🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

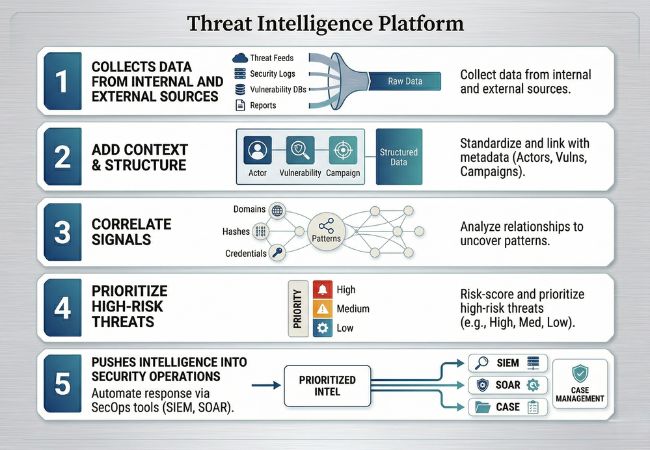

A Threat Intelligence Platform (TIP) é um sistema usado para coletar e organizar dados de ameaças de diferentes fontes para que as equipes de segurança possam entender quais ameaças realmente importam. Em vez de trabalhar com alertas dispersos ou feeds brutos, um TIP transforma esses dados em inteligência clara e utilizável para uma resposta mais rápida.

As equipes de segurança confiam no TIPs para conectar indicadores, agentes de ameaças, vulnerabilidades e dados de ameaças externas com ferramentas como SIEM e SOAR em um único fluxo de trabalho. Isso permite que os dados de ameaças sejam enriquecidos, correlacionados e priorizados para que as equipes se concentrem apenas em atividades de alto risco em vez de ruídos.

A relevância dos TIPs aumentou à medida que as ameaças se tornam mais rápidas e difíceis de rastrear, com o World Economic Forum Global Cybersecurity Outlook 2026 relatando que 87% das organizações veem as vulnerabilidades emergentes impulsionadas pela tecnologia como um grande risco. O ENISA Threat Landscape 2025 também registrou quase 4.900 incidentes importantes, mostrando a rapidez com que as ameaças se expandem e por que plataformas de inteligência estruturada são necessárias.

A Threat Intelligence Platform funciona transformando dados dispersos de ameaças em inteligência estruturada que as equipes de segurança podem usar diretamente nos fluxos de trabalho de detecção e resposta.

O processo começa com a coleta de dados de várias fontes, como feeds de ameaças, registros de segurança, relatórios de malware, bancos de dados de vulnerabilidades e canais de monitoramento externos. Essa ampla entrada de dados constrói a base, mas, nesse estágio, as informações permanecem brutas e difíceis de interpretar.

Os dados coletados são então padronizados e enriquecidos para que os indicadores possam ser vinculados a vulnerabilidades, agentes de ameaças, campanhas e ativos afetados. O M-Trends 2025 da Mandiant descobriu que os exploits representaram 33% dos vetores iniciais de infecção e as credenciais roubadas por 16%, o que destaca por que o contexto é necessário para entender como as ameaças realmente operam.

Depois que o contexto é adicionado, a plataforma conecta indicadores relacionados para descobrir padrões em vários eventos. Essa etapa permite que os analistas vejam se domínios, hashes, vazamentos de credenciais ou vulnerabilidades exploradas fazem parte da mesma atividade coordenada.

Após a correlação, a inteligência é classificada com base na gravidade, relevância e exposição, de modo que a atenção se volta para o que é mais importante. Isso reduz o ruído e garante que as equipes de segurança se concentrem nas ameaças que tenham um impacto operacional real, em vez de sinais isolados de baixo risco.

A inteligência priorizada é então compartilhada com sistemas como SIEM, SOAR e ferramentas de gerenciamento de casos, onde oferece suporte a ações de detecção, alerta e resposta. As atualizações contínuas do Catálogo de Vulnerabilidades Exploradas Conhecidas da CISA em 2026 refletem a rapidez com que as ameaças ativas evoluem, tornando essencial que a inteligência passe diretamente para os fluxos de trabalho operacionais.

As plataformas de inteligência contra ameaças lidam com várias camadas de inteligência com base em como as informações são usadas na tomada de decisões, no planejamento de defesa e nas operações em tempo real.

A inteligência estratégica se concentra em padrões de risco de longo prazo, tendências do setor e motivações adversárias que influenciam o planejamento de segurança em nível organizacional. Essa camada ajuda a liderança a entender onde as ameaças estão evoluindo e dá suporte às decisões sobre investimentos, políticas e gerenciamento de riscos.

A inteligência tática se concentra no comportamento do atacante, incluindo técnicas, ferramentas e métodos usados durante intrusões. As equipes de segurança usam isso para adaptar as defesas com base na forma como os ataques são executados, em vez de confiar apenas em indicadores estáticos.

A inteligência operacional fornece visibilidade das ameaças ativas, mostrando como um ataque se desenrola em todos os sistemas e no tempo. Isso permite que os analistas investiguem incidentes, acompanhem o movimento do adversário e respondam antes que o impacto aumente.

A inteligência técnica inclui indicadores específicos, como endereços IP, domínios, hashes de arquivos e assinaturas usadas nos sistemas de detecção. Esses indicadores suportam detecção e bloqueio automatizados, mas exigem contexto de outras camadas para evitar ruídos e falsos positivos.

Os principais recursos descrevem como os sinais de segurança passam de entradas dispersas para inteligência estruturada que suporta detecção, investigação e resposta em toda a superfície de ataque.

As entradas de segurança se originam de registros, telemetria de rede, divulgações de vulnerabilidades, análise de malware e fontes externas de inteligência, mas permanecem fragmentadas entre os sistemas. A consolidação traz esses sinais para um ambiente compartilhado, permitindo a visibilidade de ativos, usuários e pontos de exposição externos.

Vazamentos de credenciais identificados fora da rede podem se alinhar com o comportamento anormal de login nos sistemas internos. Juntos, esses sinais revelam um vetor de acesso compartilhado em vez de atividades não relacionadas.

Os sinais brutos não têm significado até serem vinculados a atributos como exposição a ativos, relevância de vulnerabilidades, infraestrutura adversária e padrões comportamentais. O mapeamento de contexto define onde cada sinal se encaixa em um caminho de ataque e como ele se relaciona com outras atividades.

Um IP vinculado à infraestrutura de comando e controle representa atividade maliciosa controlada, enquanto um IP desconhecido permanece incerto. Conectar sinais com infraestrutura e comportamento esclarece a intenção e o impacto operacional.

As observações individuais ganham valor quando as relações são estabelecidas ao longo do tempo, sistemas e ações. A vinculação expõe sequências que refletem como a atividade de intrusão progride, em vez de mostrar eventos isolados.

O acesso à credencial seguido por escalação de privilégios e movimento lateral forma uma progressão clara quando os eventos são conectados. Sem vinculação, cada estágio parece desconectado e perde o significado investigativo.

Nem todo sinal tem o mesmo peso, o que torna necessária uma avaliação antes da resposta. A pontuação de risco considera o nível de exposição, a criticidade do ativo e o estágio de progressão do ataque para identificar o que requer atenção imediata.

A atividade direcionada a sistemas voltados para a Internet apresenta um risco maior em comparação com comportamentos semelhantes em ambientes controlados. A priorização garante que o esforço seja focado em cenários com impacto operacional real.

Os insights precisam passar por sistemas de detecção, fluxos de trabalho de analistas e processos de resposta para manter a consistência. A distribuição garante que os padrões identificados influenciem a forma como atividades semelhantes são detectadas e tratadas em outros lugares.

O conhecimento da infraestrutura adversária pode ser aplicado em vários sistemas para detectar atividades repetidas instantaneamente. Isso evita investigações duplicadas e melhora a coordenação da resposta.

O manuseio manual de grandes volumes de sinais cria atrasos e inconsistências nos fluxos de trabalho. A automação oferece suporte ao processamento contínuo por meio de classificação, marcação, geração de alertas e acionamento de respostas.

Os indicadores recém-identificados podem passar diretamente para os fluxos de trabalho de detecção e resposta sem esperar por uma ação manual. O movimento mais rápido da observação à ação reduz o tempo de exposição.

A inteligência se torna operacional quando se conecta aos sistemas de detecção e resposta, em vez de permanecer isolada. A integração permite que saídas estruturadas influenciem o monitoramento, os alertas e as ações automatizadas em toda a pilha de segurança.

Os sinais processados na plataforma podem acionar alertas no SIEM ou iniciar fluxos de trabalho de resposta no SOAR. Isso cria um ciclo contínuo em que a inteligência alimenta as operações e as operações geram novas inteligências.

Setores com alta exposição externa, ativos de dados valiosos e segmentação constante dependem muito da inteligência de segurança avançada, na qual uma plataforma de inteligência contra ameaças ajuda a tomar decisões mais rápidas e informadas.

As instituições financeiras operam em um ambiente moldado por fraudes, phishing, abuso de credenciais e tentativas de aquisição de contas. A inteligência ajuda as equipes de segurança a rastrear infraestruturas maliciosas, monitorar a falsificação de identidade da marca e identificar ameaças que visam serviços, sistemas de pagamento e canais bancários digitais voltados para o cliente.

As organizações de saúde gerenciam sistemas clínicos, registros de pacientes, aplicativos de terceiros e infraestrutura conectada que não tolera interrupções prolongadas. A inteligência oferece suporte à visibilidade antecipada da atividade de ransomware, registros vazados, ativos expostos e campanhas de ameaças que podem afetar a prestação de cuidados, bem como a segurança dos dados.

Os ambientes de varejo e comércio eletrônico enfrentam pressão contínua de domínios falsos, fraudes em transações, preenchimento de credenciais e abuso de contas de clientes. A inteligência agrega valor ao expor ativos de phishing, monitorando a falsificação de identidade e ajudando as equipes a detectar atividades que afetam as vitrines, os fluxos de pagamento e a confiança do usuário.

Os sistemas governamentais são alvos frequentes de espionagem, interrupção de serviços e ataques contra a infraestrutura voltada para o público. A inteligência oferece às equipes do setor público uma visão mais ampla da atividade adversária, dos sistemas expostos e dos riscos externos que podem afetar os serviços aos cidadãos, as operações internas e os ativos digitais em nível nacional.

Empresas de tecnologia e provedores de SaaS gerenciam ativos em nuvem, identidades de usuários, APIs e aplicativos voltados para a Internet que estão constantemente expostos ao uso indevido. A inteligência ajuda a conectar atividades suspeitas nesses ambientes, facilitando a detecção de abusos de contas, segmentação de infraestrutura e ameaças vinculadas à entrega de software ou ao acesso a serviços.

Empresas com várias marcas, domínios, subsidiárias, fornecedores e ativos voltados para o público geralmente lidam com uma superfície de ataque mais ampla do que organizações menores. A inteligência melhora a visibilidade dessas dependências externas e ajuda as equipes de segurança a identificar riscos relacionados a ativos expostos, dados vazados, exposição de fornecedores e reconhecimento de adversários.

As organizações precisam de uma plataforma de inteligência contra ameaças para identificar quais ameaças são relevantes para seu ambiente, reduzir o tempo de investigação e oferecer suporte a respostas mais rápidas e baseadas em riscos.

As equipes de segurança lidam com atividades contínuas em endpoints, tráfego de rede, comportamento do usuário e exposição externa, o que produz um grande número de alertas e eventos. O relatório de investigações de violação de dados de 2025 da Verizon analisou mais de 22.000 incidentes, destacando como as operações de segurança devem lidar com muito mais atividades do que as que podem ser revisadas manualmente.

Os dados de segurança aparecem em vários formatos, incluindo feeds estruturados, registros, relatórios e fontes não estruturadas, como e-mails ou divulgações externas. Diferenças no formato e na estrutura dificultam a combinação e a análise desses dados sem um sistema projetado para normalizá-los e organizá-los.

A atividade de ataque inclui phishing, abuso de credenciais, entrega de malware, ransomware e tentativas de negação de serviço, cada uma exigindo diferentes abordagens de detecção e análise. Essa variação dificulta a aplicação de um único método de investigação em todas as ameaças.

Um grande número de indicadores, como domínios, endereços IP, hashes de arquivos e credenciais expostas, aparecem em ambientes internos e externos. Sem correlação e priorização, fica difícil determinar quais indicadores estão ativamente vinculados a um ataque e exigem ação imediata.

A progressão do ataque geralmente acontece em curtos períodos de tempo, especialmente depois que o acesso inicial é obtido. Atrasos na identificação de atividades relevantes aumentam a probabilidade de movimento lateral, acesso a dados ou interrupção do sistema. Saiba como proteger seu acesso inicial.

As equipes de segurança não podem confiar apenas nos alertas gerados após a ocorrência da atividade, porque os sinais do estágio inicial geralmente aparecem fora dos sistemas de monitoramento tradicionais. Ferramentas de análise orientadas por inteligência ajude a identificar a exposição, a preparação do atacante e os indicadores iniciais antes que eles se transformem em incidentes completos.

A seleção se resume a quão bem a inteligência se encaixa em fluxos de trabalho de segurança reais, melhora a clareza da investigação e apoia decisões mais rápidas durante incidentes ativos.

A cobertura precisa se estender à inteligência de código aberto (OSINT), dados de violações, feeds comerciais e monitoramento da dark web então a atividade do adversário fora dos sistemas internos é visível. Pontos cegos em fontes externas geralmente atrasam a detecção de vazamentos de credenciais, infraestrutura de phishing e campanhas emergentes.

Os indicadores ganham significado somente depois que o enriquecimento os conecta com Indicadores de compromisso (IOCs), táticas, Técnicas e procedimentos (TTPs), relevância dos ativos e comportamento observado. Um contexto sólido reduz a necessidade de validação manual e ajuda os analistas a entender rapidamente como a atividade se encaixa em um cenário de ataque.

Os sinais relacionados devem ser vinculados às observações para revelar se a atividade representa uma intrusão coordenada ou eventos não relacionados. A correlação nesse nível permite que a investigação passe de alertas isolados para a compreensão da progressão do ataque.

A inteligência deve corresponder à forma como o trabalho acontece dentro de um Centro de operações de segurança (SOC), onde a investigação, a triagem e a resposta ocorrem continuamente. Qualquer lacuna entre a produção de inteligência e o fluxo de trabalho operacional diminui a resposta em momentos críticos.

O manuseio manual de grandes volumes de sinais gera atrasos e inconsistências nos fluxos de trabalho. A automação em um TIP deve apoiar o enriquecimento, a classificação e o tratamento de alertas, para que os analistas passem mais tempo investigando do que processando as entradas.

A atividade de ameaças geralmente começa fora de ambientes controlados, o que torna essencial a visibilidade dos ativos expostos. Capacidades como Proteção digital contra riscos (DRP) e o monitoramento da superfície de ataque ajudam a identificar os riscos antes de serem usados em ataques ativos.

A inteligência deve apoiar diretamente a detecção, alimentando saídas estruturadas em sistemas como um ferramenta de detecção de terminais, onde alertas e ações de resposta são acionados. Sem essa conexão, a inteligência permanece separada das operações de segurança em tempo real.

As equipes de segurança geralmente não têm visibilidade das ameaças em estágio inicial que se originam fora dos sistemas internos, onde sinais como credenciais expostas, infraestrutura de phishing e reconhecimento de adversários aparecem antes que o acesso seja obtido. O CloudSEK aborda isso concentrando-se na inteligência externa e mapeando como esses sinais se relacionam com pontos de entrada de ataques reais em toda a superfície de ataque da organização.

Em vez de tratar os sinais de forma independente, a plataforma conecta a atividade externa aos vetores de ataque inicial (IAVs), ajudando as equipes a entender como as ameaças passam da exposição à exploração. Recursos como proteção digital contra riscos (DRP), monitoramento da superfície de ataque e rastreamento de agentes de ameaças são combinados com a correlação baseada em IA para vincular vulnerabilidades, infraestrutura e comportamento do adversário em uma única visão investigativa.

Essa abordagem permite que as equipes de segurança detectem riscos mais cedo, identificando condições exploráveis, rastreando a preparação do adversário e priorizando ameaças com base na exposição real, em vez de sinais isolados. Ao conectar inteligência externa com fluxos de trabalho operacionais, o CloudSEK permite uma resposta mais rápida e uma tomada de decisão mais precisa em todas as operações de segurança.

Um feed de ameaças fornece inteligência bruta, como indicadores ou alertas, sem contexto ou priorização. Um TIP processa vários feeds, enriquece os dados e conecta sinais para que eles possam ser usados na investigação e na resposta.

Sim, ao analisar sinais externos, como ativos expostos, credenciais vazadas e atividades adversárias, um TIP pode destacar os riscos antes que eles sejam usados em ataques ativos. Isso permite que as equipes de segurança ajam durante os estágios iniciais, em vez de reagirem após um comprometimento.

Um TIP não substitui os sistemas de detecção ou resposta, mas os apoia melhorando a qualidade da inteligência na qual eles confiam. Ele atua como uma camada central que conecta e enriquece as informações em todo o ambiente de segurança.

Analistas de segurança, equipes de inteligência de ameaças e agentes de resposta a incidentes usam um TIP para investigar atividades, validar alertas e rastrear ameaças contínuas. É comumente usado em ambientes de operações de segurança em que monitoramento e análise contínuos são necessários.

Ao correlacionar sinais e adicionar contexto automaticamente, um TIP elimina a necessidade de conectar manualmente os indicadores em várias fontes. Isso permite que os analistas se concentrem diretamente em entender e responder às ameaças.

Sim, porque a automação e a priorização reduzem o esforço necessário para analisar grandes volumes de sinais. Equipes menores podem se concentrar em atividades de alto risco em vez de revisar cada alerta manualmente.

Um TIP reduz os falsos positivos ao enriquecer e correlacionar os sinais antes que eles cheguem aos analistas, filtrando atividades não relacionadas ou de baixo risco. Isso melhora a precisão na detecção e evita esforços de investigação desnecessários.

Sim, inteligência estruturada e investigações rastreadas ajudam a gerar relatórios sobre ameaças, incidentes e ações de resposta. Isso dá suporte aos requisitos de auditoria e fornece visibilidade sobre como os riscos são identificados e tratados.