🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

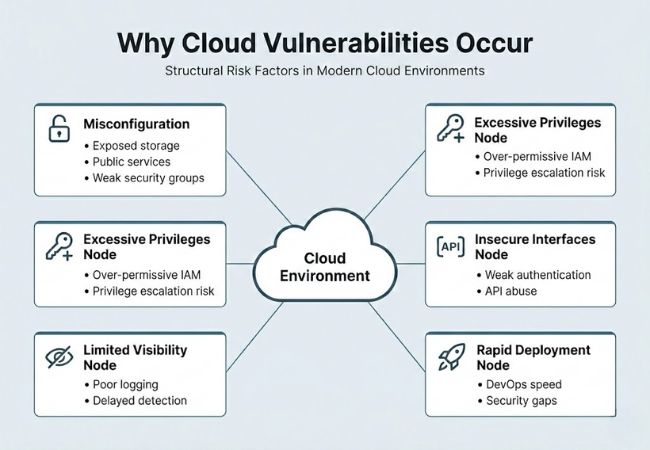

As vulnerabilidades da nuvem são pontos fracos de segurança na infraestrutura, nas configurações ou nos serviços da nuvem que os invasores exploram para acessar dados, interromper operações ou obter controle não autorizado. A maioria dos incidentes decorre de armazenamento mal configurado, permissões de identidade excessivas, APIs inseguras, autenticação fraca e monitoramento inadequado.

O armazenamento em nuvem mal configurado e as funções excessivamente permissivas do IAM continuam sendo as causas mais frequentes de violações de dados em ambientes multinuvem. Interfaces inseguras, software sem patches e gerenciamento incorreto de contêineres expandem ainda mais a superfície de ataque nos modelos de IaaS, PaaS e SaaS.

A redução efetiva do risco depende de uma rigorosa governança de acesso, monitoramento contínuo, aplicação da criptografia e adesão a estruturas de segurança reconhecidas. Estratégias de prevenção estruturadas ajudam as organizações a proteger ativos confidenciais, manter a conformidade e manter a resiliência operacional.

As vulnerabilidades na nuvem ocorrem devido à complexidade operacional, à má gestão dos controles de segurança e à expansão das superfícies de ataque em ambientes de nuvem.

Os ambientes em nuvem enfrentam fraquezas de segurança nas camadas de armazenamento, identidade, rede e aplicativos que os invasores exploram para acessar dados e interromper as operações.

Os baldes de armazenamento público com configurações de permissão incorretas expõem dados confidenciais ao acesso não autorizado. Os invasores examinam continuamente os ambientes de nuvem em busca de instâncias de armazenamento abertas que não tenham as devidas restrições de acesso.

O erro humano durante a configuração ou as atualizações de políticas geralmente leva à exposição pública não intencional. Até mesmo um único bucket mal configurado pode resultar em violações de dados e de conformidade em grande escala.

Funções de IAM excessivamente permissivas concedem aos usuários e serviços mais acesso do que o necessário operacionalmente. Privilégios excessivos aumentam o risco de movimentos laterais e ataques de escalada de privilégios.

Políticas de acesso mal estruturadas geralmente permanecem sem serem detectadas até que ocorra um incidente de segurança. A aplicação dos princípios de menor privilégio reduz significativamente o raio potencial de explosão.

As APIs conectam serviços em nuvem, aplicativos e integrações de terceiros, tornando-as alvos de ataque de alto valor. A autenticação fraca ou a validação insuficiente da entrada permitem que os invasores explorem esses pontos de entrada.

A falta de limitação e monitoramento de taxas aumenta ainda mais a exposição a ataques automatizados. A segurança adequada do gateway de API e a autenticação baseada em tokens fortalecem os mecanismos de defesa.

Leia mais: APIs expostas

A autenticação de fator único expõe as contas na nuvem a ataques de phishing e preenchimento de credenciais. As credenciais comprometidas geralmente levam ao acesso administrativo não autorizado.

A ausência de autenticação multifator aumenta significativamente o risco de aquisição da conta. Controles de autenticação robustos atuam como uma barreira crítica contra ameaças baseadas em identidade.

Veja também: Engenharia social versus phishing

Os dados armazenados ou transmitidos sem criptografia permanecem vulneráveis à interceptação e à recuperação não autorizada. Os atacantes podem explorar canais de comunicação não seguros para capturar informações confidenciais.

Políticas de criptografia inconsistentes em todas as cargas de trabalho criam uma cobertura de segurança desigual. A aplicação da criptografia em repouso e em trânsito fortalece a proteção geral dos dados.

Funcionários ou contratados com acesso legítimo podem expor intencional ou acidentalmente dados confidenciais. Incidentes internos geralmente contornam as defesas tradicionais baseadas em perímetros.

O monitoramento comportamental limitado dificulta a detecção precoce. A governança rigorosa do acesso e o registro de atividades ajudam a mitigar os riscos relacionados a pessoas internas.

Credenciais roubadas permitem que atacantes para manipular a infraestrutura, excluir recursos ou extrair informações confidenciais. As campanhas de phishing e malware geralmente têm como alvo contas privilegiadas na nuvem.

Padrões de login incomuns geralmente passam despercebidos sem sistemas de monitoramento avançados. A validação contínua da autenticação ajuda a detectar contas comprometidas mais cedo.

Aplicativos de nuvem não autorizados implantados fora da supervisão de TI introduzem vulnerabilidades não gerenciadas. A falta de governança centralizada aumenta a exposição oculta a riscos.

Os serviços não aprovados podem não seguir os padrões de segurança corporativos. As ferramentas de visibilidade e aplicação de políticas reduzem as ameaças ocultas relacionadas à TI.

Imagens de contêiner desatualizadas ou não verificadas introduzem falhas de software exploráveis nos ambientes de produção. As vulnerabilidades em uma imagem base podem se propagar em várias implantações.

A digitalização inadequada de imagens aumenta a probabilidade de execução de cargas de trabalho comprometidas. Atualizações regulares e proteção em tempo de execução reduzem os riscos relacionados ao contêiner.

Protegido inadequadamente Kubernetes clusters expõem painéis, APIs e cargas de trabalho às redes públicas. Controles de acesso fracos baseados em funções amplificam o potencial de exploração.

Políticas de rede mal configuradas permitem comunicação não autorizada entre pods. O fortalecimento do cluster e o monitoramento contínuo da configuração melhoram a resiliência.

As funções sem servidor geralmente operam com amplas permissões de execução que excedem as necessidades operacionais. Funções mal configuradas podem permitir acesso não intencional a recursos.

A visibilidade limitada do tempo de execução complica a detecção de ameaças. Práticas seguras de codificação e aplicação granular de políticas reduzem a exposição.

Sistemas operacionais e bibliotecas desatualizados contêm vulnerabilidades conhecidas com explorações disponíveis publicamente. Os atacantes geralmente atacam sistemas que não têm atualizações de segurança oportunas.

Ciclos de patch atrasados aumentam as janelas de exposição. A verificação automatizada de vulnerabilidades e o gerenciamento de patches reduzem o risco de exploração.

A ausência de registro centralizado atrasa a detecção de atividades suspeitas. Sem visibilidade, as equipes de segurança não conseguem responder rapidamente aos incidentes.

Longos períodos de permanência aumentam o impacto geral das violações. As soluções de monitoramento integradas melhoram a detecção de ameaças e a eficiência de resposta.

Altos volumes de tráfego malicioso sobrecarregam os aplicativos hospedados na nuvem e interrompem a disponibilidade do serviço. Mecanismos de filtragem de tráfego mal configurados aumentam o risco de tempo de inatividade.

Os atacantes geralmente combinam DDoS com outras técnicas de intrusão. Ferramentas escaláveis de mitigação e monitoramento de tráfego fortalecem a proteção da disponibilidade.

Fornecedores terceirizados e dependências de software introduzem vulnerabilidades indiretas em ambientes de nuvem. Os componentes comprometidos podem servir como vetores de ataque ocultos.

A supervisão limitada das integrações externas aumenta o risco sistêmico. As avaliações de risco do fornecedor e as auditorias de dependência aprimoram segurança da cadeia de suprimentos.

A segurança efetiva da nuvem depende de controles em camadas que protegem identidades, configurações, cargas de trabalho e dados em ambientes distribuídos.

O privilégio mínimo restringe usuários e serviços apenas às permissões necessárias para suas funções. Limitar os limites de acesso reduz o movimento lateral e minimiza os danos se as credenciais forem comprometidas.

A autenticação multifator adiciona uma etapa adicional de verificação além das senhas. Somente as credenciais roubadas se tornam insuficientes para acesso não autorizado.

Criptografia de dados protege informações confidenciais em repouso e em trânsito. Padrões criptográficos fortes evitam a interceptação e a exposição não autorizada de dados.

O monitoramento contínuo fornece visibilidade em tempo real de atividades suspeitas nas cargas de trabalho na nuvem. A detecção precoce reduz o tempo de permanência da violação e melhora a eficácia da resposta a incidentes.

O gerenciamento de configurações garante que as configurações da nuvem permaneçam alinhadas com as políticas de segurança. As verificações automatizadas ajudam a evitar que configurações incorretas se tornem pontos fracos exploráveis.

Confiança zero impõe uma validação de identidade rigorosa para cada solicitação de acesso, independentemente da localização da rede. A microssegmentação limita a propagação interna de ameaças em ambientes de nuvem.

Auditorias regulares identificam software desatualizado, serviços expostos e lacunas de políticas. As avaliações proativas reduzem a exposição à vulnerabilidade e fortalecem a resiliência geral.

A avaliação da postura de segurança na nuvem exige uma avaliação contínua das configurações, controles de identidade, exposição da rede e integridade da carga de trabalho. Avaliações estruturadas ajudam as organizações a detectar pontos fracos antes que os invasores os explorem.

A avaliação de risco identifica ativos críticos, vetores de ameaças e impacto potencial em ambientes de nuvem. Priorizar áreas de alto risco garante que os esforços de remediação se concentrem nas vulnerabilidades mais exploráveis.

O mapeamento de conformidade alinha os controles de segurança às estruturas regulatórias e aos padrões do setor. O mapeamento de políticas em relação aos requisitos reduz a exposição legal e fortalece a maturidade da governança.

A análise da configuração examina as permissões de armazenamento, as regras de rede, as funções do IAM e as configurações de criptografia. Auditorias regulares evitam que configurações incorretas persistam despercebidas.

O teste de penetração simula cenários reais de ataque contra cargas de trabalho e serviços na nuvem. Testes controlados revelam pontos fracos ocultos que os escaneamentos automatizados podem ignorar.

A análise de registros avalia as tentativas de autenticação, a atividade da API e as alterações de recursos em todos os ambientes. A revisão contínua dos registros melhora a detecção de anomalias e a prontidão para a resposta a incidentes.

A prontidão para incidentes mede os planos de resposta, os fluxos de trabalho de comunicação e os recursos de recuperação. Estratégias de resposta preparadas minimizam a interrupção operacional durante eventos de segurança.

A estratégia de segurança na nuvem deve equilibrar a redução de riscos, a agilidade operacional e o alinhamento da conformidade em todos os modelos de serviço.

A governança de identidade define como usuários, funções e permissões são criados, monitorados e revogados. O gerenciamento robusto do ciclo de vida do acesso evita o aumento de privilégios e o acesso não autorizado.

A visibilidade de acesso fornece informações em tempo real sobre quem pode acessar quais recursos da nuvem. A supervisão contínua reduz a exposição oculta em ambientes multinuvem.

Detecção de ameaças mecanismos identificam comportamentos suspeitos, tentativas anormais de login e transferências de dados incomuns. Os alertas antecipados permitem uma contenção mais rápida e limitam o impacto da violação.

Os controles de automação impõem políticas de segurança consistentes em cargas de trabalho rapidamente implantadas. Os guardrails automatizados reduzem o erro humano e o desvio de configuração.

O alinhamento da conformidade garante que as políticas de segurança atendam aos requisitos regulatórios e aos padrões do setor. Controles estruturados reduzem o risco legal e fortalecem a prontidão para auditoria.

O planejamento de resposta a incidentes define os procedimentos de contenção, erradicação e recuperação durante eventos de segurança. Fluxos de trabalho de resposta claros minimizam o tempo de inatividade e as interrupções operacionais.

O CloudSEK se concentra em proteger ativos de nuvem voltados para a Internet por meio do Gerenciamento de Superfície de Ataque Externo (EASM) e da Proteção Digital de Risco (DRP). Sua abordagem identifica a exposição externa em vez de gerenciar os controles internos da infraestrutura.

O BeVigil mapeia a pegada digital de uma organização para detectar armazenamento em nuvem mal configurado, APIs expostas e ativos não mantidos. O monitoramento da infraestrutura verifica centenas de riscos de segurança na Amazon Web Services, Microsoft Azure e Alibaba Cloud para identificar vulnerabilidades em tempo real.

O CloudSEK também monitora chaves de API expostas, tokens e arquivos confidenciais vazados em ambientes públicos. Sua plataforma xVigil rastreia atividades na web profunda e escura para detectar credenciais roubadas e exposição à infraestrutura, suportada pela conformidade de segurança em nuvem ISO/IEC 27017.

O armazenamento em nuvem mal configurado e as funções excessivamente permissivas do IAM continuam sendo as principais causas de violações de dados na nuvem. Configurações de acesso incorretas frequentemente expõem informações confidenciais a usuários não autorizados.

Os provedores de nuvem protegem a infraestrutura subjacente, mas os clientes continuam responsáveis por proteger dados, identidades e configurações. A incompreensão desse modelo compartilhado geralmente leva a vulnerabilidades evitáveis.

Organizações de pequeno e médio porte são frequentemente alvo de ataques devido a controles de segurança mais fracos. As ferramentas de varredura automatizadas permitem que os invasores explorem os serviços expostos, independentemente do tamanho da empresa.

O monitoramento contínuo deve operar diariamente, com análises formais de segurança realizadas pelo menos trimestralmente. Auditorias regulares ajudam a detectar antecipadamente desvios de configuração e vulnerabilidades emergentes.

A criptografia protege a confidencialidade dos dados, mas não elimina os riscos de configuração incorreta ou de credenciais comprometidas. Controles robustos de gerenciamento e monitoramento de identidade devem complementar as políticas de criptografia.