🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A segurança da Internet das Coisas Industrial (IIoT) é a prática de proteger dispositivos, redes e sistemas industriais conectados contra ameaças cibernéticas. Segurança, disponibilidade e continuidade operacional continuam sendo os principais objetivos em ambientes industriais.

Os ambientes de tecnologia operacional (OT) incluem sensores, máquinas e sistemas de controle conectados a redes de TI e plataformas em nuvem. O aumento da conectividade melhora a eficiência e, ao mesmo tempo, expande a exposição aos riscos cibernéticos em todas as operações industriais.

Os desafios exclusivos de segurança da IIoT incluem sistemas legados, restrições operacionais em tempo real e o impacto de incidentes cibernéticos na segurança física. Uma abordagem de segurança em camadas combina proteção de dispositivos, segmentação de rede, monitoramento contínuo e padrões como o IEC 62443.

A segurança da IIoT em ambientes industriais significa controlar como os sistemas industriais conectados operam, se comunicam e respondem a atividades anormais ou não autorizadas. O foco permanece em manter os processos de produção estáveis e, ao mesmo tempo, evitar a manipulação de máquinas, redes e sistemas de controle.

As operações industriais dependem da disponibilidade contínua do sistema e do comportamento previsível do processo. Os controles de segurança devem funcionar sem interromper o fluxo de produção ou afetar os requisitos operacionais em tempo real.

Portanto, a segurança da IIoT se torna parte de como os sistemas industriais são planejados e gerenciados. Os limites da rede, as permissões de acesso e as práticas de monitoramento são projetados para proteger a integridade operacional em ambientes industriais conectados.

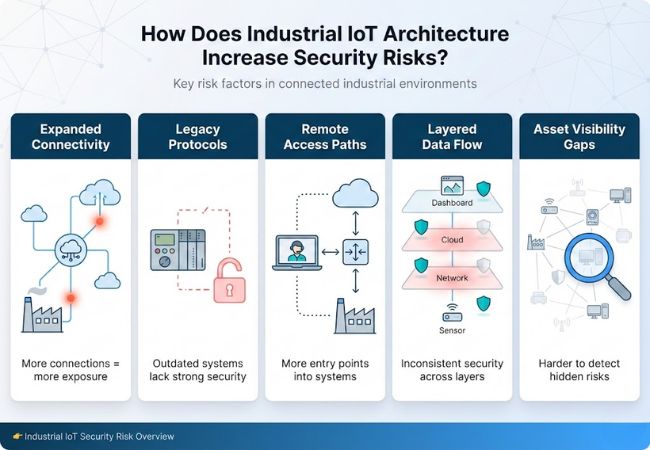

A arquitetura industrial de IoT aumenta os riscos de segurança ao expandir a conectividade entre dispositivos industriais, sistemas de controle, redes e plataformas.

Os ambientes industriais de IoT enfrentam ameaças à segurança que têm como alvo sistemas industriais conectados, processos operacionais e infraestrutura física.

O malware interrompe operações industriais interferindo na lógica de controle, na comunicação do sistema e no comportamento da máquina. Os sistemas infectados podem desencadear desligamentos inesperados ou condições operacionais inseguras.

Ransomware criptografa sistemas industriais e restringe o acesso a controles operacionais e dados. O tempo de inatividade da produção ocorre com frequência porque os ambientes industriais não podem pausar as operações com segurança.

Resultados de acesso não autorizado de credenciais fracas, interfaces expostas ou conexões remotas inseguras. Os invasores que obtêm acesso podem modificar os parâmetros de controle ou desativar os mecanismos de segurança.

Riscos da cadeia de suprimentos se originam de software, firmware ou componentes de terceiros comprometidos. Códigos maliciosos introduzidos durante atualizações ou integrações podem afetar os sistemas antes da implantação.

O uso indevido de pessoas privilegiadas inclui erros de configuração ou ações intencionais por parte de pessoal autorizado. Os ambientes de tecnologia operacional permanecem vulneráveis devido aos amplos privilégios de acesso.

Os ataques baseados em rede exploram protocolos industriais inseguros e estruturas de rede planas. O movimento lateral entre os sistemas conectados permite que os atacantes alcancem ativos de controle críticos.

Negação de serviço eventos sobrecarregam redes ou dispositivos industriais com tráfego excessivo. A indisponibilidade do sistema pode interromper as funções de monitoramento, controle e segurança.

A segurança de TI tradicional falha nos sistemas de IIoT porque as operações industriais impõem restrições que os modelos de segurança corporativa padrão não foram projetados para lidar.

Os sistemas industriais priorizam a operação contínua e não toleram paradas frequentes para correção ou manutenção. Os controles de segurança que interrompem a disponibilidade podem interromper as funções de produção e segurança.

Os sistemas de tecnologia operacional dependem do tempo determinístico e da baixa latência. Ferramentas de segurança que introduzem atrasos ou processamento imprevisível podem interferir na lógica de controle e na estabilidade do processo.

Muitos dispositivos industriais e sistemas de controle foram projetados antes da existência dos requisitos modernos de segurança cibernética. A capacidade de processamento limitada e o software desatualizado impedem a implantação de agentes de segurança tradicionais.

Os sistemas industriais controlam diretamente os equipamentos físicos e os mecanismos de segurança humana. Ações de segurança aceitáveis em ambientes de TI podem criar condições perigosas em ambientes industriais.

As redes industriais geralmente usam arquiteturas planas e protocolos especializados em vez de projetos corporativos segmentados. As suposições padrão de segurança de TI não se alinham com o funcionamento das redes de tecnologia operacional.

A segurança da IIoT funciona aplicando controles em várias camadas de sistemas industriais para reduzir o risco sem interromper as operações.

A segurança em nível de dispositivo se concentra em proteger sensores, controladores e terminais industriais contra modificações não autorizadas. As medidas incluem autenticação, verificações de integridade do firmware e acesso controlado ao dispositivo.

A segurança em nível de rede limita a forma como os sistemas industriais se comunicam em ambientes operacionais. A segmentação, os caminhos de tráfego controlados e o monitoramento reduzem o movimento não autorizado nas redes industriais.

A segurança em nível de plataforma governa como os dados industriais são processados, armazenados e acessados em sistemas centralizados. O gerenciamento de identidade e os controles de acesso restringem a interação do sistema a usuários e serviços aprovados.

A segurança em nível de aplicativo protege as interfaces de software industrial e os painéis usados para monitoramento e controle. As permissões de acesso e o registro de atividades evitam o uso indevido das funções operacionais.

A segurança da IIoT é guiada por um amplo ecossistema de estruturas internacionais, setoriais, arquitetônicas e de modelagem de ameaças, projetadas especificamente para ambientes de tecnologia industrial e operacional.

A segurança da IIoT é aplicada em todos os setores para proteger sistemas operacionais conectados que controlam processos físicos, mecanismos de segurança e continuidade de serviços.

Os ambientes de fabricação aplicam a segurança da IIoT para proteger linhas de produção, robôs industriais e sistemas automatizados de qualidade. Os controles de segurança se concentram em evitar tempo de inatividade, alterações não autorizadas no processo e exposição à propriedade intelectual.

As concessionárias de energia usam a segurança da IIoT para proteger os sistemas de geração, transmissão e distribuição de energia. As prioridades de proteção incluem estabilidade da rede, fornecimento contínuo de serviços e conformidade regulatória.

As operações de petróleo e gás dependem da segurança da IIoT para proteger sistemas de perfuração, controles de tubulação e infraestrutura de monitoramento remoto. Incidentes cibernéticos nesses ambientes podem causar danos ambientais e paralisações operacionais.

Os sistemas de transporte aplicam a segurança da IIoT para proteger a sinalização, os sistemas de controle e as plataformas de monitoramento industrial. A disponibilidade e a integridade do sistema permanecem críticas devido às dependências operacionais em tempo real.

As instalações de água e esgoto usam a segurança da IIoT para proteger processos de tratamento, sensores de monitoramento e controles de distribuição. O acesso não autorizado pode afetar diretamente a saúde pública e a confiabilidade dos serviços.

As operações de mineração aplicam a segurança da IIoT para proteger equipamentos automatizados, sistemas de segurança e tecnologias de monitoramento remoto. A interrupção operacional em ambientes de mineração pode resultar em riscos de segurança e perdas de produção.

As instalações de processamento químico contam com a segurança da IIoT para proteger os sistemas de controle de processo que lidam com materiais perigosos. Falhas de segurança podem causar reações inseguras, danos ao equipamento ou violações regulatórias.

A implementação da segurança da IIoT exige o alinhamento das medidas de proteção às operações industriais, às limitações do sistema e aos objetivos de gerenciamento de riscos de longo prazo.

A visibilidade clara dos dispositivos, sistemas e caminhos de comunicação industriais conectados é essencial para o controle de riscos. Ativos não identificados criam exposição não gerenciada em ambientes industriais.

A segmentação de rede separa os sistemas operacionais críticos das redes de TI e das conexões externas. Caminhos de comunicação restritos reduzem o movimento lateral e contêm possíveis incidentes.

O controle de acesso controla como usuários, dispositivos e aplicativos interagem com sistemas industriais. O gerenciamento adequado de identidades e permissões evita alterações operacionais não autorizadas.

O monitoramento contínuo identifica comportamentos anormais em dispositivos e redes industriais em tempo real. A detecção precoce permite uma resposta mais rápida em ambientes onde o tempo de inatividade é caro.

Os sistemas legados geralmente não têm recursos de segurança modernos e não podem ser facilmente modificados. Controles de compensação, como proteção e monitoramento de rede, reduzem os riscos associados.

O planejamento de resposta a incidentes define como as organizações industriais detectam, contêm e se recuperam de eventos de segurança. Os processos de resposta estruturada ajudam a manter a estabilidade operacional durante interrupções.

A segurança industrial da Internet das Coisas tornou-se essencial à medida que os sistemas industriais continuam adotando a conectividade entre dispositivos, redes e plataformas. A proteção da disponibilidade, da segurança e da continuidade operacional agora tem a mesma importância para a segurança dos dados.

Uma abordagem de segurança estruturada e em camadas, alinhada às restrições industriais, permite que as organizações reduzam os riscos sem interromper as operações. A segurança de IIoT de longo prazo depende da visibilidade, da arquitetura disciplinada e da adaptação contínua à medida que os ambientes industriais evoluem.

A segurança da IIoT se concentra na proteção de sistemas industriais conectados a redes de TI e plataformas em nuvem. A segurança de OT tradicionalmente aborda sistemas de controle isolados, mas a segurança de IIoT expande esse escopo devido ao aumento da conectividade.

Sistemas industriais antigos podem ser protegidos usando controles de compensação, como segmentação de rede e monitoramento contínuo. A modificação direta geralmente é limitada, portanto, a proteção é aplicada ao redor dos sistemas e não dentro deles.

Controles de segurança mal projetados podem prejudicar o desempenho industrial. A segurança adequada da IIoT foi projetada para operar sem introduzir latência, tempo de inatividade ou instabilidade do processo.

A conectividade em nuvem pode ser segura quando controles de acesso, criptografia e monitoramento fortes estão em vigor. O risco depende da arquitetura e da configuração, e não do uso da nuvem em si.

Os ambientes de IIoT exigem monitoramento contínuo devido às restrições operacionais em tempo real. A visibilidade contínua ajuda a detectar comportamentos anormais antes que ocorra um impacto operacional.