🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

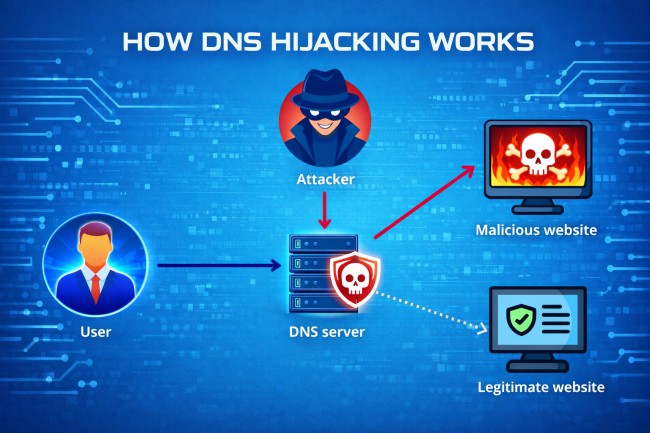

O sequestro de DNS é um ataque cibernético em que os atacantes manipulam o Sistema de Nomes de Domínio (DNS) para redirecionar usuários de sites legítimos para sites maliciosos. Em vez de se conectar ao servidor correto, o usuário é enviado sem saber para um destino falso controlado pelo atacante.

O DNS é um sistema de tradução que converte nomes de domínio em endereços IP, permitindo que os usuários acessem sites. Em um ataque de sequestro de DNS, esse processo é alterado para que o domínio aponte para um endereço IP diferente e não autorizado. Como resultado, mesmo quando os usuários digitam o endereço correto do site, eles podem acessar uma página fraudulenta sem perceber.

O principal objetivo do sequestro de DNS é controlar o tráfego da web para fins maliciosos. Os atacantes o usam para roubar credenciais de login, distribuir malware ou realizar fraudes financeiras. Como o redirecionamento acontece no nível da rede ou do sistema, os usuários geralmente não percebem o ataque imediatamente.

O sequestro de DNS funciona manipulando o processo de resolução de DNS para que um nome de domínio seja resolvido para um endereço IP malicioso em vez de um legítimo. Essa alteração pode ocorrer em diferentes pontos da infraestrutura de DNS, incluindo o dispositivo local, a rede ou o servidor DNS.

Aqui está o processo de ataque passo a passo de um sequestro de DNS:

Quando um usuário insere o URL de um site, o dispositivo envia uma consulta de DNS para transformar o nome de domínio em um endereço IP. Essa solicitação é direcionada a um resolvedor de DNS configurado, como um roteador local ou servidor DNS externo.

O resolvedor de DNS processa a consulta entrando em contato com servidores DNS autorizados para recuperar o endereço IP correto para o domínio. O endereço IP resolvido é então devolvido ao dispositivo do usuário para estabelecer uma conexão com o servidor pretendido.

Em um ataque de sequestro de DNS, a consulta ou resposta de DNS é interceptada ou alterada. Os invasores modificam as configurações de DNS, comprometem roteadores ou manipulam servidores DNS para controlar como os nomes de domínio são resolvidos.

Em vez de retornar o endereço IP legítimo, o sistema fornece um endereço IP controlado pelo atacante. Esse mapeamento redireciona o tráfego para um servidor malicioso que imita o site pretendido.

O navegador do usuário se conecta ao servidor malicioso sem um aviso visível. O atacante pode então capturar credenciais, injetar conteúdo malicioso ou realizar mais explorações, mantendo a aparência de um site legítimo.

Um ataque de sequestro de DNS segue uma sequência simples, mas perigosa, que redireciona os usuários sem que eles saibam:

O processo começa quando um usuário insere um endereço de site confiável no navegador. Em vez de acessar o servidor correto, a solicitação de DNS é manipulada pelo invasor em algum ponto da rede ou do sistema.

Depois que a consulta de DNS é alterada, o sistema retorna um endereço IP falso que aponta para um servidor malicioso. O navegador do usuário se conecta a esse servidor, que hospeda um site que parece quase idêntico ao real. Como a página parece legítima, a maioria dos usuários não percebe que algo está errado.

Conforme o usuário interage com o site falso, o atacante pode capturar credenciais de login, detalhes financeiros ou outras informações confidenciais. Em alguns casos, o site malicioso pode instalar malware no dispositivo. Esse redirecionamento passo a passo mostra como o sequestro de DNS pode levar silenciosamente ao roubo de dados e ao comprometimento do sistema.

O sequestro de DNS ocorre de diferentes formas, dependendo de onde os atacantes manipulam o processo de DNS. Cada tipo tem como alvo um ponto específico no sistema para controlar como os nomes de domínio são resolvidos.

O sequestro de DNS local ocorre quando malware modifica as configurações de DNS no dispositivo do usuário. O invasor altera o servidor DNS configurado para que todas as solicitações de domínio sejam redirecionadas por meio de um resolvedor mal-intencionado. Isso permite o controle contínuo sobre o tráfego da web do usuário.

O sequestro de DNS do roteador tem como alvo dispositivos de rede, como roteadores domésticos ou de escritório. Os invasores obtêm acesso ao roteador e alteram sua configuração de DNS. Todos os dispositivos conectados a essa rede são então redirecionados para destinos maliciosos.

Nesse tipo, os invasores interceptam as consultas de DNS entre o usuário e o servidor DNS. Eles alteram a resposta antes que ela chegue ao dispositivo do usuário. Isso permite que os invasores redirecionem o tráfego sem modificar as configurações locais ou do roteador.

Um comprometimento do servidor DNS ocorre quando os invasores obtêm controle sobre servidores DNS autoritários ou recursivos. Eles modificam os registros DNS para que os nomes de domínio legítimos sejam resolvidos em endereços IP maliciosos. Esse tipo pode afetar um grande número de usuários ao mesmo tempo.

O sequestro de DNS no nível do ISP acontece quando os provedores de serviços de Internet manipulam as respostas do DNS no nível da rede. Isso pode ser feito intencionalmente para controle de tráfego ou de forma maliciosa por meio de comprometimento. Os usuários são redirecionados sem nenhuma alteração em seus próprios dispositivos.

Entre 2007 e 2011, os cibercriminosos por trás do malware DNSchanger infectaram milhões de computadores em todo o mundo modificando as configurações de DNS nos dispositivos comprometidos. O malware redirecionou os usuários para servidores maliciosos controlados pelos atacantes. Mais de 4 milhões de sistemas foram afetados globalmente, incluindo indivíduos e empresas. Os atacantes geraram receita por meio de publicidade fraudulenta e redirecionamento de tráfego, levando a uma das maiores operações de sequestro de DNS descobertas pela polícia.

Em 2016, os atacantes atacaram os bancos brasileiros comprometendo os registros de DNS no nível do registrador de domínios. Eles redirecionaram os usuários que tentavam acessar sites bancários legítimos para páginas falsas que imitavam os sites originais. Milhares de usuários foram afetados durante a janela de ataque. As vítimas, sem saber, inseriram credenciais de login em páginas fraudulentas, permitindo que os invasores roubem informações financeiras confidenciais e acessem contas bancárias.

Entre 2017 e 2019, um espionagem cibernética Uma campanha conhecida como Sea Turtle teve como alvo agências e organizações governamentais em vários países. Os invasores comprometeram os registradores de domínio e a infraestrutura de DNS para redirecionar o tráfego para servidores maliciosos. Organizações em mais de 40 países foram afetadas, incluindo instituições governamentais e provedores de telecomunicações. Os atacantes usaram o sequestro de DNS para interceptar comunicações e coletar dados confidenciais, causando riscos de segurança a longo prazo e exposição de dados.

O sequestro de DNS mostra sinais de alerta específicos que indicam que as configurações de DNS ou o tráfego podem ter sido alterados sem autorização. O reconhecimento desses sinais ajuda a identificar precocemente possíveis ataques de redirecionamento.

Aqui estão os principais sinais de um típico sequestro de DNS:

Os usuários podem ser redirecionados para sites desconhecidos ou incorretos mesmo depois de inserir o URL correto. Esse comportamento geralmente indica que as consultas de DNS estão sendo resolvidas para destinos maliciosos.

Os sistemas infectados podem exibir pop-ups ou anúncios excessivos. Eles geralmente são injetados por meio de servidores maliciosos após o redirecionamento do DNS.

Os navegadores podem mostrar avisos de segurança sobre certificados SSL inválidos ou incompatíveis. Isso ocorre quando os usuários são redirecionados para sites falsos que não correspondem ao domínio original.

As configurações do servidor DNS em um dispositivo ou roteador podem ser alteradas sem o conhecimento do usuário. Alterações não autorizadas nessas configurações podem indicar uma tentativa de sequestro.

O desempenho da rede pode diminuir devido ao redirecionamento por meio de servidores maliciosos. Atrasos incomuns ou carregamento inconsistente do site podem sinalizar manipulação de DNS.

O sequestro de DNS é perigoso porque permite atores de ameaças para permitir o redirecionamento do tráfego para sites maliciosos sem o conhecimento do usuário. Eles manipulam as respostas do DNS para que os usuários acessem sites falsos que parecem legítimos. Isso permite roubo de credenciais, ataques de phishing e fraudes financeiras que ocorram sem suspeitas.

De acordo com a IDC, mais de 80% das organizações sofreram ataques baseados em DNS nos últimos anos, ressaltando a frequência com que os atacantes exploram a infraestrutura de DNS para técnicas como sequestro, falsificação e redirecionamento de tráfego.

Esse ataque aumenta o risco de distribuição de malware e comprometimento do sistema. Uma vez redirecionados, os usuários podem baixar arquivos infectados ou interagir com conteúdo malicioso. Os invasores usam esse acesso para instalar malware e roubar dados confidenciais, ou expanda o controle em todas as redes.

O sequestro de DNS leva à exposição de dados, roubo de identidade e perda de confiança nos serviços on-line. Em ataques em grande escala, como comprometimento do servidor DNS ou sequestro no nível do ISP, milhares de usuários podem ser afetados ao mesmo tempo. Esse amplo impacto aumenta os riscos operacionais para organizações e as ameaças à segurança para indivíduos.

As equipes de segurança detectam o sequestro de DNS analisando o tráfego de DNS, o comportamento do sistema e a atividade da rede em busca de sinais de redirecionamento não autorizado. A detecção se concentra na identificação de padrões de DNS anormais que indicam manipulação.

As equipes de segurança monitoram as consultas e respostas de DNS em toda a rede. Resoluções de domínio incomuns ou solicitações repetidas a domínios suspeitos podem indicar atividade de sequestro.

Os sistemas de detecção analisam o comportamento normal do DNS e sinalizam desvios. Mudanças inesperadas nos mapeamentos de IP ou padrões de consulta incomuns podem indicar manipulação de DNS.

Proteção de terminais e as soluções de segurança de rede rastreiam as configurações do sistema e o fluxo de tráfego. Essas ferramentas detectam alterações de DNS não autorizadas, processos maliciosos ou conexões suspeitas.

As equipes de segurança comparam a atividade de DNS com dados conhecidos de inteligência de ameaças. Combinar domínios, endereços IP ou padrões vinculados a ataques conhecidos ajuda a identificar possíveis incidentes de sequestro de DNS.

Evite o sequestro de DNS protegendo as configurações de DNS, dispositivos de rede e terminais antes que os invasores possam manipular o tráfego. Medidas preventivas fortes reduzem o risco de alterações não autorizadas de DNS e redirecionamento de tráfego.

Use senhas fortes e desative o acesso remoto nos roteadores. Os atacantes geralmente atacam os roteadores para alterar as configurações de DNS. Proteger o acesso evita alterações de configuração não autorizadas.

Ative as extensões de segurança do sistema de nomes de domínio (DNSSEC) para validar as respostas de DNS. O DNSSEC garante que os dados do DNS venham de fontes confiáveis e não tenham sido alterados.

Mantenha roteadores, sistemas operacionais e aplicativos atualizados. As atualizações de segurança corrigem vulnerabilidades que os invasores exploram para obter acesso e modificar as configurações de DNS.

Configure sistemas para usar serviços de DNS confiáveis e seguros. Provedores confiáveis reduzem o risco de resolução maliciosa de DNS.

Instale soluções de segurança de terminais para detectar malwares que alteram as configurações de DNS. Essas ferramentas ajudam a evitar o sequestro de DNS local em dispositivos.

Depois de um ataque de sequestro de DNS, aqui estão algumas das melhores ações rápidas que ajudam a impedir o redirecionamento do tráfego e evitar uma maior exposição dos dados.

Restaure a configuração de DNS em seu dispositivo para os servidores DNS padrão ou confiáveis. Isso remove todas as entradas de DNS não autorizadas definidas pelos atacantes.

Execute uma verificação completa do sistema usando um software de segurança para detectar e remover programas maliciosos. O malware geralmente altera as configurações de DNS para manter o controle sobre o tráfego.

Acesse as configurações do roteador e restaure-as para o padrão, se necessário. Atualize as credenciais de login e configure servidores DNS seguros para evitar ataques repetidos.

Limpe o cache DNS armazenado em seu sistema. Isso remove todos os registros de DNS incorretos ou maliciosos salvos durante o ataque.

Verifique todas as configurações de rede para garantir que nenhuma alteração não autorizada de DNS permaneça. Confirme se os dispositivos e roteadores estão usando servidores DNS legítimos.

Sequestro de DNS, falsificação de DNS e envenenamento de cache de DNS são tipos de Ataques de DNS, mas eles diferem na forma como manipulam os processos de DNS. Cada método leva ao redirecionamento do tráfego, mas a técnica e o ponto de ataque são diferentes.

O sequestro de DNS redireciona os usuários alterando as configurações ou a infraestrutura de DNS, a falsificação de DNS forja respostas falsas de DNS para enganar sistemas e o envenenamento do cache de DNS injeta registros DNS incorretos em um cache para que os usuários recebam endereços IP falsos repetidamente. Aqui está a tabela de comparação para entender facilmente as diferenças:

Sim, o sequestro de DNS é ilegal quando usado para redirecionar usuários para fins maliciosos, como fraude, roubo de dados ou distribuição de malware.

Sim, o sequestro de DNS pode afetar usuários domésticos, especialmente por meio de roteadores comprometidos ou malware que altera as configurações locais de DNS.

O sequestro de DNS redireciona os usuários para sites falsos manipulando o DNS, enquanto o phishing engana os usuários para que cliquem em links ou mensagens maliciosas.

Os sinais incluem redirecionamentos inesperados de sites, alterações nas configurações de DNS, avisos de segurança e comportamento incomum da rede.