🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Uma plataforma de inteligência contra ameaças cibernéticas (CTI) é um sistema que coleta e analisa dados de ameaças para produzir inteligência acionável para equipes de segurança cibernética. Ele reúne informações de feeds de inteligência de ameaças, inteligência de código aberto (OSINT) e registros de segurança interna em uma visão unificada e estruturada dos riscos.

Os dados de ameaças se tornam úteis quando estão conectados, não isolados. As plataformas CTI vinculam entidades como agentes de ameaças, indicadores de comprometimento (IOCs), assinaturas de malware e técnicas de ataque para revelar padrões e relacionamentos que suportam uma tomada de decisão mais rápida e precisa nos Centros de Operações de Segurança (SOC).

O aumento dos custos de violação e os métodos de ataque cada vez mais complexos tornam a detecção precoce essencial para as organizações. O relatório de custo de uma violação de dados da IBM afirma que o custo médio global de uma violação de dados atingiu USD 4,4 milhões, reforçando a necessidade de plataformas de CTI que melhorem a visibilidade, reduzam o tempo de resposta e fortaleçam a resiliência geral da segurança cibernética.

O ciclo de vida da Cyber Threat Intelligence consiste em seis estágios conectados que transformam continuamente dados brutos de ameaças em inteligência acionável.

Os requisitos de inteligência são definidos com base em riscos comerciais, ativos críticos e prioridades de segurança. O foco é colocado em ameaças de alto impacto, como ransomware, phishing e ataques direcionados, para garantir que os esforços de inteligência permaneçam relevantes.

Os dados de ameaças são coletados de sistemas internos e ambientes externos para ampliar a visibilidade. Juntos, registros, telemetria de terminais e fontes externas de inteligência fornecem uma cobertura mais ampla e reduzem os pontos cegos.

Os dados brutos são limpos e estruturados em formatos consistentes para melhorar a usabilidade. Dados duplicados, irrelevantes e de baixa confiança são removidos, enquanto a normalização garante consistência para análises posteriores.

Os dados processados são examinados para identificar padrões, comportamento do invasor e riscos potenciais. A correlação entre sinais e o mapeamento com estruturas como o MITRE ATT&CK ajudam a explicar como as ameaças operam.

A inteligência acionável é fornecida às partes interessadas apropriadas em formatos adequados às suas necessidades. As equipes técnicas recebem alertas detalhados, enquanto a liderança obtém insights resumidos para apoiar a tomada de decisões.

Os resultados de cada ciclo são avaliados para identificar lacunas e melhorar os esforços futuros de inteligência. O refinamento contínuo garante que o ciclo de vida permaneça alinhado às ameaças em evolução e às prioridades organizacionais.

As plataformas criadas para lidar com grandes volumes de dados de ameaças dependem da CTI para tornar essas informações utilizáveis para decisões de segurança do mundo real.

As informações fluem de uma combinação de fornecedores externos, sistemas internos e fontes subterrâneas, onde a atividade de ameaças geralmente surge primeiro. Esse fluxo contínuo mantém as equipes cientes dos novos riscos à medida que eles surgem, e não depois que os danos são causados.

Os indicadores brutos, por si só, oferecem um valor limitado até serem contextualizados. O enriquecimento adiciona informações básicas, como infraestrutura relacionada, atividade histórica e associações conhecidas, tornando cada sinal mais fácil de interpretar e agir.

Pontos de dados isolados raramente revelam a imagem completa de um ataque. Ao vincular eventos e indicadores relacionados, os padrões começam a surgir, permitindo que as equipes rastreiem como uma intrusão se desenrola nos sistemas.

Tarefas repetitivas, como ingestão de dados, análise e geração de alertas, são automatizadas para reduzir a carga de trabalho manual. Integração com Sistemas SOAR permite uma resposta mais rápida e consistente a incidentes.

É mais fácil trabalhar com dados complexos quando são apresentados visualmente. As visualizações estruturadas permitem que as equipes entendam rapidamente o que está acontecendo, onde a atenção é necessária e como as ameaças estão evoluindo com o tempo.

As notificações oportunas garantem que problemas críticos não sejam esquecidos durante as operações em andamento. Os relatórios fornecem um registro mais claro dos eventos, ajudando as equipes a investigar incidentes e comunicar as descobertas em toda a organização.

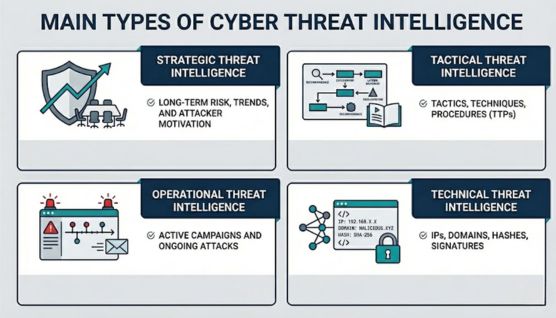

As plataformas CTI confiam em diferentes tipos de inteligência contra ameaças para cobrir riscos estratégicos e ameaças técnicas em tempo real.

A inteligência estratégica se concentra nos riscos de longo prazo, nas tendências do setor e no cenário mais amplo de ameaças que afeta uma organização. As equipes de liderança dependem dela para entender como as ameaças cibernéticas evoluem e para onde os investimentos em segurança devem ser direcionados.

Os insights dessa camada destacam padrões como o aumento da atividade de ransomware em setores específicos ou mudanças impulsionadas por eventos geopolíticos. Esses sinais orientam as decisões sobre políticas de segurança, alocação de orçamento e gerenciamento geral de riscos.

A inteligência tática explica como os ataques são realizados analisando as táticas, técnicas e procedimentos (TTPs) usados pelos agentes de ameaças. As equipes de segurança o usam para quebrar os métodos de ataque comuns e fortalecer as defesas adequadamente.

Padrões recorrentes, como campanhas de phishing, técnicas de roubo de credenciais ou movimentos laterais se tornam mais fáceis de identificar com essa inteligência. As regras de detecção e os controles defensivos são então refinados para reduzir a exposição a caminhos de ataque semelhantes.

A inteligência operacional fornece informações detalhadas sobre ameaças específicas, incluindo tempo, alvos e intenção do atacante. Ele desempenha um papel direto no tratamento de ameaças ativas ou emergentes.

Campanhas contínuas, ativos direcionados e possíveis pontos de entrada podem ser rastreados com mais eficiência por meio dessa inteligência. Como resultado, a coordenação entre as equipes de monitoramento e resposta melhora, especialmente dentro Centros de operações de segurança (SOC).

A inteligência técnica se concentra em Indicadores de Comprometimento (IOCs), como endereços IP, nomes de domínio, hashes de arquivos e assinaturas de malware. Esses pontos de dados são usados diretamente pelas ferramentas de segurança para detectar e bloquear ameaças.

Integração com sistemas como o SIEM e os firewalls permitem que esses indicadores acionem respostas automatizadas. Uma contenção mais rápida se torna possível sem depender apenas da investigação manual.

Leia mais: Tipos de inteligência contra ameaças cibernéticas (CTI)

Incidentes do mundo real mostram como a inteligência se torna útil quando os primeiros sinais são conectados antes que as ameaças se desenvolvam totalmente.

A exposição de terceiros geralmente aparece fora da visibilidade direta por meio de credenciais vazadas, ativos de nuvem mal configurados ou sinais de infraestrutura externa. Esses indicadores iniciais revelam pontos fracos antes que os atacantes tenham acesso total.

O CloudSEK identificou um incidente do Oracle Cloud em que 6 milhões de registros foram exfiltrados, afetando mais de 140.000 inquilinos, mostrando como uma única fraqueza na cadeia de suprimentos pode se expandir em várias organizações.

As campanhas de ataque reutilizam domínios, ambientes de hospedagem e padrões de entrega em todos os alvos. A detecção precoce desses links permite que as equipes bloqueiem a infraestrutura maliciosa antes que ela chegue aos usuários.

O Centro Nacional de Segurança Cibernética do Reino Unido (NCSC) informou em 2025 que mais de 1,2 milhão de campanhas de phishing foram retiradas, com 79% mitigadas em 24 horas, demonstrando o impacto da inteligência precoce.

O ransomware segue uma sequência que inclui acesso inicial, movimento lateral e exfiltração de dados. A identificação precoce desses estágios permite que as organizações interrompam os ataques antes que ocorra a criptografia ou a perda de dados.

O NCSC do Reino Unido confirmou em 2025 que o ransomware continua sendo uma das ameaças mais disruptivas à infraestrutura crítica, exigindo uma detecção mais rápida para reduzir o impacto operacional.

As equipes de segurança lidam com grandes volumes de alertas, mas nem todos os sinais apresentam o mesmo risco. A priorização baseada em inteligência conecta eventos relacionados e destaca o que exige ação imediata.

O Fórum Econômico Mundial informou em 2026 que 73% das pessoas sofreram fraudes cibernéticas em 2025, refletindo a escala das ameaças e a necessidade de decisões mais rápidas e baseadas no contexto.

As credenciais vazadas aparecem em conjuntos de dados de violações e fóruns clandestinos antes de serem ativamente exploradas. Detectá-los precocemente permite que as organizações protejam as contas antes que ocorra um acesso não autorizado.

A previsão de cibersegurança do Google Cloud para 2025 identifica o abuso de credenciais e os ataques baseados em identidade como os principais vetores de acesso inicial, reforçando a necessidade de detecção e resposta precoces.

Compreender e responder às ameaças se torna mais eficaz com a Inteligência de Ameaças Cibernéticas, mas os resultados dependem de quão bem ela é implementada e operacionalizada.

A inteligência de ameaças se origina de vários ambientes em que a atividade, as vulnerabilidades e os sinais de exposição dos invasores surgem continuamente nos ecossistemas digitais.

Sites, fóruns, blogs e repositórios de código frequentemente expõem vulnerabilidades, credenciais vazadas e ativos mal configurados. Divulgações de segurança, confirmações de desenvolvedores e APIs expostas geralmente revelam pontos fracos antes que os invasores os explorem ativamente, tornando essas fontes essenciais para a visibilidade em estágios iniciais.

Fóruns da Dark Web, comunidades criptografadas e mercados ilícitos hospedam dados roubados, credenciais de acesso e discussões sobre ataques ativos ou planejados. O monitoramento desses ambientes fornece informações sobre a intenção do invasor, as campanhas emergentes e a circulação de ativos comprometidos muito antes da conscientização do público.

Registros, atividades de terminais, tráfego de rede e registros de autenticação refletem interações reais dentro da infraestrutura de uma organização. Comportamentos incomuns, como aumento de privilégios, movimento lateral ou tentativas de acesso não autorizado, sinalizam ameaças ativas que se originam de atividades externas e internas.

A inteligência selecionada por provedores de segurança agrega dados coletados de sensores globais, honeypots e operações de pesquisa. Esses feeds incluem infraestrutura maliciosa conhecida, assinaturas de ameaças e inteligência de vulnerabilidade que ampliam a visibilidade além do que os sistemas internos podem observar.

Pesquisas publicadas, relatórios de ameaças e bancos de dados de vulnerabilidades documentam pontos fracos e técnicas de exploração recém-descobertos. Detalhes sobre CVEs, explorações de prova de conceito e cronogramas de patches fornecem contexto sobre como os invasores podem transformar vulnerabilidades em ambientes reais em armas.

As informações trocadas entre grupos do setor, ISACs e iniciativas lideradas pelo governo fortalecem a consciência coletiva sobre ataques coordenados. A inteligência compartilhada destaca ameaças específicas do setor, campanhas em grande escala e tendências adversárias que podem não estar visíveis em uma única organização.

Estratégias de CTI bem-sucedidas exigem o alinhamento da inteligência de ameaças com riscos comerciais, fluxos de trabalho operacionais e processos de tomada de decisão.

Objetivos claros determinam que tipo de inteligência é necessária e como ela será usada. As metas devem se alinhar aos riscos comerciais, aos ativos críticos e ao cenário de ameaças relevante para a organização.

As fontes de dados relevantes devem ser selecionadas com base no tipo de ameaças que estão sendo monitoradas. Sinais externos, telemetria interna e inteligência específica do setor devem ser priorizados para garantir uma cobertura significativa.

A integração com plataformas como SIEM e SOAR garante que a inteligência flua diretamente para os fluxos de trabalho de detecção e resposta. Os sistemas conectados reduzem os atrasos entre identificar uma ameaça e agir.

Processos definidos para processar, enriquecer e correlacionar dados de ameaças melhoram a consistência e a precisão. Os fluxos de trabalho estruturados ajudam as equipes a migrar dos dados brutos para a inteligência acionável sem confusão.

Nem todas as ameaças exigem o mesmo nível de atenção, o que torna a priorização essencial. A pontuação baseada em riscos ajuda a concentrar recursos em ameaças de alto impacto que afetam sistemas ou ativos críticos.

A automação reduz o esforço manual na coleta, enriquecimento e tratamento de alertas de dados. Tarefas repetitivas podem ser realizadas com eficiência, permitindo que os analistas se concentrem na investigação e na tomada de decisões.

Os ambientes de ameaças evoluem, exigindo ajustes constantes das estratégias de inteligência. O feedback de incidentes, novas fontes de dados e riscos variáveis deve ser usado para melhorar a precisão e a eficácia ao longo do tempo.

O CloudSEK coleta dados de inteligência sobre ameaças cibernéticas monitorando continuamente ambientes externos e processando dados por meio de um pipeline de inteligência orientado por IA.

Os ambientes Surface, Deep Web e Dark Web são continuamente examinados para identificar sinais precoces de ameaças. A atividade em fóruns clandestinos, mercados e canais criptografados, como Telegram e IRC, revela vazamentos de credenciais, ataques planejados e exposição de dados antes que os incidentes se tornem ativos.

Os dados disponíveis publicamente em plataformas de notícias, mídias sociais, blogs e sites de colagem são rastreados para identificar riscos emergentes e informações expostas. Repositórios de código como o GitHub e o Bitbucket também são verificados em busca de vazamentos acidentais de chaves de API, código-fonte e ativos confidenciais.

Os aplicativos móveis são analisados usando o mecanismo BeVigil do CloudSEK para detectar dependências inseguras, segredos codificados e configurações expostas. Essa camada expande a visibilidade dos riscos provenientes de ecossistemas móveis e aplicativos de terceiros.

Infraestrutura maliciosa e indicadores técnicos, como endereços IP, domínios, hashes de arquivos e sinais de rede, são coletados continuamente. Esses pontos de dados ajudam a identificar ameaças ativas e mapear ambientes controlados por atacantes.

Os dados coletados são padronizados e processados usando o modelo ThreatMeter AI do CloudSek para identificar padrões e reduzir o ruído. A correlação entre os sinais ajuda a detectar relacionamentos, mapear ameaças aos ativos da empresa e prever possíveis vetores de ataque inicial.

Os analistas de segurança analisam as descobertas de alto risco para melhorar a precisão e reduzir os falsos positivos. A inteligência verificada é fornecida por meio de painéis ou integrada a sistemas como o Splunk e o Cortex XSOAR para ação imediata.

Um data lake atualizado continuamente mantém registros de violações, vazamentos e atividades de ameaças anteriores. O contexto histórico fortalece a análise ao vincular novos sinais a padrões observados anteriormente.

O CloudSEK se destaca por combinar inteligência preditiva, visibilidade externa de riscos e correlação orientada por IA em uma única plataforma unificada.

As plataformas de inteligência contra ameaças cibernéticas (CTI) transferem a segurança do monitoramento reativo para a tomada de decisões orientada pela inteligência. A visibilidade do comportamento do invasor, da exposição externa e da evolução dos padrões de ameaças permite que as organizações ajam mais cedo e com maior precisão.

Plataformas robustas combinam cobertura de dados, compreensão contextual e automação para reduzir o ruído e destacar o que realmente importa. À medida que os ambientes de ameaças continuam a se expandir, a capacidade de conectar sinais a uma inteligência significativa se torna uma parte essencial da manutenção da resiliência de segurança a longo prazo.

As plataformas de CTI reduzem a lacuna entre dados brutos de ameaças e insights acionáveis. As equipes de segurança obtêm uma visibilidade mais clara do comportamento do invasor, dos riscos externos e das ameaças emergentes sem correlacionar dados manualmente.

A inteligência pré-processada e enriquecida elimina a necessidade de analisar sinais isolados. A correlação mais rápida de padrões permite que as equipes identifiquem ameaças mais cedo no ciclo de vida do ataque.

A visibilidade externa revela riscos que existem fora dos sistemas internos, como credenciais expostas, dados vazados e discussões sobre invasores. O reconhecimento precoce desses sinais ajuda a evitar ameaças antes que elas cheguem à organização.

A inteligência contextual fornece detalhes sobre métodos de ataque, infraestrutura e comportamento. As equipes de resposta usam essas informações para investigar incidentes com mais eficiência e tomar ações direcionadas.

O uso autônomo fornece visibilidade, mas a integração com sistemas como SIEM e SOAR melhora a velocidade de resposta e a automação. Ambientes conectados permitem que a inteligência acione ações em tempo real.

As plataformas modernas se concentram em correlação, contexto e previsão, em vez de simples agregação de dados. A inteligência é estruturada em torno de risco, comportamento e relevância, em vez de indicadores isolados.