🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

As organizações raramente enfrentam incidentes cibernéticos de forma previsível. Os eventos de segurança geralmente aumentam rapidamente, forçando as equipes a tomar decisões técnicas, jurídicas e comerciais sob pressão. Devido a essa incerteza, muitas organizações praticam sua resposta por meio de exercícios estruturados que simulam crises cibernéticas reais e avaliam como as equipes se coordenam durante incidentes de alto impacto.

A preparação para essas situações se tornou cada vez mais importante à medida que as ameaças cibernéticas continuam aumentando. De acordo com o relatório de custo de uma violação de dados de 2023 da IBM, o custo médio global de uma violação de dados atingiu 4,45 milhões de dólares, destacando o impacto financeiro significativo que as organizações enfrentam quando a resposta a incidentes e a preparação para a segurança são inadequadas. Os exercícios de mesa de cibersegurança ajudam as organizações a analisar as estratégias de resposta, avaliar os processos de comunicação e garantir que as equipes possam responder de forma eficaz no caso de um incidente cibernético real.

Um exercício de mesa (TTX) em segurança cibernética é uma atividade baseada em discussões em que as equipes analisam um incidente cibernético simulado para avaliar como responderiam.

Em vez de executar um ataque técnico ao vivo, os participantes analisam um cenário e explicam as ações que tomariam em cada estágio do incidente. O objetivo é testar até que ponto as pessoas entendem suas funções, responsabilidades e procedimentos de resposta.

Os exercícios de mesa são importantes porque ajudam as organizações a avaliar o quão bem suas equipes respondem aos incidentes cibernéticos antes que um ataque real ocorra. Esses exercícios revelam fraquezas nos processos, na comunicação e na tomada de decisões que podem não aparecer durante as operações normais.

Aqui estão os principais benefícios:

Os exercícios de mesa permitem que as equipes pratiquem como responderiam a um incidente cibernético. Os participantes analisam cada etapa do processo de resposta e confirmam que os procedimentos foram compreendidos. Essa preparação ajuda as equipes a reagirem com mais eficiência durante ataques reais.

Analisar um incidente simulado geralmente expõe pontos fracos nos planos de resposta existentes. As equipes podem descobrir procedimentos ausentes, responsabilidades pouco claras ou documentação desatualizada. A identificação dessas lacunas permite que as organizações melhorem suas resposta a incidentes estratégias.

Os incidentes cibernéticos envolvem vários departamentos, incluindo segurança, TI, liderança, jurídico e comunicações. Os exercícios de mesa reúnem essas equipes para discutir como elas coordenariam as ações durante uma crise. Isso melhora a colaboração e garante que todos entendam seu papel.

A simulação de cenários de ataque realistas ajuda as organizações a entender o impacto operacional e comercial de um incidente cibernético. As equipes ganham experiência na tomada de decisões sob pressão e na avaliação das opções de resposta. Essa preparação fortalece a resiliência cibernética geral.

Um exercício de mesa de cibersegurança funciona orientando os participantes por meio de um incidente cibernético simulado em uma discussão estruturada. Um facilitador apresenta um cenário, como um ataque de ransomware ou uma violação de dados, e explica como a situação se desenrola. Os participantes então descrevem as ações que tomariam com base em suas funções e responsabilidades. O exercício se concentra na tomada de decisões, em vez de realizar ações técnicas em sistemas reais.

Conforme o cenário se desenvolve, o facilitador apresenta novas informações para imitar como um incidente real pode evoluir. As equipes discutem como detectariam a ameaça, conteriam o impacto, se comunicariam com as partes interessadas e recuperariam os sistemas afetados. Cada etapa permite que os participantes examinem como os planos de resposta existentes funcionam na prática.

No final do exercício, o grupo analisa as decisões tomadas durante a discussão. Facilitadores e observadores identificam pontos fortes, fracos e áreas que precisam ser melhoradas. Essas descobertas ajudam as organizações a atualizar os planos de resposta a incidentes e melhorar a coordenação entre as equipes.

Um exercício de mesa de cibersegurança envolve várias partes interessadas que trabalham juntas para avaliar como a organização responderia durante um incidente cibernético.

Os exercícios de mesa de cibersegurança podem se concentrar em diferentes tipos de incidentes, dependendo dos riscos que uma organização deseja testar. Cada tipo simula um cenário de ameaça específico para avaliar como as equipes responderiam e se coordenariam durante essa situação.

Os exercícios de mesa de resposta a incidentes se concentram em testar como as equipes detectam, analisam e contêm incidentes cibernéticos. Os participantes percorrem etapas como identificar atividades suspeitas, ativar o plano de resposta a incidentes e coordenar ações técnicas.

Ransomware exercícios simulam uma situação em que sistemas ou dados são criptografados por atacantes. Os participantes discutem decisões relacionadas à contenção, recuperação do sistema, continuidade dos negócios e comunicação com as partes interessadas.

Os exercícios de violação de dados se concentram em cenários em que informações confidenciais são expostas ou roubadas. As equipes analisam como investigariam a violação, avaliariam os dados afetados, notificariam os reguladores e se comunicariam com os indivíduos afetados.

Os exercícios de mesa de gerenciamento de crises se concentram na tomada de decisões de liderança durante grandes incidentes cibernéticos. Os executivos discutem riscos comerciais, prioridades operacionais e estratégias de comunicação pública enquanto respondem à evolução da situação.

Um exercício de mesa geralmente segue um cenário estruturado em que os participantes explicam como responderiam a um incidente cibernético simulado. O facilitador apresenta novos desenvolvimentos durante o exercício, enquanto as equipes explicam suas decisões e ações.

O facilitador apresenta o cenário. Por exemplo, a equipe de segurança recebe alertas indicando atividades suspeitas que podem sinalizar um ataque de ransomware.

Os participantes discutem as etapas de resposta imediata. Isso pode incluir isolar os sistemas afetados, ativar o plano de resposta a incidentes e notificar as equipes internas.

O cenário evolui à medida que o facilitador introduz novos desenvolvimentos, como sistemas criptografados ou atividades suspeitas na rede. As equipes discutem as etapas da investigação e as estratégias de contenção.

Liderança, equipes jurídicas e equipes de comunicação discutem como notificar as partes interessadas, os clientes e os reguladores, se necessário.

Os participantes analisam como os sistemas seriam restaurados e quais ações são necessárias para evitar incidentes semelhantes no futuro.

Um exercício de mesa e uma simulação de segurança cibernética ajudam as organizações a se prepararem para incidentes cibernéticos, mas funcionam de maneiras diferentes. Um exercício de mesa se concentra na discussão e na tomada de decisões, em que os participantes explicam como responderiam a um cenário. Uma simulação de segurança cibernética envolve a execução de cenários de ataque técnico em um ambiente controlado para testar sistemas e defesas.

O formato de mesa avalia a coordenação e o planejamento, enquanto as simulações testam as capacidades técnicas e as ferramentas de detecção. Aqui está a tabela de comparação para entender facilmente as diferenças:

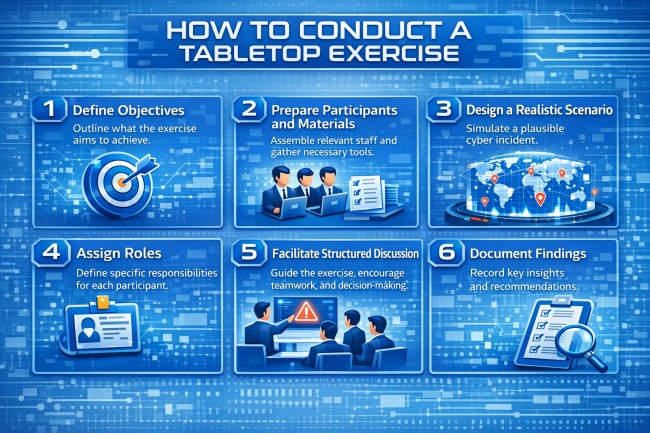

Realize um exercício de mesa de cibersegurança por meio de um processo estruturado que avalia como as equipes respondem a um incidente cibernético simulado. Um exercício bem organizado permite que os participantes examinem os procedimentos de tomada de decisão, coordenação e resposta.

Comece identificando o que o exercício visa avaliar. As organizações podem querer testar os procedimentos de resposta a incidentes, a comunicação em crises ou a tomada de decisões de liderança. Objetivos claros orientam todo o exercício.

Antes do início do exercício, os participantes analisam o plano de resposta a incidentes e recebem informações básicas sobre o cenário. Os facilitadores preparam materiais de apoio, como cronogramas, sugestões e perguntas para discussão. Essa preparação garante que todos entendam o contexto do exercício.

Crie um cenário que reflita as ameaças cibernéticas relevantes para a organização. Os exemplos incluem ataques de ransomware, violações de dados ou comprometimento de serviços em nuvem. Um cenário realista ajuda os participantes a avaliar decisões práticas de resposta.

Identifique os participantes e defina suas responsabilidades durante o exercício. As funções típicas incluem equipes de segurança, equipe de TI, executivos, consultores jurídicos e pessoal de comunicação. Funções claras ajudam a estruturar a discussão.

Um facilitador orienta o exercício apresentando o cenário passo a passo. Os participantes explicam como reagiriam à medida que o incidente se desenvolvesse. Essa discussão revela como os planos de resposta funcionam na prática.

Registre as principais observações, decisões e lições aprendidas durante o exercício. Após a sessão, as organizações analisam os resultados e atualizam os planos de resposta para resolver as lacunas descobertas.

As organizações geralmente realizam exercícios de mesa de cibersegurança pelo menos uma ou duas vezes por ano. Os exercícios regulares ajudam as equipes a se familiarizarem com os procedimentos de resposta a incidentes e a manter os planos de resposta atualizados.

Os participantes geralmente incluem equipes de segurança cibernética, equipe de TI, liderança executiva, consultores jurídicos e equipes de comunicação. O envolvimento de vários departamentos ajuda a avaliar a coordenação durante um incidente cibernético.

Um exercício de mesa é uma análise baseada em discussões sobre como as equipes responderiam a um incidente cibernético. Uma simulação envolve a execução de cenários de ataque técnico em um ambiente controlado para testar sistemas e defesas.

Algumas estruturas e regulamentações de segurança incentivam ou exigem testes de resposta a incidentes. As organizações podem usar exercícios de mesa para demonstrar prontidão e melhorar a conformidade com os padrões de segurança.