🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

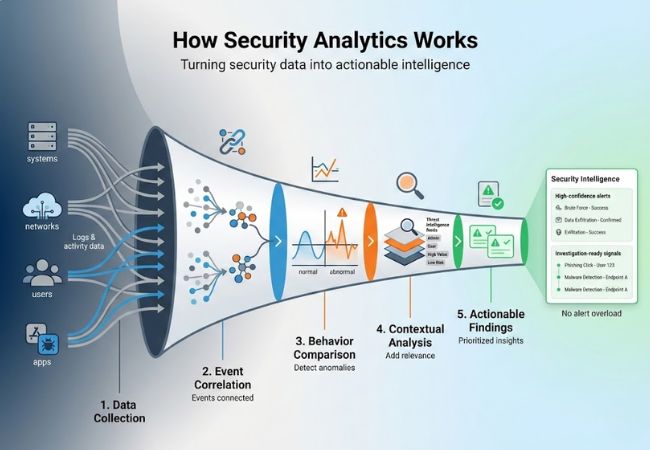

A análise de segurança é a prática de analisar dados de segurança para identificar atividades maliciosas e avaliar riscos em ambientes digitais e em nuvem. Os eventos de segurança relacionados são examinados em conjunto para entender sua importância, e não como alertas isolados.

Os dados de segurança são gerados por redes, sistemas, aplicativos e ações do usuário durante a operação normal. A visualização dessas informações em combinação facilita o reconhecimento de comportamentos anormais ou relacionados a ataques.

Uma imagem clara da atividade de segurança em andamento é formada por meio da análise das evidências registradas. Essa imagem reflete o que está ocorrendo no ambiente sem descrever ferramentas, técnicas ou ações de resposta específicas.

A análise de segurança funciona coletando e examinando os dados de segurança como um todo para identificar padrões significativos e atividades suspeitas.

A análise de dados de segurança é o exame de dados relacionados à segurança para entender sua estrutura, qualidade e relevância nas operações de segurança cibernética. O termo se refere ao trabalho com dados de segurança como dados, antes de serem interpretados como ameaças ou incidentes.

Os dados relevantes incluem registros, registros e atividades produzidas por sistemas, redes, aplicativos e identidades. A análise nesse estágio se concentra na precisão, consistência e integridade, em vez de conclusões ou ações de resposta.

Nos programas de segurança cibernética, essa disciplina forma a base de dados na qual a análise de segurança de alto nível se baseia. O escopo permanece limitado à preparação e compreensão das informações de segurança sem se estender à lógica de detecção ou à interpretação de ameaças.

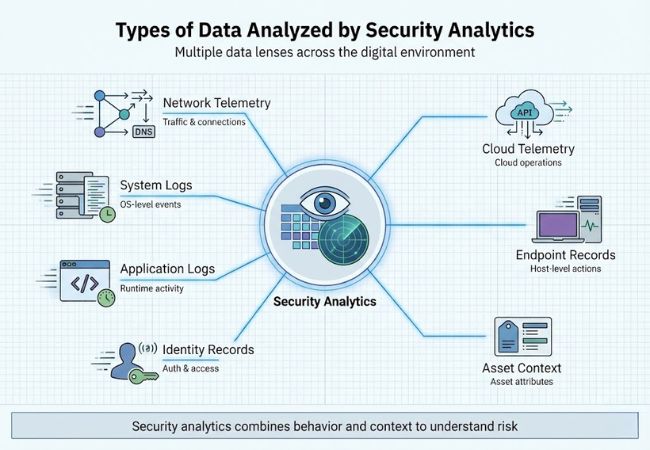

A análise de segurança se baseia em várias categorias de dados produzidos por sistemas digitais e na atividade registrada do usuário.

A telemetria de rede inclui registros que descrevem conexões, fluxo de tráfego e caminhos de comunicação entre sistemas. Exemplos comuns incluem registros de fluxo, registros DNS e metadados de conexão.

Os registros do sistema registram eventos do sistema operacional, atividades de serviço e alterações no nível do sistema. Entradas com registro de data e hora fornecem evidências de como os sistemas funcionam ao longo do tempo.

Os registros do aplicativo capturam eventos gerados durante a execução do software. As entradas típicas incluem erros, transações e registros relacionados à configuração.

Os registros de identidade documentam tentativas de autenticação, aprovações de acesso e atividades de sessão. As interações do usuário e da conta de serviço com os recursos aparecem nesses registros.

Os registros de endpoint descrevem a atividade que ocorre em servidores, estações de trabalho e máquinas virtuais. Os exemplos incluem eventos de execução de processos e alterações no nível do arquivo.

A telemetria em nuvem se origina de plataformas de nuvem, APIs e serviços gerenciados. A atividade registrada reflete as operações da carga de trabalho e os estados de configuração.

Os dados de contexto do ativo descrevem características como função, propriedade, localização e sensibilidade do sistema. Os atributos descritivos definem ativos sem expressar comportamento ou intenção.

A análise de segurança interpreta o comportamento das ameaças colocando a atividade de segurança observada em contextos comportamentais e adversários estruturados.

As ações observadas estão alinhadas com as técnicas e táticas conhecidas do atacante para determinar a intenção. Estruturas como MITRA ATT&CK forneça uma referência compartilhada para categorizar o comportamento do adversário.

Eventos de segurança individuais são conectados em cadeias de atividades ordenadas. A visibilidade em nível de sequência revela padrões de progressão que eventos únicos não podem mostrar.

O comportamento normal do usuário e do sistema é estabelecido a partir da atividade histórica. Desvios das linhas de base estabelecidas destacam comportamentos potencialmente maliciosos sem depender de regras estáticas.

Inteligência de ameaças fornece conhecimento externo sobre campanhas, ferramentas e técnicas ativas. O alinhamento contextual conecta a atividade interna ao comportamento de ameaças no mundo real.

Vários sinais são avaliados juntos para avaliar a probabilidade em vez da certeza. A pontuação de confiança reduz a classificação incorreta e limita a falsa escalação.

SIEM fornece a camada centralizada de gerenciamento de dados que fornece dados de segurança estruturados para análise de segurança.

A análise de segurança fornece descobertas validadas e ricas em contexto que impulsionam ações de resposta a incidentes e fluxos de trabalho de automação.

A análise de segurança na nuvem é a prática de analisar dados de segurança gerados em ambientes de computação em nuvem. O termo se aplica especificamente à visibilidade da segurança em infraestrutura e serviços baseados em nuvem.

Os ambientes de computação em nuvem incluem plataformas públicas, privadas e híbridas que fornecem computação, armazenamento e aplicativos por meio de serviços gerenciados. Os dados de segurança nesses ambientes se originam de sistemas nativos da nuvem, e não da infraestrutura local tradicional.

Esse escopo permanece limitado à identificação e compreensão da atividade de segurança nas plataformas de nuvem. As diferenças da análise de segurança tradicional são abordadas separadamente, sem redefinir o conceito aqui.

A análise de segurança na nuvem e a análise de segurança tradicional diferem principalmente nos ambientes que monitoram e no tipo de dados de segurança que analisam.

A análise de segurança desempenha um papel fundamental para ajudar as organizações a entender as atividades e os riscos de segurança em ambientes digitais cada vez mais complexos.

Dados de segurança correlacionados revelam atividades maliciosas que os alertas isolados geralmente não conseguem expor. A visibilidade melhora em redes, sistemas, usuários e recursos de nuvem.

A análise contínua destaca as áreas de exposição vinculadas a ativos, identidades e caminhos de acesso. O risco se torna mensurável por meio da atividade de segurança observada, em vez de suposições.

A avaliação contextual reduz os alertas desnecessários gerados por eventos independentes. As equipes de segurança obtêm sinais mais claros em vez de ruídos de alto volume.

Os insights baseados em evidências apoiam decisões de segurança consistentes e defensáveis. As ações dependem de padrões observados em vez de urgência ou suposição.

A análise automatizada permite que grandes volumes de dados de segurança sejam manipulados com eficiência. A escalabilidade das operações de segurança não depende mais apenas de pessoal adicional.

Os ambientes modernos abrangem sistemas locais, plataformas em nuvem e infraestrutura híbrida. A análise de segurança fornece visibilidade unificada em todas essas superfícies fragmentadas.

A preparação melhora por meio da conscientização contínua das condições de segurança. As equipes permanecem informadas antes que os incidentes se transformem em grandes interrupções.

A análise de segurança é aplicada em várias funções de segurança para examinar atividades, identificar riscos e apoiar operações de segurança informadas.

A análise de segurança identifica atividades maliciosas correlacionando sinais entre sistemas, usuários e redes. Os ataques de baixa visibilidade se tornam detectáveis por meio de atividades combinadas, em vez de alertas isolados.

O comportamento incomum de usuários internos ou contas privilegiadas é examinado quanto a uso indevido ou comprometimento. O contexto da atividade ajuda a separar as violações de políticas do acesso legítimo.

Os eventos de segurança são reconstruídos em cronogramas para entender como os incidentes se desenrolaram. Os analistas obtêm clareza sobre pontos de entrada, movimentação e ativos afetados.

Os dados de autenticação e acesso são analisados para identificar credenciais roubadas ou abusadas. Padrões de login e caminhos de acesso anormais revelam o uso não autorizado da conta.

A atividade de segurança nos serviços e cargas de trabalho em nuvem é examinada quanto ao uso indevido e à exposição. A análise fornece visibilidade das ações que são difíceis de observar com os controles tradicionais.

A atividade de segurança observada é usada para avaliar a exposição entre ativos e identidades. As decisões de risco dependem de dados operacionais reais em vez de suposições estáticas.

A análise de segurança fornece uma maneira de entender a atividade de segurança com base em dados reais, em vez de alertas ou suposições isoladas. A visibilidade clara de como os sistemas, usuários e ambientes se comportam permite que as equipes de segurança raciocinem sobre o risco com precisão.

À medida que as organizações operam em ambientes locais e na nuvem, a análise consistente dos dados de segurança se torna essencial. A análise de segurança continua sendo um requisito prático para manter o conhecimento das condições de segurança ao longo do tempo.

A análise de segurança é usada para entender a atividade e o risco de segurança por meio da análise de dados relacionados à segurança. O objetivo é identificar sinais significativos em grandes volumes de atividade registrada.

O monitoramento tradicional se concentra em alertas individuais e regras predefinidas. A análise de segurança examina as atividades relacionadas em conjunto para fornecer contexto e uma compreensão mais profunda.

A detecção de ameaças é uma aplicação, mas a análise de segurança também oferece suporte à investigação, avaliação de riscos e visibilidade em todos os ambientes. Seu escopo vai além da identificação de ataques.

A análise de segurança se aplica a ambientes locais e na nuvem. As fontes de dados específicas da nuvem são analisadas usando os mesmos princípios analíticos.

A análise de segurança não substitui os sistemas SIEM. O SIEM fornece coleta e gerenciamento de dados, enquanto a análise se concentra na interpretação e na percepção.

O aprendizado de máquina pode aprimorar a análise de segurança, mas não é obrigatório. Métodos estatísticos e baseados em regras também são comumente usados.