🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

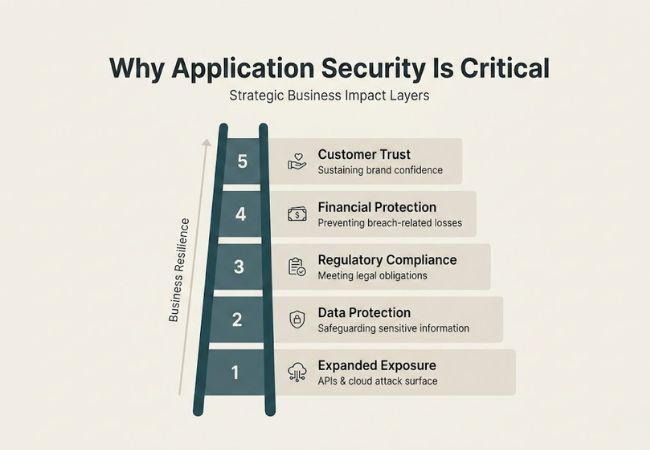

As melhores práticas de segurança de aplicativos protegem o software contra vulnerabilidades em ambientes de desenvolvimento, implantação e tempo de execução. Os aplicativos modernos operam em APIs, plataformas de nuvem e sistemas distribuídos, onde uma única fraqueza pode expor dados críticos.

A crescente complexidade dos ataques e a expansão dos ecossistemas digitais tornaram o desenvolvimento seguro de software uma prioridade comercial. As organizações integram controles de segurança diretamente nos fluxos de trabalho de design, codificação, teste e implantação para reduzir os riscos exploráveis.

Processos estruturados, como modelagem de ameaças, padrões de codificação seguros, testes automatizados e monitoramento contínuo, fortalecem a resiliência do software. Uma abordagem baseada no ciclo de vida garante que as vulnerabilidades sejam identificadas precocemente, mitigadas com eficiência e evitadas de reaparecer nos sistemas de produção.

A segurança dos aplicativos é essencial porque os aplicativos servem como principais gateways para dados confidenciais, operações comerciais e serviços digitais.

As melhores práticas de segurança de aplicativos integram controles de arquitetura, métodos seguros de desenvolvimento, testes automatizados, fortalecimento da infraestrutura e monitoramento operacional para reduzir o risco explorável em sistemas de software modernos.

A modelagem de ameaças avalia vetores de ataque, fluxos de dados e limites de confiança antes do início do desenvolvimento. Estruturas como o STRIDE ajudam a identificar riscos de falsificação, adulteração e aumento de privilégios no nível do design.

Os requisitos de segurança derivados da modelagem orientam as decisões de arquitetura e a implementação do controle. O mapeamento precoce de riscos evita fraquezas estruturais que testes posteriores não podem corrigir totalmente.

A arquitetura segura aplica princípios como privilégio mínimo, defesa em profundidade e segmentação em serviços e ambientes. Arquitetura Zero Trust impõe uma verificação rigorosa de identidade entre os componentes internos e externos.

Microsserviços e sistemas nativos da nuvem exigem isolamento entre cargas de trabalho e APIs. Os controles arquitetônicos reduzem o movimento lateral durante cenários de violação.

Os padrões de codificação segura alinham as práticas de desenvolvimento com orientação do OWASP e benchmarks de segurança do setor. Regras de codificação consistentes reduzem as falhas de injeção, a desserialização insegura e os erros de lógica.

As avaliações por pares e as ferramentas automatizadas de revestimento reforçam a conformidade com os padrões definidos. A governança estruturada do desenvolvimento fortalece a integridade do código entre as equipes.

A validação de entrada garante que todos os dados externos sejam higienizados, normalizados e verificados antes do processamento. A validação do lado do servidor bloqueia ataques de injeção de SQL, scripts entre sites e injeção de comando.

A lista branca de formatos de entrada aceitos reduz a ambigüidade no tratamento de solicitações. Uma validação forte protege os bancos de dados de back-end e as APIs contra manipulação.

A autenticação forte verifica a identidade usando mecanismos de credenciais seguros e sistemas baseados em tokens. Autenticação multifator (MFA) adiciona verificação em camadas além das senhas.

As estruturas de autenticação modernas implementam o OAuth 2.0 e o OpenID Connect para gerenciamento seguro de sessões. A validação robusta de identidade reduz o preenchimento de credenciais e as taxas de sucesso de phishing.

A autorização adequada impõe o Controle de Acesso Baseado em Funções (RBAC) e as políticas baseadas em atributos para acesso a recursos. A lógica de autorização deve operar no lado do servidor para evitar o desvio por meio da manipulação do cliente.

O gerenciamento granular de permissões restringe as funções administrativas às funções verificadas. Auditorias contínuas de privilégios reduzem a exposição excessiva ao acesso.

A criptografia de dados protege informações confidenciais usando padrões criptográficos fortes. O Transport Layer Security (TLS) protege a comunicação entre clientes e servidores.

A criptografia em repouso protege os dados armazenados em bancos de dados e sistemas de armazenamento em nuvem. O gerenciamento seguro de chaves evita a decodificação não autorizada.

O Static Application Security Testing analisa o código-fonte sem execução para detectar falhas lógicas e padrões inseguros. A integração em pipelines de CI permite a detecção precoce de vulnerabilidades.

A varredura automatizada identifica APIs inseguras, segredos codificados e dependências inseguras. A remediação precoce reduz a dívida de segurança posterior.

O teste dinâmico de segurança de aplicativos avalia aplicativos ativos simulando o comportamento de ataque no mundo real. A análise de tempo de execução detecta configurações incorretas e endpoints expostos.

O DAST complementa a análise estática ao descobrir vulnerabilidades acionadas durante a execução. Os testes combinados melhoram a cobertura geral.

A análise de composição de software monitora bibliotecas de código aberto e dependências de terceiros em busca de vulnerabilidades conhecidas. Os ataques à cadeia de suprimentos têm cada vez mais como alvo componentes desatualizados.

O rastreamento contínuo de dependências identifica os CVEs que afetam os pacotes integrados. As atualizações automatizadas reduzem o risco de segurança herdado.

A segurança da API protege os endpoints REST e GraphQL contra acesso e abuso não autorizados. A validação de tokens, a aplicação de esquemas e a limitação de taxas restringem atividades maliciosas.

Os gateways de API impõem políticas de autenticação e inspeção de tráfego. O monitoramento evita a exfiltração de dados e a exploração por negação de serviço.

Os pipelines seguros de CI/CD protegem os sistemas de construção contra adulteração e injeção de código não autorizada. Os mecanismos de controle de acesso restringem a modificação dos fluxos de trabalho de implantação.

A assinatura de artefatos verifica a integridade do software antes do lançamento. O monitoramento de tubulações garante a rastreabilidade em todos os estágios de desenvolvimento.

A segurança do contêiner fortalece as imagens do Docker e as configurações de tempo de execução. Imagens básicas mínimas reduzem a superfície de ataque desnecessária.

As ferramentas de digitalização de imagens detectam vulnerabilidades conhecidas antes da implantação. As políticas de segurança de tempo de execução restringem o aumento de privilégios em contêineres.

A segurança do Kubernetes fortalece a configuração do cluster, o isolamento da carga de trabalho e o gerenciamento de segredos. A aplicação adequada do RBAC limita os privilégios administrativos.

As políticas de rede restringem a comunicação entre pods nos clusters. A auditoria contínua garante a conformidade com os benchmarks de segurança.

Os firewalls de aplicativos da Web inspecionam o tráfego HTTP para bloquear solicitações maliciosas. A filtragem baseada em regras reduz as tentativas de injeção e de scripts entre sites.

A implantação do WAF adiciona uma camada de borda protetora antes que o tráfego chegue aos serviços de back-end. A defesa em camadas melhora a resiliência contra ameaças de dia zero.

O monitoramento contínuo analisa registros, padrões de tráfego e anomalias comportamentais em tempo real. Plataformas de gerenciamento de eventos e informações de segurança (SIEM) centralize os alertas em todos os sistemas.

A detecção de anomalias identifica padrões de acesso suspeitos e chamadas de API anormais. A visibilidade em tempo real reduz o tempo de permanência durante ameaças ativas.

Planejamento de resposta a incidentes define procedimentos para detecção, contenção, erradicação e recuperação. Estruturas de resposta estruturada reduzem a confusão operacional durante violações.

Exercícios regulares de simulação validam os protocolos de prontidão e comunicação. Equipes preparadas restauram os serviços com mais rapidez e limitam o impacto a longo prazo.

A seleção de ferramentas deve estar alinhada com a maturidade organizacional, a escala operacional e a tolerância ao risco, em vez de apenas o volume de recursos.

O escopo da cobertura determina se uma solução aborda a lógica do aplicativo, os pontos fracos da configuração e a exposição ao tempo de execução. A visibilidade abrangente evita pontos cegos em diferentes ambientes.

Os níveis de precisão influenciam quantos falsos positivos as equipes de segurança devem analisar manualmente. A alta precisão reduz a fadiga do alerta e melhora a eficiência operacional.

A flexibilidade de integração garante a compatibilidade com sistemas de controle de versão, plataformas de emissão de tíquetes e ferramentas de orquestração de infraestrutura. A interoperabilidade perfeita oferece suporte a fluxos de trabalho de remediação mais rápidos.

A capacidade de escalabilidade determina se uma solução pode lidar com o aumento de cargas de trabalho e arquiteturas distribuídas. O desempenho elástico se torna essencial à medida que o tráfego e a complexidade dos aplicativos aumentam.

Os recursos de geração de relatórios fornecem trilhas de auditoria, resumos executivos e documentação pronta para conformidade. Relatórios claros apoiam a supervisão da governança e a transparência das partes interessadas.

O CloudSEK aprimora a segurança de aplicativos por meio de inteligência de ameaças em tempo real e orientada por IA e monitoramento contínuo em ambientes de nuvem, web e móveis. Ele identifica vulnerabilidades, chaves de API expostas e configurações incorretas alinhadas com o OWASP Top 10 antes que elas possam ser exploradas.

A plataforma escaneia ativos de nuvem voltados para o exterior na AWS, Azure e Alibaba enquanto se integra aos pipelines de CI/CD para permitir o monitoramento contínuo e sem agente. Seu recurso BeVigil fortalece a segurança de aplicativos móveis ao detectar segredos codificados, malware e configurações incorretas em aplicativos Android e iOS.

O SviGil melhora ainda mais a segurança de aplicativos web ao identificar injeção de SQL, XSS e gerenciamento fraco de sessões em ambientes ao vivo. O monitoramento integrado na Dark Web, Deep Web e Surface Web, junto com integrações de SIEM, como IBM QRadar, Azure Sentinel e ArcSight, oferece suporte à resposta automatizada a incidentes e à visibilidade operacional sustentada.

A segurança de aplicativos fornece controles documentados, restrições de acesso e registros de monitoramento necessários durante as análises de conformidade. A implementação adequada simplifica a preparação da auditoria e reduz as penalidades regulatórias.

A automação impõe verificações de segurança consistentes sem depender apenas da revisão manual. Ele reduz o erro humano e acelera a detecção de vulnerabilidades em todos os ciclos de desenvolvimento.

A segurança do aplicativo limita os caminhos de ataque por meio de mecanismos de controle de acesso, segmentação e criptografia. Controles de contenção robustos reduzem a exposição dos dados e as interrupções operacionais.

A segurança de aplicativos se aplica a sistemas web, móveis, de desktop, baseados em API e nativos da nuvem. Qualquer software que processe dados ou se conecte a redes exige proteção estruturada.

A responsabilidade é compartilhada entre desenvolvedores, equipes de segurança e pessoal de operações. A propriedade clara e as políticas definidas garantem a responsabilidade em todo o ciclo de vida do software.