🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A equipe de pesquisa de ameaças do CloudSEK descobriu um página genérica de phishing que pode personificar qualquer marca usando uma página de login genérica para roubar credenciais. A página de phishing é hospedada usando Trabalhadores da Cloudflare.dev, um serviço gratuito de nomes de domínio.

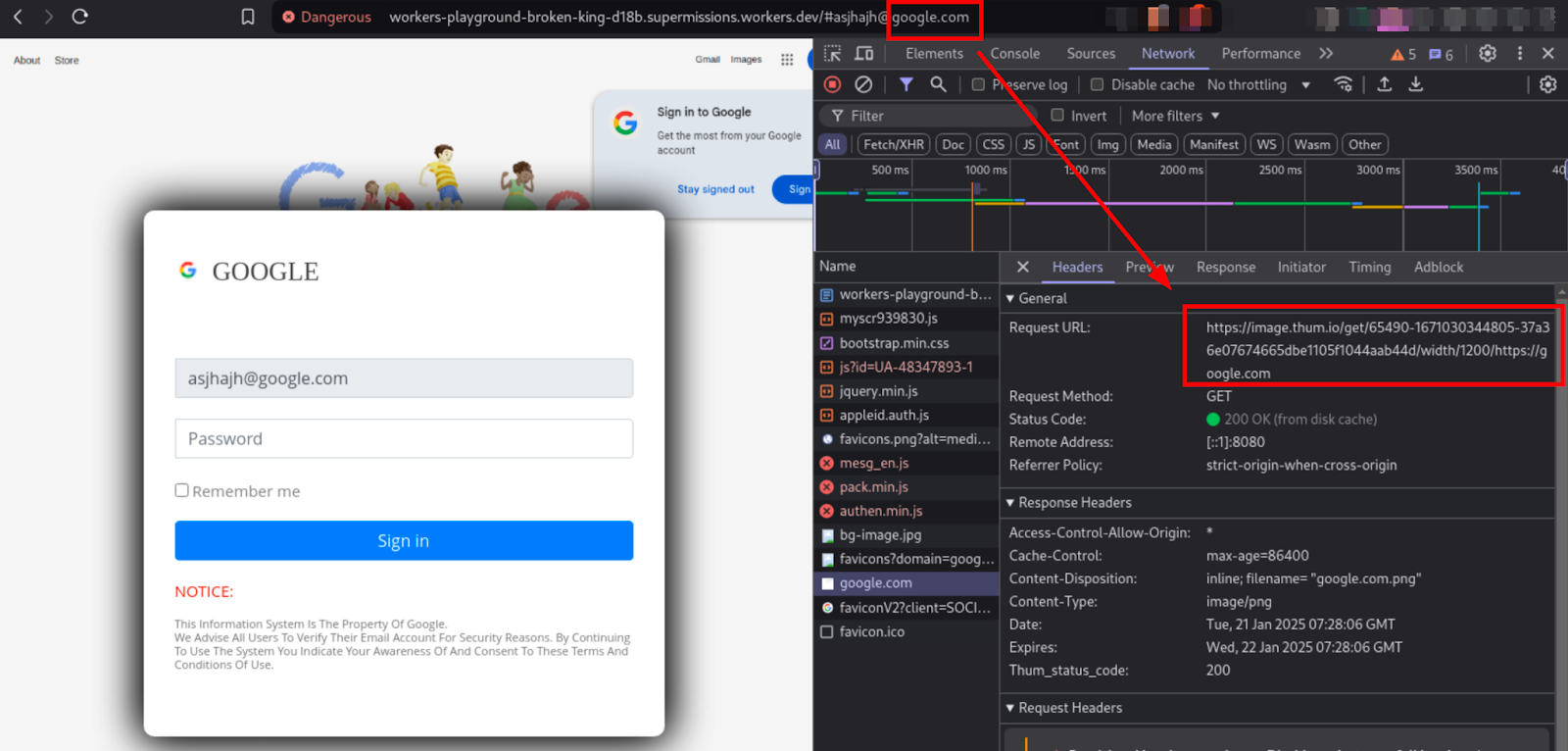

1. A página de phishing de aparência genérica está hospedada neste URL: workers-playground-broken-king-d18b.supermissions.workers.dev que é projetado para roubar credenciais de vítimas inocentes.

2. Para transformar a página de login de webmail de aparência genérica em uma representação de um golpe de marca específico, use este URL criado: workers-playground-broken-king-d18b.supermissions.workers.dev/#[email protected].

3. Os ataques de phishing podem ser personalizados para atingir organizações específicas, adicionando o endereço de e-mail de um funcionário ao final do URL genérico de uma página de phishing, separado por um # símbolo.

4. O site de phishing faz uma captura de tela do domínio encontrado no endereço de e-mail do usuário alvo (por exemplo, google.com) usando thum.io(um gerador gratuito de captura de tela do site) e o usa como plano de fundo do site de phishing para enganar usuários desavisados.

5. Depois que a vítima insere as credenciais para fazer o login, suas credenciais são exfiltradas para um endpoint remoto - hxxps: //kagn [.] org/zebra/nmili-wabmall.php

6. O DOM da página de phishing foi ofuscado usando JavaScript (nome do arquivo:myscr939830.js) [Fig5] para evitar a detecção de mecanismos fraudulentos. No entanto, o JavaScript não era sofisticado e era facilmente desofuscado. Depois de desofuscadas, as funcionalidades da página podem ser verificadas a partir do código-fonte.

7. O trecho de código impede que os usuários visualizem a fonte da página, que pode ser usada para identificar e bloquear tentativas de phishing - Fig6

8. Abaixo está a funcionalidade do código-fonte desofuscado que demonstra como uma página de phishing é gerada dinamicamente usando serviços gratuitos do thum.io e do endpoint favicon fetcher do Google.

1. Com base na semelhança do arquivo Javascript ofuscado, identificamos outros URLs de phishing empregando as mesmas táticas, mas hospedados no Cloudflare r2.dev: https://pub-3bb44684992b489e903bd3455d3b6513.r2[.]dev/WEBDATAJHNCHJF879476436743YREBHREBNFBJNFHJFEJERUI4894768467RYHGJGFHJGHJ.html

2. Durante uma análise mais profunda do mesmo arquivo JavaScript (myscr939830.js), descobriu-se que ele está hospedado em um serviço gratuito de armazenamento de blockchain, armazenamento web 3..

3. O agente da ameaça exfiltrou as credenciais roubadas para um servidor remoto, kagn [] .org. Este domínio, controlado pelo agente da ameaça, foi registrado há 6 anos e está hospedado no Wordpress. O agente da ameaça provavelmente explorou uma vulnerabilidade e possivelmente colocou o servidor em /zebra/nmili-wabmall.php.