🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

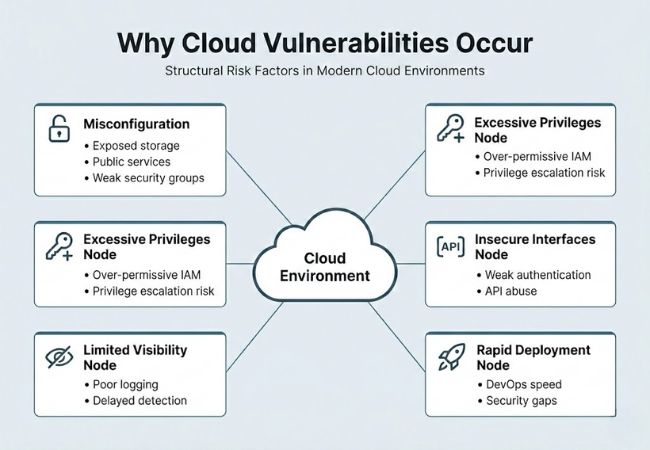

الثغرات السحابية هي نقاط ضعف أمنية في البنية التحتية السحابية أو التكوينات أو الخدمات التي يستغلها المهاجمون للوصول إلى البيانات أو تعطيل العمليات أو الحصول على تحكم غير مصرح به. تنبع معظم الحوادث من التخزين الذي تم تكوينه بشكل خاطئ، وأذونات الهوية المفرطة، وواجهات برمجة التطبيقات غير الآمنة، والمصادقة الضعيفة، والمراقبة غير الكافية.

يظل التخزين السحابي الذي تم تكوينه بشكل خاطئ وأدوار IAM المتساهلة بشكل مفرط الأسباب الأكثر شيوعًا لانتهاكات البيانات في البيئات متعددة السحابات. تعمل الواجهات غير الآمنة والبرامج غير المصححة وسوء إدارة الحاويات على توسيع سطح الهجوم عبر نماذج IaaS و PaaS و SaaS.

يعتمد الحد الفعال من المخاطر على حوكمة الوصول الصارمة والمراقبة المستمرة وإنفاذ التشفير والالتزام بأطر الأمان المعترف بها. تساعد استراتيجيات الوقاية المهيكلة المؤسسات على حماية الأصول الحساسة والحفاظ على الامتثال والحفاظ على المرونة التشغيلية.

تحدث الثغرات في السحابة بسبب التعقيد التشغيلي وسوء إدارة ضوابط الأمان وتوسيع أسطح الهجوم عبر البيئات السحابية.

تواجه البيئات السحابية نقاط ضعف أمنية عبر طبقات التخزين والهوية والشبكات والتطبيقات التي يستغلها المهاجمون للوصول إلى البيانات وتعطيل العمليات.

تعمل مجموعات التخزين العامة ذات إعدادات الأذونات غير الصحيحة على تعريض البيانات الحساسة للوصول غير المصرح به. يقوم المهاجمون بفحص البيئات السحابية باستمرار بحثًا عن مثيلات التخزين المفتوحة التي تفتقر إلى قيود الوصول المناسبة.

غالبًا ما يؤدي الخطأ البشري أثناء التهيئة أو تحديثات السياسة إلى التعرض العام غير المقصود. حتى مجموعة واحدة تم تكوينها بشكل خاطئ يمكن أن تؤدي إلى انتهاكات واسعة النطاق للبيانات وانتهاكات الامتثال.

تمنح أدوار IAM المتساهلة بشكل مفرط المستخدمين والخدمات وصولاً أكبر مما هو مطلوب تشغيليًا. تزيد الامتيازات المفرطة من مخاطر الحركة الجانبية وهجمات تصعيد الامتيازات.

غالبًا ما تظل سياسات الوصول سيئة التنظيم غير مكتشفة حتى وقوع حادث أمني. يؤدي تطبيق مبادئ الامتياز الأقل إلى تقليل نطاق الانفجار المحتمل بشكل كبير.

تعمل واجهات برمجة التطبيقات على توصيل الخدمات السحابية والتطبيقات وعمليات تكامل الجهات الخارجية، مما يجعلها أهدافًا هجومية عالية القيمة. تسمح المصادقة الضعيفة أو التحقق غير الكافي من صحة الإدخال للمهاجمين باستغلال نقاط الدخول هذه.

يؤدي عدم تحديد المعدل والمراقبة إلى زيادة التعرض للهجمات الآلية. يعمل الأمان المناسب لبوابة API والمصادقة المستندة إلى الرمز المميز على تعزيز آليات الدفاع.

اقرأ المزيد: واجهات برمجة التطبيقات المكشوفة

تؤدي المصادقة أحادية العامل إلى تعريض الحسابات السحابية لهجمات التصيد الاحتيالي وحشو بيانات الاعتماد. غالبًا ما تؤدي بيانات الاعتماد المخترقة إلى وصول إداري غير مصرح به.

يؤدي غياب المصادقة متعددة العوامل إلى زيادة مخاطر الاستحواذ على الحساب بشكل كبير. تعمل ضوابط المصادقة القوية كحاجز حاسم ضد التهديدات القائمة على الهوية.

انظر أيضًا: الهندسة الاجتماعية مقابل الاحتيال

تظل البيانات المخزنة أو المنقولة بدون تشفير عرضة للاعتراض والاسترجاع غير المصرح به. يمكن للمهاجمين استغلال قنوات الاتصال غير الآمنة لالتقاط المعلومات الحساسة.

تعمل سياسات التشفير غير المتسقة عبر أحمال العمل على إنشاء تغطية أمنية غير متساوية. يؤدي فرض التشفير أثناء الراحة وأثناء النقل إلى تعزيز الحماية الشاملة للبيانات.

قد يقوم الموظفون أو المقاولون الذين لديهم وصول شرعي بالكشف عن بيانات سرية عن قصد أو عن طريق الخطأ. غالبًا ما تتجاوز الحوادث الداخلية الدفاعات التقليدية القائمة على المحيط.

المراقبة السلوكية المحدودة تجعل الاكتشاف المبكر صعبًا. تساعد حوكمة الوصول الصارمة وتسجيل الأنشطة على التخفيف من المخاطر المتعلقة بالداخل.

بيانات الاعتماد المسروقة تمكّن المهاجمين لمعالجة البنية التحتية أو حذف الموارد أو استخراج المعلومات الحساسة. غالبًا ما تستهدف حملات التصيد الاحتيالي والبرامج الضارة الحسابات السحابية ذات الامتيازات.

غالبًا ما تمر أنماط تسجيل الدخول غير العادية دون أن يلاحظها أحد بدون أنظمة مراقبة متقدمة. يساعد التحقق المستمر من المصادقة على اكتشاف الحسابات المخترقة مبكرًا.

تؤدي التطبيقات السحابية غير المصرح بها التي يتم نشرها خارج إشراف تكنولوجيا المعلومات إلى ظهور ثغرات أمنية غير مُدارة. يؤدي الافتقار إلى الحوكمة المركزية إلى زيادة التعرض للمخاطر الخفية.

قد لا تتبع الخدمات غير المعتمدة معايير أمان الشركة. تعمل أدوات الرؤية وتطبيق السياسة على تقليل التهديدات الخفية المتعلقة بتكنولوجيا المعلومات.

تؤدي صور الحاويات القديمة أو التي لم يتم التحقق منها إلى ظهور عيوب برمجية قابلة للاستغلال في بيئات الإنتاج. يمكن أن تنتشر الثغرات الأمنية داخل الصورة الأساسية عبر عمليات نشر متعددة.

يؤدي المسح غير الكافي للصور إلى زيادة احتمالية تشغيل أحمال العمل المخترقة. تعمل التحديثات المنتظمة وحماية وقت التشغيل على تقليل المخاطر المتعلقة بالحاوية.

مؤمنة بشكل غير صحيح كوبيرنيتيس تعرض المجموعات لوحات المعلومات وواجهات برمجة التطبيقات وأعباء العمل للشبكات العامة. تعمل ضوابط الوصول الضعيفة القائمة على الأدوار على تضخيم إمكانات الاستغلال.

تسمح سياسات الشبكة التي تم تكوينها بشكل غير صحيح بالاتصال غير المصرح به بين البودات. يعمل التصلب العنقودي والمراقبة المستمرة للتكوين على تحسين المرونة.

غالبًا ما تعمل الوظائف بدون خادم بأذونات تنفيذ واسعة تتجاوز الاحتياجات التشغيلية. قد تسمح الأدوار التي تم تكوينها بشكل غير صحيح بالوصول غير المقصود إلى الموارد.

تؤدي الرؤية المحدودة لوقت التشغيل إلى تعقيد اكتشاف التهديدات. تعمل ممارسات الترميز الآمنة وتطبيق السياسة الدقيقة على تقليل التعرض.

تحتوي أنظمة التشغيل والمكتبات القديمة على نقاط ضعف معروفة مع عمليات الاستغلال المتاحة للجمهور. يستهدف المهاجمون عادةً الأنظمة التي تفتقر إلى تحديثات الأمان في الوقت المناسب.

تزيد دورات التصحيح المتأخرة من نوافذ التعرض. يعمل المسح الآلي للثغرات الأمنية وإدارة التصحيح على تقليل مخاطر الاستغلال.

يؤدي عدم وجود تسجيل مركزي إلى تأخير اكتشاف النشاط المشبوه. بدون الرؤية، لا يمكن لفرق الأمن الاستجابة بسرعة للحوادث.

تزيد أوقات المكوث الطويلة من التأثير العام للانتهاكات. تعمل حلول المراقبة المتكاملة على تحسين اكتشاف التهديدات وكفاءة الاستجابة.

تؤدي الكميات الكبيرة من حركة المرور الضارة إلى إرباك التطبيقات المستضافة على السحابة وتعطيل توفر الخدمة. تزيد آليات تصفية حركة المرور التي تم تكوينها بشكل سيئ من مخاطر التعطل.

غالبًا ما يتحد المهاجمون DDoS مع تقنيات التدخل الأخرى. تعمل أدوات التخفيف القابلة للتطوير ومراقبة حركة المرور على تعزيز حماية التوفر.

يقدم بائعو الجهات الخارجية وتبعيات البرامج ثغرات غير مباشرة في البيئات السحابية. يمكن أن تعمل المكونات المخترقة كمتجهات هجوم مخفية.

تزيد الرقابة المحدودة على عمليات الدمج الخارجية من المخاطر النظامية. تحسين تقييمات مخاطر البائعين وتدقيقات التبعية أمن سلسلة التوريد.

يعتمد أمان السحابة الفعال على عناصر التحكم متعددة الطبقات التي تحمي الهويات والتكوينات وأعباء العمل والبيانات عبر البيئات الموزعة.

يقيد الامتياز الأقل المستخدمين والخدمات بالأذونات المطلوبة لأدوارهم فقط. يؤدي تقييد حدود الوصول إلى تقليل الحركة الجانبية وتقليل الضرر في حالة اختراق بيانات الاعتماد.

تضيف المصادقة متعددة العوامل خطوة تحقق إضافية تتجاوز كلمات المرور. تصبح بيانات الاعتماد المسروقة وحدها غير كافية للوصول غير المصرح به.

تشفير البيانات يؤمن المعلومات الحساسة سواء أثناء الراحة أو أثناء النقل. تمنع معايير التشفير القوية الاعتراض والتعرض غير المصرح به للبيانات.

توفر المراقبة المستمرة رؤية في الوقت الفعلي للنشاط المشبوه عبر أحمال العمل السحابية. يعمل الاكتشاف المبكر على تقصير وقت الاختراق وتحسين فعالية الاستجابة للحوادث.

تضمن إدارة التهيئة أن تظل إعدادات السحابة متوافقة مع سياسات الأمان. تساعد عمليات الفحص الآلية على منع عمليات التهيئة الخاطئة من أن تصبح نقاط ضعف قابلة للاستغلال.

زيرو تراست يفرض التحقق الصارم من الهوية لكل طلب وصول بغض النظر عن موقع الشبكة. يحد التقسيم الجزئي من انتشار التهديدات الداخلية عبر البيئات السحابية.

تحدد عمليات التدقيق المنتظمة البرامج القديمة والخدمات المكشوفة وفجوات السياسة. تقلل التقييمات الاستباقية من التعرض للضعف وتعزز المرونة الشاملة.

يتطلب تقييم وضع أمان السحابة تقييمًا مستمرًا للتكوينات وعناصر التحكم في الهوية وتعرض الشبكة وتكامل عبء العمل. تساعد التقييمات المهيكلة المؤسسات على اكتشاف نقاط الضعف قبل أن يستغلها المهاجمون.

يحدد تقييم المخاطر الأصول الهامة وناقلات التهديدات والتأثير المحتمل عبر البيئات السحابية. يضمن تحديد أولويات المناطق عالية المخاطر تركيز جهود المعالجة على نقاط الضعف الأكثر قابلية للاستغلال.

يعمل تخطيط التوافق على مواءمة ضوابط الأمان مع الأطر التنظيمية ومعايير الصناعة. إن رسم خرائط السياسات مقابل المتطلبات يقلل من التعرض القانوني ويعزز نضج الحوكمة.

تقوم مراجعة التكوين بفحص أذونات التخزين وقواعد الشبكة وأدوار IAM وإعدادات التشفير. تمنع عمليات التدقيق المنتظمة استمرار التكوينات الخاطئة دون أن يلاحظها أحد.

يحاكي اختبار الاختراق سيناريوهات الهجوم في العالم الحقيقي ضد أعباء العمل والخدمات السحابية. يكشف الاختبار الخاضع للرقابة عن نقاط الضعف المخفية التي قد تتجاهلها عمليات الفحص الآلي.

يقوم تحليل السجل بتقييم محاولات المصادقة ونشاط API وتغييرات الموارد عبر البيئات. تعمل المراجعة المستمرة للسجلات على تحسين اكتشاف الأعطال والاستعداد للاستجابة للحوادث.

تقيس الجاهزية للحوادث خطط الاستجابة وسير عمل الاتصالات وقدرات الاسترداد. تعمل استراتيجيات الاستجابة المعدة على تقليل التعطل التشغيلي أثناء الأحداث الأمنية.

يجب أن توازن استراتيجية أمان السحابة بين الحد من المخاطر والسرعة التشغيلية ومواءمة الامتثال عبر جميع نماذج الخدمة.

تحدد إدارة الهوية كيفية إنشاء المستخدمين والأدوار والأذونات ومراقبتها وإبطالها. تمنع إدارة دورة حياة الوصول القوية زحف الامتيازات والوصول غير المصرح به.

توفر رؤية الوصول رؤية في الوقت الفعلي حول من يمكنه الوصول إلى موارد السحابة. تعمل الرقابة المستمرة على تقليل التعرض المخفي عبر البيئات متعددة السحابات.

اكتشاف التهديدات تحدد الآليات السلوك المشبوه ومحاولات تسجيل الدخول غير الطبيعية وعمليات نقل البيانات غير العادية. تعمل التنبيهات المبكرة على تمكين الاحتواء بشكل أسرع والحد من تأثير الاختراق.

تعمل عناصر التحكم الآلي على فرض سياسات أمان متسقة عبر أحمال العمل التي يتم نشرها بسرعة. تعمل حواجز الحماية الآلية على تقليل الخطأ البشري وانحراف التكوين.

تضمن مواءمة التوافق أن سياسات الأمان تلبي المتطلبات التنظيمية ومعايير الصناعة. الضوابط المهيكلة تقلل المخاطر القانونية وتعزز الاستعداد للتدقيق.

يحدد تخطيط الاستجابة للحوادث إجراءات الاحتواء والاستئصال والاسترداد أثناء الأحداث الأمنية. تعمل عمليات سير عمل الاستجابة الواضحة على تقليل وقت التعطل وتعطيل التشغيل.

تركز CloudSek على تأمين الأصول السحابية التي تواجه الإنترنت من خلال إدارة سطح الهجوم الخارجي (EASM) والحماية من المخاطر الرقمية (DRP). ويحدد نهجها التعرض الخارجي بدلاً من إدارة ضوابط البنية التحتية الداخلية.

تقوم BeVigil بتعيين البصمة الرقمية للمؤسسة لاكتشاف التخزين السحابي الذي تم تكوينه بشكل خاطئ وواجهات برمجة التطبيقات المكشوفة والأصول التي لم تتم صيانتها. تقوم مراقبة البنية التحتية بفحص مئات المخاطر الأمنية عبر خدمات Amazon Web Services و Microsoft Azure و Alibaba Cloud لتحديد نقاط الضعف في الوقت الفعلي.

تراقب CloudSek أيضًا مفاتيح API المكشوفة والرموز والملفات الحساسة التي يتم تسريبها إلى البيئات العامة. تتعقب منصة xviGil الخاصة بها نشاط الويب العميق والمظلم لاكتشاف بيانات الاعتماد المسروقة والتعرض للبنية التحتية، بدعم من التوافق الأمني السحابي ISO/IEC 27017.

يظل التخزين السحابي الذي تم تكوينه بشكل خاطئ وأدوار IAM المتساهلة بشكل مفرط الأسباب الرئيسية لانتهاكات البيانات السحابية. غالبًا ما تعرض إعدادات الوصول غير الصحيحة معلومات حساسة للمستخدمين غير المصرح لهم.

يقوم موفرو السحابة بتأمين البنية التحتية الأساسية، ولكن يظل العملاء مسؤولين عن تأمين البيانات والهويات والتكوينات. غالبًا ما يؤدي سوء فهم هذا النموذج المشترك إلى نقاط ضعف يمكن الوقاية منها.

يتم استهداف المؤسسات الصغيرة والمتوسطة بشكل متكرر بسبب ضعف الضوابط الأمنية. تسمح أدوات المسح الآلي للمهاجمين باستغلال الخدمات المكشوفة بغض النظر عن حجم الشركة.

يجب أن تعمل المراقبة المستمرة يوميًا، مع إجراء مراجعات أمنية رسمية كل ثلاثة أشهر على الأقل. تساعد عمليات التدقيق المنتظمة في اكتشاف انحراف التكوين ونقاط الضعف الناشئة مبكرًا.

يحمي التشفير سرية البيانات ولكنه لا يزيل المخاطر الناتجة عن التكوين الخاطئ أو بيانات الاعتماد المخترقة. يجب أن تكمل إدارة الهوية القوية وضوابط المراقبة سياسات التشفير.