🚀 أصبحت CloudSek أول شركة للأمن السيبراني من أصل هندي تتلقى استثمارات منها ولاية أمريكية صندوق

اقرأ المزيد

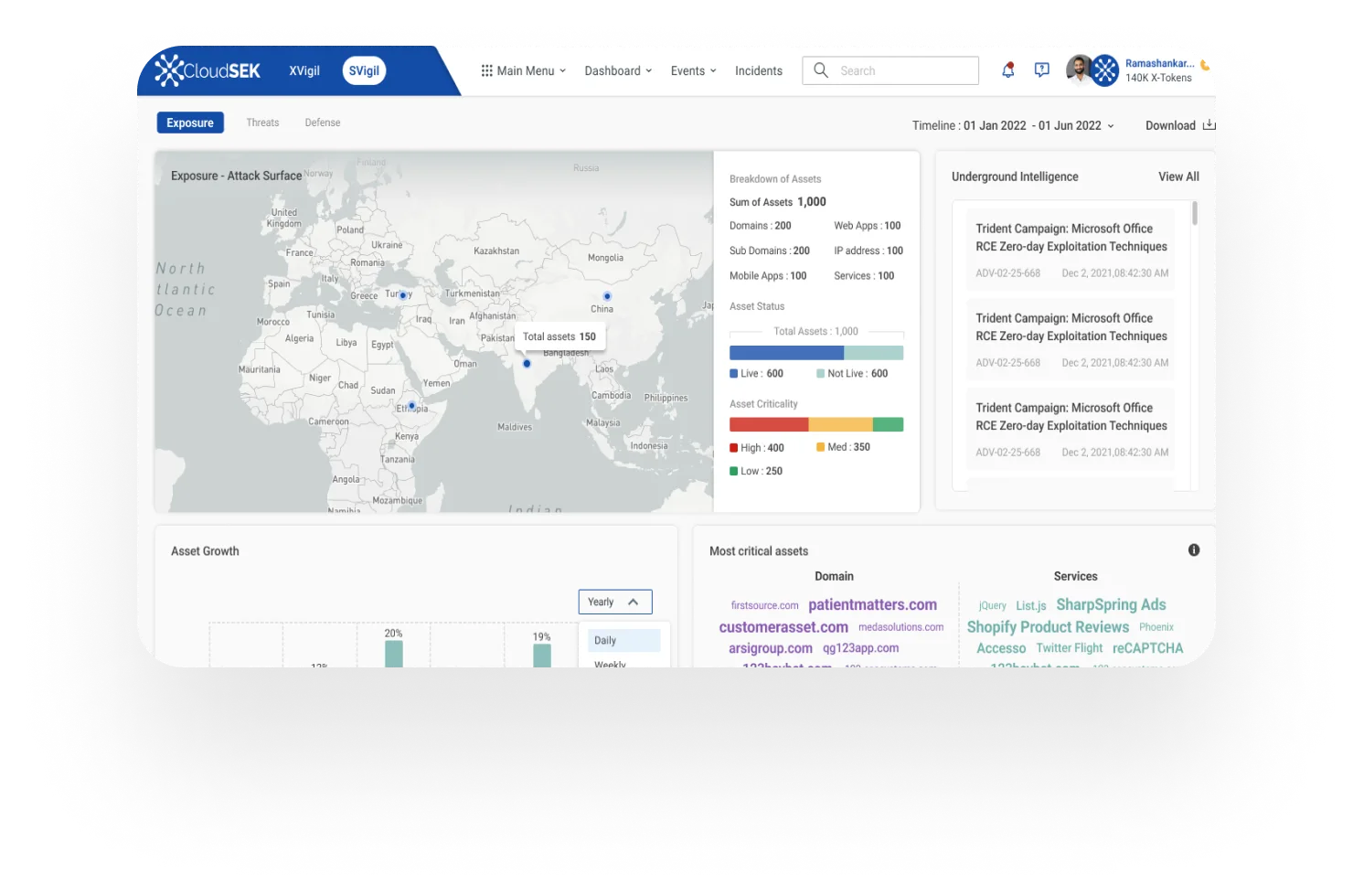

يقوم CloudSek BeVigil بإنشاء مخطط لسطح الهجوم الخارجي للمؤسسة بما في ذلك البنية التحتية الأساسية ومكونات البرامج. يتم بعد ذلك فحص هذا بحثًا عن أي تكوينات خاطئة أو نقاط ضعف وما إلى ذلك وبالتالي منع عمليات الاستغلال المحتملة أو الهجمات الإلكترونية التي تستهدف المؤسسة.

.avif)

.avif)

.png)

.png)

.avif)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.avif)

.png)

.png)

.png)

.avif)

.webp)

.png)

تثق الشركات العالمية وشركات Fortune 500 في CloudSEK لتعزيز وضعها في مجال الأمن السيبراني.

حدد الثغرات الأمنية في تطبيقات الويب بكل سهولة. يقوم BeVigil Enterprise Web App Scanner بإجراء عمليات مسح شاملة لاكتشاف مشكلات مثل إدخال SQL والبرمجة النصية عبر المواقع (XSS) ونقاط الضعف الشائعة الأخرى في تطبيقات الويب، مما يضمن الأمان القوي لتطبيقات الويب.

تأكد من أمان موقع الويب والأنظمة المرتبطة به باستخدام ماسح BeVigil Enterprise SSL. يقوم بمسح تكوينات SSL لاكتشاف المخاطر المحتملة مثل التشفير الضعيف والشهادات منتهية الصلاحية والتطبيقات غير الصحيحة، مما يساعد في الحفاظ على قنوات اتصال آمنة.

عزز أمان شبكتك باستخدام ماسح DNS الخاص بـ BeVigil Enterprise. يكتشف التكوينات الخاطئة في إعدادات DNS، بما في ذلك سجلات SPF و DMARC وعمليات الاستحواذ على النطاقات الفرعية وإفصاحات IP الخاصة، مما يحمي من تهديدات أمان الويب المختلفة.

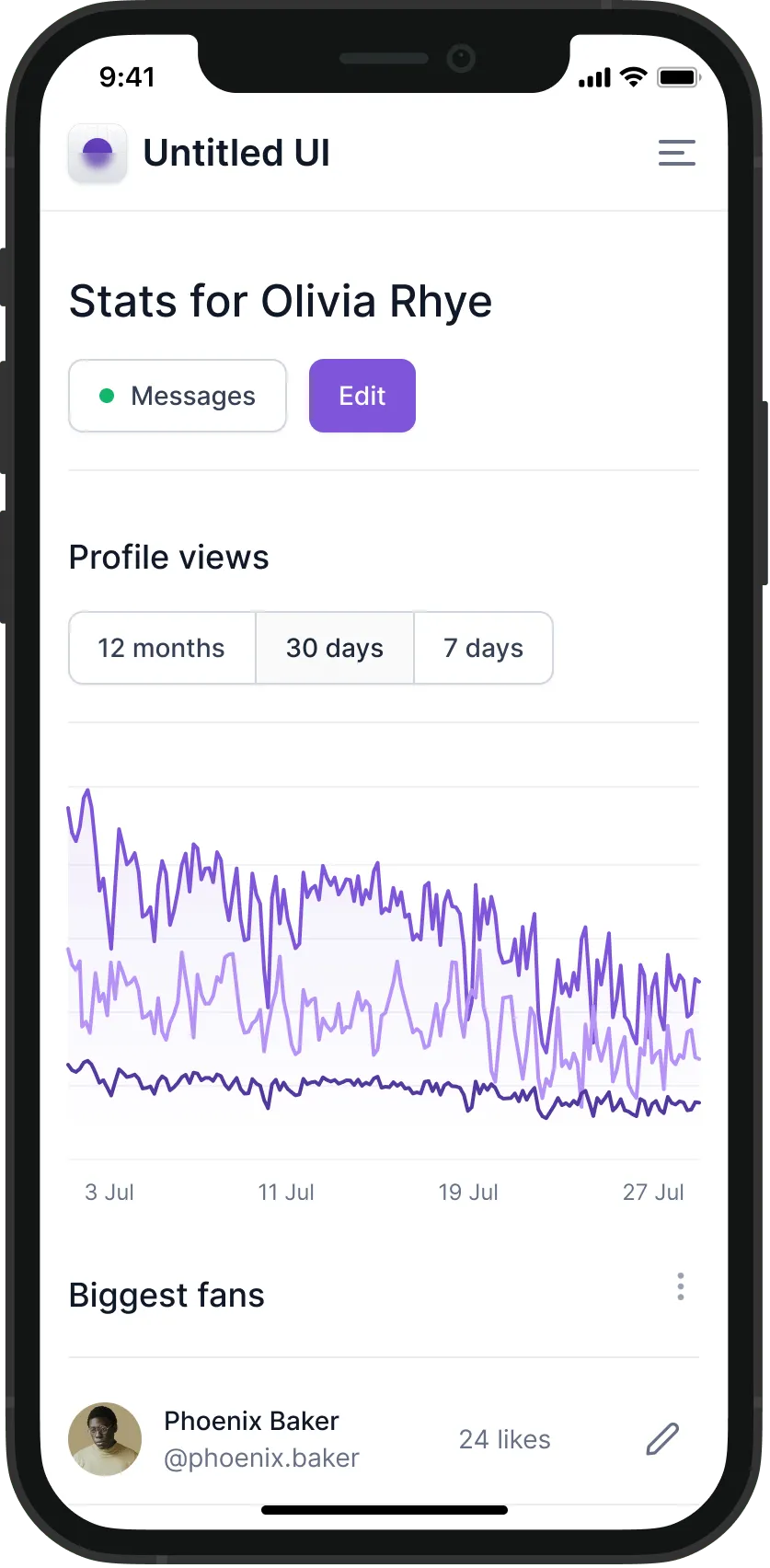

حدد المخاطر الأمنية المحتملة في تطبيقات الهاتف المحمول دون عناء. يكتشف BeVigil Enterprise Mobile App Scanner أهم 10 نقاط ضعف في OWASP Mobile والتكوينات الخاطئة والبرامج الضارة والأسرار المشفرة، مما يضمن الأمان الشامل لتطبيقات الأجهزة المحمولة.

اكتشف العيوب الأمنية في نقاط نهاية API بشكل فعال باستخدام BeVigil Enterprise API Scanner. يحتفظ بمخزون لجميع خدمات API ويحدد مشكلات مثل المصادقة غير الصحيحة والتعرض للبيانات ونقاط الدخول المحتملة للهجمات الإلكترونية.

احصل على عرض شامل لهيكل شبكتك باستخدام ماسح شبكة BeVigil Enterprise. يقوم تلقائيًا بمسح وتحديد المضيفين النشطين والمنافذ المفتوحة والخدمات المتاحة في الشبكة وتقييم مخاطر الأمان المحتملة.

قم بتقييم أمان الأصول المستندة إلى السحابة بسلاسة باستخدام BeVigil Enterprise Cloud Scanner. يقوم بمسح البنية التحتية السحابية بحثًا عن نقاط الضعف والتكوينات الخاطئة ومخاطر الأمان، مما يضمن سلامة البيئات السحابية.

حدد وتتبع الثغرات المعروفة في أنظمة البرامج بسرعة باستخدام BeVigil Enterprise CVE Scanner. يقوم بمسح الأجهزة والتطبيقات والأنظمة مقابل قاعدة بيانات CVE لاكتشاف الثغرات الأمنية التي تم الكشف عنها علنًا، مما يضمن المعالجة في الوقت المناسب.

ابق على اطلاع بأحدث الموارد.

أحدث الأدلة المفيدة من CloudSek.

تساعد منصة CloudSek IOA (IAV) العملاء في استراتيجيات الوقاية الخاصة بهم

شركات الذكاء السيبراني التقليدية

منصة CloudSek IOA (IAV)

قم بدمج ذكاء IAV الخاص بـ CloudSek عبر واجهات برمجة التطبيقات وأتمتة حل التهديدات عبر أكثر من 50 تطبيقًا في نظام الأمان البيئي الخاص بك.

قم بدمج ذكاء IAV الخاص بـ CloudSek عبر واجهات برمجة التطبيقات وأتمتة حل التهديدات عبر أكثر من 50 تطبيقًا في نظام الأمان البيئي الخاص بك.

عمليات الدمج