🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os ambientes de segurança mudam mais rápido do que a maioria das organizações consegue rastrear. Novos lançamentos de software, serviços em nuvem, integrações e mudanças de configuração introduzem discretamente pontos fracos ao longo do tempo.

Os atacantes se aproveitam dessa realidade visando falhas conhecidas que permanecem sem solução, em vez de confiar em explorações complexas de dia zero. Muitos incidentes de segurança não começam com técnicas avançadas, mas com lacunas no gerenciamento de vulnerabilidades.

Gerenciar essas fraquezas exige mais do que escaneamentos ocasionais ou correções isoladas. Uma abordagem estruturada de gerenciamento de vulnerabilidades ajuda as organizações a entender a exposição, priorizar riscos e manter o controle à medida que os ambientes continuam evoluindo.

O gerenciamento de vulnerabilidades é uma prática de segurança cibernética focada na identificação e gerenciamento de pontos fracos de segurança em sistemas, aplicativos e ambientes de nuvem. Fraquezas não solucionadas aumentam a probabilidade de acesso não autorizado, exposição de dados e comprometimento do sistema.

As operações de segurança avaliam as fraquezas identificadas usando a gravidade, a capacidade de exploração e a criticidade dos ativos como fatores primários. Essa avaliação ajuda as equipes a se concentrarem nas vulnerabilidades que criam caminhos de ataque genuínos, em vez de tratar todas as descobertas da mesma forma.

O rastreamento contínuo das fraquezas e o progresso da remediação reduzem a exposição da superfície de ataque ao longo do tempo. O processo apóia decisões conscientes do risco e a redução sustentada do risco cibernético à medida que os ambientes mudam.

O processo de gerenciamento de vulnerabilidades opera como um ciclo contínuo que transforma dados de vulnerabilidade em ações de remediação priorizadas e baseadas em riscos.

O Discovery identifica pontos fracos de segurança em sistemas, aplicativos, endpoints e ambientes de nuvem. Verificações e avaliações automatizadas geralmente revelam problemas referenciados no catálogo de Vulnerabilidades e Exposições Comuns (CVE).

A avaliação avalia as vulnerabilidades usando severidade técnica, nível de exposição e contexto ambiental. Fatores como acessibilidade da rede e função do sistema influenciam o risco no mundo real.

A priorização determina quais vulnerabilidades requerem atenção imediata com base na capacidade de exploração e na criticidade dos ativos. As métricas de gravidade geralmente fazem referência ao Common Vulnerability Scoring System (CVSS), refinado pela atividade de ameaças e pelo impacto nos negócios.

A remediação aborda vulnerabilidades de alto risco por meio de patches, alterações de configuração ou atualizações de controle de segurança. As medidas de mitigação reduzem a exposição quando as correções permanentes não podem ser aplicadas imediatamente.

O monitoramento verifica a eficácia da remediação e detecta novas vulnerabilidades introduzidas por mudanças no sistema. A validação contínua mantém a visibilidade e evita que problemas resolvidos anteriormente reapareçam.

Um programa de gerenciamento de vulnerabilidades depende de um conjunto definido de componentes que funcionam juntos para manter a visibilidade, priorizar riscos e promover correções consistentes em todo o ambiente.

O inventário de ativos fornece uma visão clara dos sistemas, aplicativos, endpoints e recursos de nuvem que exigem proteção. A visibilidade precisa garante que as vulnerabilidades sejam mapeadas em ativos reais e a propriedade seja claramente definida.

A verificação de vulnerabilidades identifica pontos fracos de segurança conhecidos em toda a superfície de ataque usando métodos de detecção automatizados. Um scanner de vulnerabilidades permite a descoberta repetitiva e a detecção oportuna à medida que os ambientes mudam.

Inteligência de ameaças adiciona contexto ao destacar a exploração ativa e os padrões de ataque emergentes. Essa visão ajuda a distinguir as vulnerabilidades teóricas daquelas com maior probabilidade de serem alvo.

A priorização de riscos alinha a gravidade da vulnerabilidade com a importância dos ativos e o impacto nos negócios. Esse componente garante que os esforços de remediação se concentrem nas vulnerabilidades que criam riscos de segurança significativos.

Os fluxos de trabalho de remediação coordenam as atividades de correção entre as equipes de segurança e de TI. O gerenciamento de patches opera dentro desse fluxo de trabalho para lidar com vulnerabilidades relacionadas ao software de forma eficiente.

A visibilidade dos relatórios traduz os dados de vulnerabilidade em insights acionáveis para equipes de segurança e liderança. Relatórios claros apoiam a responsabilidade, o acompanhamento do progresso e a tomada de decisões informada.

O gerenciamento de vulnerabilidades de segurança cibernética é importante porque as fraquezas de segurança não gerenciadas aumentam diretamente a probabilidade e o impacto dos ataques cibernéticos.

O gerenciamento de vulnerabilidades se concentra na identificação e priorização dos riscos de segurança, enquanto o gerenciamento de patches se limita à aplicação de correções para problemas conhecidos de software.

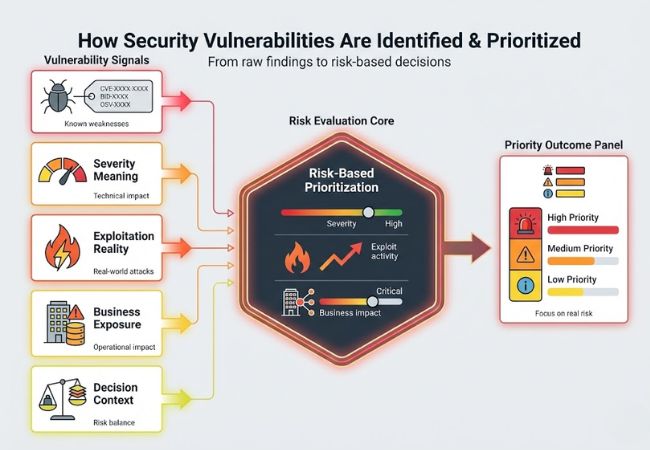

As vulnerabilidades de segurança são priorizadas pela avaliação dos fatores de risco que determinam se uma fraqueza representa uma ameaça real e imediata.

A identificação depende do reconhecimento de fraquezas conhecidas presentes em sistemas e aplicativos. Referências padronizadas, como Common Vulnerabilities and Exposures (CVE), fornecem identificação consistente sem repetir a mecânica de detecção.

A severidade reflete o impacto técnico potencial da exploração e não a probabilidade de ataque. As pontuações básicas do Common Vulnerability Scoring System (CVSS) oferecem um ponto de partida, não uma decisão final.

A atividade de exploração determina se uma vulnerabilidade é teórica ou ativamente perigosa. Os insumos da inteligência de ameaças ajudam a distinguir o risco real de ataque da exposição de baixa prioridade.

A importância dos ativos influencia a priorização ao vincular as fraquezas técnicas ao impacto operacional. As vulnerabilidades que afetam serviços essenciais ou dados confidenciais recebem maior urgência.

A priorização final reflete um equilíbrio entre severidade, exploração da realidade e exposição comercial. Essa abordagem baseada no contexto evita que as equipes de segurança busquem volume em vez de riscos.

O gerenciamento de vulnerabilidades de segurança cibernética enfrenta desafios estruturais e operacionais que limitam a visibilidade, a priorização e a correção oportuna em ambientes modernos.

Os sistemas modernos geram milhares de descobertas de vulnerabilidades em aplicativos e infraestrutura. O alto volume obscurece o risco real e retarda a tomada de decisões.

As pontuações de gravidade por si só não refletem a probabilidade real de ataque. O contexto limitado faz com que as equipes abordem questões menos importantes enquanto os riscos críticos persistem.

Plataformas em nuvem, infraestrutura híbrida e endpoints remotos expandem continuamente a superfície de ataque. Mudanças constantes dificultam a manutenção de uma visibilidade consistente.

As equipes de segurança e TI geralmente não têm pessoal e tempo suficientes para remediação. Prioridades operacionais concorrentes atrasam a resolução de vulnerabilidades.

A responsabilidade pouco clara entre as equipes de segurança, TI e desenvolvimento retarda o progresso da remediação. As lacunas de responsabilidade permitem que as vulnerabilidades permaneçam sem solução.

Ferramentas de segurança diferentes criam dados isolados e insights inconsistentes. A fragmentação aumenta o esforço manual e reduz a precisão da priorização.

Muitas organizações têm dificuldade em confirmar se as vulnerabilidades foram totalmente corrigidas. A falta de validação leva à exposição recorrente e à falsa confiança.

O gerenciamento de vulnerabilidades apoia a conformidade e a redução de riscos, fornecendo visibilidade contínua, controle documentado e evidências mensuráveis de como as fraquezas de segurança são identificadas e tratadas.

Muitas regulamentações de segurança exigem que as organizações identifiquem e corrijam as vulnerabilidades de forma contínua. O gerenciamento de vulnerabilidades ajuda a alinhar as práticas de segurança às expectativas regulatórias sem depender de avaliações únicas.

As estruturas de segurança enfatizam a necessidade de provar que os controles estão funcionando conforme o esperado. O rastreamento contínuo de vulnerabilidades demonstra que os pontos fracos são gerenciados ativamente em vez de reconhecidos passivamente.

Dados documentados de vulnerabilidade, ações de remediação e cronogramas fornecem evidências claras de auditoria. Isso reduz o esforço necessário para se preparar para auditorias internas e externas.

O gerenciamento de vulnerabilidades traduz as fraquezas técnicas em insights focados no risco. A liderança obtém uma compreensão mais clara da exposição em todos os sistemas e funções de negócios.

As políticas de segurança geralmente exigem cronogramas de aplicação de patches, limites de risco e propriedade da remediação. O gerenciamento de vulnerabilidades impõe essas políticas por meio de medição e rastreamento consistentes.

A conformidade não é estática e o risco muda à medida que os ambientes evoluem. O gerenciamento contínuo de vulnerabilidades garante que os controles permaneçam efetivos ao longo do tempo, em vez de se degradarem entre as auditorias.

A criação de um programa eficaz de gerenciamento de vulnerabilidades exige o alinhamento dos processos de segurança com as prioridades de risco, a capacidade operacional e as necessidades de governança de longo prazo.

O gerenciamento eficaz de vulnerabilidades depende de execução disciplinada, consciência de riscos e alinhamento com realidades operacionais, em vez de atividades reativas ou orientadas por volume.

Mantenha a visibilidade contínua dos sistemas, aplicativos e ambientes de nuvem à medida que eles mudam. A cobertura contínua evita pontos cegos criados por atualizações de infraestrutura ou alterações na configuração.

Priorize as vulnerabilidades com base na capacidade de exploração e no impacto nos negócios, em vez de confiar apenas nas pontuações de gravidade. O foco baseado em riscos garante que o esforço de remediação vise caminhos reais de ataque.

Vincule as descobertas de vulnerabilidades diretamente às tarefas de remediação com cronogramas claros. Caminhos de ação claros evitam que os problemas permaneçam sem solução após a detecção.

Atribua a responsabilidade pela remediação às equipes de segurança, TI e desenvolvimento. A propriedade definida reduz os atrasos e as lacunas de responsabilidade.

Verifique se as ações de remediação resolvem totalmente as vulnerabilidades identificadas. A validação evita a exposição recorrente e falsas suposições de segurança.

Alinhe o gerenciamento de vulnerabilidades aos fluxos de trabalho de gerenciamento de mudanças e resposta a incidentes. A integração garante que as ações de segurança se ajustem aos processos operacionais sem interrupções.

O gerenciamento de vulnerabilidades é uma disciplina contínua de segurança cibernética que ajuda as organizações a se manterem à frente das fraquezas de segurança conhecidas à medida que os ambientes evoluem. A abordagem direciona os esforços de segurança para a prevenção, em vez de reagir após a ocorrência de incidentes.

A visibilidade clara das vulnerabilidades, a priorização estruturada e a remediação responsável reduzem a exposição da superfície de ataque ao longo do tempo. Recursos de segurança limitados geram maior impacto quando focados nas fraquezas que representam um risco real para os negócios.

À medida que os invasores continuam explorando falhas não resolvidas, o gerenciamento de vulnerabilidades continua sendo essencial para segurança, conformidade e estabilidade operacional. Tratar a prática como um programa contínuo fortalece a resiliência de longo prazo em ambientes modernos.

O objetivo principal é reduzir o risco cibernético, garantindo que as vulnerabilidades de segurança sejam identificadas, priorizadas e tratadas antes de serem exploradas. Ele se concentra na prevenção, em vez de reagir após a ocorrência de incidentes.

O gerenciamento de vulnerabilidades deve operar continuamente, não como uma atividade única. Escaneamento, reavaliação e rastreamento regulares são necessários para acompanhar as mudanças nos ambientes e ameaças.

A verificação de vulnerabilidades é apenas uma parte do gerenciamento de vulnerabilidades. O gerenciamento de vulnerabilidades inclui avaliação, priorização, remediação, validação e monitoramento contínuo.

Nenhuma prática de segurança pode eliminar todos os riscos. O gerenciamento de vulnerabilidades reduz significativamente a exposição ao abordar pontos fracos conhecidos, mas deve ser combinado com outros controles de segurança cibernética.

Normalmente, a responsabilidade é compartilhada entre as equipes de segurança, TI e desenvolvimento. Propriedade e coordenação claras são essenciais para uma remediação oportuna.