🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A falsificação faz parte do cenário de segurança da Internet desde que os sistemas em rede começaram a se comunicar em grande escala. Os primeiros protocolos de comunicação, como SMTP e TCP/IP, priorizavam a interoperabilidade e a velocidade, criando um ambiente em que a autenticidade do remetente raramente era questionada.

Com a expansão da conectividade comercial na década de 1990, pacotes IP forjados e metadados de mensagens alterados começaram a aparecer em incidentes de segurança do mundo real. O que começou como exploração técnica gradualmente se transformou em uma tática estruturada usada para contornar os controles de perímetro e enganar as defesas da rede.

A rápida adoção digital nos anos 2000 transformou a falsificação em um mecanismo confiável para fraudes financeiras e acesso não autorizado. Sua presença contínua em redes corporativas e plataformas de consumo reflete o quão profundamente a identidade digital está incorporada na infraestrutura moderna.

A falsificação na segurança cibernética é um método de falsificação de identidade no qual um invasor disfarça a origem da comunicação digital para parecer legítima. Em vez de explorar diretamente as vulnerabilidades do software, o atacante fabrica as informações de origem para que os sistemas interpretem a interação como confiável.

Os alvos comuns incluem identificadores de camada de rede, registros de nomes de domínio e sistemas de mensagens eletrônicas que dependem de detalhes de origem declarados. As informações alteradas podem se assemelhar a um endereço IP familiar, domínio reconhecido ou referência interna do sistema.

Essa personificação geralmente atua como uma porta de entrada para estratégias de ataque mais amplas, permitindo fraude, interceptação ou interrupção do serviço. A compreensão clara desse conceito fornece a base para examinar como técnicas específicas de falsificação operam em ambientes técnicos.

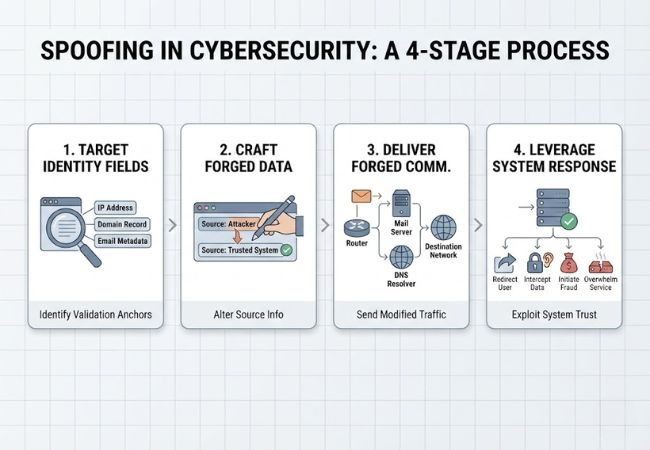

A falsificação funciona falsificando os detalhes de origem da comunicação digital para que os sistemas processem atividades maliciosas como tráfego legítimo.

Os invasores analisam em quais identificadores um sistema depende para validação, incluindo campos de endereço IP, registros de domínio ou metadados de e-mail. Esses elementos atuam como âncoras de confiança nos protocolos de rede e aplicativos.

As informações de origem são alteradas diretamente nos cabeçalhos dos pacotes, nas respostas de DNS ou nas estruturas de mensagens. A formatação precisa garante que os dados manipulados estejam alinhados com as especificações do protocolo e evite a rejeição imediata.

O tráfego modificado passa pela infraestrutura padrão, como roteadores, servidores de e-mail ou resolvedores de DNS. O comportamento normal de roteamento permite que a solicitação chegue ao destino sem gerar anomalias estruturais.

A aceitação da identidade falsificada permite ações adicionais, seja redirecionando usuários, interceptando comunicações, iniciando fraudes ou sobrecarregando serviços. A exploração não é bem-sucedida por meio da força bruta, mas por meio da apresentação convincente da legitimidade.

A falsificação aparece em várias formas, dependendo de qual camada de comunicação ou campo de identidade é manipulado.

A falsificação de IP falsifica o endereço IP de origem em um pacote de rede para que o tráfego pareça se originar de um sistema confiável. É comumente usado em ataques distribuídos de negação de serviço (DDoS) para ocultar a verdadeira localização do atacante.

Os dados de spoofer da CAIDA identificaram a capacidade de falsificação em 32 dos 424 blocos IP testados na Índia (7,5%) e 102 dos 1.645 blocos IP testados nos Estados Unidos (6,2%). Esses números confirmam a exposição contínua no nível da infraestrutura de rede.

A falsificação de e-mail falsifica os campos do endereço do remetente para que uma mensagem pareça vir de um domínio legítimo ou de uma conta executiva. Os esquemas de comprometimento de e-mail comercial frequentemente dependem dessa técnica para iniciar transferências fraudulentas.

O relatório IC3 2024 do FBI registrou 21.442 reclamações de comprometimento de e-mail comercial com 2,77 bilhões de dólares em perdas relatadas. O impacto financeiro demonstra a escala da fraude por e-mail baseada em identidade.

A falsificação de DNS, também chamada de envenenamento de cache, manipula os dados de resolução do domínio para redirecionar os usuários para servidores maliciosos. As vítimas geralmente permanecem inconscientes enquanto interagem com destinos controlados pelo atacante.

O NVD do NIST listou CVE-2025-40778 com uma pontuação CVSS de 8,6, descrevendo uma vulnerabilidade de envenenamento de cache no ISC BIND 9. Essas falhas permitem que registros DNS falsificados sejam injetados nos caches do resolvedor.

Falsificação de ARP vincula o endereço MAC de um invasor a um endereço IP legítimo em uma rede local. Isso permite a interceptação ou modificação do tráfego interno.

Um artigo da Scientific Reports de 2025 sobre a estrutura SFARP relatou 98,3% de precisão com uma taxa de falsos alarmes (FAR) de 2,3% no conjunto de dados CIoMT2024, que inclui tráfego de falsificação de ARP capturado de um banco de testes de IoMT.

A falsificação de sites cria páginas fraudulentas que imitam marcas ou serviços legítimos. Esses sites são projetados para coletar credenciais de login e informações de pagamento.

O APWG registrou 892.494 ataques de phishing no terceiro trimestre de 2025, incluindo 351.590 sites de phishing exclusivos em julho. O alto volume indica a eficácia contínua da infraestrutura web clonada.

A falsificação do identificador de chamadas falsifica dados de números de telefone para se passar por instituições confiáveis. As vítimas podem ser pressionadas a revelar informações confidenciais ou transferir fundos.

A FTC recebeu mais de 2,6 milhões de reclamações de Não Ligue no ano fiscal de 2025, com mais de 258 milhões de registros ativos. Os níveis persistentes de reclamações refletem o abuso contínuo de identidade telefônica.

A falsificação cria riscos ao permitir que os invasores confiem em uma identidade falsa antes que danos financeiros, operacionais ou de dados se tornem visíveis.

Os esquemas de falsificação de e-mail e Business Email Compromise manipulam faturas, solicitações executivas e instruções de pagamento. A falsificação do identificador de chamadas também pressiona as vítimas a realizar transferências fraudulentas ao se passar por bancos ou agências governamentais.

A falsificação de sites e a falsificação de DNS redirecionam os usuários para portais de login falsificados, projetados para coletar nomes de usuário, senhas e códigos de autenticação multifator. As credenciais roubadas geralmente resultam na aquisição de contas em ambientes corporativos e de nuvem.

A falsificação de IP frequentemente suporta ataques distribuídos de negação de serviço (DDoS) mascarando a origem do tráfego. Servidores sobrecarregados e desempenho degradado da infraestrutura podem interromper as operações comerciais.

A falsificação de ARP em redes locais permite ataques Man-in-the-Middle redirecionando fluxos de dados internos. Comunicações confidenciais podem ser monitoradas ou alteradas sem detecção imediata.

A falsificação de identidade pode fornecer acesso a registros confidenciais, propriedade intelectual e informações regulamentadas de clientes. Violações acionadas por meio de pontos de acesso falsificados podem se transformar em incidentes de segurança mais amplos.

Domínios falsificados, e-mails fraudulentos ou chamadas falsas corroem a confiança do cliente e a credibilidade da marca. Penalidades regulatórias e violações de conformidade podem ocorrer se os controles de validação de identidade forem insuficientes.

A falsificação difere das ameaças cibernéticas relacionadas porque se concentra na falsificação de sinais de identidade, enquanto outros ataques visam principalmente o comportamento humano ou a interação do usuário.

A detecção se concentra na identificação de inconsistências nos sinais de identidade antes que os invasores intensifiquem suas atividades.

Os cabeçalhos de e-mail geralmente revelam domínios de remetentes incompatíveis, caminhos de roteamento irregulares ou falhas nas verificações de autenticação. As equipes de segurança analisam os resultados da validação de SPF, DKIM e DMARC para identificar informações falsas do remetente.

As ferramentas de monitoramento de rede inspecionam o comportamento dos pacotes em busca de padrões de origem anormais ou picos de tráfego irregulares. Surtos repentinos de faixas de IP inconsistentes podem indicar falsificação de IP ou atividade de DDoS.

Alterações inesperadas no registro de DNS ou respostas de resolução incompatíveis podem sinalizar tentativas de falsificação de DNS. A validação do DNSSEC e o registro do resolvedor ajudam a confirmar a autenticidade do registro.

Alterações frequentes de mapeamento de MAC para IP em uma rede local podem indicar falsificação de ARP. Os sistemas de detecção de intrusões sinalizam respostas ARP não solicitadas repetidas ou associações de endereços conflitantes.

Tentativas de login de localizações geográficas incomuns ou impressões digitais anormais do dispositivo podem revelar manipulação de identidade. Solicitações de autenticação multifatorial acionadas sem a ação do usuário geralmente indicam o uso indevido de credenciais vinculado à falsificação.

As plataformas de gerenciamento de eventos e informações de segurança (SIEM) correlacionam registros em servidores de e-mail, resolvedores de DNS, firewalls e sistemas de autenticação. A referência cruzada de anomalias ajuda a identificar tentativas coordenadas de falsificação que podem não parecer suspeitas isoladamente.

A prevenção eficaz depende do fortalecimento da verificação de identidade nas camadas de rede, e-mail, domínio e acesso do usuário.

O Sender Policy Framework (SPF), o DomainKeys Identified Mail (DKIM) e o Domain-based Message Authentication, Reporting & Conformance (DMARC) validam servidores de e-mail autorizados. A aplicação estrita do DMARC impede que domínios falsificados entreguem mensagens falsificadas com sucesso.

A filtragem de entrada e saída bloqueia pacotes com endereços IP de origem forjados nos limites da rede. Os roteadores configurados corretamente reduzem a exposição à falsificação de IP e aos ataques distribuídos de negação de serviço.

As extensões de segurança do DNS (DNSSEC) validam criptograficamente as respostas do DNS para evitar o envenenamento do cache. As configurações do resolvedor seguro limitam a exposição à falsificação de DNS e ao redirecionamento malicioso.

A inspeção dinâmica de ARP verifica as ligações entre Mac e IP em redes locais. A validação no nível do switch evita o mapeamento não autorizado de endereços e a interceptação de tráfego.

A autenticação multifator adiciona uma camada de verificação secundária além das senhas. As credenciais roubadas obtidas por meio de campanhas de falsificação de sites ou phishing se tornam significativamente menos úteis.

A arquitetura Zero Trust elimina a confiança implícita nas redes internas. As verificações contínuas de autenticação e autorização evitam que sinais de identidade falsificados concedam acesso automaticamente.

A falsificação continua evoluindo à medida que os atacantes adaptam as técnicas de manipulação de identidade à infraestrutura em nuvem, sistemas de inteligência artificial e ambientes de trabalho remoto.

Os modelos de aprendizado de máquina agora geram e-mails de phishing altamente convincentes e padrões de comunicação sintéticos. Campanhas automatizadas de falsificação podem imitar estilos de redação, terminologia interna e tom de comunicação executiva com alta precisão.

A tecnologia avançada de síntese de áudio permite que os invasores repliquem a voz de uma pessoa durante chamadas telefônicas. A falsificação do identificador de chamadas combinada com a clonagem de voz deepfake aumenta a taxa de sucesso de fraudes financeiras e fraudes de falsificação de identidade de executivos.

Os aplicativos baseados em nuvem dependem muito da autenticação de API e dos sistemas de identidade federados. Tokens falsificados ou declarações de identidade manipuladas podem ter como alvo serviços em nuvem e plataformas SaaS mal configurados.

Os invasores registram domínios parecidos que se parecem muito com marcas legítimas. A falsificação de sites combinada com certificados HTTPS faz com que portais fraudulentos pareçam confiáveis para usuários desavisados.

Botnets e scripts automatizados permitem que campanhas de falsificação de IP e negação de serviço distribuída operem em escala global. A infraestrutura em grande escala aumenta a velocidade de ataque, a persistência e as capacidades de evasão.

A falsificação continua sendo uma das ameaças mais persistentes baseadas em identidade na segurança cibernética moderna. A manipulação de endereços IP, registros DNS, cabeçalhos de e-mail e informações do chamador permite que os invasores explorem a confiança em vez de forçar a entrada por meio de vulnerabilidades técnicas.

A crescente dependência de serviços em nuvem, comunicação digital e acesso remoto tornou a validação de identidade mais crítica do que nunca. Juntos, controles de autenticação fortes, proteção de DNS, filtragem de rede e arquitetura Zero Trust reduzem a probabilidade de que dados de origem falsificados sejam aceitos como legítimos.

A resiliência de longo prazo depende do reconhecimento de que a identidade digital é um limite de segurança. Organizações e indivíduos que fortalecem os mecanismos de verificação em cada camada reduzem significativamente sua exposição a ataques motivados por falsificação.

A falsificação é uma técnica usada em ataques cibernéticos, mas não é idêntica à invasão em si. Ele se concentra em se passar por identidades confiáveis em vez de explorar diretamente as vulnerabilidades do software.

A falsificação nem sempre exige a instalação de malware. Somente a manipulação de identidade pode redirecionar o tráfego, interceptar a comunicação ou acionar transações fraudulentas.

O HTTPS criptografa a comunicação entre um usuário e um site. A falsificação de identidade ainda pode ocorrer se os invasores criarem domínios parecidos com certificados válidos.

A falsificação de e-mail continua sendo um dos métodos de ataque baseados em identidade mais difundidos. Os incidentes de comprometimento de e-mail comercial geralmente dependem de domínios de remetentes falsificados.

Os ataques de falsificação afetam organizações de todos os tamanhos. Empresas menores geralmente enfrentam maior exposição devido a controles mais fracos de autenticação de e-mail e monitoramento de rede.