🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os dados confidenciais estão no centro de quase todas as operações digitais atuais, desde registros de clientes e transações financeiras até propriedade intelectual e sistemas internos. À medida que as organizações se expandem em plataformas de nuvem, ferramentas de terceiros e ambientes de trabalho remoto, as informações confidenciais se espalham por mais locais do que nunca.

De acordo com o Relatório de Custo de uma Violação de Dados da IBM de 2023, 83% das organizações sofreram mais de uma violação de dados, e a maioria desses incidentes envolveu o comprometimento de dados confidenciais. Essas violações levam diretamente a perdas financeiras, ações regulatórias e danos de longo prazo à confiança, e é por isso que dados confidenciais continuam sendo o principal alvo dos invasores.

Saber o que são dados confidenciais, por que são importantes, como são classificados e como são protegidos permite que as organizações reduzam o risco tratando os dados confidenciais como um ativo comercial essencial, em vez de uma reflexão tardia.

Dados confidenciais são informações que causam danos mensuráveis quando acessadas, divulgadas, alteradas ou destruídas sem autorização. Os danos incluem perda financeira, penalidades legais, interrupção operacional ou danos pessoais, dependendo do titular dos dados e do contexto de uso indevido. A sensibilidade é definida pela gravidade do impacto.

Nem todas as informações se qualificam como dados confidenciais. Os dados se tornam confidenciais quando a exposição resulta em roubo de identidade, multas regulatórias, desvantagem competitiva ou risco à segurança nacional. As informações sem impacto material não atendem ao limite de sensibilidade.

Os dados confidenciais dependem do contexto. O contexto determina a sensibilidade porque dados idênticos variam em risco com base no uso, na agregação com outros conjuntos de dados ou nas condições de acesso. Em ambientes distribuídos de nuvem e de terceiros, a probabilidade de exposição aumenta, tornando essencial uma identificação precisa.

Dados confidenciais são importantes porque sua exposição cria danos diretos, mensuráveis e muitas vezes irreversíveis. Quando dados confidenciais são acessados sem autorização, o impacto vai além dos problemas técnicos e rapidamente se torna um problema comercial, jurídico e de segurança.

A exposição de dados pessoais confidenciais pode resultar em roubo de identidade, fraude financeira, perda de privacidade e danos pessoais a longo prazo. Uma vez vazados, esses dados são difíceis de recuperar ou invalidar, e o uso indevido pode continuar por anos.

Dados comerciais confidenciais impulsionam as operações, a receita e a vantagem competitiva. Sua exposição pode levar a perdas financeiras, penalidades regulatórias, interrupções operacionais e danos permanentes à confiança de clientes e parceiros.

Dados governamentais confidenciais sustentam a segurança nacional, os serviços públicos e a estabilidade diplomática. O acesso não autorizado pode comprometer a inteligência, enfraquecer as capacidades de defesa e interromper a infraestrutura crítica ou a confiança do público.

Em todos os três, os dados confidenciais são valiosos porque permitem o controle, a alavancagem e a tomada de decisões. Protegê-lo é essencial para manter a segurança, a estabilidade e a confiança nos sistemas digitais.

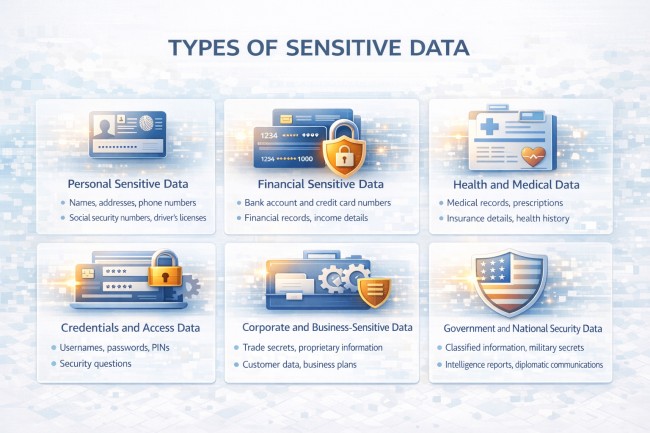

Os dados confidenciais podem ser agrupados em categorias distintas com base em quem os dados afetam e no impacto de sua exposição. Cada tipo acarreta riscos diferentes, mas todos requerem proteção porque o uso indevido leva a sérias consequências.

Isso inclui informações que podem identificar ou prejudicar diretamente um indivíduo. Os exemplos incluem documentos de identidade emitidos pelo governo, dados biométricos, informações de localização precisas e identificadores pessoais exclusivos. A exposição geralmente leva ao roubo de identidade, fraude ou riscos de segurança pessoal.

Os dados financeiros estão relacionados a dinheiro, transações e acesso a fundos. Isso inclui números de contas bancárias, detalhes do cartão de pagamento, registros de transações e credenciais financeiras. O acesso não autorizado geralmente resulta em fraude, perda financeira e violações de conformidade.

Registros médicos, históricos de saúde, resultados de diagnósticos e detalhes do seguro se enquadram nessa categoria. Esses dados são altamente regulamentados porque o uso indevido pode causar danos pessoais, discriminação e violações de privacidade a longo prazo.

Nomes de usuário, senhas, tokens de autenticação, chaves de API e certificados de acesso são altamente confidenciais porque fornecem entrada direta nos sistemas. A exposição permite que os invasores ignorem os controles de segurança e acessem outros dados confidenciais.

As organizações geram informações confidenciais vinculadas às operações e à vantagem competitiva. Isso inclui propriedade intelectual, segredos comerciais, comunicações internas, estratégias de negócios e bancos de dados de clientes. A exposição pode enfraquecer a posição no mercado e corroer a confiança.

Essa categoria inclui informações classificadas, dados de defesa, registros de inteligência e detalhes de infraestrutura crítica. A divulgação não autorizada pode ameaçar a segurança pública, a segurança nacional e a estabilidade geopolítica.

Aqui está uma tabela de comparação para melhor compreensão:

As organizações podem identificar dados confidenciais localizando onde eles existem, entendendo seu impacto e rastreando como eles são acessados e compartilhados. As etapas abaixo explicam esse processo em termos simples.

Examine bancos de dados, aplicativos, serviços em nuvem, endpoints, armazenamento de arquivos e ferramentas de colaboração para localizar dados confidenciais onde quer que estejam.

Revise e-mails, documentos, planilhas, plataformas de bate-papo e compartilhamentos de arquivos onde as informações confidenciais geralmente são armazenadas informalmente.

Identifique os dados com base nos danos causados se forem expostos, mal utilizados ou perdidos. Dados com alto impacto financeiro, legal ou de segurança são classificados como confidenciais.

Localize nomes de usuário, senhas, chaves de API, tokens e contas privilegiadas que fornecem acesso a sistemas e dados confidenciais.

Acompanhe como os dados confidenciais se movem entre sistemas, usuários, fornecedores e regiões para identificar pontos de exposição e compartilhamento desnecessário.

Analise quem pode visualizar, modificar ou exportar dados confidenciais e identificar acessos excessivos, não utilizados ou de alto risco.

Identifique dados confidenciais armazenados em plataformas de fornecedores ou ferramentas não autorizadas que operam fora dos controles formais de segurança.

Use ferramentas automatizadas para manter a visibilidade em grande escala, pois a identificação manual não consegue acompanhar o ritmo dos ambientes dinâmicos.

Repita a identificação regularmente à medida que os sistemas, os usuários e os processos de negócios mudam, pois a sensibilidade dos dados evolui com o tempo.

Essas etapas ajudam as organizações a passar das suposições para a visibilidade contínua, garantindo que os dados confidenciais sejam identificados com precisão e protegidos com base em riscos reais, em vez de rótulos estáticos.

Quando dados confidenciais são expostos, o impacto é imediato, cumulativo e geralmente duradouro. Os riscos vão além dos danos técnicos e afetam indivíduos, organizações e uma confiança mais ampla.

Os dados pessoais e financeiros expostos permitem que os atacantes se façam passar por indivíduos. Isso leva a aquisições de contas, transações não autorizadas e danos financeiros contínuos.

As leis de proteção de dados impõem requisitos rígidos ao tratamento de dados confidenciais. A exposição pode resultar em multas, ações judiciais, investigações regulatórias e obrigações obrigatórias de comunicação.

Segredos comerciais, projetos ou planos estratégicos roubados enfraquecem a vantagem competitiva. Uma vez que a propriedade intelectual é exposta, a exclusividade não pode ser restaurada.

As violações geralmente forçam o desligamento do sistema, a redefinição de credenciais, a revisão de acesso e as investigações internas. As operações normais são interrompidas enquanto as equipes jurídicas e de segurança respondem.

Além da resposta imediata, as organizações enfrentam custos contínuos de remediação, auditorias, notificação ao cliente, monitoramento de crédito, defesa legal e prêmios de seguro mais altos.

Os dados confidenciais são frequentemente revendidos, reutilizados ou combinados com outras informações roubadas. Isso cria riscos repetidos por muito tempo após a contenção da exposição inicial.

Clientes, parceiros e investidores perdem a confiança quando dados confidenciais são comprometidos. Reconstruir a confiança leva tempo e afeta diretamente a receita e a posição no mercado.

A exposição de dados governamentais ou de infraestrutura crítica pode ameaçar a segurança pública e a estabilidade geopolítica, com consequências muito além da organização afetada.

Dados confidenciais são o objetivo principal da maioria das ameaças cibernéticas modernas. Os atacantes se concentram em informações que permitem fraude, extorsão, coleta de informações ou acesso de longo prazo, em vez de atacar sistemas aleatoriamente. Registros pessoais, credenciais, propriedade intelectual e documentos estratégicos oferecem consistentemente o maior valor quando expostos.

Os ataques de ransomware demonstram claramente essa mudança. Muitos atacantes agora roubam dados confidenciais antes de criptografar sistemas, usando a ameaça de divulgação pública para forçar o pagamento. Mesmo após a recuperação, os dados expostos continuam a criar riscos legais, financeiros e de reputação.

O roubo de credenciais acelera a exposição de dados confidenciais em todos os ambientes. Senhas, tokens de acesso e chaves roubados permitem que os invasores se movam silenciosamente por serviços em nuvem, ferramentas de terceiros e sistemas internos, geralmente sem acionar alertas. Depois que o acesso confiável é obtido, vários armazenamentos de dados se tornam acessíveis.

Dados confidenciais também são expostos por meio de configurações incorretas e expansão da nuvem, não apenas por ataques ativos. Os baldes de armazenamento público, as permissões excessivas e os ativos não gerenciados frequentemente vazam informações confidenciais sem qualquer intrusão. Na espionagem cibernética, apoiada pelo estado atores de ameaças explore essas fraquezas para coletar dados confidenciais silenciosamente por longos períodos, dificultando a detecção e limitando a recuperação. Essas realidades fazem da proteção de dados confidenciais uma preocupação central na segurança cibernética moderna, não um problema secundário vinculado apenas à conformidade ou à defesa do perímetro.

A proteção de dados confidenciais exige controles contínuos e em camadas que reduzem a exposição, restringem o acesso e detectam o uso indevido precocemente. A proteção eficaz combina classificação, gerenciamento de acesso, proteções técnicas e monitoramento contínuo.

Aqui estão as melhores táticas para evitar dados confidenciais:

Os dados confidenciais devem ser identificados e rotulados para que as proteções corretas sejam aplicadas. A classificação garante que os controles correspondam ao risco e ao impacto dos dados.

Somente usuários e sistemas autorizados devem acessar dados confidenciais. Restringir o acesso com base na função e na necessidade limita os danos se as credenciais forem comprometidas.

A autenticação multifatorial e o gerenciamento seguro de identidades evitam que os invasores confiem apenas nas senhas roubadas. Controles de identidade robustos protegem dados confidenciais mesmo durante a exposição de credenciais.

A criptografia protege dados confidenciais quando armazenados e transmitidos. Mesmo que os sistemas sejam violados, os dados criptografados permanecem ilegíveis sem chaves.

Os valores confidenciais são substituídos por versões mascaradas ou tokenizadas durante o processamento, a análise e o teste. Isso reduz a exposição e preserva a usabilidade.

Os controles DLP monitoram e bloqueiam o compartilhamento, os downloads ou as transferências de dados não autorizados. Esses controles reduzem os vazamentos acidentais e a exposição interna.

O monitoramento contínuo identifica padrões de acesso, movimentação de dados ou comportamento incomuns. A detecção precoce limita por quanto tempo os dados confidenciais são expostos.

Os sistemas sensíveis são isolados do ambiente mais amplo. A segmentação limita o movimento lateral e reduz o raio de explosão durante incidentes.

Os backups contendo dados confidenciais são criptografados, controlados pelo acesso e monitorados. A recuperação segura garante que os dados possam ser restaurados sem introduzir uma nova exposição.

Os fornecedores com acesso a dados confidenciais devem seguir requisitos rígidos de segurança. Limitar e auditar o acesso de terceiros evita a exposição indireta.

As análises contínuas e os testes de segurança confirmam que os controles permanecem eficazes à medida que os sistemas e os dados mudam.

Dados confidenciais são importantes porque sua exposição causa danos reais. Quando informações como registros pessoais, detalhes financeiros ou dados comerciais proprietários são acessadas sem permissão, o impacto é sentido imediatamente por meio de perda financeira, pressão legal, interrupção operacional e perda de confiança.

À medida que as organizações dependem mais de serviços em nuvem, parceiros e ferramentas digitais, os dados confidenciais se tornam mais difíceis de rastrear e mais fáceis de expor, tornando a identificação precisa uma primeira etapa crítica.

Proteger dados confidenciais não significa apenas atender aos requisitos de conformidade. Isso exige saber onde os dados estão, limitar quem pode acessá-los e observar o uso indevido à medida que os sistemas e os riscos mudam. As organizações que tratam dados confidenciais como uma responsabilidade comercial essencial, em vez de um exercício de caixa de seleção, estão muito mais bem preparadas para reduzir a exposição e responder quando ocorrem incidentes.