🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

O MITRE ATT&CK Framework se aplica a uma ampla variedade de ambientes de computação, incluindo sistemas de TI corporativos, plataformas em nuvem, dispositivos móveis e sistemas de controle industrial. Essa cobertura entre ambientes permite que uma única estrutura de referência seja usada, independentemente de onde a atividade do invasor ocorra.

Usando uma estrutura unificada, as organizações podem analisar ameaças que se movem entre tecnologias sem trocar de modelo ou terminologia. Essa consistência é especialmente importante em ataques modernos que atravessam ambientes locais, na nuvem e operacionais.

Pesquisas contínuas da MITRE Corporation garantem que a estrutura continue refletindo a atividade emergente de invasores em diferentes setores e plataformas. À medida que a cobertura se expande, a estrutura permanece aplicável à infraestrutura tradicional e moderna.

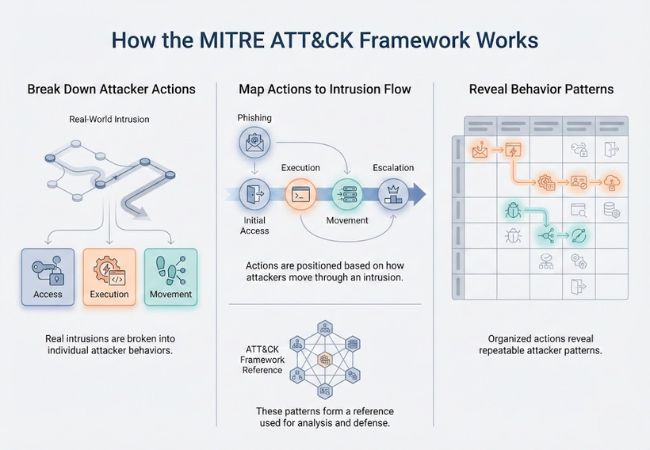

O MITRE ATT&CK funciona dividindo incidentes reais de intrusão em ações discretas do atacante que podem ser estudadas de forma independente. Cada ação é documentada usando uma estrutura consistente para que um comportamento semelhante possa ser reconhecido em ataques não relacionados.

Essas ações são então posicionadas uma em relação à outra com base na forma como os atacantes progridem durante uma intrusão. Essa ordenação revela padrões no movimento, na tomada de decisões e na escalada do atacante ao longo do tempo.

Uma vez organizados, esses padrões de comportamento formam um sistema de referência que oferece suporte a análises mais profundas em estágios posteriores das operações de segurança. As seções subsequentes se baseiam nessa estrutura para explicar a classificação, a visualização e o uso prático.

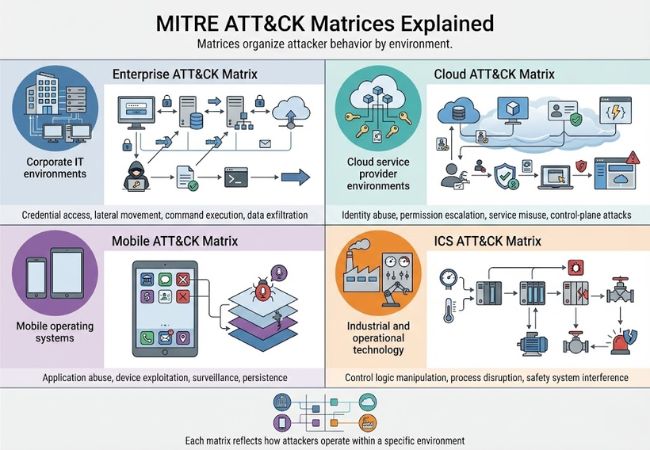

O MITRE ATT&CK Framework usa várias matrizes para organizar o comportamento do atacante por ambiente, permitindo que as técnicas sejam analisadas no contexto em que são realmente usadas.

O Enterprise ATT&CK Matrix inclui técnicas que os atacantes usam contra ambientes corporativos de TI, como acesso a credenciais, movimentação lateral, execução de comandos e exfiltração de dados. Esses comportamentos geralmente têm como alvo sistemas operacionais, serviços de identidade, sistemas de e-mail e aplicativos corporativos.

O Cloud ATT&CK Matrix documenta técnicas que exploram arquiteturas específicas da nuvem, incluindo abuso de identidades na nuvem, escalonamento de permissões, uso indevido de serviços e manipulação do plano de controle. A atividade aqui reflete como os atacantes operam em provedores de serviços em nuvem, em vez de redes tradicionais.

O Mobile ATT&CK Matrix captura técnicas usadas para comprometer smartphones e tablets, incluindo ataques baseados em aplicativos, exploração de dispositivos, atividade de vigilância e persistência em sistemas operacionais móveis. Esses comportamentos explicam as restrições de segurança e os modelos de sandbox exclusivos das plataformas móveis.

O ICS ATT&CK Matrix contém técnicas associadas a ambientes de tecnologia industrial e operacional, como manipulação da lógica de controle, interrupção de processos físicos e interferência em sistemas de segurança. Os comportamentos nessa matriz se concentram na confiabilidade, disponibilidade e impacto físico, em vez de roubo de dados.

Dentro da Estrutura MITRE ATT&CK, as táticas definem os objetivos técnicos que os adversários buscam à medida que uma intrusão progride, explicando Por que o comportamento específico do atacante aparece em cada estágio.

As técnicas da ATT&CK mostram como os atacantes realizam ações dentro de um ambiente depois de decidirem o que querem alcançar.

Existem sub-técnicas do ATT&CK para mostrar como o mesmo comportamento do atacante muda na execução, dependendo do acesso, do ambiente e das restrições técnicas.

A técnica MITRE ATT&CK T1595 se refere aos invasores que enviam ativamente tráfego de rede aos sistemas de destino para identificar hosts, serviços e aplicativos expostos antes de tentar acessar. Essa atividade se enquadra na fase de reconhecimento, na qual os adversários reduzem a incerteza e identificam pontos de entrada viáveis.

O T1595 inclui o escaneamento de blocos IP (T1595.001), o escaneamento de vulnerabilidades (T1595.002) e o escaneamento de listas de palavras (T1595.003), que revelam coletivamente infraestrutura ativa, serviços acessíveis e possíveis pontos fracos. As respostas dessas sondas geralmente expõem banners de serviço, versões de software, configurações incorretas ou caminhos ocultos que informam decisões de exploração posteriores.

A verificação ativa gera interação direta com os sistemas de destino e aparece frequentemente em registros de firewall, alertas de IDS/IPS, telemetria WAF e registros de fluxo na nuvem. Em um estudo de tráfego em nuvem em grande escala, 64% dos endereços IP de escaneamento foram observados apenas uma vez em um período de quatro meses, destacando a rapidez com que a infraestrutura de escaneamento gira e por que a detecção deve se basear em padrões comportamentais e não na reputação estática do IP.

O MITRE ATT&CK Navigator é uma ferramenta de visualização projetada para funcionar diretamente com o MITRE ATT&CK Framework e suas matrizes. Ele permite que as equipes representem o comportamento do atacante, a cobertura defensiva e os resultados da análise na mesma estrutura usada pela ATT&CK.

Dados de segurança, como detecções, atividades adversárias ou ataques simulados, podem ser sobrepostos às táticas, técnicas e sub-técnicas da ATT&CK. A representação visual ajuda as equipes a identificar lacunas, sobreposições e prioridades de cobertura com mais eficiência do que revisar registros ou tabelas brutos.

O Navigator é amplamente usado durante modelagem de ameaças, exercícios de equipe roxa e análises de segurança. As visualizações em camadas suportam uma comunicação clara da postura de segurança tanto para as equipes técnicas quanto para a liderança, usando o comportamento do invasor como ponto de referência.

A estrutura MITRE ATT&CK é importante porque ajuda as organizações a entender os ataques por meio do comportamento do invasor, em vez de ferramentas ou alertas isolados.

As ferramentas de ataque e a infraestrutura mudam com frequência, mas as ações dos invasores permanecem consistentes em todas as campanhas. O foco no comportamento permite que as ameaças sejam identificadas mesmo quando o malware ou os indicadores mudam.

Muitos ataques são bem-sucedidos após o acesso inicial sem serem detectados imediatamente. O ATT&CK melhora a visibilidade do que acontece dentro de um ambiente quando um atacante já está presente.

Os controles de segurança geralmente existem sem clareza sobre contra o que eles realmente protegem. O mapeamento das defesas para o ATT&CK destaca quais comportamentos do atacante são monitorados e quais permanecem expostos.

É difícil avaliar a maturidade da segurança sem uma referência compartilhada. O ATT&CK fornece uma forma estruturada de medir a profundidade de detecção e a capacidade de resposta ao longo do tempo.

Equipes diferentes geralmente descrevem a mesma atividade de ameaça de maneiras diferentes. O ATT&CK cria um vocabulário comum que alinha analistas, engenheiros e liderança em torno dos mesmos comportamentos.

As equipes de segurança usam a estrutura MITRE ATT&CK para aplicar o conhecimento do comportamento do invasor na detecção, resposta, teste e planejamento estratégico de segurança.

Os registros e alertas são alinhados às técnicas do ATT&CK para mostrar quais ações do invasor estão visíveis no ambiente. A cobertura se torna mensurável quando as detecções estão vinculadas a comportamentos em vez de ferramentas individuais.

O ATT&CK orienta a criação de uma nova lógica de detecção destacando comportamentos comuns dos invasores que devem ser observáveis. Os engenheiros o usam para priorizar detecções que abrangem várias ameaças com o mínimo de sobreposição.

Os caçadores usam o ATT&CK para pesquisar o comportamento do invasor que possa existir sem acionar alertas. Essa abordagem concentra as investigações em padrões de comportamento em vez de indicadores conhecidos.

O ATT&CK fornece uma estrutura para rastrear o progresso do atacante durante uma investigação. Os respondentes usam táticas e técnicas para entender onde um atacante esteve e o que pode acontecer a seguir.

Os controles de segurança são comparados com o ATT&CK para identificar pontos cegos comportamentais. As lacunas ficam claras quando as ações comuns dos invasores não têm capacidade de monitoramento ou resposta.

As equipes ofensivas e defensivas usam o ATT&CK como referência compartilhada durante ataques simulados. Os exercícios se concentram em validar a detecção e a resposta em relação ao comportamento realista do atacante.

As equipes vermelhas modelam ameaças do mundo real repetindo as técnicas do ATT&CK associadas a adversários conhecidos. A prontidão defensiva melhora quando o teste reflete o comportamento real do ataque.

O ATT&CK ajuda a verificar se as ferramentas de segurança detectam os comportamentos que alegam cobrir. A validação se concentra nos resultados e não nas listas de recursos do fornecedor.

A ATT&CK traduz as descobertas técnicas em uma linguagem centrada no atacante que a liderança pode entender. As discussões sobre a postura de segurança mudam das métricas da ferramenta para o risco comportamental.

O MITRE ATT&CK Framework é usado por uma ampla variedade de funções que precisam entender, detectar ou comunicar o comportamento do invasor.

Os analistas de operações de segurança usam o ATT&CK para interpretar alertas e investigações por meio do comportamento do invasor. As táticas e técnicas fornecem um contexto que ajuda a priorizar as ações de resposta.

Os caçadores confiam na ATT&CK para orientar pesquisas proativas por comportamentos maliciosos que podem não acionar alertas. A caça focada no comportamento reduz a dependência de indicadores e assinaturas.

Os engenheiros de detecção usam o ATT&CK para projetar e validar a lógica de detecção vinculada às ações reais do invasor. A cobertura pode ser expandida sistematicamente em vez de adicionar alertas isolados.

Os socorristas usam o ATT&CK para rastrear a progressão do atacante durante um incidente ativo. Compreender as próximas etapas prováveis ajuda a conter as ameaças com mais rapidez.

As equipes ofensivas usam o ATT&CK para simular o comportamento realista do atacante durante os testes. Os exercícios se tornam mais valiosos quando alinhados com técnicas do mundo real.

Gerentes e executivos usam o ATT&CK para entender o risco em termos comportamentais. A postura de segurança se torna mais fácil de se comunicar sem depender de métricas específicas da ferramenta.

Tanto o Cyber Kill Chain quanto o MITRE ATT&CK Framework são usados para entender como os ataques cibernéticos se desenrolam, mas diferem fundamentalmente em estrutura, profundidade e propósito defensivo.

O MITRE ATT&CK Framework é importante porque explica as ameaças cibernéticas por meio do comportamento do invasor, em vez de ferramentas, malware ou alertas. Essa perspectiva ajuda as organizações a entender como os ataques realmente se desenrolam em ambientes reais.

O uso do ATT&CK permite que as equipes de segurança melhorem a detecção, a resposta, o teste e a comunicação usando uma referência comportamental compartilhada. À medida que as ameaças continuam evoluindo, a compreensão baseada em comportamento continua sendo uma das formas mais confiáveis de avaliar e fortalecer as defesas de segurança cibernética.