🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

As redes modernas não falham mais no perímetro. As falhas ocorrem na camada do aplicativo em que os usuários se autenticam, as transações são executadas e os ataques são bem-sucedidos. Como as organizações dependem de aplicativos web, APIs e serviços em nuvem, a camada 7 se tornou o principal ponto de controle para segurança, disponibilidade e desempenho.

Este guia define a camada 7 (a camada de aplicativo) e explica sua importância operacional nas redes modernas e na segurança cibernética. Ele explica como a camada 7 opera dentro do modelo OSI, os protocolos e aplicativos que ela suporta e como ela difere das camadas inferiores. O guia examina a mecânica de ataque da camada 7, a atividade de DDoS na camada do aplicativo, os desafios de segurança e a necessidade de controles sensíveis ao aplicativo para proteger a disponibilidade, o desempenho e a experiência do usuário.

A camada 7 é a camada de aplicação do modelo OSI que permite que os aplicativos do usuário final se comuniquem interpretando e gerenciando solicitações e dados no nível do aplicativo. Operando mais próximo do usuário, essa camada controla como os aplicativos solicitam, estruturam e entregam informações entre clientes e servidores.

Os protocolos da camada de aplicação operam na camada 7. Os protocolos incluem HTTP, HTTPS, DNS, SMTP e APIs. Esses protocolos permitem acesso à web, troca de e-mail, autenticação e fluxos de trabalho transacionais. Ao contrário das camadas inferiores que transportam pacotes, a camada 7 interpreta a lógica do aplicativo e a intenção do usuário.

À medida que a dependência organizacional de aplicativos e APIs da web aumenta, a camada 7 se tornou a superfície de ataque dominante. O Gartner relata que mais de 75% dos ataques à segurança da informação têm como alvo aplicativos da web que expõem interfaces de camada de aplicativos voltadas para a Internet. Essa concentração torna a camada 7 a camada OSI mais direcionada, onde o comprometimento resulta em interrupção do serviço, degradação do desempenho ou exposição de dados.

A camada 7 é fundamental porque é a camada OSI superior em que os protocolos de aplicativos são interpretados, tornando-a o ponto em que a interação do usuário, a lógica do aplicativo, o desempenho e a segurança convergem.

A camada 7 dá significado à comunicação em rede ao interpretar solicitações e respostas específicas do aplicativo. Ele rege a entrega de conteúdo, o tratamento de sessões e os fluxos de transações para aplicativos web, APIs, e-mail e SaaS. Sem o processamento da camada 7, as redes movem dados, mas os aplicativos não funcionam de forma confiável.

A maioria dos ataques modernos tem como alvo o comportamento do aplicativo em vez da largura de banda. DDoS na camada de aplicativo, abuso de API, preenchimento de credenciais e tráfego de bots operam na camada 7 e geralmente ignoram os controles da camada inferior. Os relatórios do setor mostram consistentemente que a maioria dos incidentes agora envolve vetores da camada de aplicação, afetando diretamente o tempo de atividade e a experiência do usuário.

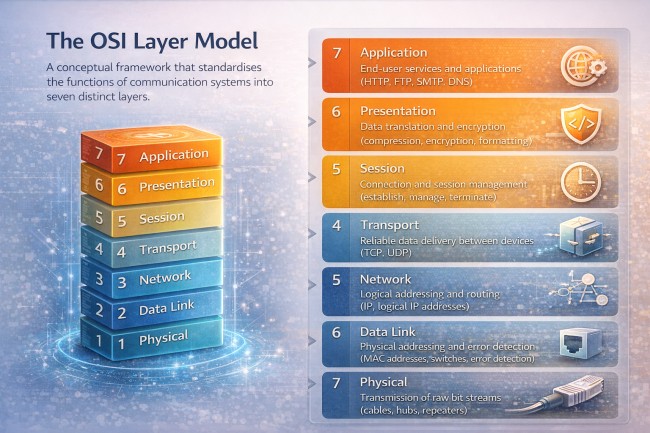

O modelo OSI (Open Systems Interconnection) é uma estrutura conceitual que padroniza o funcionamento da comunicação em rede, dividindo-a em sete camadas distintas, da transmissão física aos aplicativos voltados para o usuário.

Cada camada desempenha uma função específica e se baseia na camada abaixo dela, permitindo interoperabilidade, solução de problemas e separação clara das responsabilidades de rede.

A camada física lida com a transmissão de bits de dados brutos por meio de mídia física. Ele define elementos de hardware, como cabos, conectores, sinais e especificações elétricas ou ópticas.

A camada de enlace de dados gerencia a transferência de dados de nó a nó na mesma rede. Ele lida com enquadramento, endereçamento MAC, detecção de erros e controla como os dispositivos acessam o meio físico.

A camada de rede é responsável pelo roteamento de dados entre redes diferentes. Ele gerencia o endereçamento lógico (endereços IP) e determina o melhor caminho para os pacotes de dados chegarem ao destino.

A camada de transporte garante a entrega confiável ou rápida de dados entre sistemas. Ele gerencia a segmentação, o controle de fluxo, a recuperação de erros e a confiabilidade da sessão usando protocolos como TCP e UDP.

A camada de sessão estabelece, gerencia e encerra sessões de comunicação entre aplicativos. Ele controla os pontos de verificação da sessão, a recuperação e a coordenação do diálogo.

A camada de apresentação formata, criptografa e compacta dados para que possam ser interpretados corretamente pelos aplicativos. Ele garante representação de dados, codificação de caracteres e consistência de criptografia.

A camada de aplicação permite a interação do usuário final com os serviços de rede. Ele suporta protocolos de aplicativos como HTTP, HTTPS, DNS e SMTP, permitindo que usuários e aplicativos solicitem e troquem dados.

Juntos, o modelo OSI fornece uma visão estruturada de como os dados passam da transmissão física para a interação no nível do aplicativo, formando a base para entender a rede, o desempenho e a segurança em todas as camadas.

A camada 7 permite que os aplicativos se comuniquem interpretando, gerenciando e decidindo como responder às solicitações e dados no nível do aplicativo. Ele processa chamadas de páginas da web, solicitações de API, comandos de e-mail e consultas de DNS ao entender a estrutura e a intenção da solicitação.

De acordo com o relatório de cenário de ameaças de DDoS de 2023 da Imperva, mais de 70% dos ataques de DDoS têm como alvo a camada de aplicação (camada 7), refletindo o aumento de ataques de baixo volume que imitam tráfego legítimo.

A camada de aplicação controla como o conteúdo é formatado, trocado e apresentado. Ele gerencia sessões, o estado do aplicativo e o tratamento de solicitações, influenciando diretamente o consumo de recursos de back-end, onde até mesmo pequenos aumentos no tráfego da camada 7 podem afetar desproporcionalmente o desempenho da CPU e do banco de dados.

A camada 7 aplica regras específicas de protocolo para serviços como HTTP, HTTPS, DNS e SMTP. Como a maioria das transações comerciais depende de protocolos baseados em HTTP, a maioria das interações do usuário é governada nessa camada.

Autenticação, autorização e tratamento de transações ocorrem na camada 7, onde o abuso de credenciais e as tentativas de login acionadas por bots geralmente operam. Ao interpretar a intenção e aplicar a lógica do aplicativo, a camada 7 converte o tráfego de rede em comportamento controlado do aplicativo, moldando o desempenho, a disponibilidade e a segurança com reconhecimento de aplicativos.

A camada 7 suporta os protocolos e aplicativos que permitem a comunicação de rede e os serviços de aplicativos voltados para o usuário. Esses protocolos definem como os dados são solicitados, trocados e interpretados no nível do aplicativo.

Protocolos como HTTP e HTTPS permitem navegação na Web, aplicativos da Web e comunicação por API. Eles definem como os clientes solicitam conteúdo e como os servidores respondem, formando a base da maioria dos serviços baseados na Internet.

Protocolos incluindo SMTP, POP3 e IMAP oferecem suporte à transmissão e recuperação de e-mails. A camada 7 controla como as mensagens são enviadas, recebidas, armazenadas e acessadas por usuários e servidores de e-mail.

A camada 7 suporta mecanismos de transferência de arquivos e interfaces de programação de aplicativos (APIs) que permitem que os sistemas troquem dados e funcionalidades. Essas interações são essenciais para integrações, microsserviços e arquiteturas modernas de aplicativos.

Protocolos como DNS operam na camada 7 para traduzir nomes de domínio legíveis por humanos em endereços IP, permitindo que os aplicativos localizem e se comuniquem com os recursos da rede.

Aplicativos em nuvem, plataformas SaaS e serviços baseados em navegador dependem muito da camada 7 para gerenciar sessões, autenticação, troca de dados e interações de usuários em ambientes distribuídos.

Juntos, esses protocolos e aplicativos ilustram como a camada 7 permite uma comunicação significativa entre usuários e serviços, tornando-a central para a segurança moderna de redes e aplicativos.

A camada 7 desempenha um papel fundamental na segurança da rede, fornecendo visibilidade, inspeção e controle sensíveis ao aplicativo que as camadas OSI inferiores não podem oferecer.

A segurança da camada 7 analisa solicitações e respostas no nível do aplicativo para entender as ações e intenções do usuário. Isso possibilita a detecção de ameaças ocultas em um tráfego que parece legítimo, incluindo solicitações HTTP maliciosas, abuso de API e atividades automatizadas de bots. Os relatórios da Cloudflare indicam que 71% dos ataques modernos na web têm como alvo as vulnerabilidades da camada de aplicativos, ressaltando a importância da visibilidade da camada 7.

Nessa camada, os sistemas de segurança inspecionam cabeçalhos, cargas úteis, URLs e parâmetros das solicitações. Essa inspeção profunda permite a detecção de ataques comuns na camada de aplicativos, como injeção de SQL, cross-site scripting (XSS) e injeção de comando — ameaças que continuam entre os principais riscos de aplicativos web do OWASP e frequentemente ignoram as defesas da camada de rede.

A segurança da camada 7 também avalia padrões comportamentais em vez de depender apenas do volume ou da origem do tráfego. Isso ajuda a distinguir usuários legítimos da automação. Estudos mostram que 40 a 50% do tráfego da web é gerado por bots, grande parte dele associado à captura, abuso de credenciais e ataques de negação de serviço na camada do aplicativo que degradam a disponibilidade.

As políticas de segurança são aplicadas no nível do aplicativo com base no tipo de solicitação, na função do usuário e no contexto da transação. Controles como limitação de taxa, validação de solicitações e fiscalização de acesso reduzem o abuso e preservam a experiência do usuário.

Ao permitir a inspeção e o controle conscientes da intenção, a segurança de camada 7 protege os aplicativos contra comprometimento e interrupção, mantendo a disponibilidade e o desempenho onde as defesas da camada inferior são insuficientes.

Os ataques de DDoS de camada 7 interrompem os aplicativos ao esgotar a lógica do aplicativo e os recursos de back-end em vez da largura de banda da rede, afetando diretamente a disponibilidade do serviço.

Esses ataques têm como alvo recursos como CPU, memória, threads e conexões de banco de dados, enviando solicitações que acionam operações caras de aplicativos. O tráfego é criado para imitar o comportamento legítimo do usuário, como solicitações HTTP repetidas, chamadas de API ou tentativas de login, dificultando a detecção.

Diferentemente dos ataques volumétricos, os ataques de DDoS de camada 7 geralmente usam baixos volumes de tráfego. Um fluxo contínuo de solicitações bem formadas pode reduzir significativamente a velocidade dos aplicativos ou causar interrupções ao invocar repetidamente funções que consomem muitos recursos. Os invasores geralmente exploram a lógica do aplicativo relacionada à autenticação, pesquisa, sessões ou conteúdo dinâmico e adaptam seus métodos ao longo do tempo para manter a pressão.

Como o tráfego segue protocolos de aplicativos válidos, as defesas tradicionais da camada de rede focadas em padrões de tarifas ou pacotes geralmente falham. A mitigação eficaz exige inspeção com reconhecimento de aplicativos e análise comportamental para preservar a disponibilidade e a experiência do usuário.

Para levar em uma linha:A segurança de camada 7 compreende o que o tráfego está fazendo, enquanto a segurança da camada de rede se concentra em como o tráfego se move—ambos são necessários para proteção completa.

A segurança da camada 7 apresenta desafios críticos porque exige uma interpretação precisa do comportamento complexo do aplicativo em grande escala, sem interromper a disponibilidade ou a experiência do usuário. De acordo com o relatório de cenário de ameaças de DDoS de 2023 da Imperva, os ataques de DDoS na camada de aplicativos aumentaram 82% ano a ano e cerca de 46% dos sites que sofreram ataques de DDoS foram atacados novamente.

A maior parte do tráfego de aplicativos é criptografada, limitando a inspeção direta de solicitações e cargas úteis. Obter visibilidade e, ao mesmo tempo, preservar a privacidade, a conformidade e o desempenho continua sendo o principal desafio para uma segurança eficaz de camada 7.

Os ataques da camada 7 geralmente se assemelham muito ao comportamento normal do usuário. Separar com precisão os usuários humanos do abuso automatizado requer análise comportamental e contexto avançados. A detecção imprecisa aumenta os falsos positivos e corre o risco de bloquear o tráfego legítimo.

O comportamento do aplicativo varia muito entre usuários e casos de uso. Manter a precisão da detecção sem classificar incorretamente as solicitações válidas como maliciosas exige ajustes contínuos. A baixa precisão afeta diretamente a experiência do usuário e as operações comerciais.

Os controles de segurança da camada 7 exigem gerenciamento contínuo. Mudanças nos aplicativos, novas APIs e padrões de ataque em evolução exigem atualizações frequentes de políticas, ajustes de regras e monitoramento, aumentando a sobrecarga operacional das equipes de segurança.

Enfrentar esses desafios exige análise consciente da intenção, controles adaptativos, automação e um alinhamento próximo entre as equipes de segurança e aplicativos para manter a proteção sem interromper os serviços essenciais aos negócios.

Os aplicativos modernos dependem de APIs, microsserviços, plataformas SaaS e arquiteturas nativas da nuvem, que operam principalmente na camada 7. À medida que a complexidade do aplicativo aumenta, a visibilidade da segurança e do desempenho na camada do aplicativo se torna essencial para entender o comportamento, a exposição e o risco.

Essa visibilidade conecta a segurança da camada 7 a tópicos mais amplos, como segurança de API, gerenciamento de bots, confiança zero e monitoramento de desempenho de aplicativos, formando uma base para uma exploração mais profunda em artigos futuros.