🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os ambientes de nuvem modernos dependem muito da automação, o que introduz novos riscos de segurança na camada de infraestrutura. A segurança de infraestrutura como código (IaC) aborda esses riscos concentrando-se em como os recursos de nuvem são definidos antes da implantação.

Os modelos de IaC reutilizáveis permitem que as equipes se movam rapidamente, mas os erros podem se espalhar com a mesma rapidez entre os ambientes. Serviços expostos, permissões excessivas e controles de rede fracos geralmente se originam de definições de infraestrutura inseguras.

A segurança do IaC coloca a validação e a fiscalização diretamente no processo de mudança de infraestrutura. As verificações antecipadas permitem que as equipes corrijam configurações arriscadas antes da implantação, reduzindo a exposição e evitando incidentes evitáveis de segurança na nuvem.

A segurança IaC é a prática de proteger a infraestrutura em nuvem aplicando os requisitos de segurança diretamente nas definições de infraestrutura como código. Os recursos de nuvem são avaliados com base na configuração pretendida antes de serem criados, e não após a implantação.

A infraestrutura definida por meio de código representa o esquema dos ambientes de nuvem, incluindo controles de acesso, exposição de rede e permissões de serviço. A segurança do IaC se concentra em garantir que esse esquema não contenha configurações inseguras ou não compatíveis.

O objetivo principal da segurança do IaC é a prevenção, e não a detecção ou resposta. Os riscos de segurança são eliminados na fase de projeto para que uma infraestrutura insegura nunca se torne parte do ambiente de nuvem.

A segurança do IaC funciona avaliando as definições de infraestrutura com antecedência para identificar e interromper configurações arriscadas antes que os recursos da nuvem sejam implantados.

A segurança do IaC é importante para a segurança cibernética porque a infraestrutura em nuvem agora é criada por meio da automação, onde pequenos erros de configuração podem rapidamente se tornar exposições de segurança em grande escala.

Os ambientes de nuvem geralmente ficam expostos devido a redes, armazenamento ou serviços mal configurados, definidos no código da infraestrutura. A segurança do IaC reduz essa exposição ao impedir que configurações inseguras sejam implantadas em primeiro lugar.

As permissões de acesso definidas no código de infraestrutura frequentemente excedem o que é realmente necessário. A segurança de infraestrutura como código ajuda a impor o acesso com menos privilégios antecipadamente, limitando a distância que um invasor pode percorrer se o acesso for obtido.

Um grande número de violações na nuvem é causado por erros básicos de configuração, e não por ataques avançados. A segurança do IaC resolve esse problema interrompendo erros comuns antes que eles criem impacto no mundo real.

As práticas de segurança geralmente variam entre equipes, ambientes e projetos. A segurança do IaC cria consistência ao aplicar as mesmas expectativas de segurança sempre que o código da infraestrutura é reutilizado.

O código de infraestrutura foi projetado para ser reutilizado e escalado em todos os ambientes. A segurança IaC evita que padrões inseguros se espalhem ao bloquear configurações arriscadas antes que elas sejam replicadas.

Os controles tradicionais de segurança cibernética se concentram na detecção de problemas após a implantação. A segurança do IaC move a proteção mais cedo no ciclo de vida, reduzindo a dependência do monitoramento e da resposta a incidentes.

O IaC inseguro apresenta sérios riscos de segurança cibernética porque as definições de infraestrutura controlam o acesso, a exposição e as relações de confiança em ambientes de nuvem inteiros.

O código de infraestrutura pode expor involuntariamente armazenamento, bancos de dados, APIs ou serviços internos à Internet pública. A exposição implantada geralmente permanece despercebida até que seja ativamente explorada.

As permissões de acesso definidas no IaC frequentemente concedem direitos mais amplos do que os necessários. As credenciais comprometidas se tornam muito mais perigosas quando as identidades são superautorizadas no nível da infraestrutura.

Contas de serviço, funções e identidades de máquina geralmente são criadas por meio da infraestrutura como código. Definições de identidade fracas permitem que os invasores se movam lateralmente ou persistam sem acionar controles no nível do aplicativo.

Regras de rede flexíveis definidas no código de infraestrutura podem eliminar o isolamento entre sistemas. A segmentação deficiente aumenta o raio de explosão quando um atacante obtém acesso inicial.

Os dutos IaC podem ser abusados se os controles de segurança estiverem fracos ou ausentes. Alterações de código maliciosas ou comprometidas podem implantar rapidamente uma infraestrutura insegura em todos os ambientes.

Alterações manuais feitas fora do código de infraestrutura fazem com que os ambientes diverjam dos estados de segurança pretendidos. O desvio reduz a visibilidade e enfraquece a postura de segurança a longo prazo.

O IaC geralmente depende de módulos compartilhados e modelos de terceiros. Componentes não confiáveis ou desatualizados podem introduzir vulnerabilidades ocultas em grande escala.

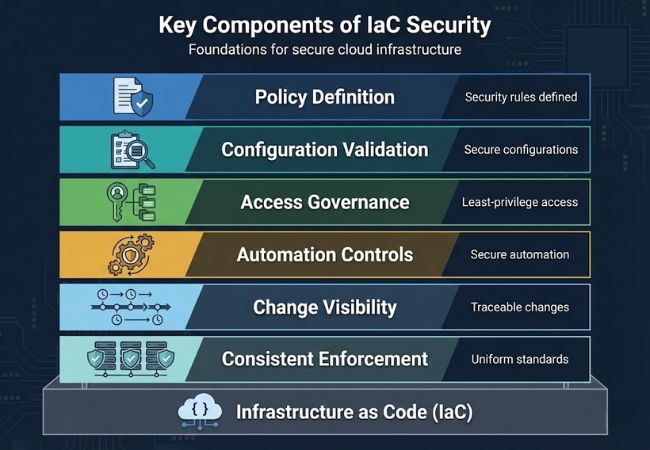

A segurança do IaC é construída em um conjunto de controles que garantem que as definições de infraestrutura permaneçam seguras, consistentes e aplicáveis em ambientes de nuvem.

Os requisitos de segurança são definidos como regras explícitas que as configurações de infraestrutura devem seguir. Essas regras estabelecem o que é permitido, restrito ou exigido em todos os ambientes.

As definições de infraestrutura são verificadas para garantir que serviços, redes e identidades sejam configurados com segurança. A validação se concentra na prevenção de padrões arriscados e escolhas de design inseguras.

As permissões e funções definidas no código de infraestrutura são controladas para seguir os princípios de menor privilégio. Uma governança forte limita o acesso desnecessário e reduz o impacto do comprometimento de credenciais.

A fiscalização da segurança está alinhada aos fluxos de trabalho de infraestrutura automatizados. Os controles garantem que a automação não ultrapasse as expectativas de segurança à medida que os ambientes se expandem.

As mudanças na infraestrutura permanecem rastreáveis e revisáveis ao longo do tempo. A visibilidade clara ajuda as equipes a entender o que mudou, por que mudou e se isso introduziu riscos.

Os padrões de segurança são aplicados uniformemente sempre que o código de infraestrutura é usado. A consistência evita lacunas causadas pela configuração manual ou por práticas específicas da equipe.

A segurança do IaC deve ser aplicada o mais cedo possível da criação da infraestrutura para evitar que configurações inseguras cheguem aos ambientes de nuvem.

As definições de infraestrutura devem ser revisadas quanto a riscos de segurança enquanto estão sendo escritas. As verificações antecipadas reduzem o retrabalho e evitam que padrões inseguros entrem em bases de código compartilhadas.

A validação de segurança deve ocorrer antes que a infraestrutura seja provisionada em qualquer ambiente. O bloqueio de configurações arriscadas nesse estágio evita a exposição de sistemas ativos.

Cada modificação no código da infraestrutura introduz um risco potencial. A segurança da infraestrutura como código garante que as mudanças sejam revisadas de forma consistente, em vez de depender de verificações ad hoc.

A infraestrutura geralmente se expande entre regiões, contas e ambientes. A aplicação da segurança IaC durante o dimensionamento evita que pequenos erros se multipliquem em grande escala.

As definições de infraestrutura evoluem com o tempo à medida que os requisitos mudam. A fiscalização contínua garante que as expectativas de segurança permaneçam alinhadas com a intenção atual da infraestrutura.

A segurança do IaC difere de outras abordagens de segurança na nuvem por se concentrar na prevenção de infraestrutura insegura no nível do código antes da implantação, em vez de detectar problemas depois que os recursos estão ativos.

A segurança de infraestrutura como código (Iac) oferece suporte a programas de segurança cibernética incorporando controles preventivos diretamente na forma como a infraestrutura em nuvem é projetada, aprovada e escalada em toda a organização.

As equipes de segurança obtêm visibilidade antecipada do risco de infraestrutura sem depender do monitoramento pós-implantação ou de revisões manuais. Os padrões aplicados no código de infraestrutura ajudam a alinhar automaticamente as equipes de desenvolvimento às políticas de segurança organizacional.

Os esforços de auditoria e conformidade também se tornam mais fáceis porque a intenção da infraestrutura é documentada, versionada e rastreável. Evidências claras da aplicação da segurança fortalecem a governança e, ao mesmo tempo, reduzem a sobrecarga operacional.

A segurança da infraestrutura como código se tornou essencial à medida que os ambientes de nuvem se tornam mais automatizados e interconectados. Proteger a infraestrutura no estágio de definição ajuda as organizações a reduzir a exposição, evitar erros repetíveis e manter um controle mais forte sobre o risco da nuvem.

À medida que a automação continua aumentando, tratar o código de infraestrutura como um limite de segurança não é mais opcional. Os controles preventivos aplicados precocemente criam ambientes de nuvem mais seguros, consistentes e fáceis de governar ao longo do tempo.

Não. Qualquer equipe que usa o provisionamento automatizado de nuvem pode apresentar riscos de segurança por meio de configurações incorretas, independentemente do tamanho.

Não. Ele complementa o monitoramento do tempo de execução e a resposta a incidentes, evitando que uma infraestrutura insegura seja criada em primeiro lugar.

A segurança do IaC é uma responsabilidade compartilhada. As equipes de desenvolvimento definem a infraestrutura, enquanto as equipes de segurança definem e aplicam as barreiras.

Sim. As regras de segurança aplicadas às definições de infraestrutura fornecem evidências consistentes e auditáveis de conformidade em todos os ambientes.

Não. Quando implementado corretamente, ele reduz o retrabalho e a correção ao detectar problemas precocemente, o que geralmente acelera a entrega em geral.