🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Um site de vazamento na dark web é uma plataforma baseada em TOR usada por grupos de ransomware e extorsão cibernética para expor publicamente dados organizacionais ou pessoais roubados. A publicação tem como objetivo pressionar as vítimas a pagarem resgates, demonstrando provas de compromisso.

Esses sites operam em redes anônimas como o TOR, dificultando a atribuição e a remoção. As páginas de vazamento geralmente exibem amostras de dados, nomes de vítimas e cronogramas para legitimar ameaças e intensificar as negociações.

Os dados publicados em sites de vazamento geralmente incluem PII, registros financeiros, credenciais e propriedade intelectual corporativa. A detecção precoce, os controles preventivos e a resposta estruturada a incidentes reduzem os danos financeiros, legais e de reputação causados pela exposição pública.

O desenvolvimento da dark web começou com uma pesquisa militar dos EUA focada na comunicação anônima. Esse esforço levou à criação da rede TOR, que usa criptografia em camadas para ocultar identidades de usuários e caminhos de tráfego.

Posteriormente, grupos criminosos exploraram esse anonimato para hospedar mercados clandestinos, fóruns e sites de vazamento. As operações de ransomware aceleraram o movimento de despejos de dados isolados para plataformas de extorsão estruturadas projetadas para exposição pública.

Em 2025, o Departamento de Saúde e Serviços Humanos dos EUA relatou 364 incidentes de hacking na área de saúde afetando mais de 33 milhões de americanos, destacando a escala da exposição de dados moderna. Em última análise, uma parte das informações roubadas surge como dados vazados na dark web, reforçando o papel dos sites de vazamento na infraestrutura do crime cibernético.

Os sites de vazamento da Dark Web são plataformas selecionadas nas quais os atacantes carregam e exibem dados roubados para pressionar as vítimas ou vender informações a outros criminosos. Esses sites operam por trás de redes anônimas, o que os torna difíceis de detectar ou desmontar.

Os atacantes violam redes usando phishing, roubo de credenciais ou vulnerabilidades e exfiltram grandes volumes de dados. As informações roubadas são classificadas para identificar registros de alto valor que aumentam a pressão de extorsão.

Os agentes de ameaças publicam pequenos “pacotes de provas” para demonstrar a autenticidade dos dados roubados. Essas amostras são escolhidas deliberadamente para alarmar as vítimas e sinalizar credibilidade aos compradores criminosos.

Depois que as amostras são verificadas, os invasores publicam páginas estruturadas listando os tipos de dados afetados, os pedidos de resgate e os cronômetros de contagem regressiva. Links de negociação e canais de comunicação geralmente são incluídos para discussões pressionadas.

Alguns sites de vazamento são totalmente públicos, enquanto outros exigem convites ou pagamentos para ver os lixões completos. Modelos restritos permitem que as operadoras monetizem o acesso e mantenham uma visibilidade seletiva.

O vazamento consistente de dados de alto valor aumenta o status de um grupo nos ecossistemas criminosos. Uma reputação forte atrai afiliados e amplifica o impacto psicológico nas vítimas.

Os cibercriminosos confiam em sites de vazamento para aumentar a alavancagem de negociação durante a extorsão. A exposição pública de dados confidenciais geralmente força as vítimas a reconsiderarem o pagamento.

Os sites de vazamento também servem como ferramentas de reputação para agentes de ameaças que buscam credibilidade nas comunidades criminosas. Um histórico visível de vazamentos bem-sucedidos ajuda a atrair afiliados e parceiros.

Além disso, a publicação de dados demonstra capacidade técnica, o que fortalece a posição de um grupo no ecossistema de ransomware.

A atividade de vazamento na dark web mostra uma clara concentração geográfica, com certos países aparecendo com muito mais frequência devido à densidade da infraestrutura, à escala digital e à presença de metas organizacionais de alto valor.

Atividade observada de vazamento na Dark Web por país:

Esses números representam associações observadas com sites de vazamento na dark web, em vez da nacionalidade do atacante ou do envolvimento do governo. A maior visibilidade geralmente reflete grandes áreas de cobertura de nuvem, ambientes de hospedagem densos e segmentação frequente de setores regulamentados.

Organizações que operam em regiões de alta exposição enfrentam maior probabilidade de vazamentos de dados públicos devido ao foco do invasor e à visibilidade da infraestrutura. Países com economias digitais maduras também experimentam maior pressão regulatória e de reputação, ampliando o impacto da extorsão.

Para empresas multinacionais, a exposição geográfica multiplica o risco ao introduzir obrigações legais específicas da jurisdição e prazos de aplicação. Isso torna a conscientização regional fundamental para o monitoramento eficaz da Dark Web e o planejamento de resposta a incidentes.

Os atacantes publicam dados que maximizam a alavancagem, o valor financeiro e os danos a longo prazo às vítimas. As categorias a seguir representam os conjuntos de dados expostos com mais frequência.

Nomes, endereços, IDs e informações de contato permitem o roubo de identidade e o phishing direcionado. A PII continua sendo um dos ativos mais líquidos nos mercados de crimes cibernéticos.

Documentos bancários, faturas e detalhes de pagamento apoiam esquemas de fraude e movimentação de dinheiro. As ações regulatórias geralmente ocorrem após vazamentos de dados financeiros.

Senhas de usuário, credenciais de administrador, chaves de API e tokens de acesso são comumente expostos. Isso permite um comprometimento mais profundo do sistema e um movimento lateral.

Código-fonte, arquivos de P&D, designs e documentos comerciais proprietários são publicados para prejudicar a posição competitiva. O vazamento de IP pode ter consequências estratégicas de longo prazo.

E-mails, arquivos de RH, contratos e relatórios de incidentes criam danos à reputação e riscos operacionais. Registros internos geralmente revelam contextos confidenciais que os atacantes exploram.

Os atacantes mesclam vários tipos de dados (por exemplo, credenciais e PII) para aumentar a eficácia em campanhas de fraude. Essas combinações aumentam o risco posterior para indivíduos e empresas.

Os dados vazados na Dark Web são usados pelos cibercriminosos para fraudes, roubo de identidade e ataques automatizados. Uma vez exposto, ele pode ser reutilizado repetidamente, estendendo a exploração muito além da violação inicial.

Dados pessoais expostos que vazaram na dark web permitem a criação de contas fraudulentas ou tentativas de falsificação de identidade. As vítimas geralmente enfrentam períodos prolongados de recuperação.

As credenciais roubadas permitem que os invasores se infiltrem em sistemas e serviços adicionais. Isso cria violações em cascata e riscos ao ecossistema parceiro.

Transações fraudulentas e manipulação de faturas são resultados comuns de vazamentos de dados financeiros na dark web. As organizações também incorrem em custos significativos após o incidente.

Vazamentos de dados podem desencadear obrigações de notificação, multas e investigações de acordo com leis como GDPR ou HIPAA. O tratamento incorreto das divulgações piora as penalidades.

Os esforços de resposta a incidentes desviam recursos e interrompem a continuidade dos negócios. As consequências da violação podem afetar fornecedores e clientes.

Vazamentos de alto perfil diminuem a confiança do cliente e afetam negativamente a receita. A recuperação da reputação geralmente exige esforços substanciais de comunicação a longo prazo.

Os dados vazados raramente desaparecem quando chegam à dark web, pois são repetidamente copiados, redistribuídos e reempacotados por diferentes agentes de ameaças. Mesmo que o local original do vazamento seja removido, os dados geralmente continuam circulando por meses ou anos.

Os sites espelho replicam dados vazados em vários domínios da dark web para garantir a disponibilidade contínua. Esses espelhos tornam as remoções ineficazes ao preservar o acesso mesmo quando a fonte original é removida.

Os agentes de ameaças frequentemente recarregam dados vazados para novos fóruns, mercados ou sites vazados ao longo do tempo. Essa prática reintroduz dados antigos para novos públicos e os mantém relevantes para abusos contínuos.

Registros individuais geralmente são combinados com outros dados de violação para aumentar o volume e o valor. O agrupamento torna os dados vazados mais eficazes para fraudes em grande escala e ataques automatizados.

Os dados vazados são comprados e revendidos várias vezes em mercados clandestinos. Cada ciclo de revenda prolonga a vida útil dos dados e aumenta o número de atores capazes de explorá-los.

Como os dados vazados permanecem acessíveis por longos períodos, é importante distinguir os locais de vazamento de outras formas de exposição de dados.

Compreender essas diferenças ajuda as organizações a escolher a estratégia de resposta correta e evitar a exposição a interpretações errôneas.

Uma violação é um acesso não autorizado; um vazamento é a exposição pública que se segue. As violações podem ocorrer silenciosamente, enquanto os vazamentos tornam o incidente visível.

Os sites de colagem são plataformas transitórias de compartilhamento de texto, enquanto os sites de vazamento são centros de extorsão estruturados. Os sites de pasta carecem de recursos de negociação ou mecanismos de venda.

Os sites de vazamento são projetados para monetização e coerção. As brechas por si só podem ser reconhecimento ou espionagem sem publicação imediata.

Os sites de vazamento geralmente persistem em domínios espelhados e exigem associação ou acesso ao TOR. Os sites de colagem são fáceis de remover e não são selecionados.

Controles preventivos robustos reduzem a probabilidade de uma violação levar a um vazamento público. As áreas a seguir oferecem resiliência de alto impacto.

Implemente o MFA, o menor privilégio e o acesso estrito baseado em funções. Audite regularmente contas privilegiadas em busca de uso indevido.

Priorize a correção de sistemas de alto risco e reduza o tempo de exposição por meio de fluxos de trabalho automatizados. Os atacantes frequentemente exploram vulnerabilidades não corrigidas.

Criptografe dados confidenciais em repouso e em trânsito para reduzir seu valor se forem exfiltrados. Use a tokenização para campos de alto risco.

Limite o movimento lateral com princípios de microssegmentação e confiança zero. Ambientes segmentados reduzem o raio de explosão de uma brecha.

Aplique práticas seguras de codificação, verificação de dependências e fortalecimento do pipeline. As análises de risco do fornecedor fortalecem a integridade da cadeia de suprimentos.

Eduque a equipe sobre os riscos de phishing, falsificação de identidade e tratamento de dados. Campanhas simuladas reforçam a conscientização.

Mantenha backups imutáveis com testes de recuperação regulares. Isso reduz a alavancagem durante as negociações de ransomware.

A detecção precoce fornece um prazo crítico para conter incidentes antes que a exposição pública aumente os danos.

Ferramentas eficazes devem escanear TOR, I2P, fóruns privados, mercados e fontes em idiomas estrangeiros. A cobertura abrangente aumenta a precisão da detecção.

A varredura contínua identifica nomes de usuário, senhas e tokens expostos. As reinicializações rápidas evitam comprometimentos secundários.

A correlação dos indicadores de vazamento com os registros internos melhora a priorização. A inteligência contextual de ameaças melhora a qualidade da triagem.

Arquivos e tokens de isca incorporados revelam tentativas de acesso não autorizadas. Esses sinais precoces alertam as equipes sobre eventos de exfiltração.

A validação humana reduz os falsos positivos e revela contextos ocultos. A análise qualificada fortalece a tomada de decisões.

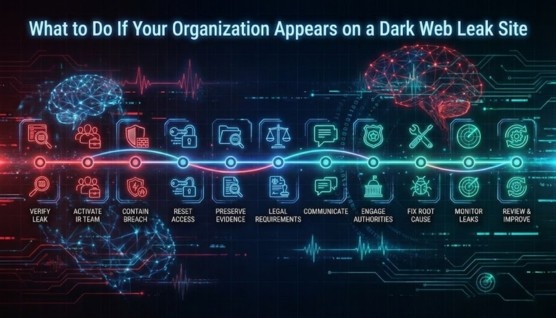

Se sua organização estiver listada em um site de vazamento na dark web, uma resposta estruturada e imediata é fundamental. Siga as etapas abaixo para conter o impacto e cumprir as obrigações regulatórias e operacionais.

Confirme se as amostras publicadas correspondem aos seus dados e sistemas. Isso ajuda a determinar o escopo real e evita escalonamentos desnecessários.

Reúna equipes de segurança, jurídicas e de comunicação para coordenar a resposta. Uma abordagem unificada evita erros e garante a conformidade.

Isole os sistemas afetados, elimine sessões maliciosas e revogue tokens de acesso suspeitos. A contenção rápida impede mais perdas de dados.

Force redefinições de senha para contas afetadas e aplique a MFA em sistemas críticos. As contas privilegiadas devem ser priorizadas primeiro.

Colete registros, imagens do sistema e artefatos forenses para investigação. A preservação adequada apóia a análise da causa raiz e as reivindicações de seguro.

Determine se os dados vazados acionam notificações regulatórias ou contratuais. Os relatórios oportunos reduzem as penalidades e os riscos de conformidade.

Envie atualizações precisas para clientes, parceiros e reguladores. A comunicação transparente ajuda a manter a confiança e reduz a especulação.

Notifique as autoridades policiais e envolva seus parceiros de resposta a incidentes de seguro cibernético. O suporte externo aprimora as investigações e a remediação.

Corrija vulnerabilidades exploradas, feche configurações incorretas, gire chaves e remova mecanismos de persistência. Teste se a remediação é eficaz.

Rastreie o local do vazamento para detectar quedas ou escalações adicionais de dados. O monitoramento contínuo ajuda você a responder às mudanças rapidamente.

Faça uma análise pós-incidente para entender o que falhou e o que funcionou. Atualize políticas, controles e manuais para evitar a recorrência.

Selecionar a ferramenta certa determina com que rapidez e precisão uma organização identifica a atividade de vazamento.

Ferramentas robustas incluem uma cobertura profunda e multilíngue de sites de vazamento, fóruns e mercados. Uma cobertura mais ampla aumenta a probabilidade de descoberta.

Os alertas oportunos permitem que as equipes tomem medidas imediatas. As notificações priorizadas reduzem o ruído e aceleram a resposta.

A correspondência precisa detecta credenciais vazadas, PII e arquivos confidenciais. A correspondência difusa ajuda a identificar vazamentos parciais ou ofuscados.

As ferramentas devem se integrar aos sistemas SIEM, SOAR e de emissão de tíquetes. Fluxos de trabalho contínuos simplificam a resposta a incidentes.

Painéis, ferramentas de enriquecimento e insights dos atores ajudam a validar os resultados rapidamente. Ferramentas investigativas robustas reduzem o esforço manual.

Exportações de evidências, modelos de relatórios e suporte à cadeia de custódia simplificam as obrigações regulatórias. Esses recursos economizam tempo durante as auditorias.

As ferramentas de monitoramento reduzem o risco ao permitir insights rápidos e acionáveis e ao melhorar o cronograma de resposta.

A identificação rápida de vazamentos limita o tempo de exploração. A conscientização mais rápida melhora os resultados de contenção.

A inteligência rica em contexto ajuda os analistas a se concentrarem nas ameaças reais. Isso melhora a profundidade e a velocidade da remediação.

As ferramentas de monitoramento fornecem a documentação necessária para os prazos regulatórios. Registros adequados reduzem a exposição legal.

Os insights revelam fraquezas recorrentes e influenciam o investimento em segurança. Padrões de longo prazo ajudam a reduzir a frequência de incidentes.

A automação e os dados enriquecidos diminuem a carga de trabalho manual. Os ganhos de eficiência reduzem os custos operacionais.

Visitar a dark web não é ilegal, mas acessar dados roubados pode violar as leis de privacidade ou proteção de dados. As organizações devem confiar em ferramentas de monitoramento autorizadas.

Os dados podem aparecer em horas ou semanas, dependendo do cronograma do atacante. Alguns grupos vazam amostras imediatamente para aumentar a pressão.

Sim, mas nem sempre de forma rápida devido às redes de anonimato. Alguns sites reaparecem em novos domínios após a remoção.

A maioria dos grandes grupos usa, mas alguns dependem exclusivamente de criptografia e negociação. Os locais de vazamento se tornaram a norma do setor para extorsão.

Sim, mas as ferramentas de monitoramento voltadas para o consumidor são mais seguras do que a navegação manual. O acesso manual expõe os usuários a riscos.

Os sites de vazamento na dark web se tornaram uma ferramenta poderosa em campanhas de ransomware e extorsão. Entender como eles funcionam ajuda as organizações a se prepararem, detectarem e responderem com mais eficiência.

Com fortes medidas preventivas e ferramentas de monitoramento confiáveis, as empresas podem reduzir a exposição e proteger dados confidenciais em um cenário de ameaças cada vez mais hostil.