🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A Inteligência de Ameaças Cibernéticas (CTI) é o processo de coletar, analisar e interpretar informações sobre ameaças cibernéticas existentes e potenciais. Ele se concentra em entender os atores da ameaça, suas motivações e os métodos que eles usam para atingir sistemas e dados.

Ao contrário dos dados brutos de segurança, o CTI adiciona contexto e significado às informações sobre ameaças para que possa orientar decisões informadas. Essa inteligência ajuda as organizações a antecipar ataques, reduzir a incerteza e responder com mais eficiência aos riscos cibernéticos em evolução.

A CTI opera em vários níveis, incluindo inteligência estratégica, tática, operacional e técnica. Juntos, esses níveis apoiam a defesa proativa, transformando sinais fragmentados de ameaças em insights acionáveis que fortalecem a postura geral de segurança de uma organização.

A inteligência contra ameaças cibernéticas é importante porque os ataques cibernéticos não são mais aleatórios ou genéricos. As ameaças modernas são intencionais, adaptáveis e projetadas para contornar os controles de segurança tradicionais.

Sem a CTI, as organizações não têm visibilidade sobre quem as está atacando e por que esses ataques são importantes. Isso leva a decisões de segurança reativas com base em alertas, em vez de uma compreensão informada dos riscos.

O CTI fornece a consciência necessária para reconhecer ameaças emergentes antes que elas causem danos significativos. Ao melhorar a consciência situacional, ajuda as organizações a tomar melhores decisões de segurança e reduzir a exposição geral ao risco cibernético.

A inteligência contra ameaças cibernéticas funciona por meio de um fluxo definido que transforma informações brutas sobre ameaças em inteligência que apóia as decisões de segurança. Cada estágio tem um propósito específico e prepara as informações para a próxima etapa.

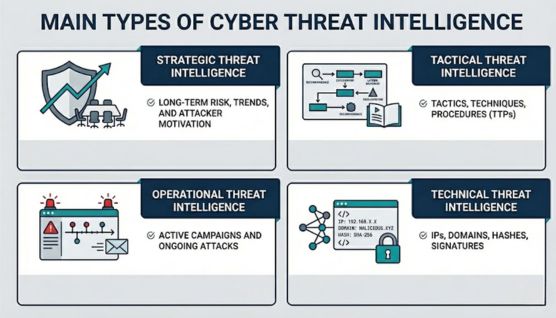

A inteligência contra ameaças cibernéticas é dividida em quatro tipos que refletem os tipos de decisões que a inteligência apóia e como ela é usada. Esses tipos variam de alto nível de consciência de risco a indicadores técnicos usados diretamente em sistemas de segurança.

Inteligência estratégica de ameaças usada para riscos cibernéticos de longo prazo, tendências de ameaças e motivações dos atacantes. Ele é usado por executivos e equipes de liderança para orientar estratégias de segurança, políticas e decisões de investimento.

A inteligência tática de ameaças se concentra em como os atacantes operam, incluindo suas táticas, técnicas e procedimentos (TTPs). As equipes de segurança o usam para melhorar a lógica de detecção, os controles defensivos e a conscientização sobre ameaças.

A inteligência operacional de ameaças fornece contexto sobre ataques ativos ou emergentes e campanhas de ameaças. Ele apoia a resposta a incidentes ajudando as equipes a entender o que está acontecendo agora e o que pode acontecer a seguir.

A inteligência técnica de ameaças consiste em indicadores concretos, como endereços IP maliciosos, domínios, hashes de arquivos e assinaturas. Esses indicadores são consumidos pelas ferramentas de segurança para detectar, bloquear ou investigar ameaças.

A inteligência contra ameaças cibernéticas não é usada da mesma forma por todos. Ela só se torna útil quando aplicada a decisões reais, seja fazendo a triagem de um alerta, interrompendo um ataque ativo ou decidindo onde investir em segurança.

Para equipes de operações de segurança, o CTI ajuda a responder a uma pergunta simples: esse alerta realmente importa? Ao vincular alertas a agentes de ameaças, campanhas ou comportamentos conhecidos, os analistas podem separar rapidamente o ruído rotineiro das atividades que merecem atenção imediata.

Durante um incidente, o CTI fornece clareza quando o tempo é limitado. Isso ajuda os socorristas a entender como o atacante provavelmente está operando, a quais ferramentas eles já podem ter acesso e quais ações normalmente ocorrem a seguir, permitindo que a contenção e a recuperação ocorram com menos suposições.

Os caçadores de ameaças usam o CTI como ponto de partida em vez de uma ferramenta de confirmação. Em vez de esperar por alertas, a inteligência os direciona para comportamentos, técnicas ou ambientes específicos nos quais se sabe que os atacantes se escondem antes que os sistemas de detecção os alcancem.

No nível de liderança, o CTI se preocupa menos com detalhes técnicos e mais com direção de riscos. Ele ajuda os tomadores de decisão a ver quais ameaças estão crescendo, quais ativos de negócios estão mais expostos e onde os esforços de segurança terão o maior impacto ao longo do tempo.

Os dados de ameaças se referem às informações brutas de segurança coletadas de sistemas e fontes externas, enquanto a inteligência de ameaças é a saída analisada e contextualizada derivada desses dados.

A inteligência de ameaças é derivada de várias fontes que fornecem visibilidade sobre diferentes aspectos do cenário de ameaças. A combinação dessas fontes ajuda as organizações a criar uma compreensão mais precisa e confiável das ameaças cibernéticas.

As fontes internas incluem dados gerados no próprio ambiente de uma organização, como registros de segurança, relatórios de incidentes, tráfego de rede e telemetria de terminais. Essas fontes são valiosas porque refletem ameaças diretamente relevantes para a organização.

A inteligência de código aberto vem de informações publicamente disponíveis, incluindo blogs de segurança, publicações de pesquisa, fóruns e bancos de dados de vulnerabilidades. O OSINT ajuda as organizações a se manterem cientes das ameaças, explorações e técnicas de ataque amplamente conhecidas.

Comunidades de compartilhamento de informações, como grupos específicos do setor e ISACs, permitem que as organizações troquem informações sobre ameaças com colegas. Essas fontes são úteis para entender as ameaças direcionadas a um setor ou região específico.

A inteligência da Dark Web e de código fechado se concentra no monitoramento de fóruns clandestinos, mercados e canais restritos. Esse tipo de fonte ajuda a identificar os primeiros indicadores de ataques planejados, vazamentos de dados ou atividades criminosas emergentes.

A inteligência contra ameaças cibernéticas ajuda as organizações a tomar decisões de segurança com base na compreensão e não em suposições. Seu valor vem da redução da incerteza e da melhoria da forma como as ameaças são identificadas, priorizadas e tratadas.

A inteligência contra ameaças cibernéticas é valiosa, mas é difícil executá-la de forma eficaz sem os processos e a experiência corretos. Muitas organizações lutam para transformar grandes volumes de informações sobre ameaças em inteligência que realmente apoie as decisões.

As ferramentas e serviços de inteligência de ameaças apoiam a coleta, análise, gerenciamento e uso de informações sobre ameaças em operações de segurança. Eles ajudam as organizações a transformar inteligência em ações que melhoram a detecção, a resposta e a conscientização sobre riscos.

As plataformas de inteligência contra ameaças centralizam a inteligência de várias fontes em um único sistema. Eles apoiam tarefas como correlação, enriquecimento, priorização e compartilhamento de inteligência entre as equipes de segurança.

Os feeds de inteligência de ameaças fornecem atualizações contínuas sobre indicadores, atividades de invasores e ameaças emergentes. Esses feeds fornecem informações oportunas que podem ser usadas para monitoramento, enriquecimento e alerta precoce.

As ferramentas de análise de malware são usadas para examinar arquivos, links e comportamentos suspeitos para entender como as ameaças operam. Eles ajudam as equipes de segurança a validar indicadores e descobrir técnicas e capacidades dos invasores.

Parte da inteligência é fornecida por meio de serviços de segurança que monitoram sistemas, redes ou terminais diretamente. Esses serviços combinam telemetria em tempo real com inteligência de ameaças para identificar atividades maliciosas à medida que elas ocorrem.

Os serviços gerenciados de inteligência contra ameaças fornecem insights orientados por analistas sem exigir experiência interna. Eles fornecem inteligência, alertas e avaliações selecionadas sob medida para o perfil de risco e o ambiente de uma organização.

A implementação bem-sucedida da inteligência contra ameaças cibernéticas exige objetivos claros, dados relevantes e integração consistente às operações de segurança. Sem estrutura e alinhamento, os esforços de inteligência contra ameaças geralmente produzem informações, mas pouco valor.

Comece identificando quais decisões a inteligência deve apoiar, como priorização de riscos ou resposta a incidentes. Objetivos claros evitam a coleta desnecessária de dados e mantêm a inteligência alinhada às necessidades dos negócios.

Nem todas as ameaças são igualmente importantes para todas as organizações. Os esforços de inteligência devem priorizar as ameaças com base no setor, na geografia, nos ativos e nos adversários conhecidos.

Confiar em uma única fonte limita a visibilidade. A combinação de dados internos com inteligência externa melhora a precisão e reduz os pontos cegos.

As informações brutas devem ser revisadas, correlacionadas e interpretadas por analistas qualificados. Essa etapa é essencial para transformar dados em inteligência que explica o impacto e a intenção.

A inteligência de ameaças deve alimentar diretamente os processos de monitoramento de segurança, resposta a incidentes e gerenciamento de riscos. A inteligência que não é operacionalizada rapidamente perde relevância.

Os programas de CTI devem ser revisados regularmente para avaliar a precisão, utilidade e pontualidade. O feedback das equipes de segurança ajuda a refinar as prioridades de inteligência ao longo do tempo.

O CloudSEK executa um programa de inteligência contra ameaças cibernéticas focado em encontrar riscos externos antes que eles se transformem em incidentes. Usando o xVigil e o BeVigil, ele monitora a superfície, a deep web e a dark web para detectar vazamentos de dados, domínios maliciosos e ativos expostos vinculados a uma organização.

A inteligência destaca quais partes da superfície de ataque estão sendo ativamente atacadas e como essas ameaças estão se desenvolvendo. Isso ajuda as equipes de segurança a entender a intenção do invasor e priorizar riscos reais em vez de reagir a alertas isolados.

As plataformas mapeiam continuamente a atividade global de ameaças à infraestrutura e aos aplicativos de uma organização e, em seguida, fornecem inteligência focada na qual as equipes podem agir rapidamente. Paralelamente, o CloudSEK contribui para o ecossistema de segurança por meio de estágios de pesquisadores da CTI e da colaboração com a CERt-in para desenvolver habilidades práticas de análise de ameaças.