🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os cibercriminosos buscam constantemente maneiras de lucrar com sistemas comprometidos, e um método que tem chamado a atenção é o uso de software oculto de mineração de criptomoedas. Em vez de roubar dados ou bloquear arquivos, os atacantes assumem secretamente o controle dos recursos de computação e convertem esse poder em moeda digital. Essa abordagem permite que eles gerem receita contínua enquanto o dispositivo da vítima continua operando normalmente.

A escala dessa atividade cresceu rapidamente à medida que os atacantes automatizam a mineração em milhares de dispositivos. De acordo com o relatório de inteligência de ameaças Cisco Talos, o malware de criptomineração já foi responsável por mais de 90% de todos os malwares detectados em ambientes de nuvem, destacando a amplitude com que os atacantes exploram os recursos de computação para a mineração de criptomoedas. Entender como o malware criptográfico opera é essencial para reconhecer comportamentos suspeitos, proteger dispositivos e impedir atividades de mineração não autorizadas.

O malware criptográfico é um software malicioso que usa secretamente o computador ou servidor da vítima para minerar criptomoedas para um atacante. Em vez de roubar arquivos ou bloquear sistemas, esse malware abusa do poder de processamento, como CPU ou GPU, para gerar moedas digitais como Bitcoin ou Monero.

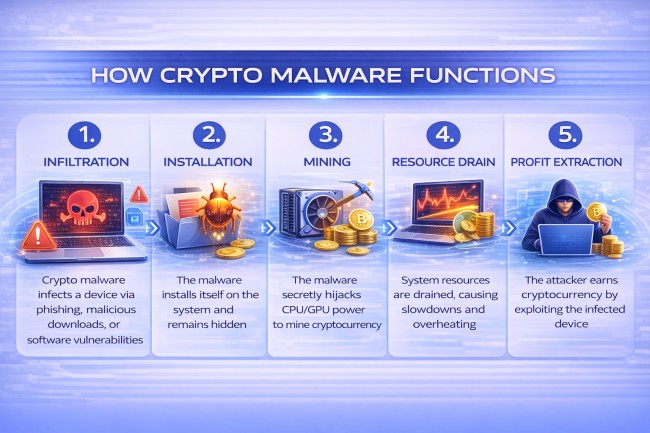

O malware criptográfico funciona instalando secretamente o software de mineração no dispositivo da vítima e usando seu poder de processamento para gerar criptomoedas. Os atacantes primeiro obtêm acesso a um sistema por meio de métodos como downloads maliciosos, anexos de e-mail infectados ou sites comprometidos. Depois que o malware entra no sistema, ele instala um componente de mineração sem o conhecimento do usuário.

Após a instalação, o malware começa a usar a CPU ou GPU do dispositivo para resolver cálculos criptográficos complexos necessários para a mineração de criptomoedas. Esses cálculos são executados continuamente em segundo plano enquanto o dispositivo permanece em uso. O sistema infectado se conecta a um pool de mineração remoto controlado pelo atacante, que coordena a atividade de mineração em vários dispositivos comprometidos.

À medida que o dispositivo contribui com poder de computação para o pool de mineração, qualquer criptomoeda gerada é transferida para a carteira digital do atacante. A vítima não recebe nenhum benefício, mas experimenta um desempenho mais lento, maior consumo de energia e potencial sobrecarga de hardware causada pela carga de trabalho constante.

O malware criptográfico assume várias formas, dependendo de como ele entra no sistema e de como usa os recursos do dispositivo para mineração. Cada tipo usa uma técnica diferente para explorar recursos de computação para gerar criptomoedas para o atacante.

Aqui estão os principais tipos de malware criptográfico:

O malware de cryptojacking instala um programa de mineração em um dispositivo sem a autorização do proprietário. Uma vez ativo, ele usa o poder de processamento do sistema para minerar criptomoedas continuamente. O atacante coleta as moedas extraídas enquanto a vítima experimenta desempenho reduzido e maior uso de energia.

O malware criptográfico baseado em arquivos opera como um programa malicioso tradicional instalado em um sistema. Geralmente, ele chega por meio de downloads infectados, anexos de e-mail ou instaladores de software comprometidos. Após a execução, o malware instala um componente de mineração que é executado em segundo plano.

O malware criptográfico sem arquivo é executado na memória do sistema em vez de instalar arquivos no disco rígido. Ele geralmente usa ferramentas de sistema legítimas, como PowerShell ou ambientes de script. Como deixa menos rastros no dispositivo, pode ser mais difícil detectá-lo pelas ferramentas tradicionais de segurança.

O malware de mineração de criptografia baseado em navegador usa scripts incorporados em sites para começar a minerar criptomoedas quando um usuário visita a página. O processo de mineração é executado pelo navegador da web e é interrompido quando o usuário sai do site. Esses scripts abusam dos recursos do dispositivo do visitante enquanto a página está aberta.

BotnetO malware criptográfico baseado em criptomoedas infecta um grande número de dispositivos e os conecta a uma rede de comando e controle. Os atacantes controlam remotamente as máquinas infectadas e combinam seu poder de computação para minerar criptomoedas em grande escala. Essa abordagem permite que os criminosos gerem receita contínua de mineração a partir de milhares de sistemas comprometidos.

Cripto malware e ransomware ambas são formas de software malicioso, mas geram lucro de maneiras diferentes. O malware criptográfico usa secretamente os recursos de computação da vítima para minerar criptomoedas para o atacante, enquanto o ransomware criptografa arquivos e exige pagamento para restaurar o acesso.

O malware criptográfico geralmente opera silenciosamente em segundo plano, permitindo que os invasores ganhem dinheiro com o tempo sem alertar a vítima. Ransomware, por outro lado, interrompe abertamente os sistemas e força a vítima a pagar um resgate para recuperar seus dados.

O malware criptográfico é perigoso porque consome silenciosamente recursos de computação sem a permissão do proprietário. Os sistemas infectados usam sua CPU ou GPU continuamente para minerar criptomoedas para atacantes. Essa carga de trabalho constante reduz o desempenho do sistema e retarda as operações diárias.

Com o tempo, o uso intenso de recursos pode causar sobrecarga no hardware. Os dispositivos podem superaquecer e os componentes internos, como processadores e sistemas de resfriamento, podem se desgastar mais rapidamente. Em ambientes grandes, como data centers ou redes corporativas, essa atividade pode aumentar os custos de eletricidade e reduzir a confiabilidade do sistema.

O malware criptográfico também pode criar riscos de segurança além do abuso de recursos. Depois que os invasores obtêm acesso a um sistema, eles podem instalar malware adicional ou usar o dispositivo comprometido para espalhar infecções pela rede. Isso torna o malware criptográfico não apenas um problema de desempenho, mas também uma porta de entrada em potencial para ataques cibernéticos maiores.

Em 2017, uma grande campanha de criptomineração conhecida como Smominru se espalhou pela Internet explorando uma vulnerabilidade do Windows chamada EternalBlue. A operação infectou mais de 500.000 computadores em todo o mundo e instalou secretamente um software de mineração de criptomoedas. Os atacantes usaram as máquinas infectadas para minerar a criptomoeda Monero, enquanto as vítimas experimentaram sistemas mais lentos e maior uso de recursos. Pesquisadores de segurança estimaram que os atacantes geraram milhões de dólares em criptomoedas antes que a botnet fosse interrompida.

Entre 2017 e 2019, os atacantes abusaram amplamente de um script de mineração baseado em navegador chamado Coinhive. O script foi originalmente projetado para proprietários de sites minerarem Monero usando recursos da CPU do visitante, mas muitos atacantes o incorporaram secretamente em sites comprometidos. Quando os usuários visitaram essas páginas, seus navegadores começaram a minerar criptomoedas sem o conhecimento deles. Milhões de usuários da Internet foram afetados antes que os navegadores e as ferramentas de segurança começassem a bloquear o script.

Em 2020, a campanha de malware LemonDuck teve como alvo organizações e sistemas individuais, espalhando-se por e-mails de phishing e servidores vulneráveis. Uma vez instalado, o malware usava máquinas infectadas para minerar criptomoedas e se espalhar para outros sistemas na rede. A campanha afetou milhares de computadores em todo o mundo e reduziu significativamente o desempenho do sistema em ambientes comprometidos. Pesquisadores de segurança relataram posteriormente que os atacantes atualizavam continuamente o malware para evitar a detecção e manter o controle sobre os dispositivos infectados.

Quando um dispositivo é infectado por um malware criptográfico, ele normalmente mostra sinais como:

As equipes de segurança detectam o malware criptográfico observando atividades incomuns do sistema, uso de recursos e comportamento da rede que indicam mineração não autorizada de criptomoedas. Detecção se concentra na identificação de padrões que diferem das operações normais do dispositivo.

As equipes de segurança monitoram a utilização da CPU e da GPU em todos os sistemas. O malware criptográfico geralmente é executado continuamente e causa um uso anormal do processador, mesmo quando o dispositivo está ocioso. O alto consumo persistente de recursos pode sinalizar atividade de mineração não autorizada.

As plataformas de segurança de terminais rastreiam a atividade em computadores e servidores. Essas ferramentas monitoram processos em execução, alterações de software e comportamento anormal do sistema. Programas suspeitos que usam grandes quantidades de poder de processamento podem indicar malware de mineração.

As ferramentas de análise comportamental comparam a atividade atual com os padrões normais de uso. Quando um dispositivo mostra repentinamente picos constantes no processador ou um comportamento incomum do aplicativo, o sistema o sinaliza para investigação. Esse método ajuda a identificar operações de mineração ocultas.

O malware criptográfico normalmente se conecta a pools de mineração de criptomoedas ou servidores de comando. As equipes de segurança analisam o tráfego da rede para detectar a comunicação com domínios suspeitos ou infraestrutura de mineração. Conexões externas inesperadas podem revelar infecções ativas.

As plataformas de inteligência contra ameaças fornecem informações sobre campanhas de mineração conhecidas, domínios maliciosos e infraestrutura de invasores. As equipes de segurança comparam a atividade interna da rede com essa inteligência para identificar possíveis infecções por malware criptográfico.

Você pode evitar o malware criptográfico protegendo dispositivos, controlando a execução do software e monitorando a atividade da rede. Práticas preventivas sólidas reduzem as chances de invasores instalarem software de mineração não autorizado.

Aqui estão as melhores práticas para evitar o malware criptográfico:

Instale ferramentas confiáveis de proteção de terminais e antivírus em todos os sistemas. Essas soluções detectam e bloqueiam arquivos maliciosos, software de mineração e processos suspeitos. Atualizações regulares garantem proteção contra novas ameaças de criptomineração.

Use as configurações e extensões de segurança do navegador que bloqueiam scripts não autorizados. Muitos ataques de criptomineração baseados em navegador dependem de scripts ocultos incorporados em sites. Os bloqueadores de scripts e as configurações seguras do navegador ajudam a evitar esses ataques.

Mantenha os sistemas operacionais, aplicativos e plug-ins atualizados com os patches de segurança mais recentes. Muitas infecções por criptomineração exploram vulnerabilidades de software desatualizadas. As atualizações regulares fecham essas lacunas de segurança.

Limite a capacidade de executar programas ou scripts desconhecidos nos sistemas. As políticas de controle de aplicativos permitem que somente softwares aprovados sejam executados. Isso evita que programas de mineração ocultos sejam iniciados.

Monitore o tráfego da rede e bloqueie conexões com pools de mineração de criptomoedas conhecidos ou domínios suspeitos. Gateways de segurança e firewalls podem impedir que dispositivos infectados se comuniquem com a infraestrutura do atacante.

Informe os usuários sobre os riscos de baixar software desconhecido, clicar em links suspeitos ou abrir anexos de e-mail inesperados. Muitas infecções por malware criptográfico começam por meio de downloads inseguros ou tentativas de phishing.

Sim, o malware criptográfico é ilegal. Ele usa secretamente o computador ou servidor de outra pessoa para minerar criptomoedas sem permissão.

O malware criptográfico usa recursos do sistema para minerar criptomoedas em segundo plano. O ransomware criptografa arquivos e exige pagamento para restaurar o acesso.

Sim, o malware criptográfico pode infectar smartphones e tablets. Aplicativos maliciosos ou sites infectados podem instalar software de mineração oculto em dispositivos móveis.

Sim, ferramentas modernas de antivírus e segurança de terminais podem detectar muitas ameaças de criptomineração. Eles identificam processos suspeitos, scripts de mineração e uso incomum de recursos.