🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Em cibersegurança, um botnet se refere a uma rede de dispositivos que foram comprometidos por malware e colocados sob controle remoto. A operação depende dos dispositivos infectados e dos sistemas usados por um invasor para gerenciá-los como uma única rede coordenada.

Os dispositivos comprometidos em uma botnet se comunicam com servidores de controle externos, geralmente conhecidos como sistemas de comando e controle (C2), que fornecem instruções à rede. As máquinas infectadas são comumente chamadas de bots ou dispositivos zumbis porque a atividade ocorre sem o conhecimento ou consentimento do proprietário.

No contexto do cibercrime, as botnets permitem que atividades maliciosas sejam distribuídas em muitos sistemas independentes, reduzindo a atribuição e aumentando a escala operacional. A combinação de infecção por malware, canais de controle gerenciados por atacantes e comportamento de rede sincronizado diferenciam botnets de incidentes de segurança isolados.

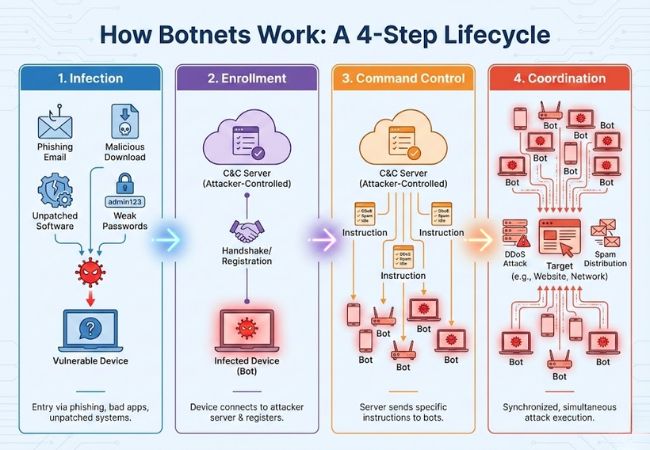

As botnets funcionam por meio de uma sequência estruturada que permite que os invasores comprometam dispositivos, mantenham o controle e coordenem atividades maliciosas em uma rede.

O malware entra nos sistemas por meio de e-mails de phishing, downloads maliciosos, aplicativos inseguros ou serviços expostos. Senhas fracas e software não corrigido aumentam significativamente a probabilidade de comprometimento bem-sucedido, especialmente em dispositivos móveis e de IoT.

Depois que o malware é executado, o dispositivo infectado estabelece comunicação externa com servidores controlados pelo invasor. Uma comunicação bem-sucedida registra o dispositivo na botnet e o prepara para receber instruções.

As instruções são fornecidas por meio de uma infraestrutura de comando e controle que direciona o comportamento do bot. As ações podem incluir o envio de tráfego, a distribuição de spam ou a permanência inativa até serem ativadas.

A execução sincronizada permite que milhares de dispositivos comprometidos atuem simultaneamente. A coordenação distribuída aumenta a eficácia do ataque e reduz a chance de detecção imediata.

As botnets são usadas para automatizar e escalar atividades maliciosas que seriam difíceis ou impossíveis de realizar em um único sistema.

As botnets são comumente usadas para realizar ataques distribuídos de negação de serviço sobrecarregando servidores, sites ou redes com grandes volumes de tráfego. Solicitações coordenadas de milhares de dispositivos infectados podem interromper os serviços, causar interrupções e resultar em danos financeiros ou operacionais.

Grandes redes de bots permitem que os invasores enviem e-mails de spam e phishing em grande escala. As mensagens maliciosas geralmente distribuem malware, coletam credenciais ou promovem esquemas fraudulentos.

Os bots automatizados geram cliques, visualizações e interações falsas para manipular plataformas de publicidade. O tráfego artificial distorce os dados analíticos e leva a perdas significativas de receita.

Os dispositivos infectados podem ser explorados para minerar criptomoedas ou retransmitir tráfego sem permissão. O uso excessivo de recursos degrada o desempenho e aumenta o consumo de energia das vítimas.

As botnets manipulam plataformas on-line inflando as métricas de engajamento ou coordenando atividades falsas. O abuso geralmente atinge redes de mídia social, plataformas de vídeo, resultados de pesquisa e serviços on-line sem exigir acesso direto às contas dos usuários.

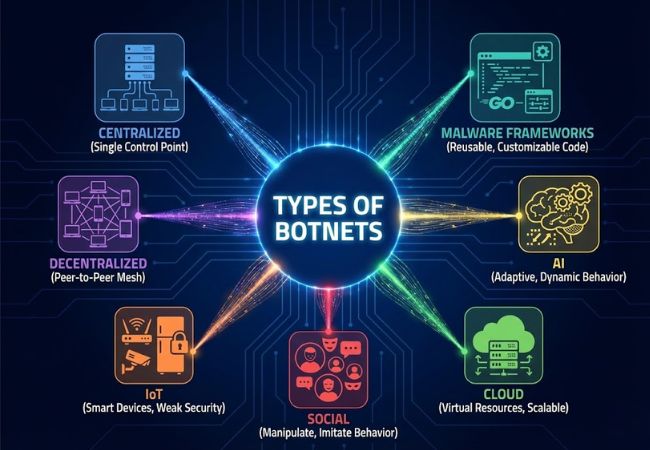

As botnets são categorizadas com base em como o controle é estruturado, quais dispositivos são alvo e como a comunicação é mantida na rede.

O controle depende de um ou mais servidores centrais que emitem comandos para dispositivos infectados. O gerenciamento simples torna a coordenação eficiente, mas a interrupção se torna mais fácil quando a infraestrutura de controle é identificada.

A comunicação ponto a ponto elimina a dependência de um único ponto de controle. A resiliência aumenta porque os dispositivos infectados podem continuar operando mesmo quando partes da rede estão off-line.

Roteadores, câmeras, aparelhos inteligentes e dispositivos similares são frequentemente alvos devido às fracas configurações de segurança padrão. A capacidade de processamento limitada e as atualizações pouco frequentes dificultam a limpeza quando a infecção ocorre.

Contas automatizadas ou comprometidas são coordenadas para manipular discussões, métricas de engajamento ou percepção pública. A imitação do comportamento humano geralmente permite que essas redes evitem a detecção por mais tempo do que as botnets tradicionais.

Servidores virtuais e ambientes de hospedagem são usados de forma abusiva para lançar ataques rapidamente e em grande escala. Os recursos elásticos permitem que os invasores aumentem a potência sob demanda e, ao mesmo tempo, obscureçam as origens da infraestrutura.

As técnicas de automação são usadas para ajustar dinamicamente o comportamento, o tempo e os padrões de tráfego. O controle adaptativo reduz a previsibilidade e complica os métodos tradicionais de detecção.

As bases de código de botnet reutilizáveis permitem rápida implantação e personalização. Implementações escritas em linguagens como Go são comuns, enquanto referências a “botnets gratuitas” geralmente envolvem ferramentas vazadas ou ilícitas.

As redes de bots conhecidas são normalmente identificadas por meio de recomendações governamentais e esforços coordenados de remoção que revelam como as operações de botnets em grande escala funcionam na prática.

O Mirai é uma família de botnets focada em IoT que se espalha explorando credenciais fracas ou padrão em dispositivos conectados à Internet. As autoridades de segurança relataram que a atividade de DDoS vinculada à Mirai atingiu cerca de 1 terabit por segundo, destacando o potencial destrutivo do hardware de consumo em grande escala.

O Avalanche operava como uma infraestrutura criminosa que viabilizava botnets e usava técnicas de fluxo rápido para dar suporte a várias operações de malware. Investigações internacionais indicaram que pelo menos 500.000 computadores em todo o mundo eram infectados e controlados diariamente.

A campanha de botnet de roteadores vinculados à PRC contou com roteadores e dispositivos de IoT comprometidos para criar uma grande plataforma de ataque baseada em proxy. Relatórios nacionais de segurança cibernética confirmaram que mais de 260.000 dispositivos estavam envolvidos em meados de 2024.

O RondoDox representa uma nova geração de botnets de IoT que têm como alvo dispositivos de rede e aplicativos web vulneráveis. Os alertas do governo documentaram a atividade ativa de exploração e a expansão contínua em janeiro de 2026.

Uma campanha posterior baseada em Mirai demonstrou como famílias de botnets mais antigas continuam ressurgindo por meio de novas cadeias de exploração. Os avisos nacionais confirmaram o direcionamento ativo de roteadores industriais e dispositivos domésticos inteligentes no início de 2025.

O Retadup funcionava como um botnet acionado por malware usado para criptomineração e controle remoto não autorizado. A intervenção policial resultou na desinfecção remota de mais de 850.000 computadores, tornando-a uma das maiores operações de limpeza já registradas.

O Simda era um botnet de autopropagação que comprometia sistemas por meio de redirecionamentos maliciosos e kits de exploração. As operações internacionais estimaram mais de 770.000 computadores infectados em todo o mundo, ressaltando a rapidez com que as botnets podem se espalhar quando não são controladas.

As infecções por botnet geralmente são identificadas pela observação de um comportamento anormal no nível do dispositivo ou da rede, e não por alertas visíveis de malware.

Desacelerações incomuns, falhas frequentes ou atividades inexplicáveis em segundo plano podem indicar comprometimento relacionado ao botnet. Mudanças inesperadas no sistema, como ferramentas de segurança desativadas ou processos desconhecidos em execução, aumentam ainda mais as suspeitas.

Conexões de saída persistentes com servidores desconhecidos ou picos repentinos de tráfego podem sinalizar comunicação de comando e controle. Solicitações repetidas que ocorrem em intervalos regulares são outro indicador comum da atividade de botnets.

Scanners de segurança, sistemas de detecção de intrusão e rastreadores de botnet especializados ajudam a identificar dispositivos comprometidos. Testes de rede e ferramentas de análise de tráfego são comumente usados para confirmar a infecção e avaliar a disseminação.

A prevenção de ataques de botnet se concentra em reduzir a exposição ao comprometimento e limitar a capacidade dos invasores de manter o controle sobre os dispositivos infectados.

A correção regular fecha vulnerabilidades comumente exploradas para instalar malware de botnet. As atualizações de firmware são especialmente importantes para roteadores, câmeras e outros dispositivos de IoT que são frequentemente alvos.

Senhas exclusivas e autenticação multifator reduzem o risco de acesso não autorizado. A higiene das credenciais é fundamental para dispositivos e serviços expostos à Internet.

O monitoramento contínuo ajuda a identificar padrões de tráfego incomuns associados à atividade de botnets. A detecção precoce limita a disseminação e reduz o impacto de ataques coordenados.

Os recursos de segurança devem ser habilitados em todos os endpoints, incluindo firewalls e restrições de acesso. Remover serviços não utilizados e limitar o acesso remoto reduz ainda mais as superfícies de ataque.

A filtragem avançada de e-mail bloqueia mensagens de phishing que geralmente transmitem malware de botnet. A exposição reduzida a anexos e links maliciosos diminui o risco inicial de infecção.

A segmentação da rede limita até que ponto o malware de botnet pode se espalhar após o comprometimento. O movimento lateral restrito impede que os atacantes controlem um grande número de dispositivos ao mesmo tempo.

As botnets continuam sendo uma ameaça fundamental na segurança cibernética porque grandes redes de dispositivos comprometidos permitem que os invasores operem em grande escala com exposição mínima. Entender como as botnets se formam e funcionam é essencial para reconhecer por que elas continuam alimentando muitos ataques modernos.

A defesa eficaz contra botnets depende da detecção precoce, de práticas de segurança consistentes e do conhecimento dos caminhos comuns de infecção. Autenticação forte, atualizações oportunas e monitoramento de rede reduzem significativamente a probabilidade de os dispositivos serem absorvidos pelas redes de botnets.

À medida que a conectividade se expande em ambientes pessoais, corporativos e de IoT, é provável que a atividade de botnets evolua em vez de desaparecer. A vigilância contínua e os esforços defensivos coordenados continuam sendo essenciais para limitar seu impacto ao longo do tempo.

As botnets são ilegais na maioria das jurisdições porque envolvem acesso não autorizado, controle de dispositivos e crimes cibernéticos coordenados. Operar, vender ou alugar uma botnet é comumente processado de acordo com as leis de uso indevido de computadores e crimes cibernéticos.

Os dispositivos pessoais podem se tornar parte de uma botnet quando um malware infecta sistemas por meio de phishing, downloads maliciosos ou credenciais fracas. O comprometimento geralmente ocorre sem sinais visíveis para o proprietário do dispositivo.

Os dispositivos de IoT são mais vulneráveis às redes de bots devido às senhas padrão, controles de segurança limitados e atualizações pouco frequentes. A conectividade constante com a Internet aumenta ainda mais a exposição a ataques automatizados.

Botnets individuais podem ser interrompidos ou desmontados por meio de esforços coordenados, mas a eliminação completa é improvável. Novas botnets continuam surgindo à medida que os atacantes adaptam técnicas e exploram novas vulnerabilidades.