🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O Oriente Médio está na vanguarda da inovação digital. Com estratégias nacionais ambiciosas, como a Visão Saudita 2030, a Estratégia de Governo Digital dos Emirados Árabes Unidos, a Visão Nacional do Catar 2030 e a Visão 2035 do Kuwait, os países da região estão adotando rapidamente a adoção da nuvem, a infraestrutura inteligente e os serviços liderados por IA. Embora essa transformação digital prometa maior eficiência e engajamento dos cidadãos, ela também cria uma superfície de ataque significativamente maior e mais complexa.

Esse aumento na conectividade, juntamente com a importância geopolítica da região e as reservas críticas de energia, tornou as nações do Oriente Médio os principais alvos dos adversários cibernéticos. Grupos de ameaças patrocinados pelo estado estão lançando campanhas de espionagem e sabotagem, sindicatos de ransomware estão extorquindo grandes empresas e hacktivistas estão explorando a agitação política para desfigurar, interromper e desinformar. Enquanto isso, as vulnerabilidades na infraestrutura de nuvem, nas cadeias de suprimentos e nas credenciais dos usuários estão sendo cada vez mais exploradas, muitas vezes passando despercebidas até que seja tarde demais.

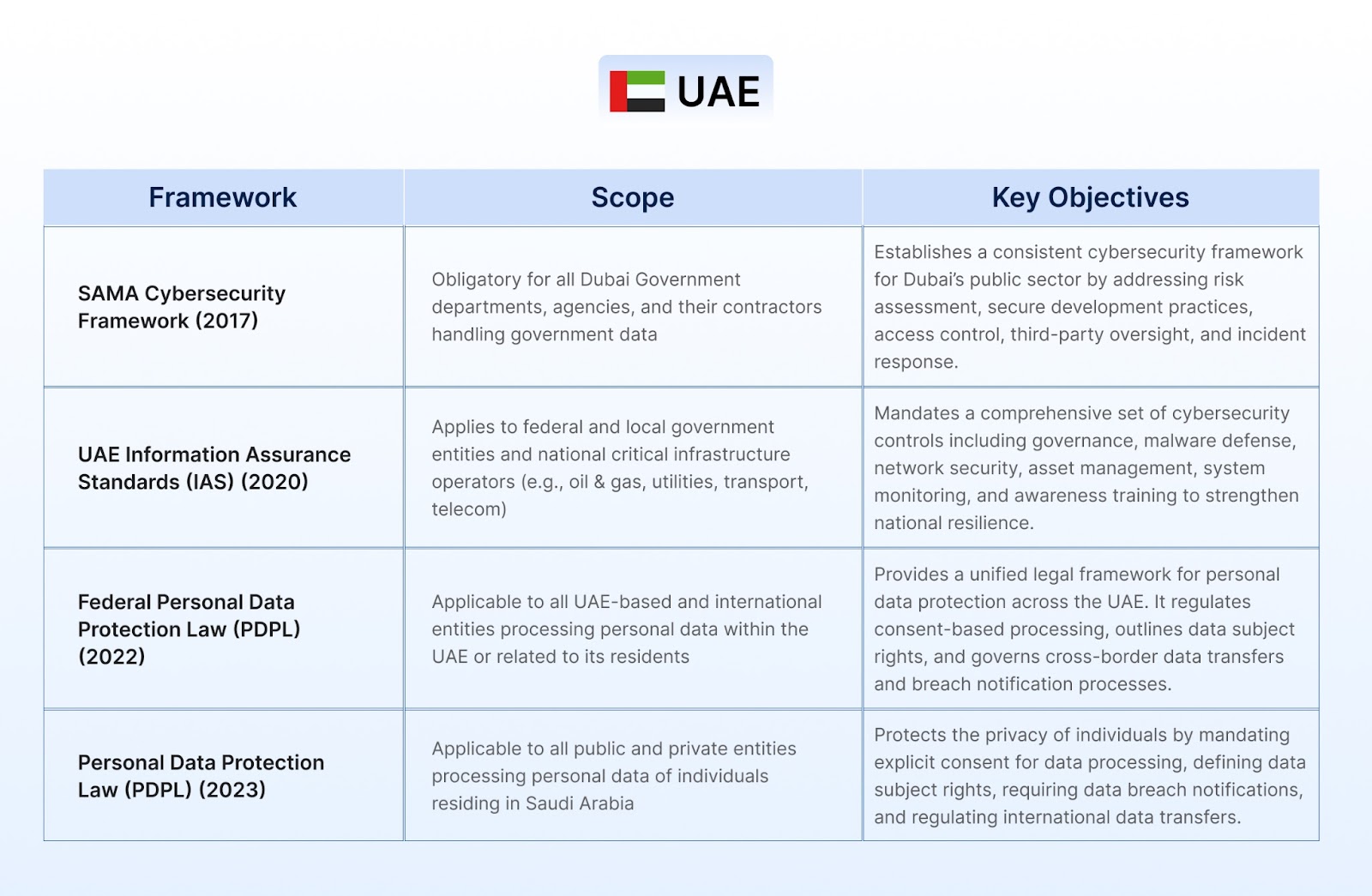

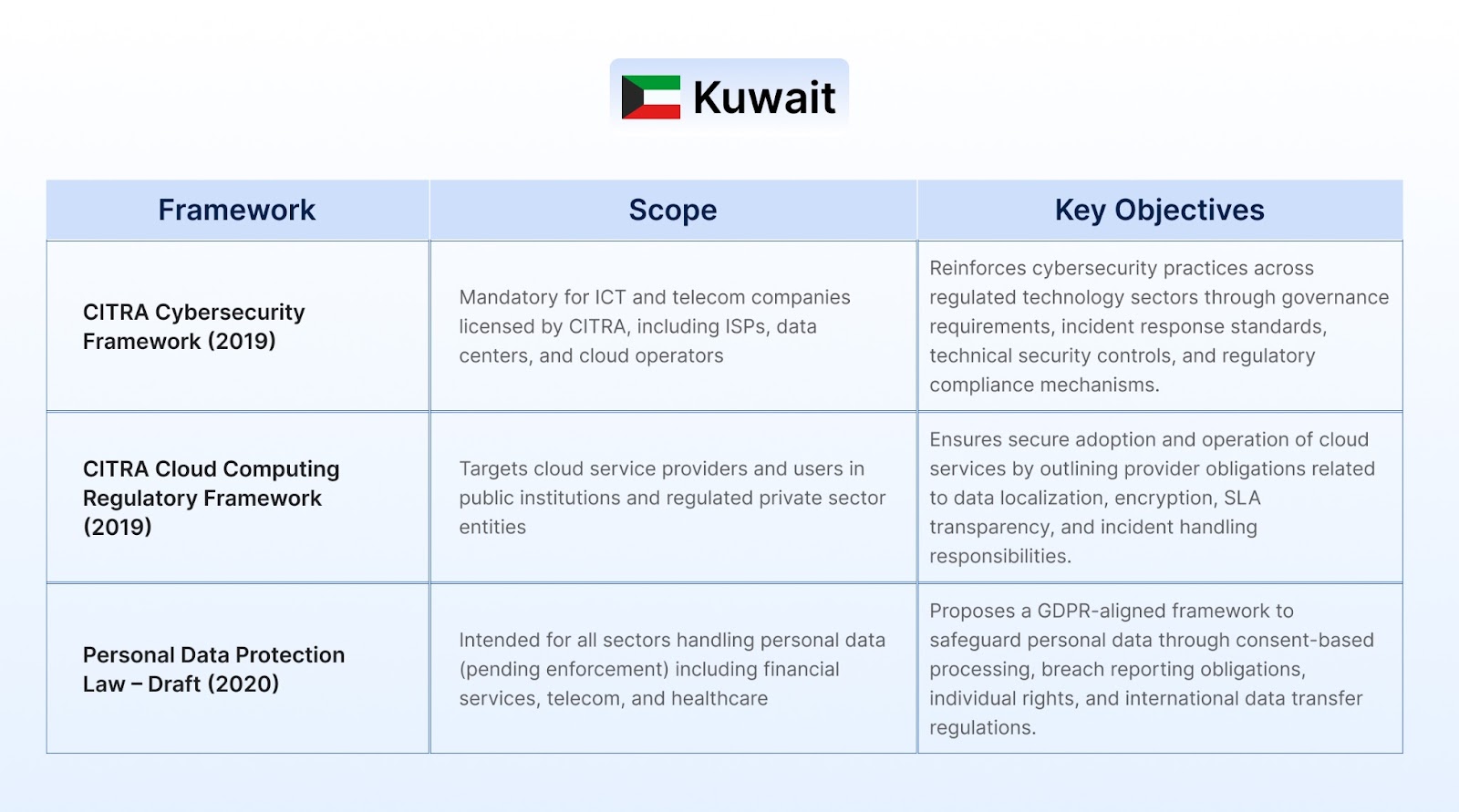

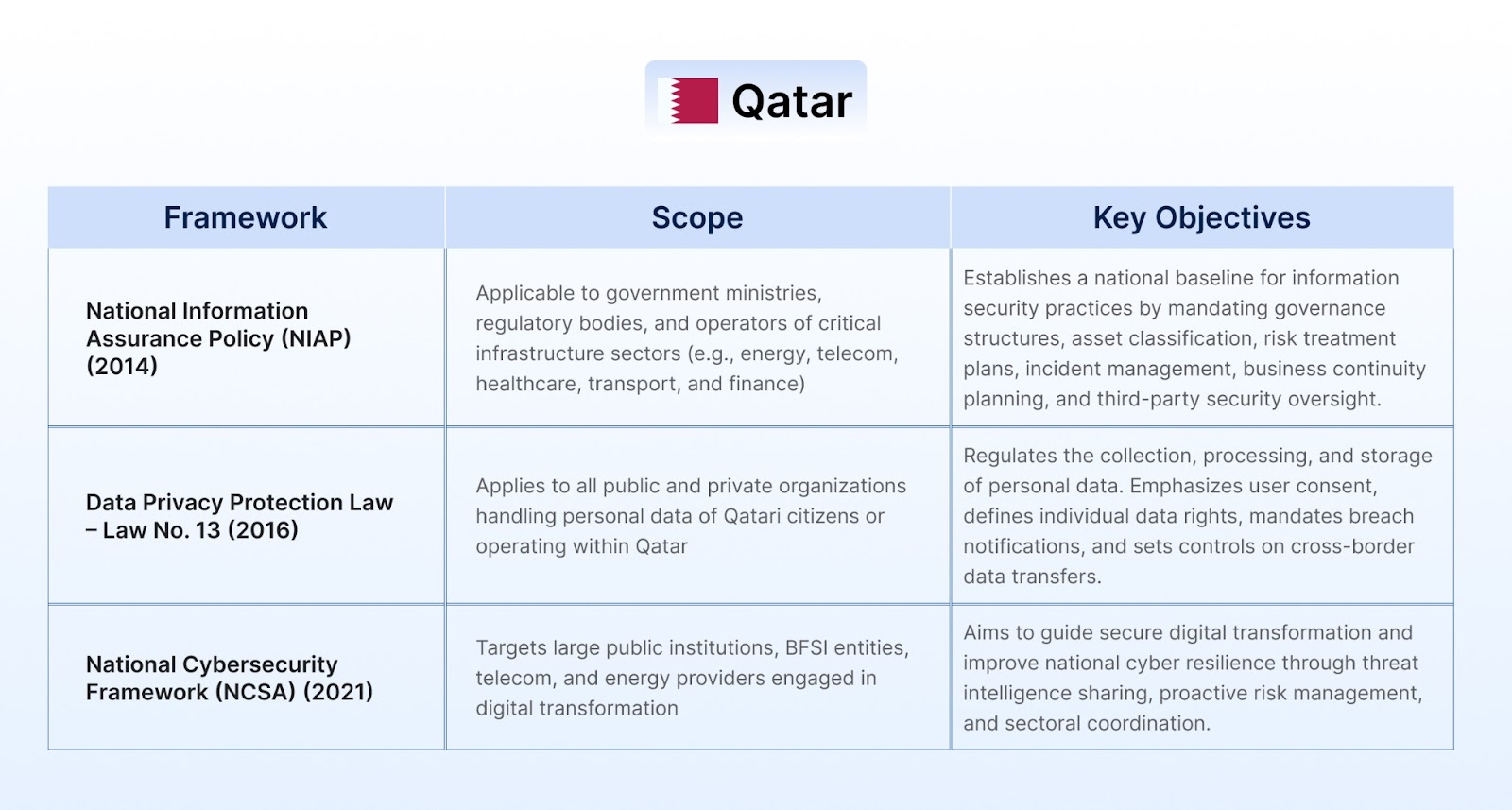

Os órgãos reguladores de todo o GCC responderam implementando estruturas robustas de segurança cibernética e proteção de dados, desde o IAS e o DESC ISR dos Emirados Árabes Unidos até as diretrizes NCA ECC e SAMA da Arábia Saudita. No entanto, a conformidade por si só não pode se defender contra as crescentes ameaças atuais. As organizações precisam de visibilidade em tempo real, inteligência contextual de ameaças e mitigação proativa de riscos para se manterem seguras.

Neste blog, detalhamos as ameaças de segurança cibernética mais comuns e críticas que o Oriente Médio enfrenta atualmente, além de examinar as estruturas regulatórias e de conformidade em quatro países principais: Emirados Árabes Unidos, Arábia Saudita, Kuwait e Catar, além de insights sobre por que uma abordagem reativa não é mais suficiente e como plataformas inteligentes como o CloudSEK podem ajudar entidades regionais a avançar em direção à resiliência cibernética contínua e contextual.

As organizações no Oriente Médio que não cumprem as leis de segurança cibernética e proteção de dados enfrentam penalidades significativas, incluindo multas pesadas, suspensão de serviços e revogação de licenças. Os órgãos reguladores também podem colocar entidades não conformes em contratos do setor público na lista negra ou sujeitá-las a auditorias e remediações obrigatórias. Em casos graves, executivos responsáveis podem enfrentar responsabilidade criminal. Essas penalidades visam impor uma forte resiliência cibernética, proteger dados pessoais e salvaguardar a infraestrutura nacional em setores como BFSI, telecomunicações e energia.

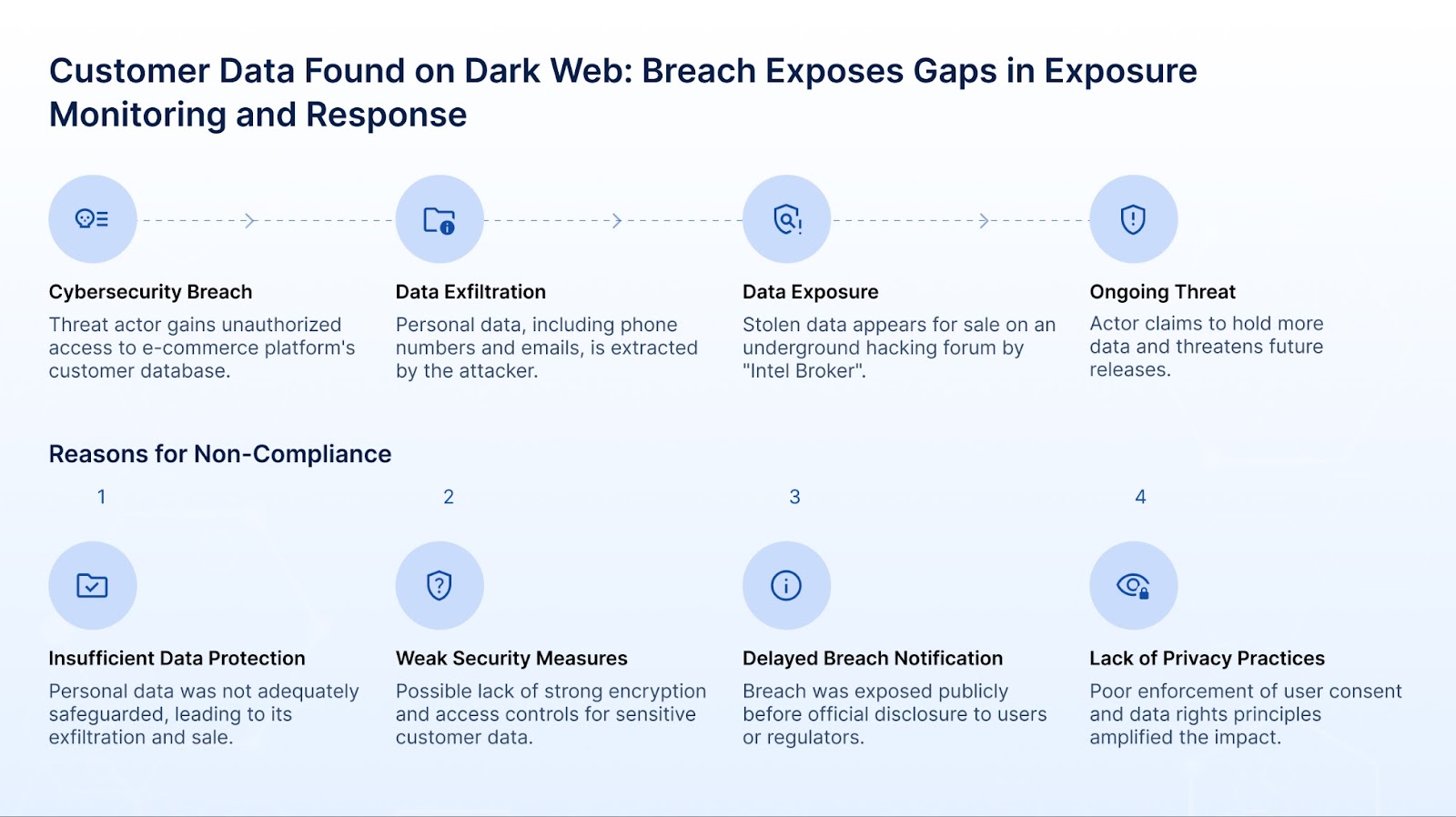

Abaixo, exploramos casos de uso reais que ilustram como organizações dos setores de comércio eletrônico, telecomunicações e governo no Oriente Médio enfrentaram incidentes cibernéticos significativos e como as lacunas de visibilidade desempenharam um papel direto na não conformidade regulatória.

Para responder com eficácia ao cenário de ameaças crescentes e evitar consequências regulatórias, as organizações devem não apenas entender onde estão expostas, mas também como essas exposições se relacionam com exigências específicas de conformidade. Cada estrutura regulatória no Oriente Médio, seja o NCA ECC da Arábia Saudita, o IAS dos Emirados Árabes Unidos ou o NIAP do Catar, descreve os requisitos básicos de segurança e proteção de dados.

A plataforma modular do CloudSEK foi projetada para se alinhar diretamente a esses mandatos, oferecendo visibilidade em tempo real, inteligência de ameaças e monitoramento de riscos que mapeiam as principais áreas de controle definidas por vários reguladores. A tabela abaixo ilustra como os recursos do CloudSEK apoiam a conformidade nas principais estruturas nacionais.

.jpg)