🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Os grupos de Ameaça Persistente Avançada (APT) representam atores cibernéticos altamente estratégicos, focados na infiltração de longo prazo, em vez de ataques rápidos. Esses grupos entram nas redes silenciosamente e permanecem ativos por longos períodos para reunir informações ou preparar interrupções.

O apoio do estado-nação oferece aos operadores da APT recursos profundos e ferramentas especializadas que apoiam missões específicas. O planejamento cuidadoso e as técnicas personalizadas permitem o acesso sustentado sem acionar alertas.

Depois que o acesso é estabelecido, a atividade se expande para reconhecimento, coleta de dados ou movimento controlado dentro do ambiente. A presença prolongada é o que torna as operações de APT tão difíceis de detectar e eliminar.

A análise é baseada em recomendações governamentais divulgadas publicamente, relatórios nacionais do CERT e divulgações policiais publicadas durante 2024—2025. Somente incidentes com atribuição confirmada ou avaliação de inteligência de alta confiança foram incluídos.

Cada ataque foi avaliado usando critérios consistentes que abrangem o escopo operacional, a relevância do setor-alvo e a persistência observada durante 2025. O foco foi colocado em atividades repetidas, acesso à infraestrutura e campanhas que demonstram o valor sustentado da inteligência, em vez de eventos isolados.

As descobertas foram cruzadas em várias fontes estaduais para evitar preconceitos de fonte única e excluir relatórios especulativos. As métricas prioritárias incluíram organizações afetadas, alcance geográfico e impacto oficialmente relatado para manter a precisão e a comparabilidade.

O Salt Typhoon é rastreado desde pelo menos 2019 como um ator de espionagem alinhado à RPC focado na infraestrutura de telecomunicações. Os relatórios de inteligência associam o grupo ao acesso prolongado aos ambientes das operadoras, em vez de intrusões de curta duração.

A atividade observada em 2025 concentrou-se em dispositivos de roteamento de ponta, extração de configuração e coleta de tráfego secreto em redes de telecomunicações. O controle da infraestrutura do provedor permitiu a visibilidade indireta das comunicações governamentais, políticas e corporativas, dependendo dessas operadoras.

Em fevereiro de 2025, o Cyber Center do Canadá confirmou o comprometimento de três dispositivos de rede em um provedor de telecomunicações canadense, incluindo exfiltração de configurações e criação de túneis para monitoramento de tráfego. O incidente foi atribuído publicamente à atividade vinculada à RPC que visa a infraestrutura da operadora.

Ativo desde pelo menos 2021, o Flax Typhoon está associado aos serviços de inteligência da RPC que conduzem operações de acesso em escala de infraestrutura. O grupo se distingue pelo uso de grandes botnets como infraestrutura persistente de espionagem.

Durante o período do relatório, as operações utilizaram roteadores comprometidos, dispositivos de IoT e pequenos equipamentos de escritório para obscurecer as atividades de comando e controle. Essa infraestrutura permitiu intrusões subsequentes e, ao mesmo tempo, mesclou o tráfego aos fluxos rotineiros de redes corporativas e de consumidores.

Um comunicado conjunto do governo dos EUA relatou que o Flax Typhoon controla mais de 260.000 dispositivos comprometidos em todo o mundo, incluindo mais de 385.000 dispositivos exclusivos dos EUA identificados durante os esforços de remediação. As autoridades declararam que o botnet foi usado ativamente para apoiar operações de espionagem cibernética.

O Mustang Panda está ativo desde pelo menos 2012 e é amplamente rastreado por espionagem direcionada contra instituições governamentais e diplomáticas. A seleção de alvos reflete consistentemente a política externa da RPC e as prioridades regionais de inteligência.

O acesso inicial geralmente dependia do spearphishing, seguido pela entrega gradual da carga útil e pela reutilização de credenciais para manter a persistência. Os ambientes das vítimas incluíam órgãos da administração pública, ministérios das Relações Exteriores e organizações adjacentes ao transporte.

Em seu relatório da administração pública de novembro de 2025, a ENISA documentou 586 incidentes relatados publicamente, com conjuntos de intrusão vinculados ao estado confirmados em cerca de 1,2% dos casos. A agência destacou a espionagem com foco em credenciais como uma ameaça persistente, observando o aumento do uso de phishing e sequestro de sessões para contornar os controles de segurança.

Operando desde pelo menos 2007, o APT17 está vinculado à coleta de inteligência da RPC contra alvos adjacentes ao governo. Os relatórios históricos associam o grupo ao roubo de credenciais e ao acesso contínuo ao e-mail, em vez de atividades disruptivas.

O comprometimento da caixa de correio e a coleta de identidade definiram a atividade observada durante 2025, com acesso contínuo aos sistemas que suportam fluxos de trabalho do setor público. Essas técnicas permitiram a coleta de inteligência de longo prazo com visibilidade operacional limitada.

A análise de ameaças do setor público da ENISA identificou novamente 77 incidentes vinculados ao estado que afetam entidades da administração pública em todos os estados membros da UE. A atividade de espionagem com foco em credenciais foi destacada como um padrão de risco persistente.

O APT28 é atribuído à Unidade GRU 26165 da Rússia e opera desde pelo menos 2004. O grupo está intimamente associado à coleta de inteligência militar e estratégica.

A meta observada em 2025 centrou-se em provedores de logística, serviços de TI e organizações que apoiam os fluxos de ajuda para a Ucrânia. As intrusões dependiam de spearphishing, acesso a credenciais e movimentação lateral em ambientes de parceiros confiáveis.

Uma consultoria conjunta liderada pelos EUA declarou que o APT28 tinha como alvo dezenas de entidades nos setores de transporte, logística e tecnologia. As autoridades vincularam a campanha à coleta de informações que apoiam os objetivos militares russos.

O APT29 está vinculado ao Serviço de Inteligência Estrangeira (SVR) da Rússia desde pelo menos 2008. O grupo é conhecido por operações de espionagem de longa data contra instituições diplomáticas e governamentais.

O acesso baseado em identidade dominou as campanhas observadas, incluindo roubo de credenciais e comprometimento de contas na nuvem. A persistência foi mantida principalmente em plataformas de e-mail e colaboração, e não por meio de intrusões focadas em terminais.

O Centro Nacional de Segurança Cibernética do Reino Unido relatou lidar com 429 incidentes cibernéticos em sua última revisão anual, incluindo 204 casos de importância nacional. A espionagem ligada à Rússia contra instituições públicas continuou sendo um componente recorrente.

O Sandworm, também conhecido como APT44, está ativo desde pelo menos 2009 e está alinhado com os objetivos militares russos. O grupo se distingue pela integração de espionagem e operações cibernéticas destrutivas.

As operações continuaram combinando coleta de inteligência com disrupção, especialmente em ambientes de energia e infraestrutura. Os sistemas direcionados foram selecionados por seu potencial de gerar impacto operacional além das vítimas individuais.

Em 2025, Kimsuky, vinculada à RPDC, usou phishing com código QR para sequestrar identidades na nuvem, e o FBI atribuiu um roubo recorde de criptomoedas Bybit de 1,5 bilhão de dólares ao cluster TraderTraitor da Coreia do Norte. Ao mesmo tempo, o Sandworm (APT44) da Rússia intensificou os ataques transfronteiriços ao implantar um novo malware wiper, incluindo o ZEROLOT, contra a infraestrutura de energia e logística.

O Grupo Lazarus está ativo desde pelo menos 2009 e desempenha um papel central nas operações cibernéticas da RPDC para geração de receita. O roubo financeiro continua sendo uma missão central sob pressão contínua de sanções.

As plataformas de criptomoedas formaram o foco principal das operações, combinando engenharia social com manipulação de transações e fluxos de trabalho de lavagem rápida. Os ativos roubados foram dispersos por meio de redes complexas de blockchain.

O Federal Bureau of Investigation dos EUA atribuiu o roubo do Bybit em 21 de fevereiro de 2025, avaliado em aproximadamente 1,5 bilhão de dólares, a atores da RPDC que operam sob o cluster de atividades TraderTraitor. As autoridades japonesas corroboraram publicamente a escala da perda.

Kimsuky está ativo desde pelo menos 2012 e está associado à coleta de informações da RPDC voltadas para assuntos relacionados à política externa e à defesa. O grupo frequentemente tem como alvo pesquisadores, analistas e especialistas vinculados ao governo.

O phishing baseado em código QR se tornou uma técnica definidora, permitindo que os operadores contornassem os controles de segurança de e-mail e coletassem credenciais. O acesso às identidades na nuvem e aos ambientes de colaboração ocorreu após a execução bem-sucedida da atração.

Um alerta FLASH do FBI documentou várias campanhas de phishing com código QR da Kimsuky observadas em maio e junho de 2025, detalhando quatro cenários de atração distintos. As autoridades alertaram que a técnica estava sendo ativamente reutilizada.

O APT42 está ativo desde pelo menos 2015 e está vinculado aos serviços de inteligência iranianos. As operações estão associadas à espionagem conduzida por vigilância, direcionada a indivíduos e não à infraestrutura.

Campanhas observadas focadas em phishing e comprometimento de contas voltadas para membros da diáspora, jornalistas, acadêmicos e profissionais de políticas. O acesso a comunicações pessoais e material de pesquisa continuou sendo o objetivo principal.

A agência nacional de segurança cibernética da França relatou 162 incidentes transmitidos a instituições estatais em sua última avaliação anual. A atividade de intrusão ligada ao Irã foi citada entre as ameaças persistentes que afetam a sociedade civil e os ambientes políticos.

Os grupos de APT continuam sendo uma das forças mais disruptivas na segurança cibernética moderna devido à sua persistência, habilidade e objetivos de longo prazo.

As intrusões se desenvolvem lentamente, permitindo que os invasores se misturem à atividade normal da rede sem levantar suspeitas. O movimento oculto cria longas janelas para coleta de informações ou manipulação de infraestrutura.

O apoio do estado-nação concede acesso a dias zero, ferramentas especializadas e grandes equipes operacionais. Essas vantagens superam as capacidades defensivas da maioria das organizações.

O foco geralmente recai sobre governos, sistemas de telecomunicações, infraestrutura crítica e grandes empresas. O comprometimento em qualquer um desses ambientes desencadeia consequências operacionais e geopolíticas generalizadas.

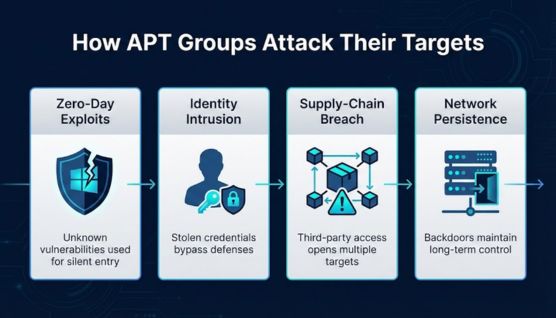

Os ataques APT dependem de técnicas em camadas que permitem a entrada silenciosa, a expansão controlada e a persistência a longo prazo em ambientes de alto valor.

Vulnerabilidades desconhecidas oferecem caminhos de acesso direto aos sistemas antes que qualquer patch ou defesa esteja disponível. O uso dessas falhas dá aos atacantes uma vantagem imediata sobre ativos críticos com risco mínimo de detecção.

As credenciais comprometidas permitem que os adversários se façam passar por usuários legítimos e ignorem os controles de perímetro. Essa abordagem se torna especialmente poderosa quando plataformas de nuvem e tokens de autenticação estão envolvidos.

Vulnerabilidades em fornecedores terceirizados ou atualizações de software fornecem acesso indireto a várias organizações ao mesmo tempo. Essa tática expande a superfície de ataque e aumenta o impacto em todo o sistema.

Backdoors, serviços ocultos e tarefas programadas mantêm o controle sobre os ambientes comprometidos por longos períodos. Essa persistência apóia a espionagem contínua e prepara o terreno para operações futuras.

Estratégias fortes de detecção e resposta exigem visibilidade, contexto e análise contínua em todas as camadas do ambiente.

Padrões incomuns de autenticação, atividade de processo ou movimento lateral geralmente sinalizam os estágios iniciais de uma intrusão. O monitoramento contínuo ajuda a revelar desvios sutis que as ferramentas tradicionais ignoram.

Políticas de acesso rígidas limitam a exposição a credenciais roubadas e tentativas de aumento de privilégios. Os registros de identidade na nuvem fornecem o contexto necessário para rastrear alterações não autorizadas de funções ou uso indevido de tokens.

A investigação proativa revela pontos de apoio ocultos que os sistemas automatizados perdem. Pesquisas focadas em endpoints, registros e eventos de autenticação revelam atividades de longo prazo vinculadas às operações do APT.

O alinhamento do comportamento observado com as técnicas MITRE ATT&CK fortalece a precisão da detecção. O reconhecimento de padrões entre táticas e procedimentos melhora a confiança na identificação de ameaças persistentes.

Manuais claros garantem que as equipes ajam rapidamente durante invasões confirmadas. A contenção, o isolamento e a análise forense reduzem o tempo de permanência e limitam o impacto operacional.

As operações cibernéticas em 2026 evoluirão para uma maior automação, uma segmentação mais profunda da infraestrutura e uma exploração de identidade mais complexa.

Os adversários usarão o reconhecimento automatizado e a tomada de decisões para acelerar os estágios iniciais de intrusão. Uma adaptação mais rápida dentro das redes tornará a detecção manual cada vez mais difícil.

Os sistemas de identidade na nuvem enfrentarão maior pressão à medida que os atacantes refinarem as técnicas de roubo de tokens e abuso de privilégios. A maior dependência de modelos de acesso federado ampliará a superfície de ataque.

Redes de energia, sistemas de transporte e redes de água continuarão sendo alvos de alta prioridade. O aumento da digitalização nesses setores cria novos pontos de entrada para o reconhecimento secreto.

O conteúdo manipulado de áudio e vídeo tornará as tentativas de phishing mais convincentes. A engenharia social ficará mais difícil de verificar à medida que os atacantes imitam vozes e personalidades confiáveis.

Fornecedores e prestadores de serviços gerenciados continuarão a servir como pontos de acesso indiretos para alvos de alto valor. A dependência mais ampla de integrações de terceiros aumenta a exposição sistêmica.

Os grupos da APT moldaram 2025 por meio de espionagem direcionada, acesso à infraestrutura e intrusões orientadas por identidade que deixaram um impacto operacional duradouro. Sua precisão e persistência confirmaram que a atividade cibernética dos estados-nação continua sendo um dos desafios de segurança global mais significativos.

Os defensores agora enfrentam um cenário em que o comprometimento da nuvem, a exposição da cadeia de suprimentos e as técnicas aprimoradas pela IA exigem uma detecção mais rápida e controles de identidade mais fortes. Ao entrar em 2026, as organizações devem refinar a visibilidade, os fluxos de trabalho de resposta e o alinhamento da inteligência para se manterem à frente dos adversários em evolução.