🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

As campanhas de malware agora implantam código polimórfico, execução sem arquivo e canais de comando criptografados para evitar as defesas convencionais. Ransomware, trojans e rootkits operam cada vez mais na memória, reduzindo a visibilidade dos sistemas tradicionais baseados em assinaturas.

Táticas de evasão, como exploração de dia zero e ofuscação de carga útil, enfraquecem os modelos de detecção estática que dependem exclusivamente de padrões conhecidos. Portanto, a linha de base comportamental, o reconhecimento de anomalias e os indicadores de comprometimento (IOCs) se tornaram essenciais para identificar atividades maliciosas que não correspondem aos bancos de dados existentes.

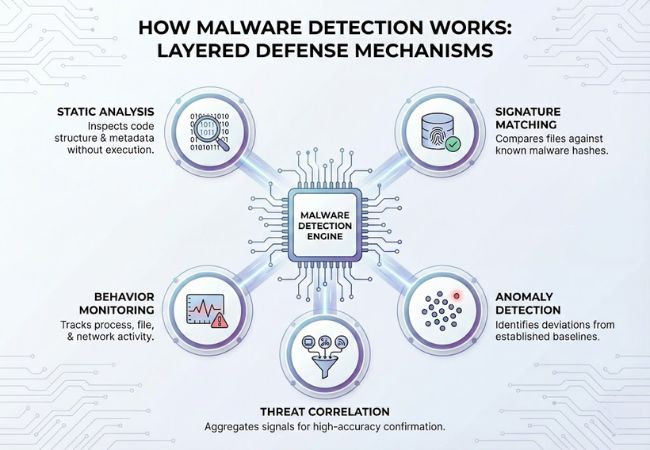

As técnicas modernas de detecção de malware integram inspeção estática, análise de tempo de execução, telemetria de terminais e inteligência de ameaças em uma arquitetura de segurança em camadas. O domínio dessas técnicas permite que as organizações detectem, contenham e neutralizem ameaças sofisticadas antes que os danos operacionais aumentem.

A detecção de malware é o processo de identificação de software malicioso nos sistemas antes que ações prejudiciais sejam executadas. Os controles de segurança inspecionam continuamente arquivos, processos, memória e tráfego de rede para descobrir sinais de comportamento não autorizado ou enganoso.

A identificação não depende apenas da detecção de códigos maliciosos conhecidos. Os mecanismos de detecção analisam padrões, comparam a atividade com as linhas de base estabelecidas e correlacionam sinais suspeitos para determinar se o comportamento indica comprometimento.

Esses métodos analíticos se estendem por endpoints, servidores e ambientes de nuvem para manter uma visibilidade consistente em toda a infraestrutura. O reconhecimento precoce de atividades anormais permite que as equipes de segurança isolem as ameaças antes que os danos se espalhem pelos sistemas interconectados.

A detecção de malware funciona analisando a atividade digital por meio de mecanismos de inspeção em camadas e avaliação comportamental.

A detecção de malware depende de várias abordagens analíticas que funcionam juntas para identificar ameaças conhecidas, desconhecidas e evasivas.

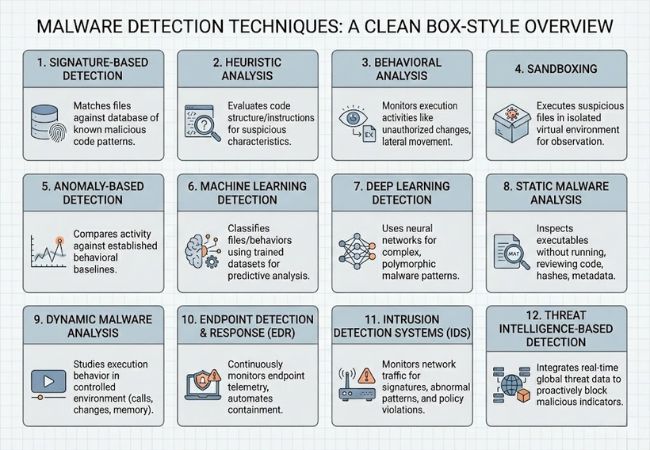

A detecção baseada em assinatura identifica o malware comparando arquivos com um banco de dados de padrões conhecidos de códigos maliciosos. A precisão permanece alta para ameaças reconhecidas, mas malwares novos ou modificados podem ignorar esse método até que as assinaturas sejam atualizadas.

A análise heurística avalia a estrutura do código e as sequências de instruções para detectar características suspeitas. Variantes de malware conhecido podem ser sinalizadas mesmo quando as assinaturas exatas estão ausentes.

A análise comportamental monitora como os aplicativos agem durante a execução e não como eles são escritos. Atividades como criptografia não autorizada, escalonamento de privilégios ou movimento lateral acionam alertas de segurança.

O sandboxing executa arquivos suspeitos em um ambiente virtual isolado. O comportamento do tempo de execução é observado com segurança sem expor o sistema primário à infecção.

A detecção baseada em anomalias compara a atividade atual do sistema com as linhas de base comportamentais estabelecidas. Desvios incomuns podem indicar explorações de dia zero ou comprometimento causado por pessoas privilegiadas.

Os modelos de aprendizado de máquina classificam arquivos e comportamentos usando conjuntos de dados treinados de amostras maliciosas e benignas. Os recursos preditivos melhoram à medida que os modelos analisam grandes volumes de dados de ameaças.

Os sistemas de aprendizado profundo usam redes neurais para detectar padrões de malware complexos e polimórficos. Modelos de várias camadas identificam correlações sutis além da lógica baseada em regras.

A análise estática de malware inspeciona arquivos executáveis sem executá-los. A análise de código, a comparação de hash e a avaliação de metadados revelam intenções maliciosas incorporadas.

A análise dinâmica de malware estuda o comportamento do malware durante a execução em um ambiente controlado. Chamadas de rede observadas, alterações de arquivos e uso de memória expõem cargas ocultas.

O Endpoint Detection and Response monitora continuamente a telemetria do terminal em busca de atividades suspeitas. Ações automatizadas de contenção, como isolamento de dispositivos, reduzem a disseminação pelas redes.

Os sistemas de detecção de intrusão monitoram o tráfego da rede em busca de assinaturas de ataque conhecidas e padrões anormais. Os alertas são gerados quando violações de políticas ou atividades maliciosas são detectadas.

A detecção baseada em inteligência de ameaças integra dados globais de ameaças em tempo real às plataformas de segurança. Endereços IP, domínios e hashes maliciosos conhecidos podem ser bloqueados proativamente.

A detecção de malware tradicional e moderna difere em metodologia, profundidade analítica e capacidade de resposta.

Os sistemas de detecção de malware fortalecem as defesas de segurança cibernética, mas as restrições técnicas e operacionais impedem a eliminação absoluta das ameaças.

O malware de dia zero explora vulnerabilidades que não têm assinatura existente ou perfil comportamental predefinido. Os mecanismos de detecção podem identificar atividades suspeitas posteriormente, mas o comprometimento inicial pode ocorrer antes que os modelos se adaptem.

Aplicativos legítimos ou processos do sistema podem ser sinalizados incorretamente como maliciosos. Alertas falsos excessivos consomem o tempo do analista e reduzem a eficiência operacional.

O malware avançado pode se disfarçar como atividade normal do sistema para evitar a lógica de detecção. Cargas criptografadas e técnicas de execução somente com memória aumentam a probabilidade de ameaças perdidas.

O monitoramento comportamental contínuo e a análise orientada por IA exigem um poder de processamento e alocação de memória significativos. O alto consumo de recursos pode afetar o desempenho do endpoint em implantações em grande escala.

Os atacantes usam métodos de ofuscação, código polimórfico e detecção de sandbox para contornar a análise de segurança. Técnicas antidepuração e execução atrasada complicam ainda mais a inspeção em tempo de execução.

Grandes volumes de alertas de segurança podem sobrecarregar os analistas nos Centros de Operações de Segurança (SOCs). Ameaças críticas podem ser ignoradas quando sinais de alta prioridade se misturam com notificações de baixo risco.

Nenhuma técnica única de detecção de malware fornece proteção completa, tornando a implementação em camadas a estratégia mais eficaz.

As pequenas empresas geralmente confiam em antivírus baseados em assinatura combinados com monitoramento comportamental básico devido a restrições orçamentárias e de infraestrutura. As plataformas de segurança gerenciadas na nuvem com atualizações automatizadas reduzem a complexidade da manutenção e melhoram a proteção básica.

As organizações em crescimento se beneficiam da integração da análise comportamental com as soluções de Detecção e Resposta de Endpoints (EDR). Painéis centralizados e priorização automatizada de alertas melhoram a visibilidade sem sobrecarregar as equipes internas de TI.

Grandes empresas precisam de arquiteturas de várias camadas que combinem EDR, detecção de intrusão baseada em rede, feeds de inteligência de ameaças e sistemas de detecção de anomalias. Os Centros de Operações de Segurança (SOCs) aproveitam a correlação de telemetria e a resposta automatizada para reduzir o tempo de permanência em infraestruturas complexas.

Instituições financeiras, prestadores de serviços de saúde e operadores de infraestrutura crítica exigem modelos de detecção preditiva baseados em sistemas de aprendizado de máquina e aprendizado profundo. O monitoramento contínuo, a inspeção de criptografia e os controles alinhados às regulamentações fortalecem a resiliência contra ameaças persistentes avançadas.

A seleção de uma solução de detecção de malware exige avaliar a capacidade técnica, a adequação operacional e a escalabilidade de longo prazo.

Escolha soluções que combinem escaneamento baseado em assinatura com detecção comportamental e de anomalias. A análise em várias camadas aumenta a proteção contra ameaças conhecidas e desconhecidas.

Procure recursos de aprendizado de máquina que se adaptem continuamente aos padrões de ataque emergentes. Recursos de resposta automatizada, como isolamento de terminais, reduzem o tempo de resposta a incidentes.

Garanta que a solução ofereça suporte a endpoints, servidores, cargas de trabalho em nuvem e ambientes híbridos. A integração perfeita evita lacunas de visibilidade em sistemas distribuídos.

As plataformas que incorporam feeds de inteligência de ameaças em tempo real aprimoram o bloqueio proativo. Dados globais correlacionados melhoram a precisão da detecção em relação a campanhas emergentes.

Avalie o consumo de CPU e memória durante a varredura profunda e o monitoramento em tempo real. Agentes leves reduzem a interrupção operacional em todos os dispositivos comerciais.

As organizações que operam sob estruturas regulatórias devem confirmar o alinhamento com padrões como a ISO 27001 ou as diretrizes do NIST. Os recursos integrados de relatórios simplificam a preparação e a documentação da auditoria.

O malware continua evoluindo em complexidade, discrição e escala, exigindo estratégias de detecção que vão além do escaneamento tradicional de assinaturas. Abordagens em camadas que combinam análise comportamental, detecção de anomalias, aprendizado de máquina e inteligência contra ameaças fornecem uma defesa mais forte contra técnicas de ataque modernas.

As organizações que investem em estruturas de detecção adaptáveis reduzem o impacto da violação, reduzem o tempo de resposta e fortalecem a resiliência cibernética geral. A compreensão clara das técnicas de detecção de malware capacita as equipes de segurança a criar uma proteção proativa e baseada em inteligência em um cenário digital cada vez mais hostil.