🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Uma solução corporativa de inteligência contra ameaças é um sistema de segurança cibernética criado para coletar, processar e operacionalizar dados de ameaças em infraestruturas de grande escala. As equipes de segurança confiam nela para obter visibilidade do comportamento do adversário, das técnicas de ataque e da evolução dos padrões de risco.

Os dados fluem para o sistema a partir da telemetria da rede, da atividade do endpoint e dos feeds externos de ameaças, formando uma camada de inteligência unificada. Os processos de correlação e enriquecimento revelam indicadores de comprometimento (IOCs), sinais comportamentais e padrões de ataque alinhados com estruturas como o MITRE ATT&CK.

A integração com as plataformas SIEM, SOAR e EDR permite que a inteligência impulsione fluxos de trabalho de detecção e resposta automatizada. As equipes de operações de segurança usam esses insights para priorizar ameaças críticas, reduzir o tempo de permanência e manter uma postura de defesa continuamente adaptável.

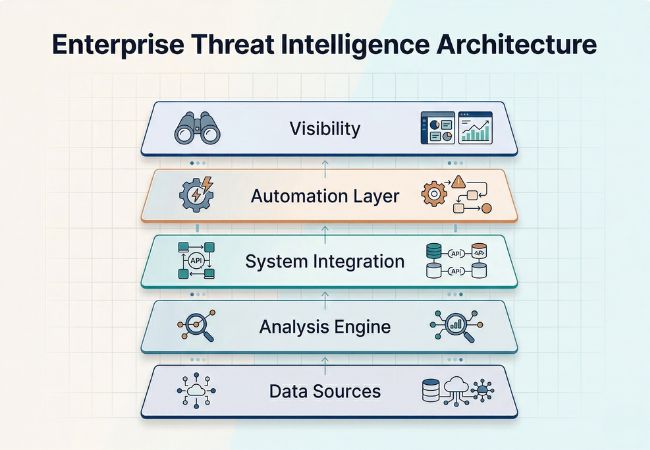

As soluções corporativas de inteligência contra ameaças funcionam como um sistema conectado em que os dados são continuamente coletados, analisados e transformados em decisões operacionais. Cada componente se baseia no estágio anterior, permitindo que os sinais brutos evoluam para inteligência de segurança acionável.

Os dados de segurança se originam de endpoints, tráfego de rede, ambientes em nuvem e fontes externas de inteligência, formando a base do sistema. A cobertura dessas camadas garante que nenhum ponto único de atividade permaneça isolado ou invisível.

Os dados coletados são transferidos para canais de análise, onde são processados, enriquecidos e examinados em busca de indicadores de comprometimento e anomalias comportamentais. Os padrões começam a surgir nesse estágio, ligando eventos aparentemente não relacionados a sinais de ameaça significativos.

A inteligência analisada não permanece isolada e, em vez disso, é alimentada diretamente nas plataformas SIEM, SOAR e EDR que gerenciam a detecção e a resposta. As operações de segurança ganham profundidade contextual à medida que os alertas são enriquecidos com inteligência, em vez de dados brutos de eventos.

Os sistemas integrados usam essa inteligência para acionar ações predefinidas, permitindo uma contenção e remediação mais rápidas de ameaças. Os fluxos de trabalho de resposta se adaptam com base na gravidade da ameaça, reduzindo os atrasos que normalmente ocorrem com a intervenção manual.

Os resultados são apresentados por meio de painéis e relatórios que destacam riscos priorizados, ameaças contínuas e tendências históricas. A tomada de decisões se torna mais precisa à medida que as equipes de segurança operam com contexto em vez de alertas fragmentados.

As operações de segurança dependem do SIEM, do SOAR e da inteligência de ameaças que funcionam como um sistema conectado em que dados, contexto e resposta se reforçam continuamente.

As decisões operacionais se tornam mais precisas quando a inteligência de ameaças conecta os alertas ao comportamento, ao risco e ao contexto do mundo real do atacante.

As equipes de segurança obtêm clareza sobre quais ameaças são mais importantes à medida que a inteligência mapeia alertas para táticas e campanhas reais de atacantes. Alinhamento com estruturas como MITRA ATT&CK permite que os riscos sejam avaliados com base na relevância do mundo real, em vez de sinais isolados.

Alertas brutos gerados por Sistemas SIEM tornam-se mais significativos quando enriquecidos com o contexto de inteligência de ameaças. Indicadores de comprometimento e padrões comportamentais ajudam a filtrar a atividade benigna, reduzindo significativamente os falsos positivos.

A inteligência acionável alimenta diretamente os fluxos de trabalho do SOAR, permitindo uma contenção e remediação mais rápidas de ameaças ativas. As decisões de resposta dependem do contexto verificado da ameaça em vez da investigação manual, reduzindo os atrasos durante incidentes críticos.

A integração com sistemas de EDR, SIEM e automação permite que as equipes de segurança lidem com volumes crescentes de ameaças sem expansão proporcional de recursos. Fluxos de trabalho orientados por inteligência substituem a análise repetitiva, melhorando a eficiência em todo o SOC.

Visibilidade a longo prazo do comportamento do adversário, tendências de ataque, e a evolução das ameaças oferece suporte a um melhor planejamento de segurança. As organizações fortalecem sua postura adaptando controles, regras de detecção e estratégias de resposta com base na inteligência em constante evolução.

As ameaças emergentes são identificadas mais cedo, pois a inteligência destaca a infraestrutura, as táticas e as campanhas do invasor antes que elas sejam totalmente executadas. As equipes de segurança deixam de reagir aos incidentes e passam a antecipá-los e evitá-los.

O risco comercial fica mais claro à medida que a inteligência de ameaças conecta indicadores técnicos com o impacto potencial em ativos, dados e operações. As decisões de segurança se alinham mais estreitamente às prioridades da empresa, em vez de eventos de segurança isolados.

A avaliação só se torna significativa quando a inteligência é testada em relação a alertas reais, investigações em andamento e atividades de resposta dentro do ambiente.

Os testes iniciais geralmente mostram se a inteligência está alinhada com o que a organização já está vendo nos endpoints, na atividade de rede e na telemetria na nuvem. As lacunas aparecem rapidamente quando os sinais externos não coincidem com as observações internas.

A atenção muda para a forma como a inteligência se comporta durante a triagem e a investigação, especialmente sob pressão de tempo. Qualquer coisa que exija etapas extras ou mudança de contexto tende a atrasar os analistas em vez de ajudá-los.

Grandes volumes de indicadores geralmente criam mais ruído do que clareza. O valor vem da inteligência que destaca as ameaças relevantes e reduz o esforço necessário para separar o risco real da atividade em segundo plano.

A utilidade prática fica clara durante cenários de incidentes em que a inteligência apóia as decisões de contenção ou aumenta o atrito. Os sistemas que conectam o insight diretamente à ação se destacam imediatamente.

Avaliações curtas raramente refletem o desempenho de longo prazo, pois a qualidade da inteligência pode variar em diferentes situações de ameaça. As equipes tendem a confiar em soluções que permanecem confiáveis em vários casos de uso e períodos de tempo.

As decisões de seleção geralmente começam com a compreensão de onde a inteligência fará uma diferença mensurável, especialmente em ambientes que já lidam com grandes volumes de alertas e sinais de segurança.

O foco inicial permanece em saber se a inteligência reflete a exposição real de ativos críticos, usuários e dependências externas. As lacunas se tornam visíveis quando a cobertura de ameaças não corresponde ao perfil de risco real da organização.

Uma vez estabelecida a relevância, a atenção muda para saber se a inteligência pode apoiar decisões de alto impacto durante incidentes. Informações inconsistentes ou pouco claras tendem a criar hesitação no exato momento em que a velocidade é importante.

À medida que a avaliação avança, a questão é como a inteligência se encaixa nas camadas de detecção e resposta existentes. Os sistemas que não influenciam os fluxos de trabalho de alerta e investigação geralmente permanecem subutilizados.

A integração por si só não é suficiente se aumentar a carga sobre as equipes de segurança. Esforços adicionais em validação, ajuste ou enriquecimento reduzem rapidamente o valor prático da solução.

Com o tempo, os padrões de ameaças mudam e a inteligência deve acompanhar a evolução do comportamento e da infraestrutura dos atacantes. Sistemas que não conseguem se adaptar perdem relevância mesmo que tenham um bom desempenho inicial.

O desempenho de curto prazo pode parecer confiável durante testes controlados, mas a variação em diferentes cenários de ameaças revela estabilidade a longo prazo. A inteligência consistente gera confiança entre os analistas e a liderança.

Nesse estágio, a confiança também depende da clareza com que o fornecedor explica as fontes de dados, os ciclos de atualização e as limitações de cobertura. A falta de transparência geralmente leva à incerteza em situações críticas.

As decisões finais geralmente conectam os recursos de inteligência aos resultados comerciais, como risco de tempo de inatividade, exposição à conformidade e impacto financeiro. As soluções que unem sinais técnicos ao contexto de negócios têm mais valor estratégico.

A segurança corporativa passou do monitoramento reativo para operações orientadas por inteligência, nas quais o contexto determina a rapidez com que as ameaças são compreendidas e contidas. As soluções corporativas de inteligência contra ameaças permitem essa mudança conectando sinais, comportamento e risco em uma única visão operacional.

As equipes de segurança se beneficiam mais quando a inteligência se integra diretamente aos fluxos de trabalho de detecção e resposta, reduzindo o ruído e melhorando a velocidade das decisões. Uma solução corporativa de inteligência contra ameaças, como o CloudSEK, demonstra como insights em tempo real e análises contextuais podem fortalecer a resposta tática e a postura de segurança de longo prazo.

O valor a longo prazo depende da consistência, adaptabilidade e alinhamento com os cenários de ameaças em evolução e as prioridades comerciais. As organizações que operacionalizam a inteligência efetivamente criam resiliência, reduzem a exposição e mantêm o controle sobre superfícies de ataque cada vez mais complexas.