🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Enquanto a Índia comemora seu 79º Dia da Independência, o país enfrenta uma ameaça cibernética altamente organizada e escalada. Essa ameaça opera em duas frentes distintas: por um lado, alimentados pelas tensões geopolíticas após o ataque terrorista de Pahalgam, grupos hacktivistas estão formando abertamente alianças para atingir setores críticos como governo, finanças e tecnologia. Por outro lado, criminosos oportunistas estão preparando campanhas generalizadas de phishing e domínios falsos para explorar o espírito festivo e fraudar o público em geral.

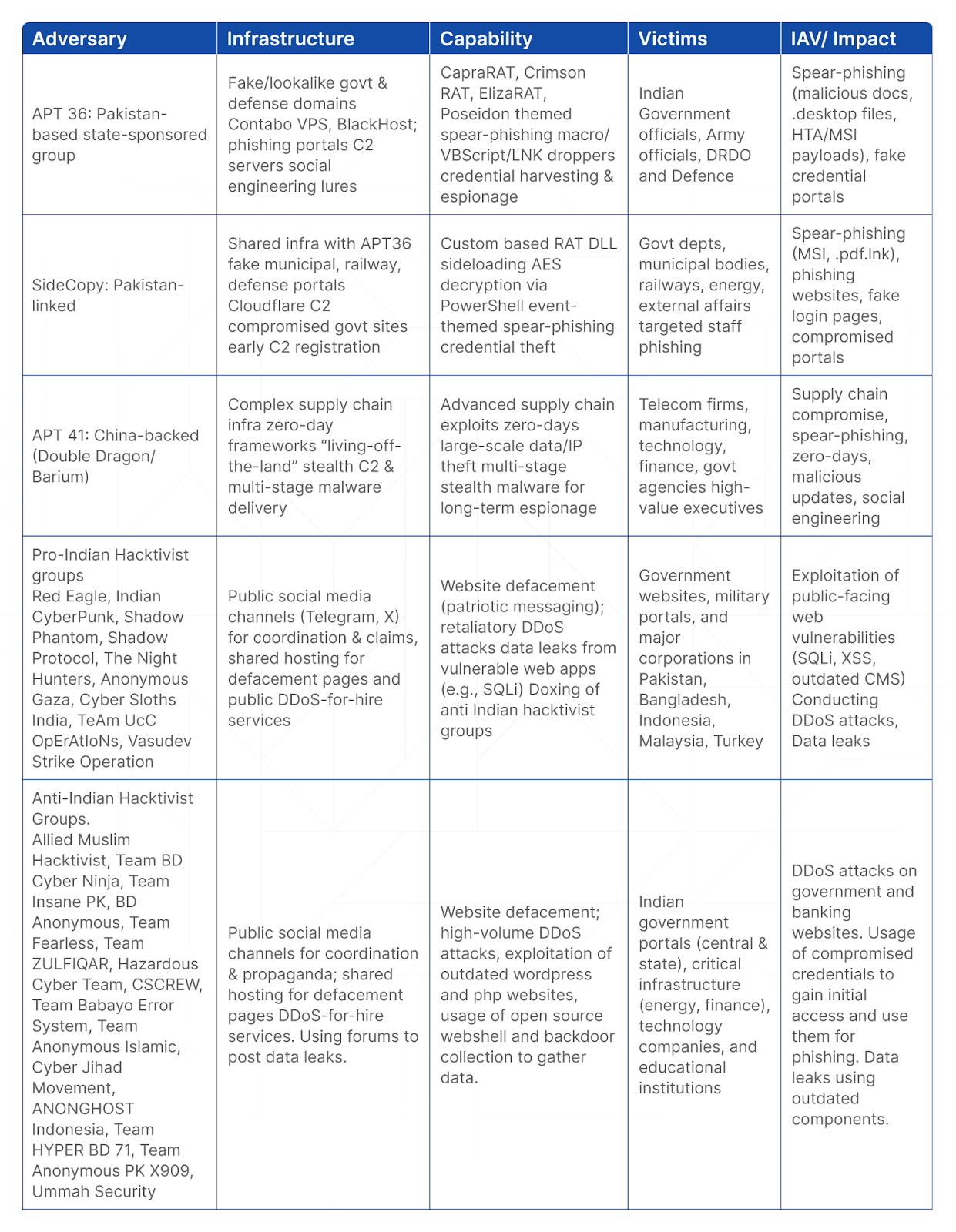

Esta postagem do blog detalha os dados de ataques recentes, revela as táticas de propaganda e recrutamento usadas pelos agentes de ameaças, detalha os golpes de phishing e ofertas falsas a serem observados e fornece etapas claras e acionáveis para que cada indiano se mantenha seguro on-line. A análise abrange tanto os ataques disruptivos de alto volume de coletivos hacktivistas quanto as campanhas mais sofisticadas e furtivas de grupos patrocinados pelo estado, como APT36 (Transparent Tribe), Side Copy e APT 41, que continuam atacando infraestruturas confidenciais.

Motivação ideológica e a rede global

O principal fator por trás desse aumento é uma mistura potente de tensão geopolítica e motivação ideológica. Uma parte significativa da atividade é explicitamente enquadrada como uma resposta às injustiças percebidas ou como retaliação por eventos como o ataque terrorista de Pahalgam e as operações subsequentes na Índia. Isso é evidente no uso generalizado de hashtags como #OpIndia de um lado e mensagens pró-Palestina do outro.

Essa ideologia compartilhada alimentou a formação de uma vasta rede global interconectada de grupos hacktivistas. Nossa inteligência mostra grupos da Indonésia, Bangladesh, Paquistão, Turquia e até mesmo dos Estados Unidos participando de campanhas coordenadas contra a Índia.

O ponto de inflexão: o ataque terrorista de Pahalgam

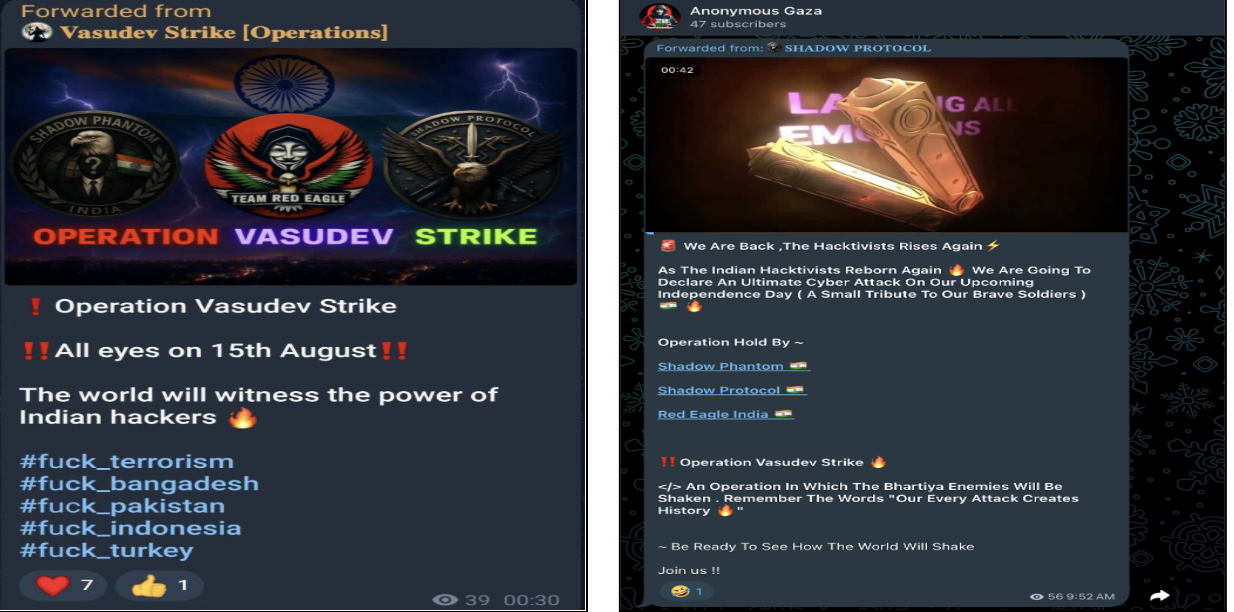

O estado atual do hacktivismo foi observado principalmente após o ataque terrorista de Pahalgam, quando o grupo hacktivista pró-indiano lançou campanhas contra o Paquistão, enquanto as coalizões anti-indianas usaram as tensões geopolíticas resultantes como justificativa para seus próprios ataques coordenados.

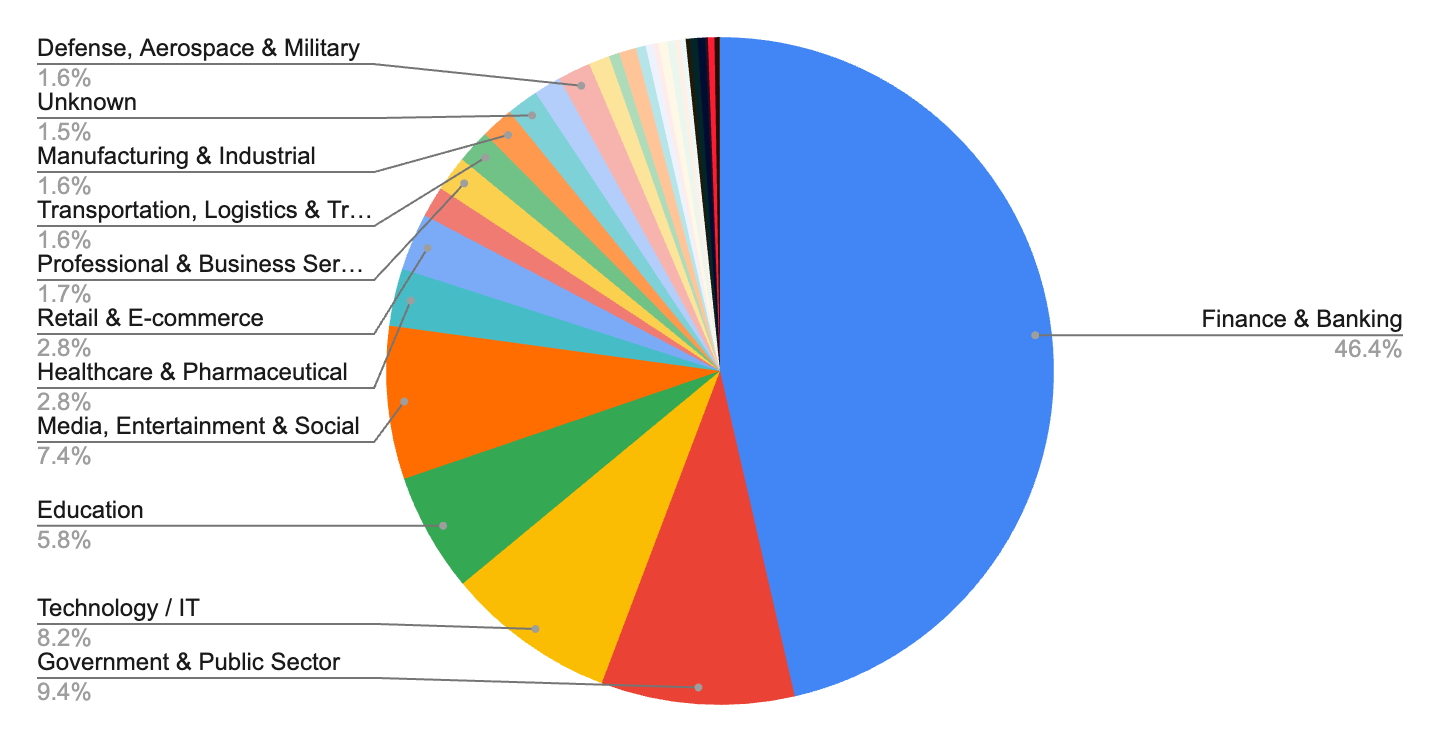

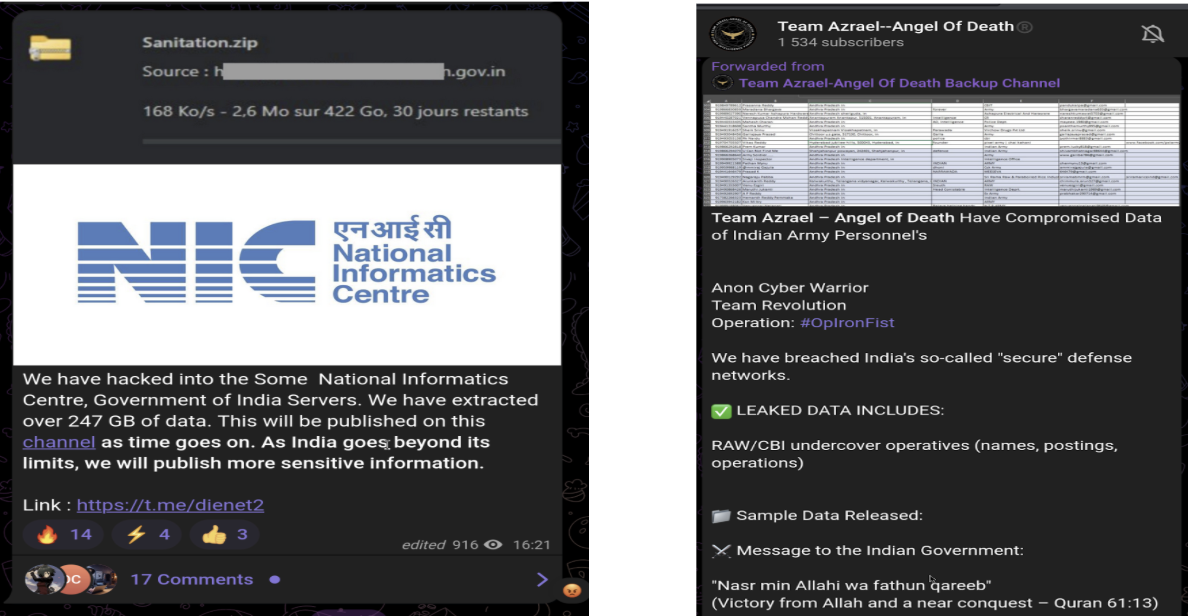

A divisão setorial dos alvos hacktivistas revela uma abordagem ampla e estratégica de seu ativismo. Embora setores como finanças e bancos sejam os alvos mais frequentes (mais de 4.000 incidentes), destacando o foco na disrupção econômica, a presença do governo (mais de 800 incidentes), dos setores de saúde, educação e tecnologia demonstra o desejo de impactar a infraestrutura crítica e a vida cotidiana.

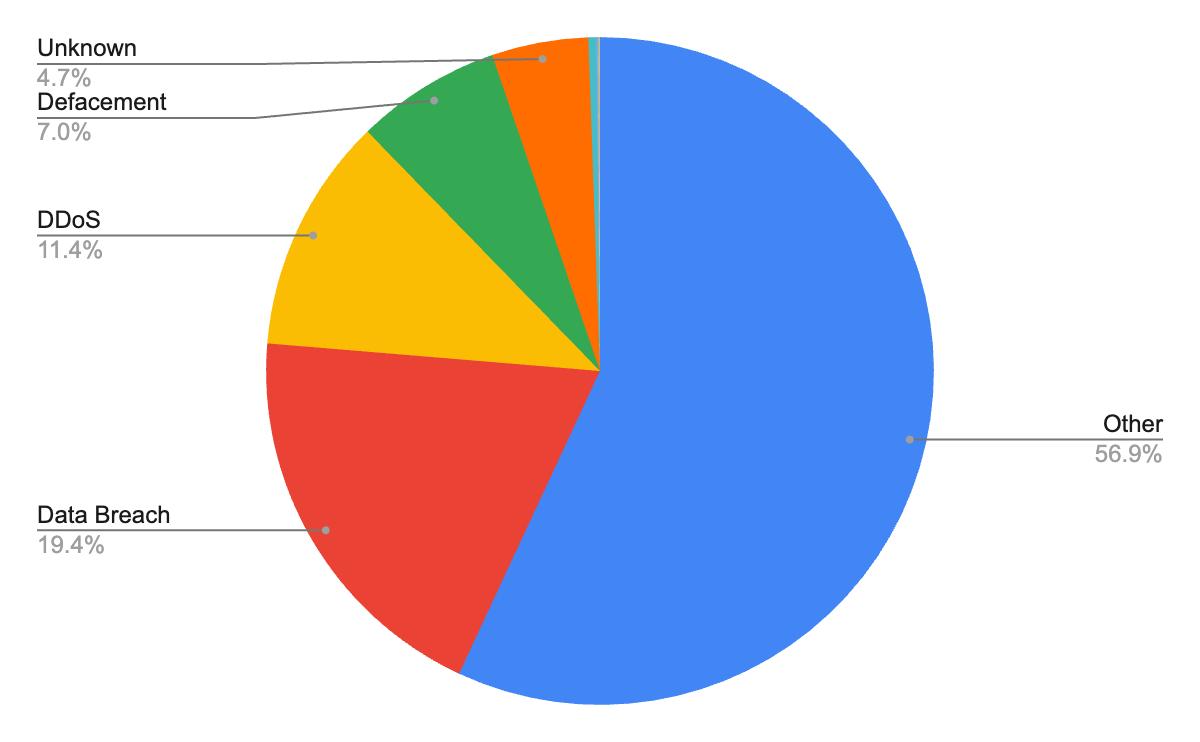

O tipo de ataque empregado pelos hacktivistas neste conjunto de dados revela um foco na interrupção e no controle de informações.

A ameaça em ação: phishing, fraudes e APTs

Phishing e domínios falsos:

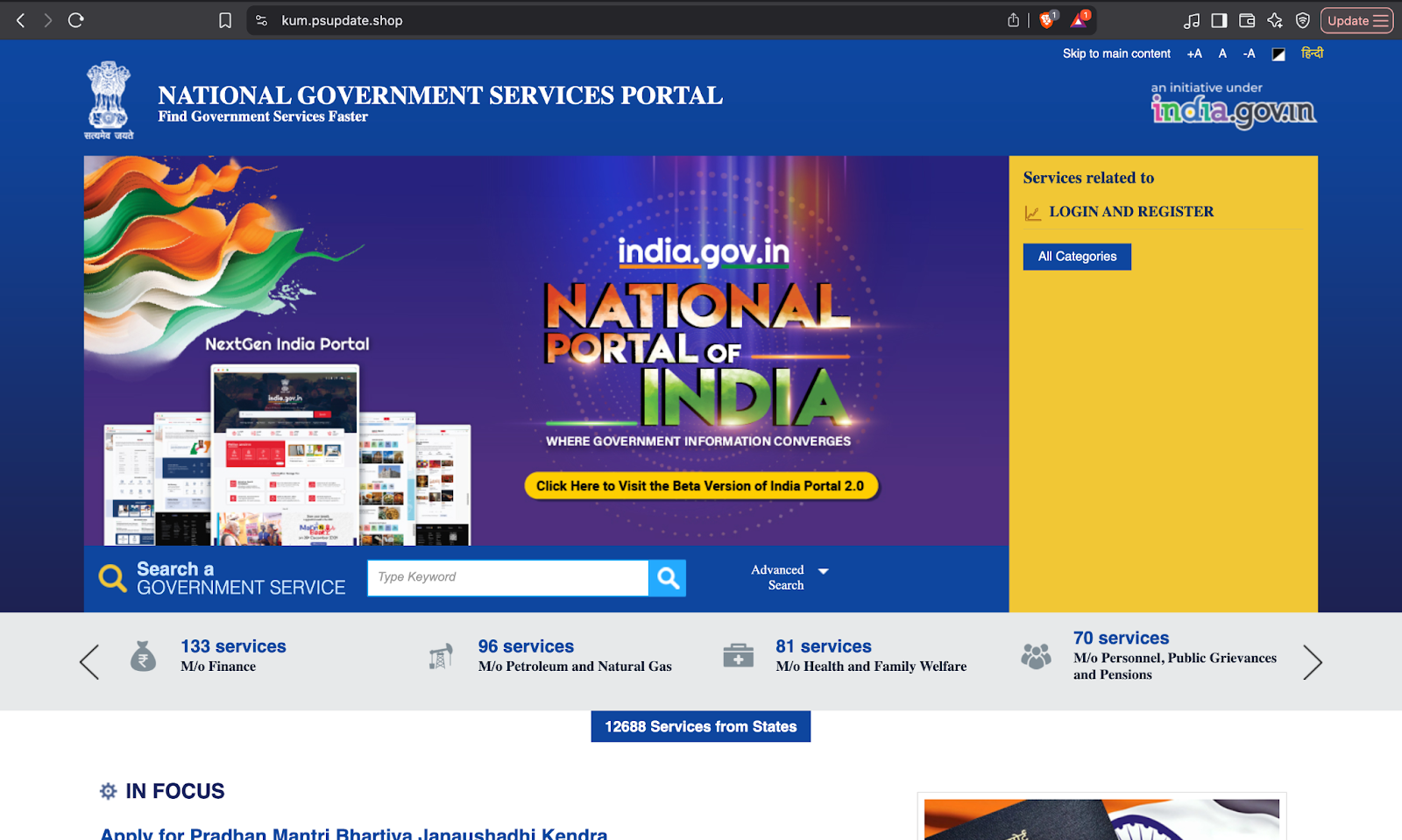

Estamos observando um número significativo de sites maliciosos projetados para roubar credenciais. Esses sites são clones sofisticados de portais legítimos. Exemplos ativos que identificamos incluem a falsificação de identidade de diferentes serviços governamentais, como o Cartão Aadhar, o Portal Nacional da Índia e sites de certidões de nascimento e registro.

Existem também vários domínios de phishing falsos que se fazem passar por e-mails e serviços em nuvem do governo, usados para coletar credenciais de funcionários do governo.

Ofertas falsas e fraudes em festivais

Enquanto os APTs conduzem ataques direcionados, outros criminosos usam táticas mais amplas. Uma tática altamente eficaz que aproveita o clima de comemoração. Os criminosos criam golpes convincentes, como os vistos durante Raksha Bandhan, prometendo brindes ou grandes descontos. Espere ver as “Ofertas Especiais do Dia da Independência” circularem amplamente no WhatsApp, o que levará a sites de coleta de dados.

Ameaças persistentes avançadas (APTs)

Além do amplo phishing, o grupo paquistanês APT36 (Transparent Tribe) tem atacado ativamente sites do governo e militares indianos ao registrar uma nova infraestrutura de domínio que se faz passar meticulosamente pelo Exército Indiano, DRDO, Ministério da Defesa (MoD) e serviços governamentais de e-mail e nuvem. O principal objetivo dessa campanha é a coleta de credenciais, o phishing direcionado e a coleta de informações de longo prazo dos setores governamental e de defesa da Índia. Além disso, o APT36 usa malware personalizado, como o CapraRAT, geralmente entregue por meio de e-mails de spear‑phishing, permitindo a espionagem persistente contra alvos governamentais e de defesa de alto valor.

Juntamente com o APT36, a SideCopy evoluiu rapidamente sua infraestrutura e táticas de ataque para atingir setores críticos indianos com spear-phishing, RATs multiplataforma e operações persistentes de roubo de credenciais. Além disso, o APT41, vinculado à China, expandiu a segmentação para setores como telecomunicações, manufatura, tecnologia e finanças na Índia, aproveitando intrusões na cadeia de suprimentos, explorações de dia zero e campanhas de roubo de credenciais.

Antes do Dia da Independência, vários grupos hacktivistas pró-indianos e anti-indianos são vistos coordenando e lançando campanhas. Eles estão usando plataformas públicas como o Telegram para organizar, recrutar e transmitir suas intenções.

Como se manter seguro

Embora as ameaças sejam graves, você pode melhorar significativamente sua segurança adotando uma mentalidade vigilante e seguindo estas etapas essenciais:

Enquanto a Índia celebra sua independência, as fronteiras digitais do país exigem nossa vigilância coletiva. As ameaças são organizadas, orientadas ideologicamente e crescem em intensidade, mas geralmente dependem da exploração da confiança humana e das vulnerabilidades técnicas. Ao compreender as táticas desses agentes de ameaças, adotar uma forte higiene cibernética e manter um senso saudável de ceticismo, todos os cidadãos e organizações indianos podem desempenhar um papel crucial na defesa de nosso espaço digital compartilhado.

CloudSEKs A principal plataforma digital de monitoramento de risco xVigil contém um módulo chamado “Inteligência Subterrânea”, que fornece informações sobre as mais recentes Inteligências de Adversários, Malwares e Vulnerabilidades, coletadas de uma ampla variedade de fontes, na Surface Web, Deep Web e Dark Web.