🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

O Zero Trust Security é uma estrutura de segurança cibernética que exige que todas as solicitações de acesso sejam verificadas, não importa de onde elas venham. Em vez de confiar automaticamente em usuários ou dispositivos dentro da rede, ele presume que nada é seguro até que se prove o contrário.

Esse modelo deixa a segurança de depender dos limites da rede e se concentra na identidade, na integridade do dispositivo e no contexto em tempo real. À medida que os atacantes atacam cada vez mais credenciais roubadas e endpoints comprometidos, o Zero Trust ajuda as organizações a reduzir riscos e limitar o acesso não autorizado de forma mais eficaz.

O modelo Zero Trust funciona autenticando e autorizando continuamente usuários, dispositivos e aplicativos antes de conceder acesso. Cada solicitação é avaliada com base na identidade, integridade do dispositivo, localização e comportamento em tempo real.

As decisões de acesso não são permanentes e são revalidadas durante a sessão. Essa abordagem limita o movimento lateral e reduz o impacto das credenciais comprometidas.

Em sua essência, o Zero Trust é guiado por um conjunto de ideias que definem como o acesso deve ser concedido e controlado em ambientes de segurança modernos.

Nunca se presume que o acesso seja seguro apenas porque um usuário está dentro da rede. Detalhes de identidade, condição do dispositivo e contexto são verificados sempre antes que os sistemas ou dados sejam disponibilizados.

Nem todo mundo precisa de acesso total a tudo, e esse princípio mantém as coisas assim. Ao limitar os usuários apenas ao que sua função exige, os sistemas confidenciais ficam mais protegidos.

A segurança é projetada com a expectativa de que as ameaças já possam existir. Monitorar a atividade e restringir o movimento ajudam a conter os incidentes mais cedo, em vez de reagir após o dano.

Vários controles de segurança trabalham juntos nos bastidores para tornar o Zero Trust eficaz em ambientes reais.

O gerenciamento de identidades confirma quem é um usuário e o que ele tem permissão para acessar. Ele lida com identidades, funções e permissões de usuários em todos os sistemas.

A autenticação multifator adiciona uma etapa extra ao processo de login. Isso ajuda a bloquear o acesso não autorizado, mesmo que as senhas sejam roubadas.

Os dispositivos são verificados antes que o acesso seja concedido. Os sistemas de segurança analisam a integridade do dispositivo, as atualizações e o status da proteção de terminais.

A microsegmentação separa os sistemas em zonas menores. Isso limita a distância que um atacante pode se mover dentro do ambiente.

A atividade é monitorada durante as sessões do usuário. Isso ajuda a detectar comportamentos incomuns e a responder rapidamente às ameaças.

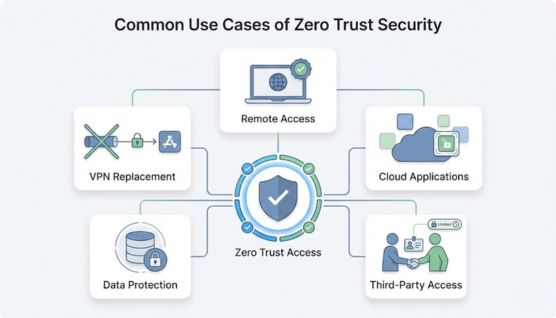

O Zero Trust se torna mais visível em situações cotidianas em que usuários, dispositivos e aplicativos precisam de acesso controlado.

Os funcionários podem acessar aplicativos com segurança de qualquer local. O acesso depende da identidade e da confiança do dispositivo, não da localização da rede.

O Zero Trust controla o acesso a serviços em nuvem e plataformas SaaS. Somente usuários verificados podem acessar recursos específicos.

Fornecedores e parceiros recebem acesso limitado e controlado. As permissões podem ser restringidas e revogadas quando não forem mais necessárias.

Os dados confidenciais são protegidos com regras de acesso rígidas. Somente usuários autorizados em dispositivos confiáveis podem acessá-lo.

O Zero Trust Network Access fornece acesso seguro aos aplicativos sem expor a rede interna. Isso reduz a dependência de VPNs tradicionais.

Além do controle de acesso, o Zero Trust oferece vantagens mais amplas que melhoram a forma como as organizações gerenciam riscos, escalam com segurança e suportam ambientes de trabalho modernos.

Ao tratar o acesso como uma decisão controlada em vez de um estado padrão, o Zero Trust reduz a exposição geral ao risco de sistemas e dados. Essa abordagem limita o raio de explosão dos incidentes de segurança e ajuda a evitar violações em grande escala.

O Zero Trust se alinha bem aos requisitos regulatórios que exigem controle de acesso e auditabilidade rigorosos. Ele oferece suporte à conformidade com padrões como proteção de dados e regulamentos de privacidade, impondo limites de acesso claros.

O acesso é concedido diretamente aos aplicativos em vez de redes inteiras. Isso reduz o atrito para os usuários e, ao mesmo tempo, mantém fortes controles de segurança.

O Zero Trust se adapta facilmente à medida que as organizações crescem ou mudam. Novos usuários, aplicativos e serviços em nuvem podem ser protegidos sem redesenhar toda a arquitetura de segurança.

As equipes de segurança obtêm uma visibilidade mais clara de quem pode acessar o quê. Isso simplifica o gerenciamento de políticas e reduz a dependência de regras de rede complexas.

O Zero Trust permite a adoção segura de plataformas em nuvem, ferramentas SaaS e ambientes híbridos. Ele permite que as organizações modernizem a infraestrutura sem aumentar o risco de segurança.

Em configurações remotas e de nuvem, o Zero Trust se concentra no controle do acesso a aplicativos e dados, em vez de depender de um limite fixo de rede.

Os usuários são autenticados antes de poderem acessar os serviços em nuvem ou as ferramentas internas. As decisões de acesso dependem de quem é o usuário e se sua solicitação atende às políticas de segurança.

Os dispositivos conectados a partir de locais remotos são verificados quanto à segurança e conformidade. Somente dispositivos confiáveis e saudáveis podem se conectar.

Em vez de abrir toda a rede, o acesso é concedido diretamente a aplicativos específicos. Isso mantém as cargas de trabalho na nuvem e os sistemas internos isolados.

O acesso é ajustado com base em fatores como localização, comportamento e nível de risco. Atividades suspeitas podem acionar verificações ou restrições adicionais.

As sessões do usuário são monitoradas enquanto o acesso está ativo. Se o risco mudar, o acesso poderá ser limitado ou revogado imediatamente.

O Estrutura de confiança zero do NIST fornece orientação clara para projetar e implementar uma arquitetura Zero Trust. Ele define como identidades, dispositivos, redes, aplicativos e dados devem ser protegidos e conectados.

As organizações usam essa estrutura para adotar o Zero Trust de forma consistente e estruturada. Isso ajuda a alinhar as práticas de segurança com os padrões do setor e os requisitos de conformidade.

A implementação do Zero Trust não é um único projeto ou lançamento de produto, mas uma mudança passo a passo na forma como as decisões de acesso e segurança são tomadas.

A primeira etapa é obter controle sobre as identidades de usuários, dispositivos e aplicativos. O forte gerenciamento de identidade e acesso (IAM) e a autenticação multifator (MFA) garantem que somente usuários verificados possam solicitar acesso.

O acesso não deve depender apenas de quem é o usuário, mas também do dispositivo que está sendo usado. As verificações de postura do dispositivo ajudam a confirmar se os endpoints atendem aos padrões de segurança antes da conexão.

Os usuários só devem ter acesso ao que realmente precisam. Limitar as permissões reduz a exposição e diminui o impacto das contas comprometidas.

Em vez de permitir amplo acesso à rede, os recursos são isolados usando microssegmentação. Isso evita que os atacantes se movam livremente se conseguirem entrar.

A segurança não para depois que o acesso é concedido. O monitoramento contínuo monitora o comportamento durante as sessões e ajuda a detectar precocemente atividades incomuns ou arriscadas.

O Zero Trust funciona melhor quando implementado em fases. Muitas organizações começam com aplicativos essenciais ou acesso remoto e, em seguida, expandem a cobertura ao longo do tempo.

O CloudSEK oferece suporte ao Zero Trust, melhorando a visibilidade dos riscos externos que podem levar a violações de segurança. Isso ajuda as organizações a entender o que os invasores podem ver e atacar fora da rede.

Ao identificar ativos expostos, credenciais vazadas e recursos de nuvem mal configurados, o CloudSEK destaca as lacunas que a Zero Trust pretende controlar. Isso permite que as equipes de segurança reduzam a exposição antes que ocorra um acesso não autorizado.

O CloudSEK não controla o acesso diretamente, mas fortalece o Zero Trust ao adicionar contexto de risco. Isso dá suporte a melhores decisões de segurança e se alinha à abordagem Zero Trust de presumir que as ameaças existem o tempo todo.