🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os protocolos VPN desempenham um papel fundamental na definição da sensação de segurança, rapidez ou estabilidade de uma conexão VPN durante o uso diário. Eles influenciam tudo, desde a confiabilidade da conexão até o quão bem uma VPN lida com streaming, trabalho remoto ou Wi-Fi público.

Como protocolos diferentes são criados com prioridades diferentes, nenhuma opção é adequada para cada situação ou tipo de dispositivo. Saber como esses protocolos diferem ajuda os usuários a escolher o equilíbrio certo entre velocidade, segurança e compatibilidade.

O comportamento do protocolo muda com base em fatores como condições do sinal, carga de criptografia e restrições de rede. À medida que essas condições mudam, a segurança e a capacidade de resposta da conexão podem variar consideravelmente.

Um protocolo VPN é um conjunto de regras que controla a criptografia e a transferência de dados entre seu dispositivo e um servidor VPN. Ele define o túnel criptografado usado para proteger a atividade on-line à medida que o tráfego se move pelas redes públicas e privadas.

Protocolos de VPN diferentes usam padrões de criptografia e designs de conexão distintos, o que explica por que opções como WireGuard, OpenVPN e IKEv2 se comportam de maneira diferente em todos os dispositivos. Alguns se concentram na velocidade e na eficiência, enquanto outros priorizam uma proteção mais forte ou uma compatibilidade mais ampla.

O protocolo selecionado afeta a estabilidade da conexão, os tempos de carregamento e o nível de privacidade disponível em redes como Wi-Fi público. Esses resultados moldam a experiência geral da VPN durante a navegação diária, o streaming e o trabalho remoto.

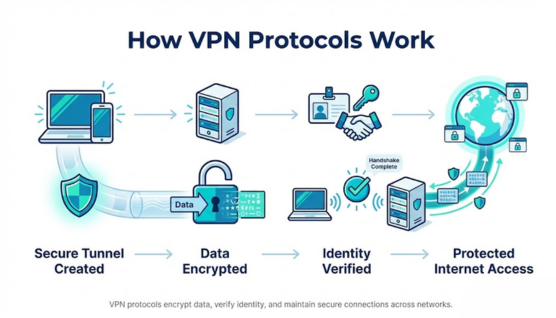

Os protocolos VPN funcionam estabelecendo uma conexão segura, criando um túnel criptografado entre o dispositivo do usuário e um servidor VPN. Todo o tráfego da Internet passa por esse túnel, mantendo os dados ocultos de redes externas e intermediários.

Antes da transmissão, os dados são criptografados usando algoritmos criptográficos para que as informações legíveis se tornem codificadas e ilegíveis. Os mecanismos de autenticação confirmam a identidade do dispositivo e do servidor, impedindo o acesso não autorizado à conexão.

Quando o túnel está ativo, o protocolo gerencia a entrega de pacotes, a manutenção da criptografia e a reconexão durante as mudanças na rede. A eficiência desses processos determina velocidade, estabilidade e confiabilidade em Wi-Fi, dados móveis ou redes restritas.

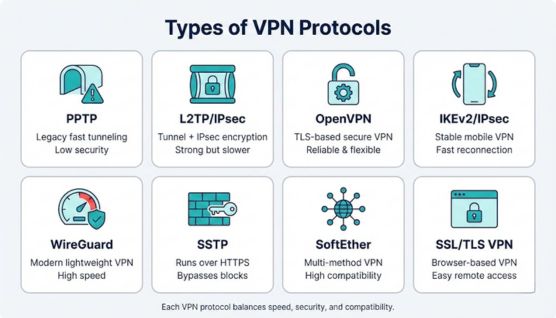

O PPTP é um protocolo VPN antigo projetado para tunelamento rápido com sobrecarga mínima de processamento em sistemas mais antigos. O PPTP geralmente transporta tráfego usando o encapsulamento GRE e métodos de autenticação mais antigos, como o MS CHAPv2, que não atendem às expectativas modernas de privacidade.

Uma sessão PPTP cria um túnel PPP básico e, em seguida, envia tráfego por ele com criptografia leve. A velocidade permanece decente, mas a proteção fraca é a limitação definidora, especialmente em redes hostis.

O PPTP é adequado apenas para uso de baixo risco, quando a compatibilidade legada é mais importante do que a confidencialidade. A configuração rápida e a baixa sobrecarga ajudam, mas a privacidade e a segurança da conta são compromissos claros.

O IPsec L2TP combina uma camada de tunelamento com a criptografia IPsec para oferecer uma linha de base mais forte do que o PPTP. O L2TP forma o túnel enquanto o IPsec criptografa e autentica a conexão, normalmente usando UDP 500 e UDP 4500 para oferecer suporte à conectividade compatível com NAT.

O encapsulamento extra aumenta a sobrecarga, o que pode reduzir a velocidade em links ocupados. Algumas redes restritivas também bloqueiam o tráfego IPsec mais facilmente do que os túneis baseados em HTTPS.

O IPsec L2TP funciona bem para acesso remoto geral quando o suporte integrado ao sistema operacional é importante e a configuração precisa ser simples. Criptografia sólida e ampla compatibilidade são os pontos fortes, enquanto a perda de velocidade e o risco de bloqueio continuam sendo as desvantagens.

O OpenVPN é um protocolo VPN de código aberto amplamente usado para privacidade e acesso remoto seguro em todas as plataformas. O OpenVPN depende do TLS por meio do OpenSSL para troca de chaves e criptografia e, em seguida, transporta dados por UDP para maior velocidade ou TCP para confiabilidade.

O modo UDP geralmente parece mais rápido para streaming e navegação diária, pois evita sobrecarga extra de retransmissão. O modo TCP pode ajudar em links instáveis, mas o desempenho pode cair quando a perda e o congestionamento acionam novas tentativas.

O OpenVPN é adequado para usuários que desejam uma opção comprovada com forte segurança e configuração flexível em desktops, telefones e roteadores. Ferramentas maduras e amplo suporte o tornam confiável, enquanto uma maior sobrecarga de CPU do que o WireGuard pode limitar a velocidade máxima em dispositivos mais fracos.

O IPsec IKEv2 é uma opção VPN moderna criada para conexões estáveis, especialmente em dispositivos móveis que se movem entre redes. O canal de controle IKEv2 negocia as chaves e mantém a sessão, e o suporte ao MOBIKE ajuda o túnel a sobreviver do Wi-Fi aos comutadores celulares com uma rápida reconexão.

O IPsec criptografa o caminho de dados quando a sessão é estabelecida. Algumas redes ainda filtram o IPsec, portanto, a confiabilidade pode diminuir em ambientes rigidamente controlados.

O IPsec IKEv2 é ideal para viagens, deslocamentos e proteção móvel sempre ativa, onde a reconexão rápida é mais importante do que uma personalização profunda. Segurança forte e roaming suave são os grandes benefícios, enquanto a filtragem por firewall é o principal ponto de atrito.

O WireGuard é um protocolo VPN moderno construído com uma pequena base de código e ênfase na velocidade e no design de segurança simples. O WireGuard geralmente usa o ChaCha20 Poly1305 e um aperto de mão simplificado construído em torno da estrutura Noise, que mantém a sobrecarga baixa e a auditoria mais simples.

Muitas implementações são executadas com eficiência e podem parecer mais rápidas do que protocolos mais antigos em telefones e roteadores. Os conjuntos de recursos permanecem intencionalmente enxutos, portanto, controles corporativos avançados podem precisar de ferramentas de suporte ao redor do túnel.

O WireGuard se adapta à privacidade diária, streaming, jogos e uso móvel, onde o desempenho é a prioridade. A excelente taxa de transferência e a baixa latência se destacam, enquanto menos recursos legados podem ser limitantes em configurações corporativas especializadas.

O SSTP é um protocolo VPN que faz túneis por meio de TLS e normalmente usa a porta TCP 443 para se misturar ao tráfego HTTPS normal. Esse design torna o SSTP útil em redes nas quais portas VPN comuns são bloqueadas por firewalls ou inspeção profunda de pacotes.

Um handshake TLS estabelece primeiro a sessão segura e, em seguida, o tráfego VPN flui dentro do canal criptografado. O Windows oferece um forte suporte nativo, mas o tunelamento TCP pode diminuir a velocidade em conexões instáveis porque as retransmissões aumentam a sobrecarga.

O SSTP funciona melhor para usuários do Windows que precisam de acesso confiável a partir de locais de trabalho, campi ou redes de hotéis restritivos. A compatibilidade do firewall é a vitória, enquanto os limites da plataforma e as peculiaridades do desempenho do TCP são as principais restrições.

O SoftEther é uma plataforma VPN que suporta vários métodos de VPN em vez de ser apenas um único protocolo. O SoftEther pode fornecer um modo VPN SSL e também oferecer camadas de compatibilidade para L2TP, IPsec e OpenVPN, o que ajuda ambientes de dispositivos mistos.

Os administradores podem escolher o método de conexão que melhor corresponda ao dispositivo do usuário e às restrições de rede. A flexibilidade aumenta a complexidade operacional, portanto, a implantação segura depende de políticas disciplinadas de configuração e acesso.

O SoftEther é adequado para ambientes corporativos que precisam de ampla compatibilidade entre endpoints e cenários de acesso remoto. O suporte multimétodo é a vantagem, enquanto a sobrecarga administrativa e a disciplina de configuração são o preço dessa flexibilidade.

Uma VPN SSL TLS fornece acesso remoto criptografado usando o mesmo modelo de segurança TLS usado pelo HTTPS. Muitas implantações usam um portal sem cliente em um navegador ou um cliente leve, geralmente executado na porta 443 para alta compatibilidade.

O gateway encerra o TLS e, em seguida, envia por proxy os aplicativos aprovados ou cria um túnel limitado, dependendo da configuração. O tunelamento completo de todo o dispositivo não é garantido, portanto, o escopo de acesso pode ser mais restrito do que um cliente VPN tradicional.

As VPNs SSL TLS são comuns em portais de negócios, aplicativos web internos e acesso remoto controlado ao trabalho. A fácil implantação e a forte compatibilidade com o firewall ajudam, enquanto o alcance limitado da rede e o comportamento dependente do fornecedor podem ser inconvenientes.

O protocolo VPN correto depende do que é mais importante para sua conexão, como força de segurança, velocidade, tipo de dispositivo ou condições de rede.

Os protocolos VPN afetam diretamente a segurança, a velocidade e a confiabilidade da conexão, tornando a escolha do protocolo uma decisão prática e não um detalhe técnico. Os protocolos modernos oferecem proteção mais forte e, ao mesmo tempo, mantêm o desempenho em redes comuns.

As opções antigas ainda podem oferecer compatibilidade, mas não atendem mais às expectativas atuais de privacidade. O tipo de rede, o comportamento do dispositivo e o contexto de uso determinam se um protocolo funciona bem ou cria limitações.

Selecionar um protocolo alinhado com o uso real mantém as conexões estáveis sem enfraquecer a segurança. Um protocolo compatível garante proteção consistente para navegação, streaming, trabalho remoto e viagens.

Uma VPN é o serviço que protege sua conexão com a Internet, enquanto um protocolo VPN é a tecnologia que controla a criptografia, o tunelamento e a transferência de dados. O protocolo determina o quão segura e rápida a conexão VPN se comporta.

WireGuard, OpenVPN e IKEv2/IPsec são consideradas as opções mais seguras. Eles usam criptografia moderna e métodos de autenticação robustos adequados aos modelos de ameaças atuais.

O WireGuard geralmente é o mais rápido devido ao seu design leve e baixa sobrecarga de processamento. O desempenho ainda pode variar dependendo do hardware do dispositivo e da qualidade da rede.

O PPTP não é mais considerado seguro devido à criptografia desatualizada e às vulnerabilidades conhecidas. Ele só deve ser usado para compatibilidade com o legado em situações de baixo risco.

Protocolos diferentes funcionam melhor em condições diferentes, como redes móveis, firewalls ou conexões de alta velocidade. Oferecer vários protocolos permite que os usuários se adaptem às mudanças nos ambientes.

O IKEv2/IPsec funciona bem em dispositivos móveis porque se reconecta rapidamente quando as redes mudam. O WireGuard também lida com o uso móvel de forma eficiente.

Sim, os protocolos influenciam a velocidade, a latência e o tratamento de pacotes, o que afeta o desempenho do streaming. Protocolos mais rápidos com menor sobrecarga geralmente fornecem uma reprodução mais suave.

Não, algumas redes bloqueiam o tráfego de VPN no nível do protocolo. As VPNs baseadas em SSTP e SSL geralmente funcionam melhor porque percorrem o tráfego HTTPS.

O OpenVPN continua sendo amplamente usado devido à sua forte segurança, flexibilidade e ampla compatibilidade. É especialmente valioso em ambientes que exigem controle refinado.

A seleção automática funciona bem para a maioria dos usuários, mas as alterações manuais podem ajudar em casos específicos, como velocidades lentas ou conexões bloqueadas. Os protocolos de comutação podem resolver problemas de desempenho ou acesso sem alterar o serviço VPN.