🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os números de celular se tornaram uma camada central de segurança digital, conectando silenciosamente contas bancárias, logins de e-mail e plataformas de investimento. Quando essa camada é comprometida, as consequências podem ocorrer mais rapidamente do que a maioria das pessoas espera.

Os incidentes envolvendo transferências não autorizadas de números aumentaram junto com o aumento do uso de bancos on-line e criptomoedas. As vítimas geralmente percebem que algo está errado somente depois de perderem o serviço móvel ou receberem alertas inesperados da conta.

A crescente dependência da verificação baseada em SMS tornou os números de telefone mais valiosos para os cibercriminosos do que nunca. Reconhecer como esses ataques se desenrolam é essencial para entender por que métodos de autenticação mais fortes estão se tornando uma necessidade.

A troca de SIM é um tipo de fraude de identidade em que um criminoso transfere seu número de telefone para um cartão SIM sob seu controle. Depois que a transferência for concluída, eles poderão receber suas chamadas e mensagens de texto em vez de você.

Essa reatribuição não autorizada de números dá aos atacantes acesso aos códigos de verificação baseados em SMS usados para fazer login em contas on-line. Como muitas plataformas dependem da autenticação de mensagens de texto, o controle de um número de telefone geralmente significa o controle dos serviços digitais conectados.

As operadoras de celular normalmente processam solicitações de substituição ou saída do SIM por meio de procedimentos de verificação do cliente. Quando essas etapas de verificação são manipuladas por meio de informações pessoais roubadas ou engenharia social, pode ocorrer um incidente de troca de SIM.

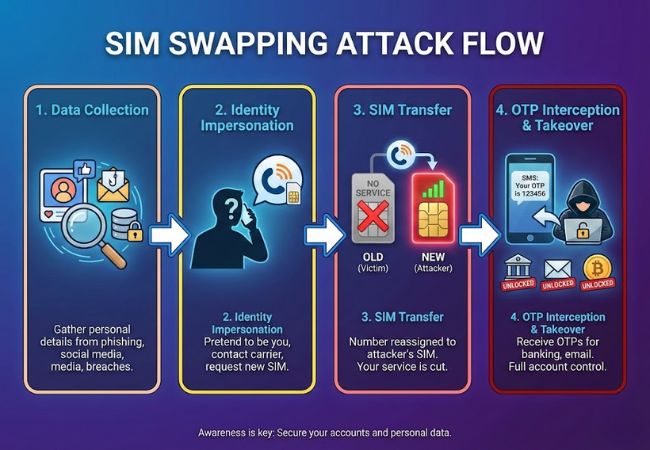

Os ataques de troca de SIM funcionam por meio de uma série de etapas calculadas projetadas para controlar o número de telefone da vítima.

Os atacantes começam reunindo dados pessoais, como nome completo, data de nascimento, endereço e número de telefone. Os atacantes geralmente obtêm essas informações por meio de e-mails de phishing, exposição em mídias sociais ou violações de dados anteriores.

Usando os detalhes coletados, o atacante entra em contato com a operadora de celular enquanto finge ser o legítimo titular da conta. Eles geralmente alegam que o telefone foi perdido ou danificado e solicitam a substituição do SIM.

Se o processo de verificação da operadora for ignorado, o número de telefone será reatribuído a um novo cartão SIM controlado pelo atacante. Nesse ponto, o dispositivo da vítima geralmente perde o serviço de rede sem aviso prévio.

Quando o número está sob seu controle, o invasor aciona solicitações de redefinição de senha em contas bancárias, de e-mail ou de criptomoedas. As senhas únicas enviadas por SMS são entregues diretamente ao atacante, permitindo a aquisição total da conta.

Um número de telefone comprometido pode rapidamente se transformar em uma crise de identidade digital em grande escala.

Depois que os invasores controlam um número, eles podem solicitar redefinições de senha em várias plataformas em minutos. Isso cria uma reação em cadeia em que uma conta comprometida leva a outra.

Os sistemas bancários on-line geralmente dependem da verificação por SMS para aprovações de login e confirmações de transações. A interceptação desses códigos permite que os invasores transfiram fundos ou alterem as configurações da conta.

As trocas de criptomoedas são alvos frequentes porque os ativos digitais podem ser movidos instantaneamente. Ao contrário dos bancos tradicionais, as transações criptográficas geralmente são irreversíveis quando concluídas.

As contas de e-mail funcionam como um hub central para recuperação de senhas e notificações de segurança. O acesso ao e-mail permite que os invasores redefinam as credenciais em quase todos os serviços conectados.

Armazenamento em nuvem, contas de mídia social e plataformas de assinatura podem conter informações pessoais confidenciais. Esses dados podem ser explorados para posterior roubo de identidade ou vendidos em mercados clandestinos.

Para proprietários de empresas e profissionais, perder o controle de um número de telefone pode interromper a comunicação com o cliente e os sistemas internos. Atrasos operacionais e danos à reputação geralmente ocorrem após perdas financeiras.

Qualquer pessoa que dependa muito da verificação por SMS está exposta ao risco de troca de SIM, mas alguns grupos enfrentam taxas de segmentação significativamente mais altas.

Os detentores de criptomoedas são alvos frequentes porque os ativos digitais podem ser transferidos instantaneamente quando o acesso é obtido. Os atacantes geralmente priorizam contas de câmbio nas quais grandes saldos podem ser armazenados.

Influenciadores, executivos e figuras públicas compartilham dados pessoais on-line que podem ajudar nas tentativas de falsificação de identidade. A visibilidade pública aumenta a probabilidade de ser escolhido para ataques direcionados.

Empreendedores geralmente vinculam seus números de telefone a processadores de pagamento, ferramentas bancárias e painéis administrativos. Um número comprometido pode interromper as operações e expor dados financeiros confidenciais.

Pessoas que viajam com frequência podem ter problemas temporários de serviço que mascaram os primeiros sinais de alerta de uma troca de SIM. A detecção retardada dá aos invasores mais tempo para acessar as contas.

Indivíduos cujas informações pessoais apareceram em violações de dados anteriores enfrentam maior risco. Detalhes expostos, como datas de nascimento e endereços, facilitam a personificação da transportadora.

Reduzir o risco de troca de SIM exige o fortalecimento da segurança da operadora de celular e dos métodos de autenticação on-line.

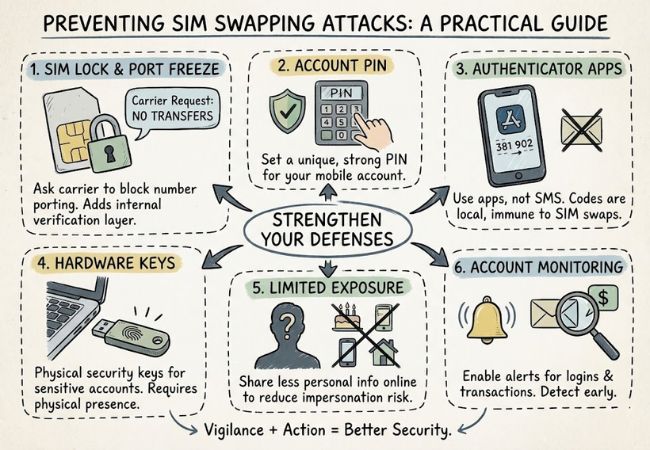

Solicite o bloqueio do SIM ou o congelamento da porta da sua operadora de celular para restringir transferências não autorizadas de números. Isso adiciona um sinalizador interno que impede alterações sem verificação adicional.

Defina um PIN forte e exclusivo especificamente para sua conta de operadora. Isso cria uma barreira extra se alguém tentar solicitar a substituição do SIM.

Mude da verificação baseada em SMS para a autenticação baseada em aplicativo sempre que possível. Os aplicativos autenticadores geram códigos localmente, tornando-os imunes aos ataques de reatribuição de SIM.

Use chaves de segurança física para contas confidenciais, como plataformas de e-mail, bancos ou criptomoedas. Esses dispositivos exigem acesso físico, o que reduz significativamente o risco de aquisição remota.

Evite compartilhar detalhes pessoais, como datas de nascimento, números de telefone e endereços, publicamente on-line. Quanto menos informações estiverem disponíveis, mais difícil será para os atacantes se passarem por você.

Ative alertas de login e notificações de transações em contas financeiras e de e-mail. A detecção precoce permite que você aja antes que ocorram danos significativos.

Responder de forma rápida e estratégica pode reduzir os danos a longo prazo após um incidente de troca de SIM.

Confirme se a perda do serviço se deve a uma transferência do SIM e não a um problema de rede. Testar outro dispositivo ou entrar em contato com a operadora usando um telefone diferente pode esclarecer a situação.

Solicite a restauração imediata do SIM original e da propriedade da conta. Peça à transportadora que documente o incidente internamente para rastrear fraudes.

Analise as sessões de login recentes em suas contas de e-mail, financeiras e na nuvem. Procure endereços IP, dispositivos ou tentativas de redefinição de senha desconhecidos.

Faça capturas de tela de notificações suspeitas, confirmações de transações e mensagens da operadora. Manter um registro pode apoiar disputas de fraude ou investigações legais.

Informe contatos próximos e parceiros de negócios de que seu número foi comprometido. Isso evita que os invasores usem sua identidade para acompanhar fraudes.

Solicite o encaminhamento para um departamento de fraude ou segurança de sua operadora. As equipes de suporte de nível superior geralmente têm ferramentas de verificação e monitoramento mais fortes.

Depois de recuperar o controle, avalie como o ataque teve sucesso em primeiro lugar. Identificar o ponto fraco ajuda a evitar a recorrência e fortalece a postura de segurança futura.

Sim, a troca de SIM é ilegal porque envolve fraude de identidade e acesso não autorizado a contas pessoais. Transferir o número de telefone de alguém por meio de fraude viola as leis de telecomunicações e crimes cibernéticos em muitos países.

Quando os invasores usam uma identidade roubada para convencer uma operadora de celular a reatribuir um número, eles estão cometendo fraude. Se eles acessarem contas de e-mail, bancos ou criptomoedas posteriormente, cobranças adicionais, como invasão de computador ou roubo financeiro, poderão ser aplicadas.

As agências policiais tratam cada vez mais a troca de SIM como um crime cibernético grave devido ao seu impacto financeiro. As penalidades podem incluir multas, restituição e prisão, dependendo da gravidade dos danos e da jurisdição.

Os ataques de troca de SIM se tornaram mais frequentes à medida que os serviços digitais dependem cada vez mais da autenticação por telefone.

Os casos relatados de fraude de troca de SIM cresceram junto com a expansão do uso de bancos on-line e criptomoedas. As agências policiais identificaram um aumento constante nas reclamações nos últimos anos.

Milhões de dólares em perdas foram vinculados a aquisições de contas relacionadas ao SIM swap. As plataformas de criptomoedas geralmente são afetadas de forma desproporcional devido a transações irreversíveis.

Muitos incidentes não são relatados porque as vítimas podem não perceber como a violação ocorreu. Isso faz com que as estatísticas oficiais provavelmente sejam menores do que o número real de ataques.

As autoridades descobriram grupos coordenados especializados em operações de troca de SIM. Essas redes geralmente têm como alvo várias vítimas usando táticas estruturadas de engenharia social.

À medida que mais serviços usam a verificação baseada em SMS, o número de alvos em potencial continua aumentando. O aumento da dependência digital ampliou a superfície de ataque dos cibercriminosos.

A troca de SIM evoluiu para uma séria ameaça à segurança cibernética porque os números de celular agora estão no centro da identidade digital. Quando o controle desse número é perdido, o acesso a contas bancárias, de e-mail e de investimento pode ocorrer rapidamente.

A crescente dependência da verificação baseada em SMS expandiu involuntariamente a superfície de ataque dos cibercriminosos. À medida que os serviços digitais continuam a crescer, métodos de autenticação mais fortes estão se tornando uma necessidade prática em vez de uma atualização opcional.

Entender como os ataques de troca de SIM funcionam facilita o reconhecimento dos sinais de alerta e reduz a exposição. As decisões proativas de segurança atuais podem evitar danos financeiros e pessoais significativos no futuro.

Sim, a troca de SIM não requer malware ou acesso físico ao seu dispositivo. O ataque tem como alvo os sistemas de verificação da operadora de celular, e não o próprio telefone.

Alterar seu número pode reduzir a exposição imediata, mas não remove a vulnerabilidade subjacente. A segurança depende mais dos métodos de autenticação do que apenas do número.

As contas conectadas a processadores de pagamento, sistemas de folha de pagamento ou ferramentas administrativas geralmente atraem tentativas direcionadas. Um maior valor financeiro aumenta o incentivo para grupos de fraude organizados.

Qualquer plataforma que permita redefinições de senha por SMS pode ser acessada após uma troca de SIM. O controle do número de telefone permite que os invasores redefinam as credenciais de login rapidamente.

A verificação por SMS fornece proteção básica, mas é considerada mais fraca do que a autenticação baseada em aplicativos ou hardware. Os profissionais de segurança recomendam cada vez mais métodos multifatoriais mais fortes.