🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

As ameaças cibernéticas modernas são projetadas para se assemelharem a arquivos, e-mails e scripts legítimos, sendo ativadas somente após escapar dos controles de perímetro. Esse padrão de ataque é bem-sucedido porque mais de 90% dos ataques cibernéticos se originam de vetores baseados em e-mail, enquanto o antivírus baseado em assinatura não consegue detectar malwares de dia zero e até então desconhecidos.

O sandboxing elimina essa lacuna de visibilidade executando arquivos suspeitos em ambientes isolados e analisando o comportamento real do tempo de execução antes da implantação em sistemas de produção. A execução baseada em comportamento expõe atividades maliciosas, reduz o tempo de permanência e bloqueia ameaças antes do impacto operacional.

Aqui, examinamos como o sandbox funciona, por que ele é essencial para detectar ameaças desconhecidas, os tipos de sandbox usados nas operações de segurança atuais, os casos práticos de uso corporativo e como a inteligência baseada em sandbox fortalece a detecção e a resposta precoces em fluxos de trabalho de segurança.

O sandboxing é uma técnica de segurança cibernética que executa arquivos ou códigos não confiáveis em um ambiente controlado e isolado antes que eles cheguem aos sistemas de produção, permitindo visibilidade direta do comportamento em tempo de execução sem risco operacional. Essa abordagem baseada em execução expõe atividades maliciosas que a inspeção estática não consegue detectar.

Esse recurso é essencial porque o malware moderno ignora ativamente a detecção baseada em assinaturas. A pesquisa da PatentPC mostra que mais de 60% das amostras de malware usam técnicas de evasão, como execução atrasada, ofuscação e conscientização ambiental. A execução forçada em um ambiente monitorado neutraliza essas técnicas e revela comportamentos, incluindo aumento de privilégios, comunicação de comando e controle e implantação de carga útil.

A execução controlada atua como um ponto de decisão de execução. As evidências comportamentais determinam se o conteúdo é permitido, bloqueado ou contido, melhorando a precisão da detecção em ambientes em que quase um terço das violações envolvem malware que inicialmente parece benigno.

O sandboxing oferece quatro benefícios principais que fortalecem a prevenção de ameaças e a resiliência operacional:

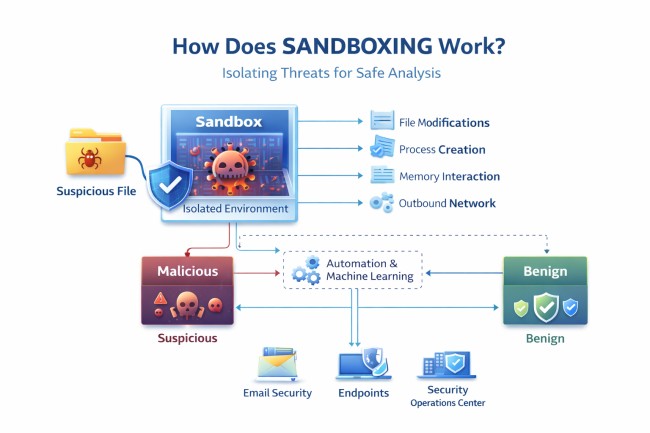

O sandboxing opera executando arquivos ou códigos suspeitos em um ambiente controlado que replica um sistema operacional de produção. O arquivo é executado conforme o esperado, enquanto toda a atividade permanece confinada a um espaço de execução isolado.

Durante a execução, o sandbox registra indicadores comportamentais, incluindo modificações de arquivos, criação de processos, interação de memória e comunicação de rede de saída. Esses indicadores são analisados para classificar o comportamento como malicioso ou benigno.

O isolamento dos sistemas de produção e das redes internas garante que qualquer atividade prejudicial permaneça contida. Essa contenção permite que os controles de segurança bloqueiem as ameaças antes que ocorram movimentos laterais ou propagação.

As plataformas sandbox modernas aplicam automação e aprendizado de máquina para produzir veredictos rápidos e inteligência acionável, apoiando decisões em tempo real sobre segurança de e-mail, endpoints e fluxos de trabalho de SOC.

Um ambiente de sandbox é um espaço de execução isolado e controlado usado para executar e observar arquivos, códigos ou links não confiáveis sem afetar os sistemas ativos.

Os testes de sandboxing geralmente:

Ao isolar e observar esses elementos, o sandboxing expõe ameaças ocultas que os controles de segurança tradicionais geralmente não conseguem detectar.

Os tipos de sandboxing diferem por profundidade de análise, realismo de execução e modelo de implantação, cada um equilibrando velocidade, visibilidade e escala operacional.

O sandboxing é aplicado em várias camadas da arquitetura moderna de segurança cibernética para impedir as ameaças antes que elas causem danos. Ele aprimora os sistemas de detecção automatizados e os fluxos de trabalho de investigação manual.

O sandboxing é usado por profissionais de segurança cibernética em funções operacionais, defensivas e investigativas para identificar ameaças antes que elas sejam executadas em ambientes ao vivo. Cada grupo depende do sandboxing para obter resultados específicos.

Indústria: Serviços financeiros

Vetor de ataque: Anexo de e-mail (arquivo Excel)

Cenário

Uma empresa de serviços financeiros recebeu um anexo aparentemente legítimo do Excel como parte da comunicação rotineira com o cliente. O arquivo passou por verificações antivírus tradicionais e não gerou nenhum alerta inicial.

Detecção

Antes da entrega, o gateway de e-mail seguro encaminhava automaticamente o anexo para uma sandbox baseada na nuvem. Segundos após a execução, o arquivo iniciou o PowerShell, modificou as entradas do registro e tentou uma conexão de saída com um servidor de comando e controle conhecido.

Resposta

O sandbox gerou um veredicto malicioso em menos de um minuto, acionando o bloqueio automático, alertando o Centro de Operações de Segurança (SOC) e interrompendo a distribuição adicional pela rede.

Resultado

A ameaça continha execução prévia, sem interação do usuário, sem comprometimento do endpoint e sem tempo de inatividade. A telemetria do sandbox capturou toda a cadeia de ataque e foi usada posteriormente para fortalecer as regras internas de detecção contra ameaças semelhantes.

A correlação entre sandboxing e inteligência de ameaças está na geração e no significado do sinal, uma relação central para os programas modernos de inteligência contra ameaças. O sandboxing produz evidências comportamentais de alta fidelidade, enquanto a inteligência de ameaças interpreta essas evidências para revelar a intenção e a atividade mais amplas do atacante.

Quando o sandboxing executa arquivos suspeitos de forma isolada, ele captura o comportamento de uma ameaça, incluindo fluxo de execução, artefatos descartados, tentativas de comando e controle, mecanismos de persistência e indicadores de movimento lateral. Por si só, essas observações descrevem um único evento em vez do contexto completo da ameaça.

A inteligência de ameaças acrescenta esse contexto ausente ao correlacionar comportamentos derivados do sandbox em várias amostras, cronogramas e ambientes. Essa correlação expõe a infraestrutura compartilhada, as técnicas reutilizadas e os padrões de ataque recorrentes, permitindo que as equipes de segurança passem de detecções isoladas para a compreensão em nível de campanha e a defesa preditiva, conforme explicado em O que é Inteligência de ameaças.