🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Um ataque de projétil reverso é uma técnica em que um atacante obtém o controle de um sistema fazendo com que ele se conecte novamente à máquina do atacante. Em vez de o invasor entrar na rede, o sistema comprometido inicia a conexão, permitindo a execução remota de comandos de uma forma menos óbvia.

Essa abordagem é comumente usada porque as conexões de saída geralmente são confiáveis e monitoradas menos de perto do que as de entrada. Como resultado, a atividade reversa do shell pode se misturar ao tráfego normal da rede, dificultando a detecção e o bloqueio das defesas de segurança tradicionais.

Um projétil reverso funciona fazendo com que um sistema comprometido alcance um atacante em vez de o atacante tentar invadir. Essa conexão de saída se torna um canal de controle ao vivo onde os comandos podem ser enviados e executados remotamente.

O processo começa quando o sistema infectado abre uma conexão de rede para o atacante usando TCP/IP. Como esse tráfego está saindo da rede, ele geralmente passa por firewalls e controles de NAT sem muita resistência.

Por outro lado, o atacante tem um ouvinte esperando por essa conexão. Uma vez aceito, o atacante ganha uma linha direta para interagir com o sistema alvo.

O sistema então vincula seu shell local, como Bash ou PowerShell, ao soquete de rede aberto. Essa configuração permite que tudo digitado pelo invasor seja processado como se tivesse sido inserido localmente.

Os comandos são enviados pela conexão e executados instantaneamente no host comprometido. Os resultados são enviados da mesma forma, mantendo a sessão ativa e interativa.

Os atacantes preferem cascas reversas porque as conexões de entrada com sistemas internos geralmente são bloqueadas. Um bind shell exige que o atacante se conecte diretamente à vítima, o que geralmente é evitado por firewalls.

Os shells reversos invertem esse modelo usando tráfego de saída, que a maioria das redes permite por padrão. Isso torna os invólucros reversos mais confiáveis em ambientes corporativos, em nuvem e em contêineres.

A maioria das arquiteturas de segurança se concentra em filtrar o tráfego de entrada e, ao mesmo tempo, confiar nas conexões de saída. Os shells reversos exploram essa confiança usando tráfego de saída que parece legítimo.

Os atacantes também podem usar portas e protocolos comuns associados a serviços normais. Isso permite que o tráfego reverso do shell se misture à atividade regular da rede, reduzindo a probabilidade de detecção.

Os ataques reversos do shell geralmente dependem de ferramentas que já são confiáveis, instaladas ou comumente usadas em sistemas cotidianos. Isso facilita a ocultação da atividade, já que as ferramentas em si não são maliciosas até serem usadas no contexto errado.

O Netcat é amplamente usado porque pode criar conexões de rede simples com muito pouca configuração. Os atacantes geralmente abusam dele para passar a entrada e a saída do shell diretamente por uma conexão TCP/IP.

Os shells integrados, como o Bash no Linux e o PowerShell no Windows, desempenham um papel central quando o acesso é obtido. Como esses shells são destinados à administração legítima, seu uso indevido pode se misturar ao comportamento normal do sistema.

Estruturas como o Metasploit são comumente usadas para entregar e gerenciar shells reversos em grande escala. Suas sessões do Meterpreter fornecem acesso estável, tratamento de sessões e controle estendido de pós-exploração.

Linguagens como Python e Perl geralmente são utilizadas para criar cargas úteis leves de shell reverso. Sua disponibilidade em muitos sistemas permite que os invasores operem sem descartar binários externos óbvios.

Em muitos casos, os atacantes confiam inteiramente nos utilitários existentes já presentes no sistema. Essa abordagem de “viver da terra” reduz o ruído e dificulta a detecção da atividade reversa do projétil por meio dos controles de segurança tradicionais.

A detecção de um ataque de projétil reverso depende menos da detecção de ferramentas específicas e mais do reconhecimento de comportamentos incomuns. Como os shells reversos usam processos legítimos e tráfego de saída, a visibilidade na rede e nos terminais é fundamental.

Conexões externas inesperadas são um dos indicadores mais fortes de uma concha reversa. Conexões com endereços IP desconhecidos, portas estranhas ou destinos raros devem sempre levantar suspeitas.

Os shells reversos geralmente criam conexões de longa duração ou repetitivas que não correspondem ao comportamento normal do aplicativo. Picos repentinos no tráfego TCP criptografado ou bruto também podem sinalizar atividades ocultas de comando e controle.

No endpoint, um sinal comum é um processo de shell iniciado por um aplicativo principal incomum. Por exemplo, um servidor web ou serviço em segundo plano gerando Bash ou PowerShell raramente é normal.

A execução frequente de comandos sem a interação do usuário é outro sinal de alerta. Quando os sistemas executam comandos fora das tarefas agendadas ou dos fluxos de trabalho administrativos, isso geralmente aponta para o controle ativo do invasor.

Ferramentas como plataformas EDR, IDS e SIEM ajudam a correlacionar sinais de rede e endpoint. Ao combinar registros, alertas e dados comportamentais, as equipes de segurança podem detectar projéteis reversos antes que eles se transformem em violações maiores.

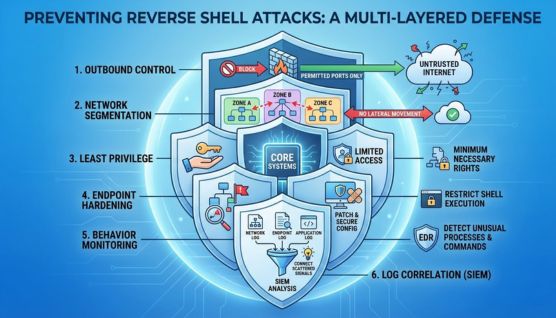

Prevenir ataques reversos de projéteis consiste principalmente em reduzir a exposição e aumentar o controle sobre a atividade externa. Como esses ataques dependem de ferramentas confiáveis e tráfego de aparência normal, a prevenção funciona melhor quando várias camadas de segurança funcionam juntas.

Restringir o tráfego de saída da rede é uma das defesas mais eficazes. A filtragem de saída garante que os sistemas só possam se comunicar com destinos aprovados e portas necessárias.

A segmentação de redes limita a distância que um invasor pode percorrer após obter acesso. Mesmo que uma camada reversa seja estabelecida, a segmentação reduz o movimento lateral e o impacto geral.

Usuários e serviços só devem ter as permissões de que realmente precisam. A limitação de privilégios reduz o que um invasor pode fazer mesmo se o acesso ao shell for obtido.

Manter os sistemas corrigidos e configurados com segurança fecha os pontos de entrada comuns usados para implantar shells reversos. O controle de aplicativos e as restrições de execução reduzem ainda mais o abuso de shells do sistema.

As ferramentas de detecção e resposta de endpoints ajudam a identificar precocemente atividades suspeitas do shell. Observar processos incomuns entre pais e filhos e a execução inesperada de comandos é fundamental.

O registro centralizado por meio de plataformas SIEM ajuda a conectar pequenos sinais de alerta em todos os sistemas. A correlação de registros de rede, endpoint e aplicativo melhora a detecção e a resposta precoces.

Os ataques de shell reverso são vistos com mais frequência em ambientes em que os sistemas estão expostos à Internet e o tráfego de saída é monitorado vagamente. A infraestrutura moderna expandiu a superfície de ataque, dando aos atacantes mais oportunidades de estabelecer silenciosamente o acesso remoto.

As cargas de trabalho na nuvem são alvos frequentes, especialmente quando as máquinas virtuais ou os serviços estão mal configurados. Portas de gerenciamento expostas, credenciais fracas e grupos de segurança excessivamente permissivos facilitam a implantação de shells reversos após o acesso inicial.

Contêineres e clusters Kubernetes são atraentes porque uma única fraqueza pode expor várias cargas de trabalho. Os invasores geralmente usam shells reversos para passar de um contêiner comprometido para o host subjacente ou outros serviços no cluster.

Os aplicativos web voltados para o público continuam sendo um dos pontos de entrada mais comuns. Depois de explorar vulnerabilidades como falhas no upload de arquivos ou injeção de comando, os invasores usam shells reversos para obter acesso persistente ao back-end.

Os servidores de compilação e as ferramentas de automação são cada vez mais direcionados devido às suas permissões elevadas. Um shell reverso em um ambiente de CI/CD pode dar aos atacantes acesso ao código-fonte, segredos e sistemas de implantação.

As estações de trabalho dos funcionários também são alvos comuns por meio de phishing ou downloads maliciosos. Uma vez comprometidos, os invólucros reversos permitem que os invasores mantenham o controle e se aprofundem nas redes internas.

O risco reverso do projétil vai muito além do simples acesso ao sistema. Quando um shell reverso está ativo, ele geralmente se torna a porta de entrada para um comprometimento mais amplo entre sistemas, dados e operações.

Um shell reverso dá aos atacantes acesso interativo ao sistema operacional. Isso permite que eles modifiquem as configurações, instalem ferramentas adicionais ou desabilitem os controles de segurança.

Os invasores podem acessar arquivos, bancos de dados e credenciais confidenciais diretamente do host comprometido. Isso geralmente leva ao roubo de dados, perda de propriedade intelectual ou vazamento de informações do cliente.

Com o acesso ao shell, os invasores podem explorar a rede interna e se deslocar para outros sistemas. Uma máquina comprometida pode rapidamente se transformar em uma brecha maior.

Os shells reversos são frequentemente usados como ponto de partida para obter permissões de alto nível. Se forem bem-sucedidos, os invasores podem assumir o controle de serviços essenciais ou contas administrativas.

Os atacantes geralmente usam projéteis reversos para estabelecer acesso a longo prazo. Eles podem criar backdoors ocultos ou tarefas agendadas que sobrevivem a reinicializações e atualizações.

Os sistemas sob controle do invasor podem ser alterados, corrompidos ou desconectados. Em casos graves, isso resulta em interrupções do serviço, tempo de inatividade ou implantação de ransomware.

A exposição aos dados e o acesso não autorizado podem desencadear violações regulatórias. As organizações podem enfrentar auditorias, multas, ações legais e danos visíveis à reputação.

Para reduzir ainda mais o risco de ataque reverso, as equipes de segurança devem olhar além dos sinais óbvios de rede e processo e se concentrar em pistas mais sutis de infraestrutura e comportamento. Esses indicadores geralmente aparecem mais cedo em ambientes maduros, onde o monitoramento básico já está em vigor.

Consultas de DNS incomuns podem revelar a infraestrutura de shell reverso antes que as conexões sejam totalmente estabelecidas. Pesquisas repetidas em domínios recém-registrados ou de baixa reputação são especialmente suspeitas.

Os proxies da Web geralmente capturam um comportamento externo que os firewalls perdem. Os shells reversos encapsulados por HTTP ou HTTPS podem mostrar padrões de solicitação anormais ou uso incomum de destinos.

Mesmo quando o tráfego é criptografado, os metadados TLS ainda fornecem valor. Certificados raros, uso incomum de cifras ou nomes de servidores incompatíveis podem indicar canais secretos de comando e controle.

Monitorar as mudanças nos destinos de saída aprovados é fundamental. Sistemas que se comunicam repentinamente fora das listas de permissões definidas podem sinalizar tentativas não autorizadas de controle remoto.

Em ambientes de nuvem, os registros do plano de controle geralmente expõem a atividade do invasor. Chamadas de API inesperadas, mudanças de função ou acesso a metadados podem indicar uma exploração baseada em shell.

No nível do contêiner, os eventos de tempo de execução fornecem o contexto principal. O acesso ao shell dentro de contêineres que normalmente executam serviços de propósito único é uma forte anomalia.

A atividade reversa do projétil geralmente ocorre fora do horário operacional normal. A execução do comando ou a comunicação externa fora do horário de expediente devem ser analisadas cuidadosamente.

Os ataques de shell reverso permanecem eficazes porque tiram proveito da confiança implícita incorporada às redes e sistemas modernos. Ao confiar em ferramentas legítimas, conexões externas e comportamento normal do sistema, os invasores podem ficar ocultos enquanto mantêm um controle profundo.

A defesa contra esse risco exige mais do que bloquear o tráfego ou implantar ferramentas de segurança. As organizações que entendem como os shells reversos operam e monitoram ativamente os sinais comportamentais nas camadas de nuvem, endpoint e rede estão mais bem equipadas para detectar intrusões precocemente e reduzir o impacto no mundo real.