🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

A Execução Remota de Código (RCE) é um tipo de vulnerabilidade de segurança que permite que um invasor execute código malicioso em um sistema remoto, como um servidor, aplicativo ou dispositivo de endpoint. Essa execução ocorre sem acesso físico e, muitas vezes, sem autenticação, tornando o RCE uma das classes de vulnerabilidades mais perigosas.

Uma vez explorado, o RCE dá aos atacantes a capacidade de controlar o comportamento de um sistema. Esse nível de acesso pode permitir que eles instalem malware, manipulem dados ou usem o sistema comprometido como ponto de entrada em uma rede maior.

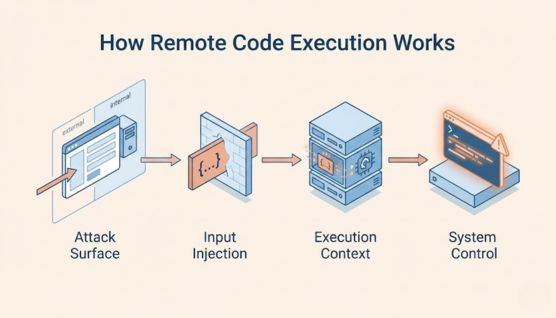

A execução remota de código funciona encadeando vários pontos fracos em um aplicativo até que a entrada controlada pelo invasor seja executada pelo sistema. Cada estágio se baseia no anterior, transformando uma simples falha de entrada em execução completa do código.

O RCE começa com uma superfície de ataque exposta, como um aplicativo web, endpoint de API, servidor de aplicativos ou serviço de rede. Esses componentes aceitam entradas externas e interagem diretamente com a lógica de back-end ou os recursos do sistema.

O atacante envia entradas criadas contendo código executável, comandos ou objetos serializados. A fraca validação de entrada permite que esses dados passem pelo aplicativo como conteúdo confiável.

O aplicativo processa a entrada injetada em seu ambiente de execução, como um servidor web ou shell do sistema operacional. Nesse ponto, a carga maliciosa é executada como código em vez de tratada como dados.

Quando a execução ocorre, o atacante obtém o controle das permissões do processo afetado. Esse acesso geralmente é usado para aumentar privilégios, implantar malware ou mover-se lateralmente entre sistemas conectados.

As vulnerabilidades de execução remota de código são causadas por pontos fracos na forma como o software é projetado, implementado ou mantido. Essas falhas permitem que a entrada controlada pelo invasor alcance caminhos de execução que nunca foram destinados a processar código.

Os aplicativos que não conseguem validar, higienizar ou restringir a entrada do usuário são altamente suscetíveis ao RCE. Dados não confiáveis podem ser interpretados como comandos, scripts ou objetos executáveis em vez de entrada simples.

Muitas vulnerabilidades do RCE decorrem de falhas conhecidas já documentadas como CVEs. Quando os sistemas não são corrigidos, os invasores podem explorar o código de exploração disponível publicamente para obter execução remota.

Aplicativos que desserializam dados não confiáveis sem verificações adequadas podem executar objetos maliciosos incorporados. Esse é um vetor RCE comum em aplicativos baseados em Java, .NET e PHP.

Serviços excessivamente permissivos, interfaces administrativas expostas ou configurações padrão inseguras aumentam o risco de RCE. Essas configurações incorretas geralmente oferecem aos invasores um caminho direto para a execução do código.

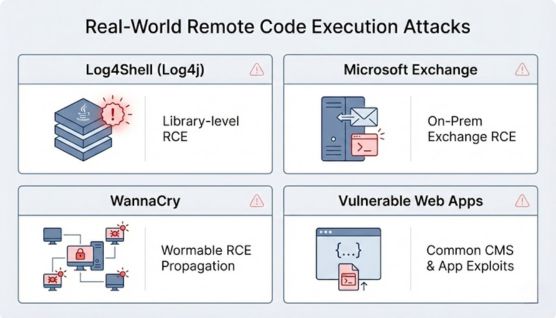

Os ataques de execução remota de código causaram alguns dos incidentes de segurança mais graves dos últimos anos. Esses exemplos mostram como uma única vulnerabilidade pode dar aos atacantes o controle remoto sobre os sistemas.

O Log4Shell era uma vulnerabilidade de execução remota de código encontrada na biblioteca de registro Apache Log4j. Os invasores poderiam acioná-lo enviando uma mensagem especialmente criada, o que fazia com que aplicativos vulneráveis executassem códigos maliciosos.

Como o Log4j é usado em muitos aplicativos Java, essa falha afetou milhares de sistemas em todo o mundo. Os atacantes o usaram para instalar malware e ransomware.

Várias vulnerabilidades do Microsoft Exchange Server permitiram que os invasores executassem códigos remotamente em servidores de e-mail. Uma vez explorados, os invasores podem instalar web shells para manter o acesso.

Isso possibilitou ler e-mails, roubar dados e se aprofundar nas redes da empresa. Muitas organizações foram afetadas antes da aplicação dos patches.

O ataque do WannaCry usou uma falha de execução remota de código no serviço Windows SMB. Isso permitiu que o ransomware se espalhasse automaticamente entre computadores sem patch.

Nenhuma ação do usuário foi necessária, o que fez com que o ataque se espalhasse extremamente rápido. Redes inteiras foram bloqueadas em poucas horas.

As vulnerabilidades de execução remota de código também são comuns em aplicativos da web e sistemas de gerenciamento de conteúdo. Os invasores exploram essas falhas para executar comandos em servidores da Web ou fazer upload de arquivos maliciosos.

Esses ataques geralmente são usados como ponto de partida para roubo de dados, instalação de malware ou comprometimento adicional do sistema.

A detecção de ataques de execução remota de código exige observar comportamentos incomuns, em vez de depender de um único alerta. Como o RCE permite que os invasores executem o código como um processo legítimo, a detecção precoce depende da visibilidade em sistemas, aplicativos e redes.

Os ataques RCE geralmente fazem com que os aplicativos se comportem de maneira anormal, como a geração de processos inesperados do sistema ou a execução de comandos do shell. O monitoramento dos registros do aplicativo e do comportamento do tempo de execução ajuda a identificar esses sinais de alerta precocemente.

Comandos, scripts ou alterações inesperadas de arquivos nos registros do sistema e do aplicativo podem indicar a execução remota do código. Os registros que mostram padrões de solicitação anormais, parâmetros estranhos ou falhas repetidas em entradas são especialmente importantes.

Os Sistemas de Detecção de Intrusão (IDS) e os Sistemas de Prevenção de Intrusões (IPS) podem detectar padrões conhecidos de exploração de RCE. Essas ferramentas analisam o tráfego da rede em busca de cargas maliciosas e tentativas suspeitas de execução de comandos.

As ferramentas de Detecção e Resposta de Endpoint (EDR) monitoram a execução do processo em servidores e endpoints. Eles podem sinalizar execução não autorizada de código, tentativas de escalonamento de privilégios ou descarte de malware por meio de explorações do RCE.

Muitos ataques de RCE são seguidos por ações como instalação de shell web, conexões de saída com servidores de comando e controle ou mudanças incomuns de privilégios. A detecção desses comportamentos de acompanhamento geralmente revela uma violação anterior do RCE.

A prevenção de ataques de execução remota de código se concentra em reduzir as chances de que entradas maliciosas cheguem a um ponto de execução. Uma forte estratégia de prevenção combina práticas de desenvolvimento seguras com proteção contínua do sistema.

Muitos ataques RCE exploram vulnerabilidades conhecidas com as correções disponíveis. Manter sistemas operacionais, aplicativos, estruturas e bibliotecas atualizados fecha os pontos de entrada comuns nos quais os atacantes confiam.

Os desenvolvedores devem validar e limpar todas as entradas do usuário para garantir que sejam tratadas como dados, não como código executável. Seguir padrões de codificação seguros reduz significativamente o risco de RCE no nível do aplicativo.

Os aplicativos devem ser executados com as permissões mínimas necessárias para funcionar. Se uma vulnerabilidade RCE for explorada, privilégios limitados ajudarão a conter os danos.

Os Web Application Firewalls (WAFs) podem bloquear cargas maliciosas antes que elas cheguem ao aplicativo. Eles são especialmente eficazes para impedir padrões comuns de exploração de RCE no tráfego da web.

A segmentação da rede impede que os invasores se movam facilmente pelos sistemas após a exploração. O monitoramento contínuo ajuda a detectar e conter as tentativas de RCE antes que elas aumentem.

O CloudSEK ajuda as organizações a reduzir o risco de execução remota de código, fornecendo visibilidade precoce de vulnerabilidades e ameaças emergentes. Em vez de bloquear ataques diretamente, ele se concentra em identificar sinais de risco antes que a exploração ocorra.

Por meio de inteligência contínua contra ameaças, o CloudSEK rastreia CVEs explorados, atividades de invasores e divulgações de vulnerabilidades que geralmente levam a ataques de RCE. Isso permite que as equipes de segurança priorizem os esforços de correção e correção com base no contexto de ameaças do mundo real.

Além disso, o CloudSEK monitora a superfície de ataque externa de uma organização para identificar aplicativos expostos, configurações incorretas e pontos de entrada fracos. Ao destacar esses riscos precocemente, ele oferece suporte à defesa proativa e complementa ferramentas como WAFs, EDR e sistemas de gerenciamento de patches.