🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Um Trojan de Acesso Remoto (RAT) é um programa de malware que concede secretamente aos atacantes acesso a um dispositivo infectado. Ele se esconde em arquivos de aparência legítima, permitindo que operadores remotos trabalhem dentro do sistema sem alertar o usuário.

Uma vez ativo, o RAT se conecta a um servidor de comando e controle (C2) operado pelo atacante, permitindo que o criminoso emita instruções em tempo real. Por meio dessa conexão, o invasor obtém acesso aos atributos do sistema, como arquivos, credenciais, câmeras e recursos de rede.

Os RATs mantêm a infiltração de longo prazo usando mecanismos de persistência, como edições de registro, entradas de inicialização ou serviços ocultos. Seus recursos avançados de vigilância e funções de exfiltração de dados os tornam uma das entidades de malware mais perigosas nos ataques cibernéticos modernos.

Um Trojan de acesso remoto começa a funcionar no momento em que um usuário abre um arquivo ou link infectado. Uma vez lançado, o malware coloca silenciosamente seus arquivos no dispositivo para que ele possa ser executado sem ser notado.

Depois de se instalar, ele atualiza as configurações do sistema para que possa ser iniciado automaticamente sempre que o dispositivo for ligado. Isso mantém o malware ativo mesmo que o usuário reinicie ou desligue o computador.

Quando tudo está configurado, o RAT abre uma linha de comunicação oculta que permite ao atacante interagir com o dispositivo. Por meio dessa conexão, o invasor pode navegar pelas pastas, executar ações e fazer alterações como se estivesse sentado na frente do sistema.

Os RATs são perigosos porque permitem que os invasores operem dentro de um sistema silenciosamente, ao mesmo tempo em que moldam seu comportamento para suportar um comprometimento mais profundo. Eles geralmente são usados durante as fases iniciais de intrusões direcionadas, geralmente antes do roubo de credenciais ou da implantação de ransomware.

Os Trojans de acesso remoto dependem tanto do erro humano quanto das fraquezas do sistema para entrar e operar dentro dos dispositivos.

Esses métodos de entrada mostram a rapidez com que um RAT pode entrar em um ambiente sem uma forte higiene digital.

Os RATs contêm vários recursos integrados que permitem que os invasores interajam profundamente com um dispositivo infectado.

Os atacantes podem operar o dispositivo como se tivessem acesso físico. Isso inclui iniciar aplicativos, modificar as preferências do sistema ou instalar utilitários ocultos.

Um RAT pode revelar arquivos, documentos e informações armazenadas para operadores remotos. Esse acesso irrestrito permite a coleta de dados direcionada.

Os invasores podem alterar as configurações principais, desativar as proteções ou ajustar os mecanismos que protegem o dispositivo. Essas mudanças enfraquecem o sistema, facilitando sua exploração adicional.

Uma vez lá dentro, um RAT permite que os invasores explorem outros dispositivos conectados. Esse movimento lateral aumenta o alcance do compromisso.

Os atacantes geralmente usam RATs para fornecer componentes maliciosos adicionais. Isso pode incluir ferramentas de extorsão, limpadores de arquivos ou mineradores de recursos.

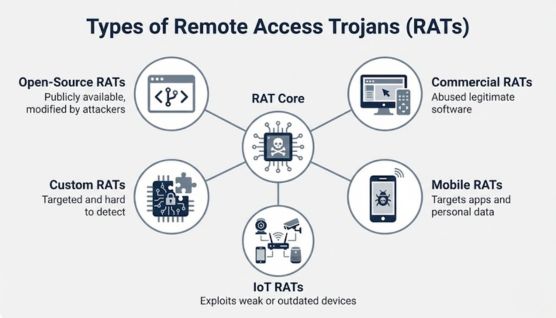

Os RATs de código aberto são ferramentas disponíveis gratuitamente, modificadas e reutilizadas pelos atacantes. Sua acessibilidade os torna comuns em campanhas generalizadas.

Alguns atacantes usam indevidamente ferramentas remotas legítimas compradas ou adquiridas ilegalmente. Essas ferramentas oferecem estabilidade e recursos fortes para uso indevido a longo prazo.

Às vezes, os agentes de ameaças criam RATs personalizados para alvos específicos. Essas versões são mais difíceis de detectar porque não têm padrões conhecidos.

Variantes focadas em dispositivos móveis extraem dados de aplicativos, mensagens e arquivos armazenados de smartphones. Eles geralmente são disfarçados de aplicativos do dia a dia.

Os RATs da IoT têm como alvo roteadores, câmeras inteligentes e outros dispositivos conectados. Eles contam com senhas fracas ou firmware desatualizado para obter acesso.

Muitas campanhas de intrusão usaram o DarkComet devido à sua estabilidade e ampla funcionalidade. Os atacantes apreciam sua flexibilidade durante operações de longo prazo.

A estrutura modular do NanoCore permite que os operadores expandam as capacidades por meio de plug-ins. Esse design o torna eficaz em ataques com foco nos negócios.

O NJRat se espalha rapidamente por meio de táticas de distribuição em massa. Muitos atacantes iniciantes confiam nela para comprometer indivíduos e pequenas organizações.

PoisonIvy desempenhou um papel em várias operações de espionagem. Seu conjunto de ferramentas robusto continua atraindo os agentes de ameaças.

Remcos é uma ferramenta comercial frequentemente usada indevidamente para acesso não autorizado. Muitas campanhas de phishing dependem dele para manter uma presença de longo prazo.

Reconhecer uma infecção por RAT envolve prestar atenção ao comportamento e aos padrões do dispositivo que não correspondem ao uso regular.

Lentidão repentina, aplicativos que não respondem ou ações aleatórias do sistema podem indicar processos não autorizados. Essas interrupções geralmente refletem atividades ocultas.

Tráfego de saída incomum ou conexões com destinos desconhecidos podem revelar atividades de malware. Esses padrões de rede sugerem tentativas silenciosas de comunicação.

As ferramentas de segurança podem sinalizar processos desconhecidos ou consumo irregular de recursos. Mecanismos comportamentais ajudam a revelar atividades suspeitas.

Os registros do sistema podem mostrar falhas de acesso repetidas ou ajustes não autorizados. Esses traços oferecem informações valiosas sobre interações ocultas.

A prevenção de infecções por RAT envolve melhorar hábitos, fortalecer ferramentas e proteger os pontos de acesso ao sistema.

Evite interagir com links ou arquivos desconhecidos, especialmente de fontes não verificadas. O treinamento consistente ajuda os usuários a reconhecer mensagens suspeitas.

Um software de segurança confiável pode detectar comportamentos indesejados antes que causem danos graves. Essas ferramentas analisam processos para identificar malwares ocultos.

Firewalls e filtros de tráfego ajudam a bloquear tentativas de comunicação indesejadas. Esses controles reduzem o risco de uso indevido remoto.

Manter o software atualizado remove os pontos fracos dos quais os RATs dependem. As atualizações regulares fortalecem a segurança geral do dispositivo.

Restringir privilégios e usar autenticação forte reduz a capacidade de um RAT de causar danos. Essas medidas contêm o impacto do acesso não autorizado.

Escolher a solução certa ajuda a garantir uma detecção rápida e uma resposta eficiente às ameaças de RAT.

Ferramentas eficazes fornecem uma visão clara do comportamento inesperado do sistema. Uma boa visibilidade ajuda a identificar sinais de alerta precoces.

Procure sistemas que analisem ações em vez de depender apenas de listas de ameaças conhecidas. Isso ajuda a detectar variantes RAT novas e modificadas.

O monitoramento do fluxo de dados revela padrões estranhos criados por malwares ocultos. Isso permite a identificação precoce de atividades suspeitas.

Os avisos instantâneos ajudam as equipes de segurança a responder rapidamente. A resposta rápida evita que os atacantes realizem ações prejudiciais.

As ferramentas de segurança devem se adequar perfeitamente aos sistemas existentes. Essa abordagem unificada torna a proteção geral mais confiável.

As campanhas RAT modernas dependem da configuração inicial da infraestrutura, dos canais de distribuição subterrâneos e da implantação em vários estágios, o que torna essencial a visibilidade além dos dados do terminal.

O CloudSEK melhora a detecção de RAT usando sua plataforma xVigil para monitorar fontes superficiais, profundas e escuras da web em busca de ameaças emergentes. Essa ampla coleção de inteligência destaca os primeiros indicadores da atividade do RAT.

Seus modelos de IA e aprendizado de máquina analisam fontes OSINT, fóruns clandestinos, canais do Telegram e registros de malware para identificar campanhas ativas, incluindo DogeRAT e Arechclient2. Isso ajuda as organizações a ver quais ameaças são relevantes para elas.

A plataforma mapeia ativos digitais para identificar pontos fracos vulneráveis ao uso indevido do RAT e fornece alertas em tempo real quando surgem riscos. Seu rastreamento de agentes de ameaças e seu suporte rápido à remoção oferecem um método proativo para reduzir a exposição relacionada ao RAT.