🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Muitas violações importantes falham não porque os invasores quebram a criptografia, mas porque reutilizam silenciosamente as credenciais que já existem nos sistemas. Quando uma única máquina é comprometida, as credenciais roubadas geralmente permitem que os invasores se movam livremente pela rede.

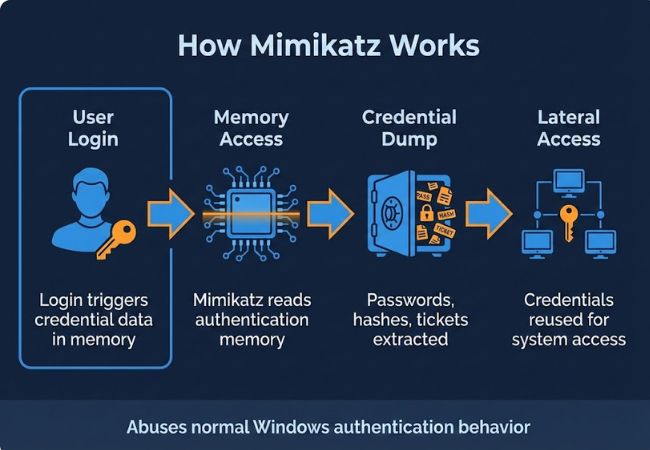

Uma das ferramentas mais comuns por trás desse estágio de ataque é o Mimikatz, que visa como o Windows lida com a autenticação após o login dos usuários. Suas técnicas ajudam os atacantes a transformar o acesso limitado em controle total sem acionar alarmes óbvios.

Esse comportamento faz parte dos fluxos de trabalho normais de autenticação. As defesas tradicionais frequentemente falham em impedir a reutilização de credenciais. Isso torna as técnicas relacionadas ao Mimikatz um fator recorrente em incidentes de ransomware e comprometimento interno da rede.

O Mimikatz é uma ferramenta de código aberto usada para extrair dados de autenticação dos sistemas Windows após o login do usuário. Ele opera em um estágio em que as credenciais já estão presentes na memória como parte da operação normal do sistema.

A ferramenta pode recuperar senhas de texto simples, hashes NTLM e tickets Kerberos associados a sessões ativas. Essas credenciais podem ser reutilizadas para acessar outras máquinas sem interagir com telas de login ou solicitações de autenticação.

O Mimikatz permanece eficaz porque depende do tratamento padrão de credenciais do Windows em vez de explorar uma vulnerabilidade de software. Como resultado, suas técnicas continuam aparecendo em ataques de ransomware e comprometimentos internos de rede.

Benjamin Delpy lançou o Mimikatz publicamente em 2011 para demonstrar como o Windows expõe as credenciais de autenticação na memória depois que um sistema é comprometido. A ferramenta foi criada para destacar os pontos fracos do design no tratamento de credenciais, não para explorar uma vulnerabilidade específica do software.

Com o tempo, o Mimikatz evoluiu além de seu escopo original e se tornou uma implementação de referência para o dumping de credenciais. Os modelos de ameaças do governo dos EUA classificam esse comportamento como OS Credential Dumping (T1003), uma técnica usada para roubar senhas e hashes da memória para movimentação lateral, conforme documentado pela CISA.

Um comunicado conjunto entre FBI e CISA atualizado em junho de 2025 confirma que grupos de ransomware, incluindo o Play (Playcrypt), usam ativamente o Mimikatz para obter credenciais de administrador de domínio durante invasões. A consultoria relata aproximadamente 900 organizações afetadas em maio de 2025, ressaltando a relevância operacional contínua da ferramenta.

O Mimikatz funciona depois que um usuário faz login com êxito, quando o Windows carrega dados de autenticação na memória para gerenciar sessões ativas. Esses dados existem para que o sistema operacional possa autenticar usuários e serviços sem solicitar credenciais repetidamente.

Durante a execução, o Mimikatz lê a memória dos processos de segurança do Windows responsáveis pela autenticação e pelo gerenciamento de sessões. Esses processos contêm artefatos de credenciais, como senhas de texto simples, hashes NTLM e tíquetes Kerberos vinculados a contas conectadas.

As credenciais extraídas podem então ser reutilizadas para autenticação em outros sistemas como usuários legítimos. Como esse comportamento depende de fluxos de trabalho de autenticação padrão do Windows e não da exploração, a técnica permanece eficaz em todas as versões e patches.

O Mimikatz extrai diferentes formas de dados de autenticação que o Windows carrega na memória para oferecer suporte a sessões ativas de usuários e autenticação de serviços.

Em determinadas configurações, o Windows armazena temporariamente as senhas de texto sem formatação na memória após o login do usuário. O Mimikatz pode recuperar essas senhas quando elas estiverem presentes, permitindo a reutilização direta sem processamento adicional.

Os hashes NTLM são representações criptográficas de senhas de usuário usadas para autenticação do Windows. O Mimikatz extrai esses hashes da memória, permitindo ataques pass-the-hash sem revelar a senha original.

Os tíquetes Kerberos são usados para autenticar usuários e serviços em ambientes do Active Directory. O Mimikatz pode despejar esses tickets da memória, permitindo que os invasores os reutilizem para acessar os recursos da rede.

Além dos tickets, o Kerberos depende de chaves de criptografia derivadas das credenciais do usuário. O Mimikatz pode extrair essas chaves, que podem ser usadas para solicitar novos tickets ou se passar por usuários em um domínio.

O Windows armazena credenciais de domínio em cache para permitir logins quando um controlador de domínio não está disponível. O Mimikatz pode recuperar essas credenciais em cache, estendendo o acesso mesmo em ambientes desconectados ou segmentados.

O Mimikatz é usado quase exclusivamente para permitir o roubo de credenciais e técnicas de reutilização que permitem que os invasores se autentiquem como usuários legítimos após o comprometimento de um sistema.

O Mimikatz se mistura à atividade normal de autenticação do Windows, tornando difícil separar o comportamento malicioso das operações legítimas do sistema.

O acesso às credenciais ocorre por meio de processos de segurança do Windows que lidam rotineiramente com tarefas de autenticação. A atividade originada desses processos geralmente parece esperada em ambientes corporativos.

A maioria das operações ocorre diretamente na memória do sistema, e não por meio de arquivos executáveis gravados em disco. A interação reduzida com o disco limita a visibilidade dos controles focados na varredura de arquivos.

As credenciais extraídas já são confiáveis pelo sistema operacional e pelos serviços associados. As tentativas de autenticação usando essas credenciais parecem legítimas para os mecanismos de controle de acesso.

Os atacantes modificam ou recompilam regularmente o Mimikatz para evitar a detecção estática. As defesas baseadas em assinaturas têm dificuldade em manter a cobertura à medida que as variantes mudam.

Os administradores de segurança realizam ações que se assemelham muito ao acesso e à inspeção de credenciais. A sobreposição comportamental complica a diferenciação confiável entre uso autorizado e malicioso.

Reduzir o impacto do Mimikatz exige limitar a exposição de credenciais, restringir privilégios e monitorar o comportamento de autenticação em endpoints e domínios.

Proteja o material de autenticação confidencial habilitando recursos que isolam as credenciais do acesso no modo de usuário. Controles como o LSASS protegido e a proteção moderna de credenciais reduzem o que pode ser lido da memória.

Limite o acesso administrativo e reduza onde contas de alto privilégio podem fazer login. Menos sessões privilegiadas significam menos credenciais valiosas carregadas na memória.

Desative os mecanismos de autenticação antigos e aplique protocolos mais fortes em todo o ambiente. O uso consistente da autenticação moderna reduz as oportunidades de reutilização de credenciais.

Monitore o acesso aos processos e à memória relacionados à autenticação com detecção baseada em comportamento. Os alertas vinculados ao acesso anormal ao processo fornecem visibilidade das tentativas de despejo de credenciais.

Separe os sistemas e restrinja os caminhos de movimento lateral por meio da segmentação de rede e identidade. A segmentação limita até que ponto as credenciais roubadas podem ser reutilizadas.

A legalidade do Mimikatz depende inteiramente da autorização, da finalidade e do ambiente em que é usado.

O uso geralmente é permitido em sistemas de propriedade do usuário ou onde a permissão explícita foi concedida. Testes de penetração, exercícios de equipe vermelha e avaliações internas de segurança se enquadram nessa categoria.

Executar o Mimikatz em sistemas sem permissão constitui acesso não autorizado na maioria das jurisdições. Extrair credenciais de sistemas de terceiros pode violar as leis de uso indevido de computadores e crimes cibernéticos.

Os pesquisadores de segurança podem estudar ou testar o Mimikatz em ambientes de laboratório controlados. Esse uso se concentra em entender a exposição de credenciais em vez de acessar sistemas de produção ao vivo.

Muitas organizações restringem o uso de ferramentas de despejo de credenciais, independentemente da intenção. As políticas internas geralmente exigem aprovações, registros e limitações de escopo antes de qualquer uso.

O uso legítimo do Mimikatz ocorre em cenários controlados em que a exposição à credencial precisa ser avaliada, validada ou demonstrada com a devida autorização.

Os testes de penetração autorizados usam o Mimikatz para confirmar se as credenciais podem ser extraídas após o comprometimento. As descobertas ajudam as organizações a entender o risco real pós-exploração, em vez da exposição teórica.

Os exercícios da equipe vermelha aplicam o Mimikatz para simular o comportamento do atacante durante o movimento lateral e a escalada de privilégios. Os resultados medem a capacidade de detecção e a prontidão de resposta em condições realistas.

As avaliações de segurança usam o despejo de credenciais para avaliar os pontos fracos da configuração na autenticação e no gerenciamento de privilégios. As evidências coletadas apoiam a remediação de caminhos de acesso de alto risco.

Ambientes de laboratório isolados usam o Mimikatz para educação e desenvolvimento de habilidades. Os testes práticos aumentam a familiaridade com a mecânica de roubo de credenciais sem afetar os sistemas de produção.

Durante as investigações, a execução controlada pode validar se o despejo de credenciais ocorreu nos hosts afetados. A confirmação ajuda a comprometer o escopo e a priorizar as redefinições de credenciais.

Mimikatz destaca um desafio fundamental de segurança: as credenciais continuam sendo um dos ativos mais valiosos nos ambientes Windows após o comprometimento. Seu uso contínuo mostra que muitos ataques são bem-sucedidos ao reutilizar dados de autenticação confiáveis em vez de explorar novas vulnerabilidades.

A redução do risco depende da limitação da exposição de credenciais, do controle de privilégios e da detecção precoce de comportamentos anormais de autenticação. Abordar essas áreas diminui o impacto das técnicas no estilo Mimikatz e fortalece a resiliência geral após o compromisso.