🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Uma violação de segurança raramente termina com a primeira máquina comprometida. Depois de obter o acesso inicial, os atacantes se concentram em alcançar sistemas adicionais na mesma rede.

Os ambientes corporativos dependem de credenciais compartilhadas, privilégios administrativos e serviços de diretório para operar com eficiência. Esses mesmos mecanismos confiáveis podem ser usados para acessar servidores de arquivos, bancos de dados e controladores de domínio sem levantar suspeitas imediatas.

Os profissionais de segurança descrevem essa progressão interna como movimento lateral. Reconhecer como ela se desenvolve e como pode ser detectada e evitada é fundamental para reduzir o impacto geral de uma intrusão.

O movimento lateral é uma técnica de ataque pós-comprometimento na qual um intruso usa credenciais válidas ou acesso confiável ao sistema para passar de um sistema interno para outro na mesma rede. Isso ocorre após o acesso inicial e permite que o invasor expanda o controle além do dispositivo originalmente violado.

O acesso a uma única estação de trabalho raramente fornece controle direto sobre a infraestrutura confidencial. Sistemas de autenticação interna, como o Active Directory, protocolos de administração remota e contas de serviços compartilhados, criam caminhos que podem ser reutilizados sem explorar vulnerabilidades adicionais.

A expansão entre servidores, contas de usuário e sistemas administrativos aumenta o alcance operacional do atacante. Um acesso mais amplo geralmente leva ao comprometimento do domínio, ao roubo de dados ou à implantação coordenada de ransomware.

Os atacantes usam o movimento lateral para expandir o controle além do sistema inicialmente comprometido.

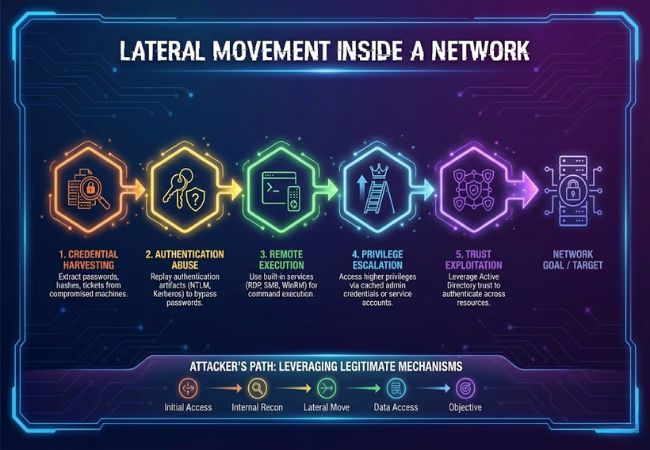

O movimento lateral funciona aproveitando mecanismos internos legítimos de autenticação e comunicação para se mover entre sistemas.

Várias técnicas bem documentadas permitem que os invasores se movam entre os sistemas internos após obterem acesso.

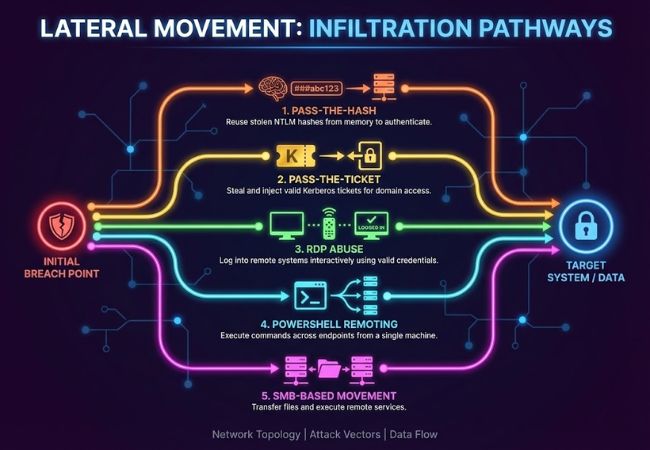

Pass-the-hash envolve a reutilização de hashes de senha NTLM roubados para autenticação em outras máquinas. O atacante não precisa da senha original, apenas do hash armazenado na memória.

O Pass-the-Ticket visa a autenticação Kerberos roubando e injetando tickets válidos. Os tickets injetados permitem a personificação de usuários com acesso aos recursos do domínio.

O abuso de RDP ocorre quando credenciais válidas são usadas para fazer login em sistemas remotos de forma interativa. As contas administrativas tornam esse método especialmente eficaz em todos os servidores.

A comunicação remota do PowerShell permite a execução de comandos em vários endpoints a partir de uma única máquina. Os recursos de script administrativo permitem o reconhecimento e a implantação de carga útil.

O Bloco de Mensagens do Servidor é usado para transferir arquivos e executar serviços remotos em ambientes Windows. Combinado com credenciais válidas, ele fornece acesso confiável de sistema a sistema.

Um ataque comum começa com um e-mail de phishing que compromete a estação de trabalho de um único funcionário. O invasor obtém acesso local e começa a pesquisar no sistema por credenciais em cache ou sessões ativas.

As ferramentas de despejo de credenciais são então usadas para extrair hashes de administrador ou tickets Kerberos da memória. Essas credenciais permitem a autenticação em servidores de arquivos e outras máquinas internas sem acionar alertas de intrusão externos.

Eventualmente, o acesso chega a um controlador de domínio ou servidor de backup, onde o controle sobre a infraestrutura de identidade é estabelecido. A partir desse ponto, a implantação de ransomware ou a exfiltração de dados em grande escala podem ser executadas em todo o ambiente.

A estrutura MITRE ATT&CK classifica o movimento lateral sob a tática TA0008. Essa categoria documenta as técnicas que os adversários usam para se mover entre sistemas após obterem acesso.

Cada técnica, como Pass-the-Hash ou Remote Services, é mapeada com descrições detalhadas e orientações de detecção. As equipes de segurança usam esses mapeamentos para entender o comportamento do invasor e medir a cobertura defensiva.

O alinhamento dos controles de detecção com o ATT&CK melhora a visibilidade dos caminhos de ataque internos. O mapeamento estruturado também oferece suporte à busca de ameaças, equipes vermelhas e avaliações de maturidade de segurança.

A detecção de movimentos laterais exige visibilidade da atividade de autenticação, do comportamento do terminal e do tráfego interno da rede. As credenciais válidas são frequentemente usadas, então as anomalias são mais importantes do que as assinaturas de malware.

As plataformas de detecção e resposta de terminais monitoram a execução do processo, o acesso às credenciais e as tentativas de conexão remota. O uso incomum de ferramentas administrativas ou cadeias de processos anormais entre pais e filhos podem indicar uma atividade dinâmica.

A análise de registros de eventos NTLM e Kerberos ajuda a identificar o uso suspeito de tíquetes e repetidas tentativas de login lateral. Tipos de login incomuns, tentativas fracassadas seguidas de sucesso ou uso da conta fora dos padrões normais exigem investigação.

A base comportamental das contas de usuários e serviços destaca os desvios nos padrões de acesso. Mudanças de privilégios, solicitações anormais de tíquetes ou uso indevido da conta de serviço geralmente sinalizam disseminação interna.

O monitoramento do tráfego leste-oeste expõe conexões inesperadas entre sistemas. As conexões laterais entre estações de trabalho e controladores de domínio devem acionar o escrutínio.

Evitar o movimento lateral exige limitar o abuso de credenciais e reduzir a confiança implícita dentro da rede.

A segmentação da rede restringe a comunicação entre as estações de trabalho dos usuários, os servidores de aplicativos e a infraestrutura crítica. Limitar a conectividade leste-oeste reduz a distância que um invasor pode girar após um comprometimento.

O privilégio mínimo garante que usuários e contas de serviço recebam apenas as permissões necessárias para suas funções. Restringir os direitos administrativos diminui o impacto do roubo de credenciais.

A autenticação multifator adiciona uma camada de verificação além das senhas. Mesmo que as credenciais estejam comprometidas, os requisitos adicionais de autenticação reduzem o acesso não autorizado.

O Gerenciamento de Acesso Privilegiado controla, monitora e alterna as credenciais administrativas. A elevação temporária de privilégios reduz o acesso persistente de alto nível em todos os sistemas.

O fortalecimento do Active Directory inclui monitorar controladores de domínio, restringir permissões de replicação e proteger contas de serviço. O fortalecimento da infraestrutura de identidade limita o comprometimento em todo o domínio.

A arquitetura Zero Trust impõe a validação contínua de usuários e dispositivos antes de conceder acesso. As decisões de acesso são baseadas na identidade, na integridade do dispositivo e no risco contextual, e não na localização da rede.

O movimento lateral em ambientes híbridos e de nuvem visa principalmente tokens de identidade, acesso à API e relações de confiança entre plataformas, em vez dos tradicionais pivôs de estação de trabalho para servidor.

A seleção de uma solução de detecção de movimento lateral exige avaliar o quão bem a plataforma reduz o tempo de permanência do atacante e limita a propagação interna em condições reais.

A solução deve integrar dados de identidade, endpoint e rede em um modelo de detecção unificado. Ferramentas fragmentadas criam pontos cegos que os invasores exploram durante a rotação interna.

Os ataques modernos se concentram na identidade e não apenas no malware. Uma plataforma forte prioriza o monitoramento de credenciais, o rastreamento de privilégios e a detecção de abuso de autenticação em todos os ambientes.

A visibilidade deve se estender além dos controles de perímetro para os caminhos de comunicação leste-oeste. Os sistemas que monitoram apenas as ameaças voltadas para a Internet perdem a propagação interna.

A plataforma deve avaliar continuamente a exposição criada por contas administrativas e permissões de serviço. A pontuação de risco de identidades privilegiadas fornece um alerta precoce sobre possíveis caminhos de escalonamento.

A telemetria local e na nuvem deve ser analisada em conjunto e não separadamente. O monitoramento unificado reduz o risco criado pela identidade federada e pela confiança entre plataformas.

A detecção por si só é insuficiente sem uma capacidade de resposta rápida. As soluções devem oferecer suporte à invalidação automática de credenciais, ao encerramento da sessão e ao isolamento do terminal para evitar mais movimentos.

As plataformas EDR e XDR modernas interrompem o movimento lateral ao correlacionar a atividade de identidade, o comportamento do terminal e os sinais de rede em um fluxo de trabalho de resposta unificado.

O EDR se concentra na visibilidade em nível de endpoint, enquanto o XDR expande a detecção em provedores de identidade, sistemas de e-mail, cargas de trabalho em nuvem e camadas de rede. A correlação desses sinais expõe tentativas coordenadas de pivô que pareceriam inofensivas isoladamente.

Plataformas avançadas conectam eventos de autenticação à execução de processos em endpoints. Uma solicitação suspeita de ticket Kerberos seguida pela execução remota de um comando pode acionar alertas de alta confiança.

O comportamento do usuário e da conta de serviço é continuamente perfilado para detectar desvios nos padrões de acesso. Logins administrativos anormais ou conexões laterais repentinas entre sistemas elevam a pontuação de risco.

Depois que a dinamização suspeita é confirmada, os playbooks automatizados podem isolar endpoints, revogar tokens ou desativar contas comprometidas. A contenção rápida impede que sistemas adicionais sejam acessados.

O mapeamento MITRE ATT&CK integrado ajuda os analistas a investigar metodicamente as técnicas de movimento lateral. A telemetria estruturada permite uma análise mais rápida da causa raiz e avaliação de impacto.

O movimento lateral transforma uma violação limitada em um incidente de segurança generalizado ao permitir que os atacantes expandam o controle em todos os sistemas internos. Conter esse estágio determina rapidamente se uma intrusão permanece isolada ou se transforma em um comprometimento em todo o domínio.

Reduzir a confiança interna, proteger as credenciais e monitorar o comportamento da identidade são fundamentais para limitar a movimentação de invasores. Os fortes recursos de detecção e resposta rápida reduzem significativamente o impacto da atividade pós-comprometimento.

Nem todo ataque inclui movimento lateral, mas a maioria das brechas em grande escala sim. Os atacantes o usam quando é necessário um acesso mais amplo além do sistema inicialmente comprometido.

O aumento de privilégios aumenta os direitos de acesso em um único sistema. O movimento lateral envolve acessar sistemas adicionais em toda a rede usando credenciais existentes ou elevadas.

A atividade geralmente depende de credenciais válidas e ferramentas administrativas legítimas. A detecção tradicional baseada em assinatura pode não sinalizar um comportamento que parece operacionalmente normal.

O Zero Trust reduz significativamente as suposições internas de confiança e limita o uso indevido de credenciais. O monitoramento contínuo ainda é necessário porque nenhuma arquitetura única elimina o risco.

O tempo de permanência varia de acordo com a maturidade do monitoramento e a capacidade de resposta. Em ambientes com visibilidade limitada, os invasores podem expandir o acesso por dias ou semanas antes de acionar a detecção.