🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A segurança da Internet das Coisas Médicas (IoMT) é a proteção dos dispositivos médicos conectados e dos dados clínicos que eles trocam. Ele garante que esses dispositivos não possam ser acessados, alterados ou interrompidos por ameaças cibernéticas.

A segurança da IoMT mantém as informações do paciente privadas e preserva a integridade de cada dispositivo envolvido no diagnóstico, monitoramento e tratamento. Ele cria um ambiente seguro onde as equipes médicas podem confiar em dados precisos e no desempenho ininterrupto do dispositivo.

Os hospitais modernos dependem de milhares de dispositivos que se comunicam entre redes, plataformas em nuvem e canais sem fio. A segurança da IoMT apoia esse ecossistema mantendo a confiança, a estabilidade e a segurança em todos os pontos de atendimento.

A IoMT abrange tudo, desde dispositivos vestíveis domésticos até equipamentos de diagnóstico de última geração, cada um com diferentes expectativas de segurança cibernética.

Os dispositivos vestíveis incluem patches de ECG, monitores de glicose, relógios inteligentes e sensores de RPM. Eles contam com Bluetooth, Wi-Fi e aplicativos móveis, o que torna essenciais as APIs e a autenticação seguras na nuvem.

Bombas de infusão, ventiladores, máquinas de anestesia e monitores cardíacos se conectam por meio do HL7 v2 ou de protocolos proprietários. Eles geralmente funcionam continuamente em UTIs e unidades de emergência médica, limitando o tempo de inatividade para atualizações.

Os sistemas de ressonância magnética, tomografia computadorizada, ultrassom e raio-X dependem do DICOM e se integram ao PACS e RIS. Como eles geram grandes cargas de imagem, o transporte e a segmentação criptografados são cruciais.

Marcapassos, neuroestimuladores e bombas de insulina se comunicam via RF ou NFC. Sua capacidade de correção limitada e sua longa vida útil de design os tornam alguns dos ativos de IoMT de maior risco.

O OT clínico inclui analisadores de laboratório, sistemas de cirurgia robótica e gabinetes de dispensação de medicamentos. Muitos operam no Windows CE, no VxWorks ou em outras plataformas antigas que não possuem controles de segurança modernos.

Os dispositivos IoMT influenciam diretamente as decisões clínicas, tornando sua segurança essencial para o atendimento seguro ao paciente.

Um atacante manipulando a telemetria ou a dosagem da bomba de infusão de um marcapasso pode causar um perigo físico real. Mesmo a adulteração sutil de dados pode levar os médicos a tomarem medidas incorretas durante o tratamento.

Os servidores PACS comprometidos podem atrasar os fluxos de trabalho de radiologia em todo o pronto-socorro. Monitores de UTI com perda de pacotes sem fio podem causar alarmes falsos ou alertas perdidos durante cuidados intensivos.

Os dispositivos IoMT lidam com PHI regulamentados pela HIPAA, pelas regras estaduais de privacidade e pelas expectativas de segurança cibernética da FDA. As violações geralmente desencadeiam investigações dispendiosas, multas ou paralisações operacionais.

Os atacantes frequentemente mudam de um único dispositivo IoMT fraco para sistemas de alto valor, como servidores EHR. Arquiteturas de VLAN plana e dispositivos clínicos não segmentados aumentam esse risco dramaticamente.

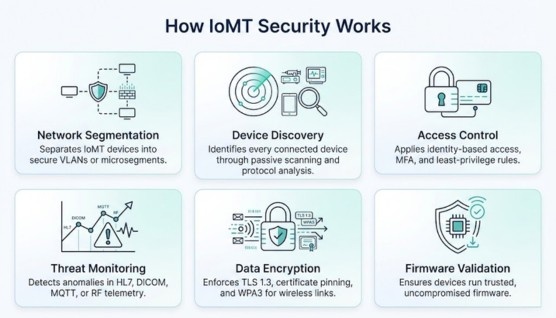

A segurança da IoMT reúne proteções em nível de dispositivo, comunicação segura e políticas de rede.

Os invasores exploram software desatualizado, sinais sem fio fracos, redes mal configuradas e autenticação insuficiente.

O firmware antigo em bombas de infusão ou consoles de imagem permite que os invasores executem códigos maliciosos. Muitos dispositivos não podem ser corrigidos, o que os torna pontos de entrada persistentes.

A interceptação de RF, a reprodução de Bluetooth e os downgrades de Wi-Fi expõem dispositivos vestíveis e implantáveis. A criptografia fraca ou desatualizada aumenta significativamente esses riscos.

Dispositivos não segmentados permitem que os invasores entrem em sistemas PACS, EHR ou administrativos usando vulnerabilidades SMB, RDP ou HL7. Isso expande significativamente o raio de explosão de um ataque.

Os invasores clonam IDs de dispositivos para se passar por monitores ou bombas, permitindo ataques intermediários. Isso pode alimentar sinais vitais falsos ou interromper os painéis clínicos.

A segmentação de dispositivos vinculados a fluxos de trabalho de imagem, laboratoriais ou cirúrgicos cria uma paralisia operacional generalizada. Mesmo o tempo de inatividade não criptografado pode atrasar o diagnóstico e a prestação de cuidados.

Os atacantes usam técnicas de clonagem de dispositivos, reprodução de RF, manipulação de comandos de downlink e downgrade criptográfico para comprometer dispositivos IoMT, desde dispositivos portáteis cardíacos até implantáveis.

Eles também implantam malware aprimorado por IA que tem como alvo o firmware do dispositivo e evita a detecção de SOC para obter um controle mais profundo sobre os sistemas clínicos.

O setor de saúde tem restrições operacionais exclusivas que tornam as abordagens tradicionais de segurança impraticáveis.

Os dispositivos geralmente permanecem em uso por décadas, superando o suporte do fornecedor. Plataformas mais antigas, como Windows CE e VxWorks, carecem de patches para ameaças emergentes.

Os hospitais podem operar mais de 10.000 dispositivos, muitos descobertos somente quando ocorrem incidentes. Sem um inventário completo, a segmentação e o monitoramento ficam incompletos.

Dispositivos críticos não podem ser reinicializados durante o atendimento ao paciente. As correções de segurança devem estar alinhadas às operações ininterruptas de UTI e sala cirúrgica.

Os fabricantes enviam dispositivos com práticas inconsistentes de autenticação, criptografia e atualização. Isso complica as políticas unificadas em todos os departamentos.

HL7 v2, DICOM, CoAP e outros padrões mais antigos não foram criados para a segurança moderna. Isso deixa lacunas na integridade da mensagem e na autenticação da sessão.

O diagnóstico e o monitoramento orientados por IA introduzem uma nova camada de exposição, especialmente quando os dispositivos IoMT alimentam modelos clínicos.

Os atacantes manipulam dados vitais ou de sensores para distorcer as previsões de aprendizado de máquina. Um modelo de sepse por IA envenenado pode atrasar a intervenção que salva vidas.

Alterar os dados de treinamento ou as vias de inferência pode levar os sistemas de diagnóstico a classificações imprecisas. Isso afeta as ferramentas de inteligência artificial de radiologia que dependem de imagens PACS.

A adulteração lenta e sutil de dados de IoMT pode fazer com que as previsões de IA variem com o tempo. Os médicos podem notar inconsistências tarde demais.

Se os sistemas PACS ou EHR que armazenam conjuntos de dados de treinamento forem comprometidos, os modelos de IA resultantes herdarão vulnerabilidades silenciosas.

Os hospitais confiam cada vez mais em dispositivos conectados à nuvem e de processamento de ponta, expandindo a superfície de ataque.

As chaves de administração da nuvem comprometidas podem expor frotas inteiras de IoMT. O acesso à identidade com menos privilégios e a rotação de chaves reduzem esses riscos.

As APIs FHIR permitem uma interoperabilidade perfeita, mas exigem uma forte aplicação do TLS 1.3 e validação de token. A baixa segurança da API cria um risco de divulgação de PHI em grande escala.

Dispositivos periféricos que unem IoMT e redes em nuvem podem ser explorados se não forem devidamente reforçados. Os atacantes podem manipular o tráfego MQTT ou CoAP que flui por eles.

A telemetria não criptografada ou mal assinada pode ser interceptada ou alterada em trânsito. A fixação de certificados e a autenticação do serviço de confiança zero evitam o uso indevido.

O Zero Trust se adapta bem aos ambientes de IoMT porque os dispositivos não podem ser implicitamente confiáveis.

Cada dispositivo, bomba de infusão, console de ressonância magnética e dispositivo vestível precisa de uma identidade criptográfica. A autenticação substitui os modelos tradicionais de confiança baseados em IP.

Os microssegmentos Zero Trust restringem a comunicação entre dispositivos, impedindo movimentos laterais. Até mesmo os dispositivos comprometidos permanecem contidos.

Os médicos obtêm acesso temporário baseado em funções para configurar dispositivos. Isso minimiza os privilégios persistentes que os atacantes podem sequestrar.

A pontuação da postura do dispositivo avalia o firmware, os certificados e o comportamento em tempo real. O acesso é continuamente revalidado para refletir os níveis de risco atuais.

A segurança cibernética da área de saúde é regida por padrões internacionais, mandatos federais e requisitos do fabricante.

Requer salvaguardas administrativas, físicas e técnicas para PHI. Os dispositivos IoMT devem cumprir obrigações estritas de criptografia, registro e acesso. Saiba mais sobre a HIPAA.

A orientação pré-comercialização e pós-comercialização da FDA exige SBOMs, desenvolvimento seguro, processos de patch e divulgação de vulnerabilidades.

FDA RTA 2023 impõe a integridade da cibersegurança antes da aprovação do mercado.

Fornece uma abordagem estruturada para identificar, proteger, detectar, responder e recuperar. Útil para a maturidade da cibersegurança hospitalar. Saiba mais sobre o NIST CSF.

Os hospitais podem fortalecer sua postura de segurança por meio de esforços estruturados de curto e longo prazo.

Os fabricantes desempenham um papel decisivo na proteção da IoMT durante todo o ciclo de vida do dispositivo.

Comunicações criptografadas, comandos autenticados e firmware reforçado reduzem as vulnerabilidades desde o primeiro dia.

Cronogramas de patches consistentes protegem os dispositivos contra ameaças emergentes. Os SLAs claros do fornecedor ajudam os hospitais a planejar a manutenção com segurança.

A divulgação coordenada de vulnerabilidades acelera a mitigação de riscos. O FDA e o MDR da UE esperam que os fabricantes forneçam atualizações transparentes e oportunas.

Um forte fluxo de trabalho de resposta a incidentes protege o atendimento ao paciente e, ao mesmo tempo, contém ameaças. Ele garante que cada ação tomada apoie a segurança clínica e restaure a integridade do dispositivo.

Identifique quais dispositivos IoMT são afetados e determine o nível de impacto no paciente com base na dependência clínica. Priorize primeiro os sistemas de suporte de vida e de alto risco para evitar atrasos no atendimento urgente.

Use microssegmentação ou desconexões físicas controladas para conter dispositivos comprometidos sem interromper fluxos de trabalho essenciais. Isso evita que os invasores se movam lateralmente para PACS, EHR ou outros sistemas críticos.

Analise os registros do HL7, os fluxos de imagem DICOM e a telemetria do dispositivo para entender como o comprometimento ocorreu. Isso ajuda as equipes a identificar as causas principais e detectar se sistemas adicionais foram afetados.

Aplique patches, restaure o firmware ou substitua dispositivos inseguros para remover a ameaça e devolver o equipamento à operação confiável. Verifique a configuração e a postura de segurança de cada dispositivo antes de reconectá-lo às redes clínicas.

Notifique líderes clínicos, equipes de conformidade, fabricantes e reguladores para garantir respostas e relatórios coordenados. A comunicação clara mantém as equipes de atendimento ao paciente informadas e atende aos requisitos regulatórios, como as expectativas pós-comercialização da HIPAA ou da FDA.

A segurança da IoMT fortalece a base de segurança cibernética do hospital ao reduzir a exposição em ambientes clínicos e de TI. Isso garante que os dispositivos médicos não atuem mais como pontos de entrada fracos em sistemas críticos.

Os dispositivos IoMT segmentados impedem que os invasores se movam para EHR, PACS e redes administrativas. Isso reduz o raio de explosão de qualquer violação e protege fluxos de trabalho clínicos de alto valor.

A telemetria de IoMT oferece às plataformas SOC e SIEM uma visão mais profunda do comportamento do dispositivo e das atividades incomuns. Esses sinais melhoram a precisão dos alertas e ajudam os analistas a detectar ameaças mais cedo.

Proteger os ambientes de IoMT minimiza as interrupções de dispositivos e mantém as operações clínicas funcionando sem problemas. Isso reduz o tempo de inatividade em todos os departamentos e oferece suporte ao atendimento contínuo ao paciente.

Uma forte solução de segurança de IoMT oferece visibilidade, integração e proteção em nível de dispositivo em redes hospitalares complexas. Deve aumentar a segurança clínica e, ao mesmo tempo, simplificar as operações de segurança.

A descoberta e a classificação contínuas de dispositivos garantem que as equipes saibam exatamente o que está conectado em todos os momentos. Isso remove pontos cegos e permite uma melhor segmentação.

O suporte para sistemas SIEM, SOAR, EDR, firewalls e Zero Trust cria um ecossistema de segurança unificado. Isso permite que os dados da IoMT fluam diretamente para os fluxos de trabalho de monitoramento e resposta existentes.

As verificações de integridade automatizadas detectam o firmware adulterado ou desatualizado antes que ele se torne uma ameaça. Os fluxos de trabalho de gerenciamento de patches ajudam as equipes a manter os dispositivos sem interromper o atendimento ao paciente.

Os relatórios integrados alinhados com HIPAA, NIST CSF, FDA, IEC e EU MDR simplificam as auditorias. Essas ferramentas ajudam os hospitais a demonstrar a adesão aos requisitos regulatórios.

Uma plataforma escalável oferece suporte a milhares de dispositivos em hospitais com vários locais. Isso garante que a cobertura de segurança cresça à medida que o ambiente de IoMT se expande.

Sim A maioria dos dispositivos IoMT executa software desatualizado e não pode ser corrigida com frequência.

É possível, mas extremamente raro. A criptografia forte e os controles de acesso reduzem o risco.

Os hospitais geralmente não têm um inventário completo dos dispositivos conectados. Dispositivos invisíveis criam pontos cegos.

Não. As soluções modernas de IoMT usam monitoramento passivo que não interfere no atendimento ao paciente.

Não. A HIPAA protege apenas PHI; a segurança técnica de dispositivos exige controles do FDA, do NIST e do IEC.

Sim O Zero Trust reduz o movimento lateral e verifica a identidade do dispositivo em todos os momentos.

Assim que os fornecedores lançarem atualizações, se for clinicamente seguro. Os dispositivos que não podem ser corrigidos devem ser segmentados.

Ele mostra os componentes de software dentro de um dispositivo, ajudando as equipes a encontrar vulnerabilidades rapidamente.

A segurança da IoMT se tornou essencial, pois os hospitais dependem de milhares de dispositivos conectados que oferecem suporte ao atendimento crítico de pacientes. A proteção desses dispositivos garante tratamento seguro, operações estáveis e dados clínicos confiáveis em todo o sistema de saúde.

Maior visibilidade, melhor segmentação e práticas modernas de segurança permitem que as equipes de saúde gerenciem os crescentes riscos cibernéticos sem interromper o atendimento. À medida que os ecossistemas de IoMT se expandem, a governança de segurança consistente continuará sendo a chave para a resiliência e a segurança do paciente.