🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os endpoints são onde os ataques modernos geralmente começam. Notebooks, desktops, servidores e dispositivos móveis interagem constantemente com e-mails, conteúdo da web e aplicativos, tornando-os alvos principais de malware, ransomware e roubo de credenciais. Esse risco é amplificado por ações orientadas pelo usuário—Ponto de prova relata que mais de 99% dos ataques cibernéticos envolvem alguma forma de interação humana, colocando os endpoints no centro da execução do ataque.

De acordo com o Relatório de Defesa Digital de 2025 da Microsoft, o uso crescente de serviços em nuvem, trabalho remoto e infraestrutura de TI híbrida expandiu dramaticamente a superfície de ataque empresarial. As organizações agora gerenciam uma grande variedade de endpoints, incluindo dispositivos de usuários, servidores e ativos de IoT, em ambientes de nuvem e locais, tornando as defesas tradicionais baseadas em perímetros insuficientes para os cenários de ameaças modernos.

Este artigo explica o que é proteção de terminais, por que ela é um controle de segurança fundamental e como funciona na prática, abordando ameaças, componentes, modelos de implantação e seu papel nas estratégias de segurança modernas.

A proteção de terminais é uma abordagem de segurança cibernética que protege os dispositivos de endpoint prevenindo, detectando e respondendo às ameaças diretamente no dispositivo antes que os sistemas ou os dados sejam comprometidos. Os endpoints incluem laptops, desktops, servidores e dispositivos móveis — qualquer dispositivo que se conecte ao ambiente de uma organização.

O objetivo principal da proteção de terminais é interromper os ataques no ponto de execução. Ele monitora continuamente a atividade do endpoint, identifica comportamentos maliciosos ou anormais e bloqueia ou contém ameaças como malware, ransomware e tentativas de acesso não autorizado que os controles baseados em perímetro geralmente não conseguem. De acordo com o Relatório de ameaças globais do CrowdStrike, mais de 50% dos ataques modernos usam técnicas sem arquivo ou que evasivam assinaturas, que são executadas diretamente nos endpoints e ignoram a detecção tradicional de antivírus.

Nas arquiteturas de segurança modernas, a proteção de terminais funciona como uma camada fundamental de fiscalização. Ao operar diretamente onde os usuários trabalham e os invasores obtêm acesso inicial, ele fornece visibilidade e controle consistentes em ambientes locais, remotos e distribuídos, tornando-o essencial para uma segurança eficaz de terminais em grande escala.

A proteção de terminais é essencial porque a maioria dos ataques cibernéticos começa nos terminais. Os funcionários interagem diretamente com e-mails, navegadores e arquivos, e o Relatório de investigações de violação de dados da Verizon (DBIR) mostra que mais de 70% das violações bem-sucedidas se originam em dispositivos de endpoint, geralmente por meio de ações rotineiras, como abrir anexos ou clicar em links.

Esse risco se intensificou com o trabalho remoto e híbrido. À medida que os dispositivos operam fora dos limites tradicionais da rede, os controles baseados em perímetro perdem a eficácia. O Instituto Ponemon relata que mais de 60% das organizações enfrentaram incidentes relacionados a terminais após a mudança para o trabalho remoto, tornando a proteção em nível de dispositivo essencial, independentemente da localização.

As técnicas de ameaças evoluíram além da detecção baseada em assinaturas. A proteção de terminais detecta e bloqueia esses comportamentos diretamente no dispositivo em tempo de execução.

O ransomware e o roubo de credenciais reforçam ainda mais a necessidade de controles fortes de terminais. O Relatório de defesa digital da Microsoft observa que a maioria das infecções de ransomware começa nos endpoints, enquanto o Verizon DBIR mostra que o roubo de credenciais está envolvido em mais de 60% das violações, frequentemente originadas de dispositivos de usuários comprometidos. De acordo com Tendências M da Mandiant, organizações com proteção eficaz de terminais reduzem o tempo de permanência do invasor em semanas, limitando significativamente o impacto da violação.

A proteção de terminais opera como um processo contínuo de segurança no dispositivo que impõe a prevenção diretamente no ponto de execução. Em vez de depender de verificações periódicas ou controles de rede, ele monitora e responde às atividades em tempo real por meio de um fluxo de trabalho estruturado.

Etapa 1: Monitoramento contínuo da atividade do endpoint

Os agentes de proteção de terminais observam continuamente a execução de arquivos, o comportamento do processo, o uso da memória, as alterações no registro e as conexões de rede. Isso estabelece uma linha de base comportamental em tempo real para cada dispositivo.

Etapa 2: Detecção de ameaças e análise comportamental

A atividade observada é avaliada usando assinaturas, análises comportamentais e modelos de aprendizado de máquina. Ações suspeitas, como criação não autorizada de processos ou aumento de privilégios, são identificadas com base no risco, não apenas em padrões conhecidos.

Etapa 3: Prevenção e controle de execução

Quando um comportamento malicioso é detectado, o sistema bloqueia ou encerra automaticamente o processo antes que ocorram danos. As ameaças conhecidas são interrompidas imediatamente, enquanto as ameaças desconhecidas são evitadas com base na pontuação de risco comportamental.

Etapa 4: Contenção e isolamento

Se houver suspeita de comprometimento, o processo ou endpoint afetado é isolado da rede. Essa contenção limita o movimento lateral e impede a propagação de malware ou ransomware.

Etapa 5: Remediação e recuperação

A proteção de terminais remove artefatos maliciosos, reverte alterações não autorizadas sempre que possível e restaura o dispositivo a um estado seguro, reduzindo a necessidade de intervenção manual.

Etapa 6: Visibilidade centralizada e resposta coordenada

Todas as ações de atividade e resposta são relatadas em um console centralizado. As equipes de segurança ganham visibilidade em todos os endpoints, refinam políticas e coordenam respostas em grande escala.

Juntos, esse fluxo de trabalho permite fiscalização automatizada e em tempo real no endpoint, permitindo que as ameaças sejam interrompidas precocemente e contidas antes que se transformem em incidentes de segurança mais amplos.

A proteção de terminais é criada a partir de vários componentes integrados que funcionam juntos para prevenir, detectar e responder às ameaças no nível do dispositivo.

Juntos, esses componentes permitem que a proteção de terminais funcione como camada de segurança que prioriza a prevenção, interrompendo ataques diretamente aos dispositivos antes que eles se transformem em incidentes mais amplos.

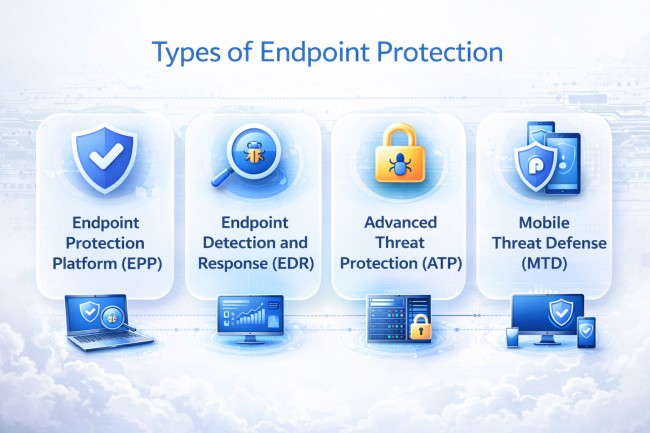

As soluções de proteção de terminais geralmente são categorizadas por o que eles se concentram em proteger, como detectam ameaças e a profundidade da resposta que fornecem. Os quatro tipos principais são:

O EPP foi projetado para evitar ameaças antes da execução. Ele usa assinaturas, heurísticas e detecção comportamental para bloquear malware, ransomware e técnicas de ataque conhecidas no endpoint. O EPP serve como linha de base, primeira camada de prevenção da segurança de terminais.

O EDR se concentra em detectando, investigando e respondendo a ameaças que contornam os controles de prevenção. Ele fornece monitoramento contínuo, telemetria detalhada e visibilidade forense da atividade do endpoint, permitindo que as equipes de segurança detectem ameaças e respondam após a ocorrência de um comportamento suspeito.

Metas de ATP ataques sofisticados e evasivos, incluindo explorações de dia zero, malware sem arquivo e ameaças persistentes avançadas. Ele combina análise comportamental, inteligência de ameaças e aprendizado de máquina para identificar padrões de ataque que os controles tradicionais de terminais podem não perceber.

O MTD protege endpoints móveis como smartphones e tablets, contra ameaças específicas para dispositivos móveis. Ele detecta aplicativos maliciosos, ataques baseados em rede, phishing, explorações do sistema operacional e comprometimento de dispositivos, estendendo a proteção de terminais a sistemas operacionais móveis fora dos ambientes de desktop tradicionais.

A proteção de terminais funciona como um camada de controle fundamental nas estratégias de segurança modernas, aplicando a prevenção diretamente nos dispositivos onde os ataques geralmente começam. À medida que os perímetros de rede tradicionais se dissolvem, a segurança se aproxima do endpoint.

Nas estratégias de segurança modernas, a proteção de terminais não é mais opcional — é um ponto central de fiscalização que apoia o Zero Trust, reduz o impacto de violações e permite uma defesa coordenada e orientada por inteligência.

Um dos principais desafios na proteção de terminais é expansão de terminais. As organizações gerenciam um número crescente de laptops, servidores, dispositivos móveis e cargas de trabalho na nuvem, geralmente em vários locais. As lacunas na visibilidade dos ativos aumentam a probabilidade de endpoints não gerenciados ou desprotegidos se tornarem pontos de entrada para os atacantes.

Desempenho e experiência do usuário apresente outro desafio. A proteção de terminais é executada continuamente em dispositivos, e políticas mal ajustadas ou agentes pesados podem reduzir a velocidade dos sistemas, interromper os fluxos de trabalho e causar resistência do usuário. Equilibrar uma forte segurança com um desempenho aceitável do dispositivo continua sendo uma preocupação operacional constante.

Alerta, fadiga e falsos positivos reduza a eficácia quando os sistemas de detecção geram alertas excessivos ou de baixa confiança. As equipes de segurança podem ter dificuldade em priorizar ameaças reais, aumentar o tempo de resposta e o risco de incidentes perdidos. Sem o ajuste e a automação adequados, o volume de alertas pode sobrecarregar os recursos limitados.

Finalmente, técnicas de ataque em rápida evolução desafie as defesas estáticas. Os adversários se adaptam regularmente para ignorar assinaturas e explorar ferramentas confiáveis do sistema. A proteção de terminais deve atualizar continuamente a lógica de detecção e os modelos comportamentais para permanecer eficaz contra ataques sem arquivo, variantes de ransomware e explorações de dia zero.