🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Detecção e resposta de terminais (EDR) é uma categoria de segurança de terminais usada para gerenciar incidentes de segurança em dispositivos de endpoint, como laptops, servidores e estações de trabalho. O EDR é aplicado quando atividades suspeitas ou maliciosas precisam ser investigadas e controladas, em vez de simplesmente bloqueadas.

A principal função do EDR é dar às equipes de segurança visibilidade e controle centralizados sobre incidentes relacionados a terminais. Esse recurso transforma a segurança de terminais em um processo ativo focado em investigação, resposta e recuperação.

O EDR existe para ajudar as organizações a limitar o impacto dos ataques de terminais, melhorando a forma como os incidentes são detectados, analisados e tratados quando ocorrem.

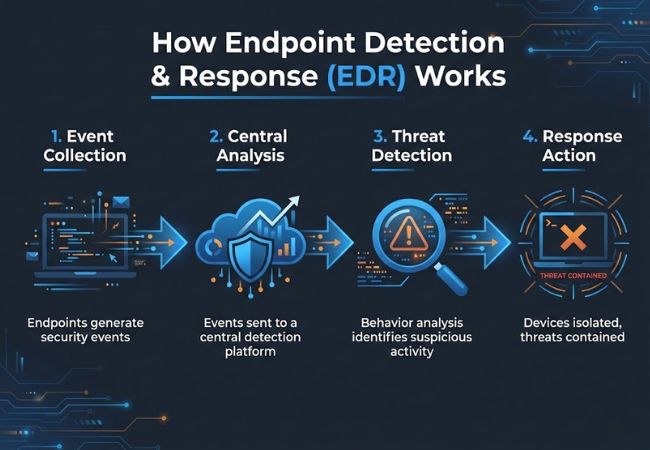

O Endpoint Detection and Response funciona coletando dados de eventos de segurança gerados pelos sistemas operacionais, aplicativos e atividades do usuário do endpoint. Esses eventos são enviados para uma plataforma centralizada, onde podem ser analisados e investigados juntos.

Os sistemas analíticos examinam como os eventos se relacionam entre si ao longo do tempo para determinar se a atividade representa um incidente de segurança. O contexto da atividade histórica e dos padrões conhecidos de ameaças ajudam a separar o comportamento normal do comportamento malicioso.

As ações de resposta são executadas diretamente nos endpoints afetados para conter ou remover ameaças. As ações comuns incluem isolar dispositivos, interromper processos maliciosos e preservar evidências para investigação.

Uma solução de detecção e resposta de terminais é composta por vários componentes do sistema que, coletivamente, oferecem suporte à visibilidade, investigação e resposta de terminais.

Os agentes de endpoint são instalados em dispositivos de endpoint para coletar eventos relevantes à segurança gerados pelo sistema operacional e pelos aplicativos. Os dados coletados incluem atividade do processo, operações de arquivos, uso da memória e comportamento da rede.

Os mecanismos de coleta de dados garantem que os eventos do endpoint sejam capturados de forma consistente e transmitidos para análise centralizada. O fluxo de dados confiável é essencial para manter a visibilidade em todos os terminais protegidos.

O console de gerenciamento fornece uma interface centralizada para visualizar alertas, conduzir investigações e gerenciar ações de resposta. As equipes de segurança confiam nessa interface para analisar incidentes em vários endpoints.

O mecanismo de detecção avalia os dados do terminal para identificar atividades associadas a possíveis incidentes de segurança. A lógica de detecção depende de indicadores comportamentais em vez de assinaturas estáticas.

Os mecanismos de análise correlacionam eventos ao longo do tempo para fornecer contexto e reduzir os falsos positivos. O processamento analítico ajuda as equipes de segurança a entender os padrões de ataque e o escopo do incidente.

Os componentes de inteligência contra ameaças enriquecem os dados do endpoint com indicadores conhecidos, técnicas de ataque e metadados contextuais. O enriquecimento aumenta a confiança nas detecções e na priorização de incidentes.

Os controles de resposta permitem a ação direta nos endpoints afetados para conter ou remediar ameaças. As ações podem incluir isolamento do dispositivo, encerramento do processo, remoção de artefatos e preservação de evidências.

O Endpoint Detection and Response foi projetado para revelar atividades maliciosas em endpoints que as ferramentas tradicionais de prevenção geralmente não conseguem identificar.

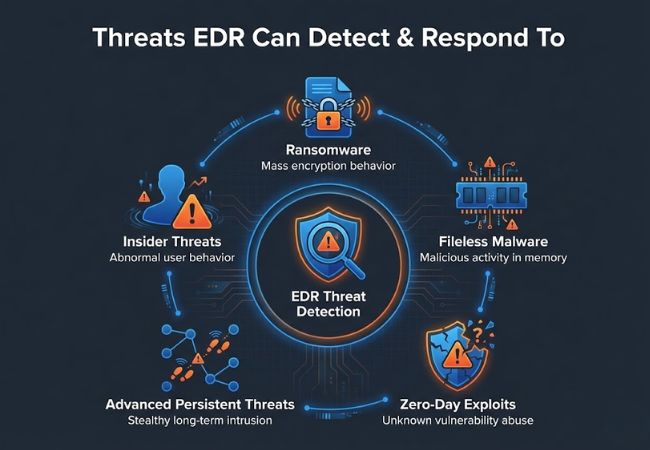

Os ataques de ransomware são identificados por meio de comportamentos como criptografia de arquivos em massa, execução anormal de processos e aumento não autorizado de privilégios. A detecção precoce ajuda a conter a atividade de criptografia antes que ocorram danos generalizados.

O malware sem arquivo opera na memória e abusa das ferramentas legítimas do sistema em vez de gravar arquivos no disco. O EDR detecta esses ataques analisando o comportamento anormal do processo, a atividade de script e os padrões de execução de comandos.

Os exploits de dia zero tiram proveito de vulnerabilidades até então desconhecidas e carecem de assinaturas identificáveis. A detecção comportamental permite que o EDR identifique a atividade de exploração com base em padrões de execução, em vez de indicadores conhecidos.

As ameaças persistentes avançadas dependem de furtividade, persistência e movimento lateral para permanecerem sem serem detectadas por longos períodos. A correlação de atividades de longo prazo permite que o EDR revele comportamentos de baixa frequência que indicam comprometimento sustentado.

As ameaças internas envolvem o uso indevido do acesso legítimo por usuários autorizados ou contas comprometidas. O EDR destaca padrões de acesso suspeitos, abuso de privilégios e movimentação incomum de dados que se desvia do comportamento normal.

O Endpoint Detection and Response e as ferramentas antivírus tradicionais diferem principalmente na forma como as ameaças são identificadas, analisadas e tratadas após a detecção.

O antivírus tradicional depende da detecção baseada em assinatura para bloquear malwares conhecidos antes da execução. O EDR identifica atividades suspeitas com base nos padrões comportamentais observados nos endpoints, incluindo ameaças desconhecidas ou emergentes.

O antivírus oferece visibilidade limitada com foco em arquivos ou processos individuais. O EDR oferece uma visibilidade mais ampla da atividade do endpoint, permitindo que as equipes de segurança revisem cronogramas, relacionamentos e contexto histórico.

As ferramentas antivírus normalmente colocam em quarentena ou excluem automaticamente os arquivos detectados. O EDR apóia ações de investigação e resposta controlada, permitindo contenção, remediação e análise forense.

O antivírus é eficaz contra malwares comuns e conhecidos. O EDR foi projetado para lidar com ameaças avançadas, como ransomware, ataques sem arquivo, explorações de dia zero e intrusões persistentes.

O antivírus opera em grande parte sem o envolvimento humano, uma vez implantado. O EDR é usado ativamente pelas equipes de segurança como parte da resposta a incidentes e dos fluxos de trabalho do SOC.

A detecção e resposta de terminais geralmente são avaliadas junto com outras tecnologias de segurança, cada uma desempenhando um papel distinto nas arquiteturas de segurança modernas.

As soluções de detecção e resposta de terminais se tornaram essenciais à medida que as organizações enfrentam ataques cada vez mais complexos que contornam os controles de segurança tradicionais focados na prevenção.

O trabalho remoto, a adoção da nuvem e os dispositivos não gerenciados aumentaram significativamente o número de endpoints expostos a ameaças. Cada endpoint representa um ponto de entrada em potencial que exige supervisão contínua da segurança.

Os ataques modernos dependem de técnicas como execução sem arquivo, abuso de credenciais e movimentação lateral para evitar a detecção. O EDR aborda essas técnicas concentrando-se em padrões de atividade em vez de assinaturas de malware conhecidas.

Os atacantes geralmente permanecem sem serem detectados dentro dos ambientes por longos períodos, aumentando os danos potenciais. O EDR ajuda a reduzir o tempo de permanência, permitindo uma detecção precoce e uma investigação mais rápida.

A resposta eficaz a incidentes depende de dados precisos e de ações rápidas no nível do endpoint. O EDR fornece a visibilidade e o controle necessários para investigar incidentes e conter ameaças de forma eficiente.

Os incidentes de segurança têm cada vez mais consequências regulatórias, financeiras e de reputação. O EDR apoia os esforços de conformidade e gerenciamento de riscos, melhorando a precisão da detecção e a responsabilidade pela resposta.

As organizações geralmente adotam a Detecção e Resposta de Endpoints quando os riscos relacionados a endpoints não podem mais ser gerenciados de forma eficaz por meio de ferramentas de segurança somente de prevenção.

O crescimento de laptops, servidores e dispositivos remotos aumenta o número de possíveis pontos de entrada de ataques. O EDR se torna necessário quando o volume do terminal torna o monitoramento manual impraticável.

Os setores frequentemente alvos de ransomware, espionagem ou roubo de dados enfrentam maior pressão de ataque. O EDR ajuda a gerenciar essa exposição, permitindo detecção e resposta mais rápidas no nível do endpoint.

A falta de conhecimento sobre as atividades dos terminais atrasa a detecção e a investigação de incidentes de segurança. O EDR soluciona essa lacuna fornecendo visibilidade centralizada em ambientes de endpoint.

As organizações que desenvolvem ou formalizam processos de resposta a incidentes se beneficiam do controle em nível de endpoint e da coleta de evidências. O EDR oferece suporte à prontidão de resposta ao permitir ações de investigação e contenção a partir de uma única plataforma.

As estruturas regulatórias geralmente exigem detecção, investigação e comunicação oportunas de incidentes de segurança. O EDR ajuda a atender a esses requisitos melhorando o monitoramento, a consistência das respostas e a auditabilidade.

A seleção de uma solução de detecção e resposta de terminais exige a avaliação de recursos que afetam diretamente a visibilidade, a qualidade da investigação e a eficácia da resposta.

A detecção precisa reduz os falsos positivos e, ao mesmo tempo, garante que ameaças avançadas não sejam perdidas. A qualidade da detecção comportamental afeta diretamente a carga de trabalho e a velocidade de resposta do analista.

As soluções de EDR eficazes suportam ações diretas de contenção e remediação no nível do endpoint. A profundidade da resposta determina a rapidez com que as ameaças podem ser neutralizadas sem ferramentas externas.

Recursos de investigação robustos fornecem cronogramas, árvores de processo e dados contextuais de eventos. Esses recursos ajudam as equipes de segurança a entender a progressão e o escopo do ataque.

Os agentes de endpoint devem operar com impacto mínimo no desempenho do sistema. O uso excessivo de recursos pode interromper as operações comerciais e a produtividade do usuário.

As plataformas EDR devem se integrar às ferramentas e fluxos de trabalho de segurança existentes. A compatibilidade com os processos do SOC melhora a eficiência operacional e a coordenação da resposta.

A escalabilidade determina o desempenho de uma solução de EDR à medida que o número de terminais aumenta. Ambientes grandes ou distribuídos exigem desempenho consistente em todos os dispositivos.

A detecção e resposta de terminais se tornaram um recurso fundamental para gerenciar incidentes de segurança de terminais em ambientes modernos. Ao se concentrar na detecção, investigação e resposta no nível do endpoint, o EDR aborda ameaças que as ferramentas focadas na prevenção sozinhas não conseguem lidar.

À medida que as técnicas de ataque a terminais continuam evoluindo, as organizações confiam no EDR para manter a visibilidade, reduzir o impacto dos incidentes e apoiar operações de resposta eficazes. A implementação do EDR fortalece a capacidade da organização de gerenciar riscos de terminais com precisão e controle.

O objetivo principal do EDR é detectar, investigar e responder a incidentes de segurança em dispositivos terminais. É usado quando atividades maliciosas ou suspeitas já contornaram os controles preventivos.

O EDR não substitui o software antivírus. O antivírus se concentra na prevenção de ameaças conhecidas, enquanto o EDR se concentra em detectar e responder a ameaças ativas ou pós-comprometimento.

Sim, empresas de pequeno e médio porte podem usar o EDR para obter visibilidade das ameaças de terminais e melhorar a resposta a incidentes. Muitas soluções de EDR são projetadas para apoiar organizações sem grandes equipes de segurança.

O EDR não exige uma equipe de segurança dedicada, mas é mais eficaz quando monitorado ativamente. Organizações sem experiência interna geralmente usam serviços gerenciados de detecção e resposta junto com o EDR.

O EDR apoia investigações de incidentes fornecendo dados detalhados de eventos de terminais, cronogramas de atividades e controles de resposta. Essas informações ajudam a identificar como um ataque ocorreu e quais ações são necessárias para contê-lo.