🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

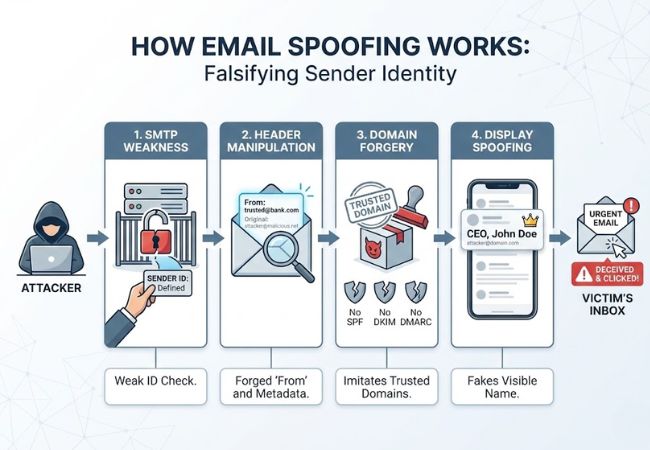

A falsificação de e-mail é um método de ataque cibernético que falsifica o endereço do remetente de uma mensagem para fazer com que pareça ter sido originada de uma pessoa ou organização confiável. O atacante altera os dados do cabeçalho do e-mail para que a identidade visível não corresponda à fonte de envio real.

O acesso à conta não é necessário para que a falsificação ocorra. A exploração visa os pontos fracos do Simple Mail Transfer Protocol e as lacunas na validação da autenticação do remetente.

A maioria dos destinatários julga a legitimidade com base no nome ou endereço exibido na visualização da caixa de entrada. Essa confiança na identidade superficial permite que ataques de phishing, fraude e comprometimento de e-mails corporativos tenham sucesso em grande escala.

A falsificação de e-mail funciona manipulando elementos técnicos da transmissão de e-mail para falsificar a identidade do remetente.

A falsificação de e-mail aumenta a probabilidade de uma mensagem maliciosa contornar suspeitas e desencadear ações.

E-mails falsificados geralmente se fazem passar por executivos ou departamentos financeiros para solicitar transferências eletrônicas urgentes. A autoridade e a pressão de tempo são usadas para reduzir a verificação.

Os atacantes redirecionam os destinatários para portais de login falsificados, projetados para capturar nomes de usuário e senhas. As credenciais roubadas permitem uma intrusão mais profunda na rede.

A personificação de liderança interna ou de fornecedores confiáveis apoia esquemas de desvio de pagamentos direcionados. As perdas financeiras nesses ataques podem chegar a milhões em um único incidente.

Anexos maliciosos são disfarçados como faturas, contratos ou documentos de remessa. A execução bem-sucedida pode instalar ransomware, spyware ou ferramentas de acesso remoto.

Mensagens falsificadas podem solicitar arquivos internos confidenciais sob o pretexto de auditorias ou verificações de conformidade. Os dados confidenciais coletados por meio de fraude são posteriormente vendidos ou explorados.

Grupos criminosos usam indevidamente domínios legítimos da empresa para aumentar a credibilidade das mensagens. Os danos à reputação e a desconfiança do cliente geralmente ocorrem após campanhas generalizadas de falsificação.

A falsificação de e-mail aparece em várias formas, dependendo de como a identidade do remetente é manipulada.

Somente o nome do remetente visível é alterado para se parecer com um indivíduo confiável. Os clientes de e-mail priorizam os nomes exibidos, o que aumenta a eficácia do engano.

O domínio de envio é forjado para corresponder a um endereço legítimo da empresa. A falta de aplicação rigorosa de SPF, DKIM ou DMARC aumenta o sucesso da entrega.

Os invasores registram domínios que se parecem muito com os reais, com pequenas variações ortográficas. A semelhança visual reduz a suspeita do receptor.

As mensagens fraudulentas são enviadas usando subdomínios manipulados que parecem estruturalmente válidos. Os destinatários geralmente ignoram diferenças sutis na hierarquia de domínio.

O remetente visível pode parecer legítimo, mas o endereço de resposta redireciona as respostas para uma caixa de entrada controlada pelo atacante. As vítimas, sem saber, transmitem informações confidenciais.

Atores avançados manipulam as informações de roteamento no nível do servidor para disfarçar a verdadeira infraestrutura de envio. A detecção normalmente requer uma análise mais profunda do cabeçalho.

A falsificação de e-mail e o phishing estão intimamente relacionados, mas diferem em propósito, execução e escopo.

A detecção da falsificação de e-mails exige validação técnica combinada com uma análise cuidadosa das mensagens.

Cabeçalhos de e-mail completos revelam caminhos de roteamento, servidores de origem e resultados de autenticação. Domínios incompatíveis ou infraestrutura de envio suspeita geralmente indicam falsificação.

Os resultados de SPF, DKIM e DMARC mostram se a identidade do remetente passou nas verificações de verificação. Resultados com falhas ou falhas leves aumentam a probabilidade de falsificação do domínio.

Pequenas variações ortográficas em nomes de domínio indicam tentativas de falsificação de identidade. Domínios semelhantes frequentemente substituem letras por caracteres semelhantes.

Um remetente visível pode ser diferente do endereço de resposta incorporado na mensagem. As respostas redirecionadas expõem dados confidenciais às contas controladas pelo invasor.

Solicitações de pagamento inesperadas ou demandas de dados confidenciais criam pressão artificial. A manipulação emocional é um forte indicador de intenção fraudulenta.

Anexos não solicitados ou links encurtados aumentam o risco de infecção. A inspeção de URLs ao passar o mouse revela caminhos de redirecionamento ocultos.

A prevenção da falsificação de e-mails exige controles de autenticação em camadas, monitoramento da infraestrutura e políticas internas de conscientização.

O Sender Policy Framework permite que os proprietários do domínio definam quais servidores de e-mail estão autorizados a enviar mensagens em seu nome. Os servidores de recebimento comparam os endereços IP de envio com os registros DNS publicados para validar a legitimidade.

O DomainKeys Identified Mail anexa uma assinatura criptográfica aos e-mails enviados. Os sistemas de recebimento verificam a integridade da mensagem e confirmam que o conteúdo não foi alterado em trânsito.

A autenticação, os relatórios e a conformidade de mensagens com base em domínio se baseiam no SPF e no DKIM para definir como as tentativas de autenticação fracassadas são tratadas. As políticas podem monitorar, colocar em quarentena ou rejeitar e-mails suspeitos enquanto geram relatórios de visibilidade.

Sistemas avançados de filtragem analisam o tráfego de e-mail de entrada e saída em busca de padrões de falsificação de identidade. Modelos de aprendizado de máquina detectam anomalias no comportamento do remetente e na estrutura da mensagem.

A verificação adicional de identidade reduz o risco de aquisição da conta, o que pode amplificar as campanhas de falsificação. As credenciais roubadas se tornam menos úteis sem camadas secundárias de autenticação.

O monitoramento contínuo identifica o uso não autorizado do domínio ou registros semelhantes. A detecção precoce limita o abuso de marca e a expansão do phishing.

A educação da equipe melhora o reconhecimento de tentativas de falsificação de identidade. Procedimentos claros de notificação fortalecem a velocidade de resposta a incidentes.

A seleção de uma solução de segurança de e-mail exige avaliar a força da autenticação, a precisão da detecção e a visibilidade operacional.

A plataforma deve oferecer suporte total à aplicação de SPF, DKIM e DMARC. A validação de alinhamento adequada evita o uso não autorizado do domínio.

A detecção avançada de ameaças deve identificar a falsificação de nomes de exibição e o abuso de domínio parecido. A análise comportamental melhora a precisão além da simples filtragem de palavras-chave.

O tráfego de entrada e saída deve ser verificado instantaneamente em busca de padrões maliciosos. O bloqueio imediato reduz a exposição antes da interação do usuário.

Painéis detalhados fornecem informações sobre falhas de autenticação e tentativas de falsificação. Relatórios claros ajudam a acelerar a investigação e a remediação.

Alertas automatizados e fluxos de trabalho de resposta minimizam a intervenção manual. As equipes de segurança ganham capacidade de contenção mais rápida.

A solução deve acompanhar o crescimento organizacional e apoiar os padrões regulatórios. A compatibilidade da infraestrutura garante a estabilidade da implantação a longo prazo.

A falsificação de e-mail explora pontos fracos na infraestrutura de e-mail para criar falsa confiança e permitir ataques de fraude, phishing e Business Email Compromise. A manipulação da identidade do remetente continua sendo um dos pontos de entrada mais eficazes para crimes cibernéticos financeiros e baseados em dados.

A forte aplicação da autenticação por meio de SPF, DKIM e DMARC, combinada com monitoramento e conscientização dos funcionários, reduz significativamente a exposição. As organizações que priorizam a segurança de e-mail em camadas fortalecem a integridade operacional e a confiança na marca.

A falsificação de e-mail se torna ilegal quando usada para fraudes, roubo de identidade ou crimes financeiros. As consequências legais dependem da jurisdição e da intenção por trás da atividade.

Sim, a falsificação não exige comprometimento da conta. Os atacantes exploram pontos fracos nos protocolos de e-mail em vez de violar as credenciais da caixa de correio.

O DMARC reduz significativamente a falsificação baseada em domínio quando aplicado corretamente. Ataques de domínio semelhantes ainda podem ignorar a proteção se domínios separados forem registrados.

A falsificação de e-mail continua sendo uma das técnicas de falsificação de identidade mais usadas no cibercrime. Ele frequentemente oferece suporte a esquemas de phishing e Business Email Compromise.

As pequenas empresas geralmente são alvo devido aos controles de segurança limitados. Os esquemas de fraude financeira e desvio de pagamentos de fornecedores geralmente se concentram em organizações menores.