🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

O Data Security Posture Management (DSPM) é uma abordagem de segurança cibernética que descobre, classifica e analisa dados confidenciais em ambientes híbridos e de nuvem. Ele fornece visibilidade sobre onde as informações críticas são armazenadas e quão expostas elas podem estar devido a configurações incorretas, dados ocultos ou privilégios excessivos.

Ao contrário das ferramentas de segurança tradicionais que se concentram na infraestrutura, o DSPM centra a segurança nos próprios dados, facilitando a avaliação do risco real no nível do ativo. Ele mapeia dados confidenciais, caminhos de acesso e controles associados para ajudar as organizações a fortalecer a conformidade e identificar pontos de exposição significativos.

O DSPM também conecta a confidencialidade dos dados ao contexto de identidade, configuração de armazenamento e alinhamento de políticas para revelar quem pode acessar as informações e como elas se movem entre os serviços. Com essa base, a próxima etapa é entender como o DSPM executa essas ações em ecossistemas de nuvem complexos.

A adoção da nuvem e do SaaS espalhou dados confidenciais em várias plataformas, dificultando o rastreamento de onde eles residem e como estão protegidos. Essa pegada distribuída cria pontos cegos em que configurações incorretas, permissões excessivas e cópias esquecidas podem apresentar riscos de exposição silenciosa.

Auditorias manuais e ferramentas de segurança desconectadas têm dificuldade em acompanhar os dados em contas, regiões e serviços. Como resultado, as equipes geralmente sabem que os riscos existem, mas não têm clareza sobre quais são os mais importantes ou de onde eles se originam.

O DSPM supera esses desafios vinculando dados confidenciais às identidades, aplicativos e recursos de nuvem que interagem com eles. Esse contexto se torna a base para entender como o DSPM avalia o comportamento, a exposição e as condições de acesso dos dados em ambientes de nuvem.

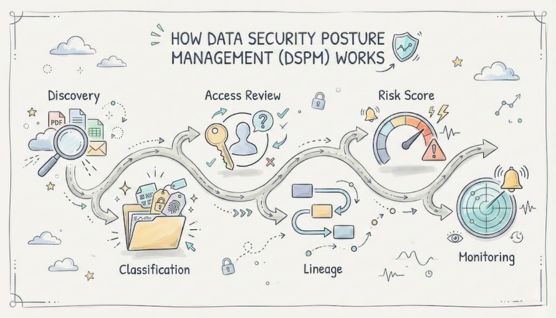

O DSPM funciona descobrindo dados confidenciais, analisando quem pode acessá-los e monitorando os riscos de exposição em ambientes de nuvem e SaaS.

O DSPM verifica o armazenamento em nuvem, bancos de dados, data lakes e aplicativos SaaS para localizar PII, PHI, credenciais e outros ativos confidenciais. Ele também revela dados ocultos e cópias não gerenciadas que podem apresentar riscos de exposição ocultos.

Cada conjunto de dados é classificado com base na sensibilidade, no impacto nos negócios e na relevância regulatória. Metadados, como propriedade, propósito e requisitos de retenção, aprimoram a priorização.

O DSPM avalia usuários, funções, contas de serviço e chaves de API para determinar quem pode acessar ativos confidenciais. Isso destaca privilégios excessivos, caminhos de acesso não utilizados e riscos de identidade, reforçando os controles de privilégios mínimos.

O DSPM rastreia como os dados se movem entre serviços, pipelines, aplicativos e integrações. A linhagem revela propagação não intencional, transferências não seguras e pontos de exposição a jusante.

A pontuação de risco combina a confidencialidade dos dados com níveis de acesso e fragilidades de configuração para identificar a verdadeira gravidade da exposição. Essa priorização ajuda as equipes a lidar primeiro com os riscos mais impactantes.

O DSPM monitora desvios de configuração, alterações de permissão, lacunas de criptografia e comportamento incomum dos dados. Os alertas identificam novas exposições rapidamente para que as equipes possam agir antes que os problemas se agravem.

Juntos, esses recursos formam a base funcional do DSPM e conduzem aos componentes que tornam uma solução DSPM eficaz.

As soluções DSPM incluem vários componentes essenciais que funcionam juntos para proteger os dados na nuvem durante todo o ciclo de vida.

Um índice completo de todos os ativos de dados em contas e regiões na nuvem fornece uma visão centralizada dos locais de armazenamento. Isso ajuda a eliminar pontos cegos e revela dados ocultos.

O Lineage mapeia como os dados se movem entre sistemas, pipelines, backups e integrações. Compreender esses fluxos ajuda a identificar riscos de propagação e caminhos de exposição não intencionais.

O DSPM avalia as configurações de criptografia, o uso do KMS, os cronogramas de rotação de chaves e os ativos não criptografados. Esses insights destacam controles criptográficos fracos que podem levar a violações de conformidade.

A severidade da exposição é avaliada usando uma estrutura de pontuação que combina sensibilidade, profundidade de acesso e fragilidades de configuração. Isso facilita o foco dos recursos nas vulnerabilidades mais críticas.

Algumas plataformas oferecem ações automatizadas, como remover o acesso público, corrigir permissões ou aplicar criptografia. A automação reduz o tempo de resposta e elimina a carga operacional manual.

Programas fortes de DSPM medem o desempenho usando métricas operacionais que refletem a redução real da exposição.

Essas métricas demonstram o impacto do DSPM na redução da exposição e na melhoria da postura de segurança na nuvem.

Uma verificação do DSPM identificou um armazenamento de objetos contendo mais de 95.000 registros confidenciais com permissões acessíveis ao público. A remediação automatizada removeu o acesso público em minutos e reduziu drasticamente a janela de exposição, demonstrando o valor do monitoramento e da priorização contínuos.

O DSPM identifica precocemente riscos de dados de alto impacto, reduzindo a probabilidade de exposição acidental ou acesso não autorizado. Essa visão proativa fortalece a postura geral de segurança.

O DSPM alinha dados confidenciais com requisitos como GDPR, HIPAA e SOC 2. Os esforços automatizados de evidências reduzem as cargas de trabalho de auditoria e simplificam os relatórios de conformidade.

As equipes de segurança obtêm visibilidade sobre quais ativos de dados, identidades e recursos de nuvem exigem atenção imediata. Isso reduz a fadiga de alerta e melhora a tomada de decisões.

O DSPM reduz o tempo gasto em auditorias manuais, mapeamento de dados e correlação de várias ferramentas. As equipes evitam buscar descobertas de baixo risco e mantêm uma maior produtividade.

Vincular dados a funções de usuário e contas de serviço melhora a governança de identidade e reduz o aumento de privilégios. Isso aprimora o alinhamento do Zero Trust.

A priorização baseada em riscos e as correções automatizadas reduzem os tempos de resposta. As organizações podem resolver problemas antes que eles se transformem em incidentes.

O DSPM se concentra na proteção de dados confidenciais, enquanto o CSPM, o DLP e a governança de dados abordam diferentes aspectos da segurança e conformidade da nuvem.

O DSPM mapeia dados confidenciais e riscos de acesso, enquanto o CSPM analisa as configurações de nuvem e as violações de políticas. Juntos, eles revelam se configurações incorretas expõem ativos confidenciais.

O DLP monitora os dados em movimento para evitar a exfiltração, enquanto o DSPM avalia os dados em repouso nos serviços em nuvem. O DSPM melhora a precisão do DLP com melhor descoberta e classificação.

A governança de dados define políticas e padrões de propriedade, enquanto o DSPM identifica condições reais de exposição. A governança define as expectativas; o DSPM mostra se os ambientes atendem a essas expectativas.

O DSPM descobre dados não gerenciados, duplicados ou esquecidos em ambientes de nuvem. Isso reduz os riscos de exposição oculta.

A governança de acesso identifica permissões excessivas, caminhos de acesso não utilizados e relacionamentos arriscados entre identidade e dados. Esses insights reforçam as estratégias de menor privilégio.

O DSPM mapeia dados confidenciais para estruturas como GDPR, HIPAA e SOC 2. A marcação e os relatórios automatizados simplificam as auditorias.

A prevenção de exposição identifica configurações incorretas, como acesso público, criptografia fraca ou configurações de compartilhamento inseguras. Resolvê-los precocemente evita vazamentos acidentais.

O DSPM mostra quais dados confidenciais foram expostos e quem interagiu com eles. Isso melhora a velocidade e a precisão das investigações de incidentes.

A supervisão do ciclo de vida das datas destaca cópias desatualizadas, retenção desnecessária e propagação insegura de dados. As equipes podem aplicar políticas de ciclo de vida e retenção de forma eficaz.

As soluções DSPM integradas à nuvem examinam serviços e bancos de dados em nuvem para identificar informações confidenciais e condições de exposição. Eles fornecem visibilidade contínua ao vincular a sensibilidade ao contexto de configuração e acesso.

Essas ferramentas revelam dados confidenciais em repositórios e atribuem categorias de confidencialidade. A classificação cria a base para uma avaliação significativa dos riscos.

Eles mapeiam caminhos de acesso entre usuários, funções, contas de serviço e chaves de API. Isso ajuda as organizações a fortalecer as políticas de privilégios mínimos.

Essas ferramentas pontuam a exposição combinando sensibilidade com profundidade de acesso e fragilidades de configuração. A priorização direciona a atenção para questões de alto impacto.

Essas soluções realizam ações corretivas, como ajustar permissões ou corrigir configurações incorretas. A automação reduz o esforço manual e impõe políticas consistentes.

Eles alinham dados confidenciais com as principais regulamentações e fornecem evidências prontas para auditoria. Isso reduz o esforço necessário para avaliações de conformidade.

O DSPM protege dados confidenciais, como PII, PHI, informações financeiras e registros comerciais internos. Seu objetivo é reduzir a exposição causada por configurações incorretas, acesso excessivo e cópias não gerenciadas.

O DSPM não substitui o CSPM ou o DLP porque cada ferramenta aborda uma camada diferente de segurança. Ele aprimora ambos ao adicionar visibilidade centrada em dados.

A maioria das plataformas DSPM realiza varredura contínua ou quase em tempo real. Isso garante que as alterações no armazenamento de dados e nas permissões sejam detectadas rapidamente.

Equipes de segurança, engenheiros de nuvem, líderes de conformidade e grupos de governança usam os insights do DSPM. Cada equipe aplica esses insights a partir de diferentes perspectivas operacionais.

O DSPM oferece suporte à conformidade classificando dados confidenciais e mapeando-os em estruturas como GDPR e HIPAA. Também simplifica as auditorias ao fornecer evidências precisas de linhagem e exposição.

O DSPM normalmente oferece suporte a ambientes multinuvem, híbridos e SaaS por meio de integrações de API. Isso fornece ampla visibilidade em diversos ecossistemas de dados.

O DSPM fornece visibilidade profunda de como os dados confidenciais são armazenados, acessados e expostos em ambientes de nuvem modernos. Isso permite que as equipes se concentrem nos riscos mais importantes e respondam com maior precisão.

À medida que a adoção da nuvem se expande, as organizações precisam de uma visão centrada em dados para manter uma forte postura de segurança. O DSPM fornece a base para a redução da exposição, governança coordenada e resiliência de longo prazo.