🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

O gerenciamento da segurança de dados é a prática de proteger os dados de uma organização durante todo o seu ciclo de vida, incluindo criação, armazenamento, uso, compartilhamento e exclusão. Ele garante que os dados sejam protegidos contra acesso, exposição, alteração ou perda não autorizados.

Essa prática depende de uma combinação de políticas, procedimentos e controles técnicos, como gerenciamento de acesso, criptografia e monitoramento. Juntas, essas medidas mantêm a confidencialidade, a integridade e a disponibilidade dos dados.

O DSM também envolve governança e supervisão humana, não apenas tecnologia. Ao alinhar ferramentas, processos e responsabilidades dos funcionários, as organizações reduzem os riscos de ameaças cibernéticas, erros humanos e uso indevido de informações internas, ao mesmo tempo em que apoiam a conformidade e a confiança.

As organizações dependem dos dados para operar com eficiência, atender aos clientes e manter a vantagem competitiva. Quando os dados são expostos, alterados ou perdidos, eles podem interromper as operações, prejudicar a tomada de decisões e prejudicar a estabilidade dos negócios a longo prazo.

A baixa segurança dos dados pode levar a perdas financeiras, penalidades legais e danos à reputação. À medida que as violações de dados continuam aumentando em escala e impacto, um gerenciamento robusto da segurança de dados se tornou essencial para proteger a continuidade dos negócios e a confiança do cliente.

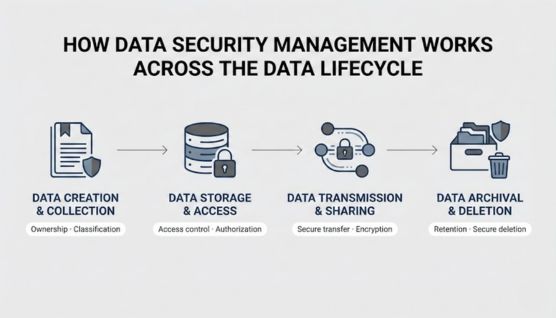

O gerenciamento de segurança de dados funciona aplicando diferentes controles de segurança à medida que os dados passam pela criação, armazenamento, uso, compartilhamento e descarte. Em cada estágio, as políticas e medidas técnicas são ajustadas para lidar com os riscos específicos introduzidos durante essa fase.

A segurança começa quando os dados são criados ou coletados, atribuindo a propriedade e determinando seu nível de sensibilidade. Isso garante que os controles apropriados sejam aplicados antes que os dados sejam amplamente acessados ou armazenados.

Os dados armazenados são protegidos por meio de controles de acesso que restringem quem pode visualizá-los, modificá-los ou excluí-los. Mecanismos de autenticação e autorização ajudam a impedir o acesso não autorizado ou excessivo.

Quando os dados são transmitidos ou compartilhados, as medidas de segurança os protegem contra interceptação e uso indevido. Os métodos de transferência segura e a criptografia ajudam a manter a confidencialidade durante a movimentação.

Os dados arquivados devem permanecer protegidos mesmo quando não forem mais usados ativamente. Os processos de exclusão segura garantem que dados desatualizados ou desnecessários sejam removidos permanentemente e não possam ser recuperados.

À medida que os dados percorrem seu ciclo de vida, eles aparecem em diferentes formas e apresentam níveis variados de risco. O gerenciamento de segurança de dados explica essas diferenças aplicando proteção com base na forma como os dados são estruturados, compartilhados e regulamentados.

Normalmente, os dados estruturados são armazenados em bancos de dados e sistemas de negócios, nos quais a precisão e a consistência são essenciais. Os esforços de segurança se concentram no controle do acesso e na prevenção de alterações não autorizadas que possam afetar as operações.

Os dados não estruturados se espalham por e-mails, documentos e arquivos compartilhados, dificultando o rastreamento e a segurança. Como ele se move com frequência entre usuários e sistemas, os controles de visibilidade e uso se tornam essenciais.

Dados confidenciais representam o maior risco quando expostos devido a implicações legais, financeiras ou de privacidade. A proteção desses dados exige controles mais rígidos para atender aos padrões regulatórios e às políticas de risco organizacional.

O gerenciamento da segurança de dados depende de áreas de controle distintas que protegem os dados de maneiras diferentes. Cada componente aborda um risco específico dentro da estrutura geral de segurança.

Gerenciar a segurança de dados significa manter os controles efetivos ao longo do tempo, à medida que o uso de dados, as equipes e os riscos mudam. Isso requer supervisão regular, em vez de novas ferramentas ou configurações repetidas.

Cada conjunto de dados crítico deve ter um proprietário claramente definido. A propriedade garante a responsabilidade por decisões, exceções e questões de segurança.

As equipes devem manter a consciência de como os dados estão sendo acessados e compartilhados em toda a organização. A visibilidade consistente evita que as falhas de segurança passem despercebidas.

O gerenciamento envolve analisar se os controles existentes ainda estão funcionando conforme o esperado. A supervisão regular ajuda a identificar pontos fracos antes que eles se tornem incidentes.

A segurança dos dados exige coordenação entre as equipes de TI, segurança, jurídica e de negócios. A comunicação clara reduz os atrasos quando decisões ou ações são necessárias.

À medida que os riscos e as necessidades de negócios evoluem, os controles de segurança de dados devem ser ajustados. Mudanças pequenas e oportunas ajudam a manter a proteção sem interromper as operações.

O gerenciamento de segurança de dados se concentra em proteger os dados em si, onde quer que eles existam, enquanto a segurança cibernética se concentra na proteção dos sistemas, redes e infraestrutura que armazenam e transmitem dados.

Mesmo com políticas e ferramentas sólidas implementadas, as organizações geralmente enfrentam desafios práticos ao gerenciar a segurança de dados. Esses problemas geralmente resultam de complexidade, lacunas de visibilidade e fatores humanos, e não da falta de tecnologia.

Muitas organizações têm dificuldade em identificar onde todos os seus dados estão armazenados e como eles são usados. Sem visibilidade total, a aplicação de controles de segurança consistentes se torna difícil.

Os ambientes de dados continuam se expandindo em plataformas, aplicativos e dispositivos em nuvem. Essa complexidade dificulta a aplicação de políticas de segurança uniformes em todos os lugares.

As políticas de segurança podem existir, mas nem sempre são aplicadas de forma consistente em todos os sistemas e equipes. Lacunas na fiscalização podem criar pontos fracos que atacantes ou insiders exploram.

Os funcionários podem expor dados involuntariamente por meio de erros ou práticas inseguras. O uso indevido de informações privilegiadas, seja acidental ou intencional, continua sendo um dos riscos mais difíceis de gerenciar.

As ameaças mudam mais rápido do que muitos programas de segurança conseguem se adaptar. As organizações que não atualizam os controles regularmente podem ficar aquém dos riscos emergentes.

A implementação do gerenciamento da segurança de dados exige uma abordagem estruturada que alinhe pessoas, processos e tecnologia. Em vez de depender de ferramentas isoladas, as organizações devem incorporar segurança na forma como os dados são tratados em toda a empresa.

A implementação começa com a compreensão de quais dados existem e onde estão os maiores riscos. Essa avaliação ajuda a priorizar os esforços de segurança com base no impacto potencial.

Políticas claras estabelecem como os dados devem ser acessados, armazenados e compartilhados. Essas regras fornecem consistência e orientam os controles técnicos e o comportamento dos funcionários.

Controles técnicos, como restrições de acesso e criptografia, são implantados para aplicar políticas. Esses controles garantem que a proteção de dados seja aplicada de forma consistente em todos os sistemas.

Os funcionários desempenham um papel fundamental na segurança de dados e precisam entender suas responsabilidades. O treinamento reduz os erros que geralmente levam à exposição dos dados.

O monitoramento contínuo ajuda a verificar se os controles estão funcionando conforme o esperado. A melhoria contínua garante que a segurança dos dados se adapte a novos riscos e mudanças.

O CloudSEK aborda o gerenciamento de segurança de dados concentrando-se na prevenção da exposição de dados antes que eles se tornem um incidente de segurança. Sua plataforma Digital Risk Protection ajuda as organizações a identificar ameaças externas que podem levar a vazamentos de dados ou acesso não autorizado.

A plataforma monitora continuamente a web aberta, a dark web, os ativos em nuvem e os repositórios de código público para detectar credenciais expostas, dados confidenciais e sistemas vulneráveis. Ao mapear a superfície de ataque externa e a cadeia de suprimentos de uma organização, o CloudSEK ajuda a reduzir o risco de os dados serem acessados por meio de pontos de entrada negligenciados.

Além da prevenção, o CloudSEK oferece suporte à resposta e à conformidade fornecendo inteligência sobre ameaças e assistência na remoção de sites de phishing e domínios maliciosos. Essa abordagem proativa e baseada em riscos ajuda as organizações a gerenciar a segurança de dados com mais eficiência em todo o ecossistema digital.