🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

A espionagem cibernética se tornou uma ameaça marcante na segurança cibernética moderna porque a inteligência crítica do governo e dos negócios agora reside em sistemas conectados. Em vez de causar interrupções imediatas, os atacantes acessam silenciosamente as redes, monitoram a atividade e extraem informações confidenciais por longos períodos, geralmente sem alertar a vítima.

De acordo com o relatório M-Trends 2023 da Mandiant, 63% das intrusões investigadas foram atribuídas a grupos patrocinados pelo estado. Surpreendentemente, o tempo médio de permanência dessas ameaças persistentes avançadas (APTs) foi de 16 dias, mas, em muitos casos, as intrusões não foram detectadas por mais de 200 dias, permitindo o roubo contínuo de dados diplomáticos, militares, de pesquisa e de propriedade intelectual.

Entender como a espionagem cibernética funciona, quem a conduz, as técnicas envolvidas e os métodos para detectar e mitigar o roubo de inteligência a longo prazo pode ajudar as organizações a evitar danos significativos.

A espionagem cibernética é o roubo secreto de informações digitais confidenciais para obter uma vantagem de inteligência estratégica. O objetivo é o acesso sustentado a dados confidenciais, incluindo inteligência governamental, estratégia militar, segredos comerciais, pesquisas científicas ou comunicações políticas.

Ao contrário do cibercrime com fins lucrativos ou da guerra cibernética focada em interrupções, a espionagem cibernética prioriza a furtividade e a persistência a longo prazo. Os agentes de ameaças se infiltram nas redes, mantêm o acesso oculto e extraem inteligência gradualmente por longos períodos, reduzindo a probabilidade de detecção.

A espionagem cibernética tem como alvo entidades de alto valor, como agências governamentais, operadores de infraestrutura crítica, instituições de pesquisa e empresas voltadas para a propriedade intelectual. Essas operações são frequentemente atribuídas a grupos patrocinados por estados nacionais ou estados, definidos principalmente por sua intenção de coleta de informações, em vez de ganhos financeiros ou danos imediatos ao sistema.

A espionagem cibernética é impulsionada por objetivos estratégicos de longo prazo, não por interrupções ou ganhos financeiros de curto prazo. Cada meta reflete uma vantagem específica que os atacantes buscam construir e manter ao longo do tempo.

Os governos usam a espionagem cibernética para entender os planos, capacidades e intenções de outras nações. O acesso a comunicações diplomáticas, dados internos do governo e avaliações de inteligência ajuda a moldar as decisões de política externa e de segurança nacional.

A espionagem cibernética reúne informações sobre sistemas militares, tecnologias de defesa, movimentos de tropas e planejamento estratégico. Essa inteligência reduz a incerteza durante o conflito e fortalece a prontidão militar de longo prazo.

Os estados visam indústrias, corporações e organizações de pesquisa para obter segredos comerciais, designs de produtos e tecnologia proprietária. A inteligência roubada acelera o desenvolvimento doméstico e reduz o custo da inovação.

Pesquisas avançadas em áreas como aeroespacial, semicondutores, inteligência artificial, energia e biotecnologia são alvos frequentes. O acesso a dados científicos reduz os ciclos de desenvolvimento e apoia a liderança tecnológica estratégica.

As campanhas de espionagem coletam informações sobre líderes políticos, negociações e discussões políticas. Essa visão permite influenciar as negociações, antecipar decisões e alavancar as relações internacionais.

Algumas operações se concentram em manter o acesso contínuo em vez de roubar dados específicos. A visibilidade persistente permite que os invasores monitorem as mudanças, acompanhem a tomada de decisões e respondam rapidamente à medida que novas informações surgem.

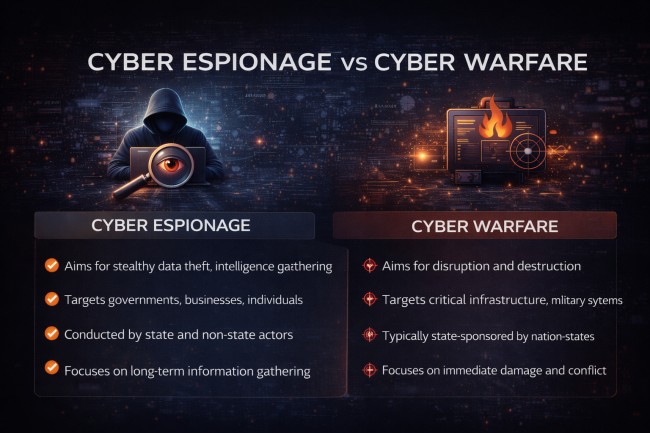

A espionagem cibernética e a guerra cibernética costumam ser confundidas, mas diferem claramente em propósito, visibilidade, impacto e risco de escalada. Aqui estão alguns pontos com as principais diferenças:

A espionagem cibernética é conduzida por atores com objetivos estaduais e metas de inteligência de longo prazo, não por criminosos oportunistas que buscam lucros rápidos. Os grupos abaixo são os mais comumente responsáveis por campanhas de espionagem.

Essas são equipes oficiais do governo dedicadas à coleta de inteligência estrangeira por meios digitais. Eles operam sob autoridade nacional e se concentram em informações políticas, militares e estratégicas.

Esses grupos agem em nome dos governos, mantendo a separação operacional. Essa estrutura fornece negação e, ao mesmo tempo, permite a coleta sustentada de inteligência contra países ou setores específicos.

Os grupos APT são especializados em intrusões furtivas e de longo prazo. Eles se adaptam às defesas, mantêm a persistência e coletam informações silenciosamente por longos períodos, geralmente anos.

Algumas operações de espionagem são realizadas diretamente pelos ramos da inteligência militar. Seu foco inclui capacidades de defesa, prontidão para adversários e informações de planejamento estratégico.

Às vezes, os governos confiam em prestadores de serviços ou grupos alinhados para apoiar os esforços de espionagem cibernética. Esses atores fornecem capacidade técnica ou infraestrutura, ao mesmo tempo em que permanecem intimamente ligados aos objetivos do estado.

Os alvos de espionagem cibernética são selecionados com base no valor estratégico das informações que eles mantêm, e não na facilidade com que são violados. Qualquer organização que influencie a segurança nacional, a força econômica ou a tomada de decisões de longo prazo pode se tornar um alvo.

Os departamentos governamentais mantêm documentos políticos confidenciais, comunicações diplomáticas e registros de decisões internas. O acesso a essas informações revela prioridades nacionais, posições de negociação e planos futuros.

As instituições militares armazenam dados confidenciais relacionados a sistemas de armas, operações e planejamento estratégico. A espionagem cibernética contra esses alvos reduz a incerteza durante o conflito e fortalece a preparação do adversário.

As organizações que gerenciam energia, transporte, telecomunicações e serviços públicos têm como objetivo compreender o design, as dependências e a resiliência do sistema. O objetivo é a coleta de informações em vez de uma interrupção imediata.

Empresas que desenvolvem tecnologia avançada, processos de fabricação ou software proprietário são alvos frequentes. A espionagem se concentra em roubar designs, código-fonte e pesquisas que suportem vantagens tecnológicas de longo prazo.

As organizações acadêmicas conduzem pesquisas valiosas em áreas relacionadas à ciência, saúde, engenharia e defesa. Seus modelos de colaboração aberta e redes compartilhadas os tornam fontes de inteligência atraentes.

Essas instituições influenciam as decisões do governo por meio de pesquisas e análises. O acesso a seus dados fornece informações sobre a direção de políticas, debates estratégicos e futuras abordagens regulatórias.

Grandes empresas e pequenos fornecedores são alvos porque apoiam governos, programas de defesa ou setores críticos. A espionagem geralmente usa o acesso à cadeia de suprimentos para coletar informações indiretamente ou alcançar metas de maior valor.

Essas metas mostram que a espionagem cibernética é orientada por inteligência e não por ataques. Qualquer organização que possua informações com relevância estratégica pode se tornar parte de uma campanha de espionagem, independentemente do tamanho ou da visibilidade.

A espionagem cibernética depende de técnicas silenciosas, direcionadas e persistentes que permitem que os invasores coletem informações confidenciais sem serem notados. Esses métodos são escolhidos para minimizar o ruído, evitar interrupções e manter o acesso a longo prazo.

Os atacantes começam estudando o alvo detalhadamente. Eles coletam informações sobre pessoas, sistemas, tecnologias e operações diárias usando fontes públicas e observação interna. Essa preparação ajuda os atacantes a selecionar pontos de entrada de baixo risco e planejar a movimentação dentro do ambiente.

E-mails ou mensagens altamente direcionados são enviados para indivíduos específicos dentro de uma organização. Essas mensagens são personalizadas de acordo com a função ou a atividade atual do destinatário e geralmente parecem legítimas. Quando as vítimas interagem com elas, os atacantes obtêm acesso inicial ou roubam credenciais.

Nomes de usuário, senhas ou tokens de autenticação são roubados e reutilizados para fazer login como usuários legítimos. Esse acesso confiável permite que os invasores se movam lateralmente pelos sistemas e acessem recursos confidenciais sem acionar alertas óbvios.

O malware personalizado é implantado para manter o acesso e coletar informações ao longo do tempo. Essas ferramentas foram projetadas para se integrarem à atividade normal do sistema, permanecerem ocultas e sobreviverem aos esforços de limpeza de segurança.

Os invasores abusam das ferramentas integradas do sistema e dos utilitários administrativos em vez de implantar malwares óbvios. Essa abordagem reduz os rastros forenses e ajuda as atividades maliciosas a se misturarem às operações normais.

Fornecedores confiáveis, prestadores de serviços ou atualizações de software são infiltrados para obter acesso indireto a alvos de alto valor. Ao explorar as relações de confiança, os atacantes evitam o confronto direto com defesas reforçadas.

As informações confidenciais são coletadas gradualmente e exfiltradas em pequenas quantidades. Os dados geralmente são disfarçados como tráfego normal de rede para evitar a detecção e preservar o acesso.

Essas técnicas são executadas como parte de campanhas coordenadas e de longo prazo. As operações do APT combinam vários métodos, se adaptam às medidas defensivas e priorizam a persistência e o valor da inteligência em vez da velocidade ou da visibilidade.

Juntas, essas técnicas explicam por que a espionagem cibernética é difícil de detectar e interromper. O uso deliberado de métodos de baixo ruído e acesso confiável permite que os invasores operem silenciosamente enquanto extraem inteligência por longos períodos.

A espionagem cibernética segue um ciclo de vida de ataque estruturado e de longo prazo, focado em obter acesso, permanecer oculto e coletar inteligência por longos períodos. Diferentemente dos ataques disruptivos, cada estágio é projetado para minimizar a detecção e preservar a visibilidade contínua do ambiente de destino.

O processo começa com o reconhecimento estratégico, em que os atacantes estudam informações públicas, tecnologias, funcionários, parceiros e sistemas expostos para entender como a organização opera e onde reside a inteligência valiosa. Usando esse conhecimento, eles obtêm acesso inicial por meio de métodos direcionados, como spear phishing, credenciais roubadas ou terceiros confiáveis, evitando cuidadosamente alertas de segurança.

Uma vez lá dentro, os atacantes estabelecem persistência implantando backdoors, abusando de contas legítimas ou criando caminhos de acesso ocultos que permitem a entrada contínua, mesmo que partes da intrusão sejam descobertas. Os sistemas comprometidos então mantêm uma comunicação secreta de comando e controle, permitindo que os invasores emitam instruções, coletem dados e adaptem táticas enquanto se misturam ao tráfego normal da rede.

Com o acesso estável, os atacantes realizam movimentos laterais, navegando silenciosamente pelos sistemas usando credenciais confiáveis e ferramentas integradas para alcançar ativos de alto valor. Em seguida, eles conduzem a descoberta e coleta de inteligência, reunindo seletivamente e-mails confidenciais, documentos, pesquisas e dados estratégicos para evitar chamar a atenção.

Finalmente, a inteligência coletada é extraída em quantidades pequenas e controladas, geralmente escondidas no tráfego legítimo. Os invasores reduzem os rastros por meio de ações antiforenses, como limpeza de registros e rotação de infraestrutura, e continuam monitorando e se adaptando ao longo do tempo para manter o fluxo de acesso e inteligência.

Esses casos mostram um padrão consistente: atacantes apoiados pelo estado visando informações de alto valor por meio de acesso furtivo e de longo prazo. Os cronogramas destacam como a espionagem cibernética geralmente permanece sem ser detectada por meses ou anos, enquanto a inteligência é extraída discretamente.

O APT1 conduziu intrusões de longa data contra dezenas de organizações dos EUA. O grupo roubou designs proprietários, código-fonte e comunicações internas mantendo o acesso persistente por anos, com foco em propriedade intelectual e inteligência competitiva.

O APT28 comprometeu os sistemas parlamentares por meio de phishing e malware direcionados. Os atacantes exfiltraram e-mails e documentos internos, obtendo informações sobre a tomada de decisões políticas e a atividade legislativa.

Durante o comprometimento da cadeia de suprimentos da SolarWinds, o APT29 se infiltrou em várias agências dos EUA. Os atacantes usaram atualizações de software confiáveis para obter acesso e, em seguida, coletaram silenciosamente e-mails e dados internos por meses antes da descoberta.

O APT10 teve como alvo os provedores de serviços gerenciados para alcançar clientes posteriores. Ao explorar relacionamentos confiáveis de TI, o grupo acessou redes corporativas em todo o mundo e roubou informações comerciais e técnicas confidenciais.

A Lazarus conduziu campanhas de espionagem contra prestadores de serviços de defesa usando spear phishing e malware personalizado. O foco estava em tecnologia militar, pesquisa de armas e dados estratégicos de defesa.

A espionagem cibernética é difícil de detectar porque foi projetada para se misturar à atividade normal e permanecer oculta por longos períodos. A detecção depende da identificação de padrões sutis, longo tempo de permanência e sinais correlacionados, em vez de alertas de ataque óbvios.

As credenciais roubadas ou abusadas se comportam de maneira diferente dos usuários reais ao longo do tempo. Logins em horários estranhos, acesso de locais inesperados ou uso repetido de contas fora das funções normais podem indicar atividade de espionagem.

As campanhas de espionagem geralmente mantêm o acesso por meses ou anos. Sistemas que mostram conexões recorrentes, contas persistentes ou acessos que sobrevivem a tentativas de remediação podem indicar coleta contínua de inteligência.

Em vez de grandes transferências de dados, os atacantes exfiltram informações em pequenas quantidades por longos períodos. Tráfego de saída consistente de baixo volume para destinos desconhecidos ou raramente usados é um sinal comum.

Os atacantes geralmente confiam em utilitários de sistema e ferramentas administrativas integrados. Quando ferramentas confiáveis são usadas de maneiras incomuns ou fora dos fluxos de trabalho padrão, elas podem indicar uma atividade de vida fora da terra.

Os sistemas comprometidos podem se comunicar regularmente com a infraestrutura externa, embora pareçam benignos. Conexões repetidas com domínios recém-registrados, raramente visitados ou geograficamente incomuns podem sinalizar canais de controle ocultos.

A detecção geralmente ocorre quando a atividade interna se alinha às campanhas de espionagem conhecidas. A inteligência de ameaças sobre domínios, IPs ou técnicas vinculadas a grupos de estados-nação fornece um contexto crítico.

Sinais individuais podem parecer inofensivos isoladamente. A correlação de dados de identidade, rede, endpoint e inteligência externa ao longo do tempo revela padrões que expõem as operações de espionagem.

A detecção eficaz depende da correlação, do contexto e da paciência, não de alertas únicos ou ferramentas isoladas. Como a espionagem cibernética se desenvolve lentamente, a visibilidade sustentada das atividades internas e externas é essencial para descobri-la antes que ocorra uma perda de inteligência de longo prazo.

Evitar a espionagem cibernética exige reduzir a exposição, limitar o acesso confiável e manter a visibilidade contínua de sistemas, identidades e dados. Aqui estão algumas táticas que ajudam a prevenir e mitigar a espionagem cibernética:

A forte segurança de identidade limita a utilidade das credenciais roubadas. A aplicação da autenticação multifatorial, do acesso com privilégios mínimos e das revisões regulares do acesso reduz a capacidade do atacante de agir silenciosamente como um usuário confiável.

Os ativos voltados para o público geralmente se tornam pontos de entrada para espionagem. Identificar regularmente sistemas expostos, configurações incorretas e serviços esquecidos ajuda a eliminar os caminhos de acesso nos quais os invasores confiam durante o reconhecimento.

A atividade de espionagem se mistura às operações normais. O monitoramento de padrões de login incomuns, uso anormal de ferramentas e anomalias de acesso de longo prazo melhora a detecção de intrusões de baixo ruído.

A segmentação limita o movimento lateral após o acesso inicial. Quando sistemas confidenciais são isolados, os atacantes têm dificuldade em acessar dados de alto valor, mesmo com credenciais válidas.

As contas administrativas são os principais alvos de espionagem. Limitar o acesso privilegiado, monitorar ações administrativas e alternar credenciais reduz o risco de comprometimento silencioso.

Fornecedores e prestadores de serviços introduzem riscos indiretos. Avaliar a segurança de terceiros, restringir o acesso de fornecedores e monitorar conexões confiáveis ajuda a evitar a espionagem baseada na cadeia de suprimentos.

Os sinais internos se tornam significativos quando combinados com a inteligência externa. O rastreamento da infraestrutura, das táticas e das campanhas conhecidas dos invasores melhora a detecção precoce e a precisão da resposta.

Incidentes de espionagem raramente terminam rapidamente. Os planos de resposta a incidentes devem considerar a persistência, as tentativas de reentrada e a investigação estendida para remover totalmente os atacantes e validar a limpeza.