🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Um ataque cibernético é uma tentativa maliciosa de acessar, danificar ou usar indevidamente computadores, redes ou dados digitais sem permissão. Seu objetivo geralmente é roubar informações, interromper serviços ou obter controle sobre sistemas.

À medida que empresas, governos e indivíduos dependem mais de plataformas em nuvem, serviços on-line e dispositivos conectados, os ataques cibernéticos se tornaram mais frequentes e generalizados. Os ambientes digitais agora apresentam superfícies de ataque maiores que atraem uma grande variedade de agentes de ameaças.

Os ataques cibernéticos não são mais incidentes técnicos isolados, mas fazem parte de um cenário de risco digital contínuo. Compreender sua natureza, impacto e métodos de controle é essencial para manter a segurança e a estabilidade operacional.

Os ataques cibernéticos evoluíram de incidentes de segurança ocasionais para uma ameaça digital contínua e em grande escala. Fraudes financeiras, ransomwares e violações de dados agora ocorrem com frequência e causam danos contínuos em vez de interrupções isoladas.

De acordo com o Centro de Reclamações sobre Crimes na Internet do FBI (IC3), os americanos relataram 859.532 reclamações de crimes cibernéticos em 2024, com perdas totais superiores a 16,6 bilhões de dólares. As autoridades dos EUA alertam que a atividade do cibercrime e o impacto financeiro devem continuar aumentando nos próximos anos, à medida que os atacantes confiam cada vez mais na automação e em técnicas avançadas.

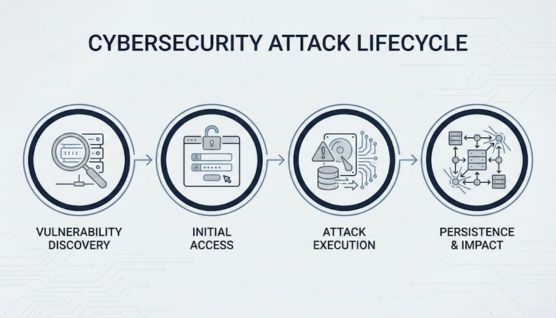

Um ataque cibernético geralmente começa quando um atacante identifica uma fraqueza em um sistema, aplicativo ou conta de usuário que pode ser explorada. Esses atacantes podem ser cibercriminosos, grupos organizados, insiders ou atores patrocinados pelo estado, dependendo do objetivo do ataque.

Quando uma fraqueza é encontrada, os atacantes tentam obter acesso não autorizado a redes, dispositivos ou dados. Os alvos comuns incluem credenciais de usuário, bancos de dados, ambientes em nuvem e sistemas comerciais essenciais.

Depois que o acesso é obtido, o invasor executa ações como roubar dados, criptografar arquivos, interromper serviços ou mover-se lateralmente dentro do ambiente. Muitos ataques continuam despercebidos por longos períodos, permitindo maiores danos antes da detecção.

Os ataques cibernéticos usam técnicas diferentes, dependendo do objetivo do atacante e da fraqueza que está sendo explorada. Cada tipo segue um método distinto e tem como alvo sistemas, dados ou usuários específicos, e é por isso que entender essas categorias é essencial.

Os ataques de malware envolvem software malicioso projetado para se infiltrar em sistemas sem o consentimento do usuário. Esses programas geralmente são fornecidos por meio de arquivos infectados, sites comprometidos ou downloads maliciosos.

Uma vez instalado, o malware pode espionar atividades, roubar dados ou dar aos atacantes o controle remoto dos dispositivos. Ele geralmente tem como alvo endpoints, como computadores e dispositivos móveis, tornando-o um dos métodos de ataque mais difundidos.

Os ataques de phishing dependem de mensagens enganosas que parecem legítimas para induzir os usuários a revelar informações confidenciais. Essas mensagens geralmente são entregues por e-mail, mensagens de texto ou sites falsos.

Os principais alvos do phishing são as credenciais do usuário, as informações financeiras e os dados pessoais. Como o phishing explora a confiança humana em vez de falhas técnicas, ele continua sendo altamente eficaz e difícil de eliminar.

Os ataques de ransomware criptografam arquivos ou bloqueiam sistemas para negar acesso aos dados. Os atacantes então exigem pagamento em troca da restauração do acesso.

Esses ataques visam principalmente empresas e instituições que dependem da disponibilidade contínua do sistema. O ransomware pode causar graves interrupções operacionais e longos períodos de recuperação, mesmo após o pagamento.

Os ataques de DDoS tentam sobrecarregar os sistemas inundando-os com tráfego excessivo. Isso impede que usuários legítimos acessem sites ou serviços on-line.

O principal alvo de um ataque DDoS é a disponibilidade do sistema e não os dados. Esses ataques costumam ser usados para interromper operações, prejudicar a reputação ou distrair as equipes de segurança de outras intrusões.

Os ataques man-in-the-Middle ocorrem quando os atacantes interceptam secretamente a comunicação entre duas partes. Isso geralmente acontece em redes inseguras ou mal protegidas.

Ao capturar dados em trânsito, os invasores podem roubar credenciais ou alterar informações. Esses ataques geralmente têm como alvo sessões de login, transações financeiras e comunicações privadas.

Os ataques de injeção de SQL exploram vulnerabilidades em aplicativos que interagem com bancos de dados. Os invasores inserem consultas maliciosas por meio de campos de entrada para manipular as operações do banco de dados.

Isso permite acesso não autorizado a registros confidenciais ou funções administrativas. A má validação de entrada e os aplicativos desatualizados são fatores comuns desse tipo de ataque.

Os exploits de dia zero têm como alvo vulnerabilidades que são desconhecidas pelos fornecedores de software no momento do ataque. Como não existe um patch, as defesas geralmente não estão preparadas.

Os invasores usam essas explorações para obter acesso antecipado antes que as medidas de detecção estejam disponíveis. Os ataques de dia zero são especialmente perigosos devido à sua furtividade e alta taxa de sucesso.

As ameaças internas são originárias de indivíduos com acesso legítimo a sistemas ou dados. Isso pode incluir funcionários, contratados ou parceiros.

Essas ameaças podem ser intencionais ou acidentais, mas o impacto geralmente é severo devido às permissões existentes. Incidentes internos geralmente afetam dados confidenciais e sistemas internos.

Os ataques cibernéticos do mundo real afetam alvos diferentes de maneiras diferentes, dependendo do objetivo do atacante e dos sistemas envolvidos.

O impacto de um ataque cibernético pode se estender muito além da violação inicial, afetando finanças, operações, segurança de dados e confiança de longo prazo.

A detecção precoce de ataques cibernéticos ajuda a reduzir os danos e evita que os invasores mantenham acesso a longo prazo aos sistemas. A maioria das detecções depende da identificação de atividades incomuns, em vez de esperar por uma interrupção visível.

Picos incomuns no tráfego, conexões inesperadas ou transferências anormais de dados podem indicar um ataque em andamento. O monitoramento do comportamento da rede ajuda a identificar intrusões antes que elas aumentem.

Falhas inesperadas, desempenho lento ou alterações de configuração não autorizadas podem indicar comprometimento. Esses sinais geralmente aparecem após a execução de malware ou acesso não autorizado.

As ferramentas de segurança geram alertas quando padrões de ameaças ou anomalias conhecidos são detectados. A revisão regular de alertas e registros melhora a velocidade e a precisão da resposta.

A inteligência de ameaças fornece informações sobre métodos de ataque emergentes e indicadores de comprometimento. A inteligência externa ajuda as organizações a reconhecer ameaças que o monitoramento interno pode ignorar.

A mitigação se concentra em limitar os danos quando um ataque cibernético já ocorreu. Uma ação rápida e coordenada é fundamental para reduzir mais danos e reduzir o tempo de recuperação.

Os sistemas afetados devem ser desconectados imediatamente para impedir a propagação do ataque. O isolamento impede que os invasores se movam lateralmente pelas redes.

As contas e credenciais comprometidas devem ser desativadas ou redefinidas o mais rápido possível. Isso reduz a capacidade do atacante de manter o acesso.

Backups limpos permitem que sistemas e dados sejam restaurados sem negociar com os invasores. Testes regulares de backup garantem que a recuperação ocorra rapidamente.

A aplicação de patches de segurança fecha as vulnerabilidades usadas no ataque. Isso ajuda a evitar a exploração repetida da mesma fraqueza.

A prevenção de ataques cibernéticos se concentra em reduzir as chances de sucesso de um ataque antes que ocorra algum dano. Fundamentos sólidos de segurança e práticas consistentes desempenham um papel fundamental na redução do risco.

Métodos de autenticação robustos ajudam a garantir que somente usuários autorizados possam acessar sistemas e dados. A autenticação multifator reduz significativamente o risco de comprometimento da conta.

As atualizações regulares de software corrigem vulnerabilidades de segurança conhecidas antes que os invasores possam explorá-las. Os sistemas sem patches continuam sendo um dos pontos de entrada mais comuns para ataques.

O treinamento de conscientização do usuário ajuda as pessoas a reconhecer tentativas de phishing e atividades suspeitas. Usuários informados têm menos probabilidade de serem vítimas de ataques de engenharia social.

Controles de segurança de rede, como firewalls e sistemas de prevenção de intrusões, ajudam a filtrar o tráfego malicioso. A segmentação limita a propagação dos ataques se ocorrer uma violação.

A configuração segura do sistema reduz a exposição desnecessária e as superfícies de ataque. A aplicação de acesso com menos privilégios limita o que os invasores podem fazer se o acesso for obtido.

Os ataques cibernéticos continuam evoluindo à medida que a tecnologia, a conectividade e as capacidades dos invasores avançam. Espera-se que as ameaças futuras se tornem mais automatizadas, direcionadas e difíceis de detectar.

Os atacantes estão usando cada vez mais a automação e a inteligência artificial para escalar o phishing, a criação de malware e a descoberta de vulnerabilidades. Isso permite que os ataques se adaptem mais rapidamente e atinjam as vítimas com mais eficiência.

Fornecedores terceirizados e fornecedores de software estão se tornando pontos de entrada comuns para ataques. Um único fornecedor comprometido pode expor várias organizações ao mesmo tempo.

Serviços em nuvem mal configurados e APIs expostas estão criando novas superfícies de ataque. À medida que mais dados são transferidos para ambientes em nuvem, os atacantes estão mudando o foco das redes tradicionais.

As operações de ransomware estão evoluindo para modelos organizados baseados em serviços. Isso diminui a barreira de entrada e aumenta o volume de ataques.

O CloudSEK ajuda as organizações a identificar riscos digitais externos monitorando ativos expostos, agentes de ameaças e padrões de ataque emergentes em tempo real. Essa visibilidade permite que as equipes de segurança entendam as ameaças em potencial antes que elas sejam exploradas.

Ao detectar indicadores precoces de ameaças cibernéticas, o CloudSEK oferece suporte à identificação e resposta mais rápidas aos ataques. A conscientização precoce reduz o tempo de permanência e limita o impacto de atividades maliciosas.

A inteligência proativa de ameaças também fortalece os esforços de prevenção e mitigação ao priorizar os riscos com base na exposição no mundo real. Isso permite que as organizações concentrem seus recursos nas ameaças mais críticas, em vez de reagirem após a ocorrência de danos.