🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Os ambientes em nuvem agora executam a maioria dos aplicativos, plataformas de dados e serviços digitais modernos, geralmente expostos à Internet e gerenciados por meio de APIs em vez de redes físicas. Essa mudança mudou fundamentalmente a forma como o risco é criado e explorado.

De acordo com o relatório de custo de uma violação de dados da IBM, as violações relacionadas à nuvem estão entre as mais caras de remediar, em grande parte causadas por configurações incorretas e uso indevido de identidade, em vez de falhas na infraestrutura.

A segurança na nuvem é a disciplina de proteger dados, aplicativos, cargas de trabalho, identidades e configurações baseados em nuvem em ambientes de nuvem pública, privada e híbrida.

Ele protege recursos voltados para a Internet, orientados por API e em constante mudança, onde os controles baseados em perímetro não funcionam mais.

O Gartner relata que 99% dos incidentes de segurança na nuvem se originam de configurações incorretas do cliente, e mais de 60 a 80% dos ataques na nuvem têm como alvo APIs, tornando a segurança na nuvem um problema centrado na configuração e na identidade. Opera em ambientes dinâmicos em que o acesso é centrado na identidade, a infraestrutura é escalada automaticamente e as mudanças de configuração ocorrem continuamente.

Os controles de segurança reforçam a proteção nas camadas de identidade, configuração e tempo de execução para reduzir configurações incorretas, acesso não autorizado e comprometimento da carga de trabalho. Os provedores de nuvem protegem a infraestrutura subjacente, enquanto as organizações protegem identidades, permissões, dados e configurações. Esse modelo estabelece a segurança na nuvem como uma prática contínua baseada em riscos que mantém a visibilidade, o controle e a resiliência à medida que os ambientes de nuvem evoluem.

A segurança na nuvem é importante porque os ambientes em nuvem mudam fundamentalmente como o risco é introduzido, explorado e escalado. Os seguintes fatores tornam a segurança na nuvem uma camada de controle crítica, em vez de um aprimoramento opcional:

A segurança na nuvem funciona monitorando continuamente os ambientes em nuvem, analisando riscos em tempo real e aplicando controles automaticamente à medida que os recursos, as identidades e as configurações mudam. Ele substitui as defesas estáticas do perímetro por uma proteção adaptável e nativa da nuvem.

Etapa 1: descobrir e inventariar ativos na nuvem

As plataformas de segurança na nuvem identificam continuamente os recursos da nuvem em contas, regiões e serviços. Isso inclui cargas de trabalho, armazenamento, identidades, APIs e configurações, criando um inventário em tempo real que reflete como o ambiente realmente opera.

Etapa 2: Monitore as configurações e a postura

Os controles de segurança avaliam as configurações de nuvem em relação às melhores práticas de segurança e às linhas de base de conformidade. Configurações incorretas, padrões inseguros e desvios de configuração são detectados assim que as alterações ocorrem.

Etapa 3: analisar o comportamento de identidade e acesso

As funções de usuário, contas de serviço, chaves de API e permissões são avaliadas de acordo com os princípios de menor privilégio. Padrões de acesso anormais, permissões excessivas e comportamento de identidade arriscado são sinalizados para investigação.

Etapa 4: inspecionar a carga de trabalho e a atividade de tempo de execução

A segurança na nuvem monitora como as cargas de trabalho se comportam durante a execução. Atividades suspeitas, como conexões de rede inesperadas, aumento de privilégios ou comportamento anômalo do processo, sinalizam um possível comprometimento.

Etapa 5: aplicar políticas e detectar riscos

Os riscos detectados são avaliados usando lógica política, análise comportamental e sinais contextuais. Isso permite que a segurança na nuvem priorize ameaças reais em vez de violações estáticas de regras.

Etapa 6: automatizar a resposta e a remediação

Quando o risco é confirmado, a segurança na nuvem pode remediar automaticamente os problemas restringindo o acesso, corrigindo configurações, isolando cargas de trabalho ou alertando as equipes de segurança para evitar o aumento.

Etapa 7: Integrar com as operações de segurança

Todas as descobertas e ações são inseridas nos fluxos de trabalho de SIEM, SOAR e resposta a incidentes. Isso garante que as ameaças na nuvem sejam gerenciadas como parte de uma estratégia de segurança unificada, e não isoladamente.

Uma falha comum de segurança na nuvem no mundo real ocorre quando um serviço de armazenamento ou banco de dados é implantado com configurações de acesso excessivamente permissivas. Incidentes de alto perfil mostram que as violações de dados na nuvem são mais frequentemente causadas por configurações incorretas do que por explorações de dia zero ou malware.

Por exemplo- A violação da Capital One em 2019 expôs dados de mais de 100 milhões de clientes devido a uma função de IAM e uma regra de firewall mal configuradas na AWS, não a uma falha na infraestrutura do provedor de nuvem.

Os invasores examinam continuamente os ambientes de nuvem em busca de recursos expostos, como baldes de armazenamento público, APIs não seguras e identidades com excesso de privilégios. De acordo com a pesquisa de ameaças à nuvem de 2022 da Microsoft, os ativos de nuvem expostos à Internet geralmente são descobertos por scanners automatizados poucos minutos após a configuração incorreta, permitindo o acesso rápido aos dados antes que os defensores detectem a exposição.

Violações causadas por configurações incorretas ocorreram repetidamente em grande escala. Em 2017, a Accenture expôs dados internos confidenciais por meio de armazenamento em nuvem não seguro, enquanto o Facebook divulgou em 2019 que centenas de milhões de registros de usuários foram expostos devido a bancos de dados em nuvem protegidos de forma inadequada. Em cada caso, o provedor de nuvem permaneceu seguro — a falha ocorreu no lado do cliente do modelo de responsabilidade compartilhada.

Os ambientes em nuvem enfrentam ameaças únicas porque são dinâmicos, orientados por identidade e expostos por meio de APIs e serviços voltados para a Internet. Os invasores exploram essas características para contornar os controles tradicionais e expandir o acesso rapidamente.

Ameaça 1- Configurações incorretas e padrões inseguros

As configurações incorretas continuam sendo a fonte mais consistente de exposição à nuvem. De acordo com o relatório State of Cloud Security da Orca Security, 81% das organizações têm pelo menos um ativo de nuvem voltado para o público (por exemplo, com portas abertas), normalmente devido a configurações incorretas ou configurações de segurança negligenciadas, em vez de exploração ativa.

Ameaça 2- Comprometimento de identidade e abuso de privilégios

Credenciais roubadas, chaves de acesso vazadas e permissões excessivas permitem que os invasores se autentiquem como usuários ou serviços legítimos. Uma vez lá dentro, a escalação de privilégios permite o acesso a recursos confidenciais e planos de controle.

Ameaça 3- Exposição de dados e vazamento acidental

Os vazamentos de dados na nuvem geralmente são acidentais. O relatório da IBM afirma que ambientes de nuvem mal configurados estão entre as três principais causas de exposição de dados, com incidentes demorando muito mais para serem detectados devido à ausência de sinais claros de ataque.

Ameaça 4- Abuso de API e integrações inseguras

As plataformas de nuvem são fundamentalmente orientadas por API. O relatório sobre o estado da segurança da API da Salt Labs (primeiro trimestre de 2023) encontrou um aumento de 400% em atacantes de API exclusivos em um período recente de seis meses, com base em dados empíricos de clientes. Isso reflete um rápido aumento na atividade dos invasores em relação às APIs.

Essas ameaças persistem porque os ambientes de nuvem mudam continuamente, tornando essenciais a visibilidade constante, os fortes controles de identidade e a detecção automatizada.

A segurança na nuvem protege o conjunto completo de ativos que operam em ambientes de nuvem, onde o acesso é baseado em identidade, as configurações mudam continuamente e os planos de controle são expostos por meio de APIs. A proteção vai além da infraestrutura para incluir identidades, dados e comportamento operacional.

A segurança na nuvem é baseada em um conjunto de componentes principais que funcionam juntos para proteger ambientes dinâmicos e acessíveis pela Internet. Cada componente aborda um ponto de falha específico comum em implantações na nuvem.

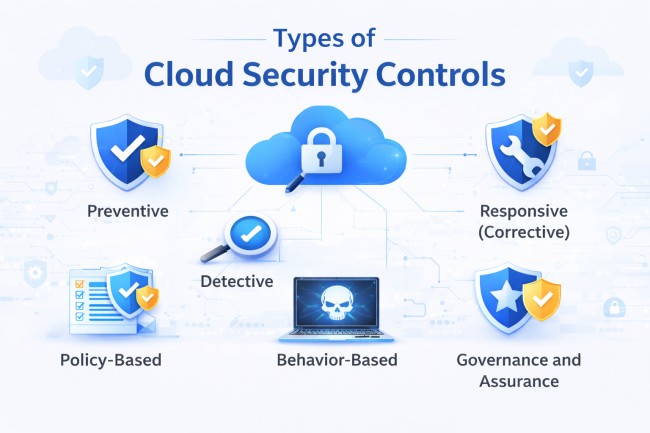

Os controles de segurança na nuvem operam em todo o ciclo de vida do risco — antes da exposição, durante a atividade e após a detecção. Cada tipo de controle aborda um modo de falha específico e é mais eficaz quando colocado em camadas.

A segurança na nuvem e a segurança de TI tradicional diferem fundamentalmente em arquitetura, pontos de controle e dinâmica de risco. A segurança na nuvem foi projetada para ambientes elásticos e orientados por identidade, enquanto a segurança de TI tradicional pressupõe uma infraestrutura estática e limites de rede definidos.

Esses desafios tornam a segurança na nuvem uma função contínua de gerenciamento de risco, exigindo visibilidade em tempo real, governança de identidade e fiscalização automatizada para operar com segurança em escala de nuvem.

A segurança na nuvem é um pilar fundamental das estratégias de segurança modernas porque protege os ambientes em que aplicativos, dados e identidades agora operam por padrão. À medida que as organizações adotam modelos que priorizam a nuvem e a multinuvem, a fiscalização da segurança deve passar dos controles estáticos da infraestrutura para a proteção contínua, orientada por identidade e configuração.

Nas arquiteturas Zero Trust, a segurança na nuvem impõe o princípio de nunca confiar, sempre verificar. Identidades, cargas de trabalho e serviços são avaliados continuamente com base no comportamento, nas permissões e no contexto, e não na localização da rede, reduzindo o risco de confiança implícita e movimento lateral.

A segurança na nuvem também desempenha um papel fundamental nos pipelines de DevSecOps e CI/CD. Ao incorporar controles de segurança na infraestrutura como código, nos fluxos de trabalho de implantação e no monitoramento do tempo de execução, as organizações detectam configurações incorretas e vulnerabilidades precocemente, sem diminuir a velocidade de desenvolvimento.

Por fim, a segurança na nuvem se integra às plataformas SOC, SIEM e SOAR para oferecer suporte à detecção e resposta centralizadas. A telemetria dos ambientes de nuvem enriquece a detecção de ameaças, permite a remediação automatizada e garante que o risco na nuvem seja gerenciado como parte de uma estratégia de segurança corporativa unificada, em vez de isoladamente.