🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

O Cloud Access Security Broker (CASB) é um controle de segurança em nuvem que rege o acesso entre usuários e serviços baseados em nuvem. O posicionamento entre consumidores de serviços em nuvem e provedores de serviços em nuvem permite a aplicação de políticas de segurança e governança na camada de acesso.

Os aplicativos corporativos modernos operam cada vez mais em plataformas de terceiros, em vez de em infraestrutura interna. A perda da propriedade direta dos ambientes de aplicativos limita a visibilidade e o controle usando modelos tradicionais de segurança baseados em perímetros.

Uma camada de governança de acesso dedicada restaura a supervisão em serviços de nuvem externos sem incorporar controles dentro desses serviços. O foco na regulação do acesso ao serviço e da interação do usuário define o CASB como uma categoria distinta de segurança na nuvem, em vez de uma ferramenta de segurança de rede.

O Cloud Access Security Broker (CASB) funciona avaliando as interações do usuário com os serviços em nuvem no momento em que ocorre o acesso ou a atividade. As decisões políticas são acionadas usando sinais como contexto de identidade, tipo de aplicativo e confidencialidade de dados.

A integração com plataformas de nuvem depende de pontos de controle lógicos e não da propriedade direta da infraestrutura. A fiscalização pode ocorrer durante o acesso ou após o registro da atividade, dependendo dos requisitos de configuração.

A visibilidade do uso da nuvem é mantida por meio da análise contínua do comportamento e da movimentação de dados. A eficácia persiste mesmo quando os serviços em nuvem são acessados remotamente ou a partir de dispositivos não gerenciados.

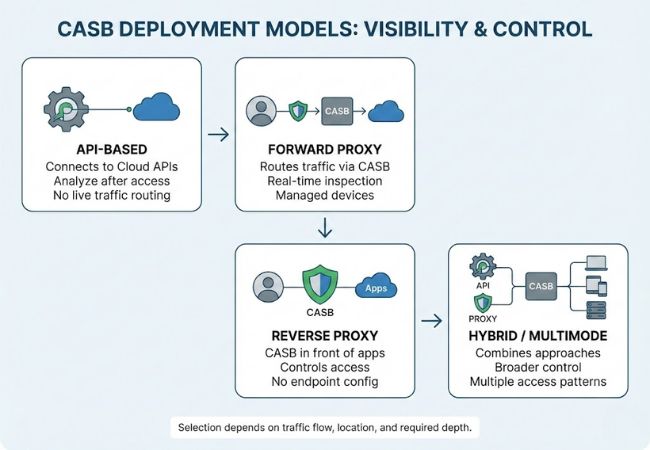

Existem diferentes modelos de implantação de CASB para fornecer visibilidade e controle em vários cenários de acesso à nuvem. A seleção depende de fatores como fluxo de tráfego, localização do usuário e profundidade de fiscalização necessária.

A implantação baseada em API se conecta diretamente às APIs de serviços em nuvem para analisar a atividade e aplicar políticas após a ocorrência do acesso. A visibilidade das ações do usuário, do armazenamento de dados e das alterações de configuração é obtida sem rotear o tráfego ao vivo.

A implantação direta de proxy encaminha o tráfego do usuário pelo CASB antes de alcançar os serviços em nuvem. A inspeção e a fiscalização em tempo real ocorrem durante o acesso, normalmente exigindo dispositivos gerenciados ou configuração de rede.

A implantação de proxy reverso coloca o CASB na frente dos aplicativos em nuvem para controlar o acesso sem a configuração do endpoint. As verificações de autenticação e política são aplicadas à medida que os usuários se conectam ao serviço.

A implantação híbrida combina abordagens baseadas em API e proxy para abranger vários padrões de acesso. Um controle mais amplo é obtido entre dispositivos gerenciados, dispositivos não gerenciados e integrações nativas da nuvem.

Os recursos de segurança em um CASB são agrupados em áreas de controle funcional que abordam visibilidade, governança, tratamento de dados e detecção de riscos em serviços em nuvem.

A descoberta de aplicativos identifica os serviços em nuvem acessados pelos usuários, incluindo aplicativos não autorizados ou desconhecidos. Os padrões de uso e a frequência de acesso são analisados para mapear a exposição real à nuvem.

O monitoramento da atividade do usuário rastreia as ações realizadas nos aplicativos em nuvem após a concessão do acesso. O contexto comportamental ajuda a identificar interações arriscadas ou não autorizadas.

Os recursos de classificação de dados reconhecem informações confidenciais armazenadas ou processadas em serviços em nuvem. O reconhecimento do conteúdo permite a aplicação de políticas com base no tipo de dados e no nível de risco.

Os mecanismos de controle de dados aplicam regras que restringem o compartilhamento, o download ou a exposição externa. A aplicação de políticas alinha o uso de dados aos padrões de governança organizacional.

A detecção de ameaças analisa anomalias, como comportamento incomum de login ou contas comprometidas. Os sinais contextuais melhoram a identificação de atividades maliciosas em ambientes de nuvem.

A aplicação de políticas garante a aplicação consistente das regras de segurança nos serviços em nuvem. Os controles permanecem ativos independentemente da localização do usuário ou do método de acesso.

O registro de auditoria registra eventos de acesso à nuvem e ações políticas para rastreabilidade. A atividade registrada dá suporte a análises de governança e avaliações de conformidade.

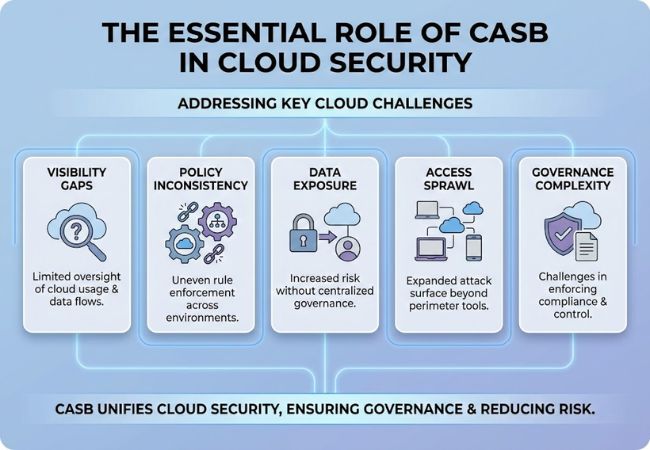

Os ambientes em nuvem apresentam desafios de segurança que os controles corporativos tradicionais não foram projetados para gerenciar.

Ambientes de nuvem diferentes expõem aplicativos e dados por meio de modelos de serviço distintos, cada um exigindo uma governança de acesso consistente.

Os ambientes de software como serviço oferecem aplicativos totalmente gerenciados por meio de fornecedores terceirizados. O acesso do usuário e a interação de dados nesses aplicativos exigem governança externa além dos controles de rede tradicionais.

Os ambientes de infraestrutura como serviço fornecem recursos virtualizados de computação, armazenamento e rede. A supervisão do acesso se concentra em como os usuários interagem com os serviços gerenciados na nuvem, em vez do hardware subjacente.

Os ambientes de plataforma como serviço oferecem suporte ao desenvolvimento de aplicativos em plataformas de nuvem compartilhada. A governança se aplica ao acesso ao serviço e ao tratamento de dados sem interferir na lógica do aplicativo.

Ambientes de nuvem pública hospedam serviços em infraestrutura compartilhada operada por fornecedores externos. O controle de acesso centralizado se torna necessário, pois os serviços permanecem fora dos limites da empresa.

Os ambientes de nuvem privada operam em uma infraestrutura dedicada enquanto expõem os serviços por meio de interfaces nativas da nuvem. A governança do acesso externo permanece relevante quando os serviços são consumidos além das redes internas.

Diferentes soluções de segurança em nuvem se concentram em camadas de controle específicas, enquanto o CASB é projetado para controlar o acesso, a atividade e o uso de dados diretamente nos serviços em nuvem.

A seleção de uma solução CASB depende da eficácia com que ela suporta a governança da nuvem, a consistência da segurança e o alinhamento operacional.

A cobertura de visibilidade determina com que clareza o uso de aplicativos em nuvem, o comportamento do usuário e a movimentação de dados podem ser observados. A ampla cobertura reduz os pontos cegos em serviços de nuvem autorizados e não autorizados.

A granularidade das políticas define com que precisão as regras de acesso e dados podem ser aplicadas. Controles refinados permitem a aplicação com base na identidade, no contexto e na sensibilidade do serviço.

A flexibilidade de implantação reflete a facilidade com que a solução se adapta a diferentes cenários de acesso à nuvem. O suporte para várias abordagens de integração reduz o atrito entre os ambientes.

O reconhecimento de dados se concentra na identificação e classificação de informações confidenciais nos serviços em nuvem. A compreensão contextual dos dados permite decisões de governança precisas.

A detecção de ameaças avalia a capacidade de identificar comportamento anômalo e acesso comprometido. Sinais comportamentais ajudam a revelar riscos que os controles tradicionais podem ignorar.

O suporte à integração mede a compatibilidade com as plataformas existentes de identidade, segurança e nuvem. A forte integração reduz a complexidade operacional e a sobreposição de ferramentas.

A escalabilidade operacional indica quão bem a solução se adapta ao uso crescente da nuvem. O desempenho sustentável e a capacidade de gerenciamento evitam gargalos de segurança de longo prazo.

Os serviços em nuvem mudaram fundamentalmente o local em que os aplicativos são executados e como os dados são acessados, reduzindo a eficácia dos controles de segurança tradicionais baseados em perímetros. A governança do acesso à nuvem agora exige visibilidade e aplicação de políticas além das redes internas.

Os agentes de segurança de acesso à nuvem abordam essa mudança introduzindo uma camada dedicada focada no uso de serviços em nuvem, em vez da propriedade da infraestrutura. As decisões de acesso, o comportamento do usuário e a interação de dados se tornam gerenciáveis mesmo quando os serviços operam fora dos limites da empresa.

À medida que a adoção da nuvem continua se expandindo em todos os setores, o controle estruturado sobre o acesso à nuvem continua sendo um requisito essencial de segurança. O CASB cumpre essa função alinhando o uso da nuvem às expectativas de segurança e governança sem interromper o funcionamento dos serviços em nuvem.

Um CASB resolve a falta de visibilidade e controle sobre como os serviços em nuvem são acessados e usados. A atividade na nuvem se torna governável mesmo quando os aplicativos e os dados estão fora da rede corporativa.

O CASB é relevante para qualquer organização que depende de serviços em nuvem para lidar com dados confidenciais. A complexidade do uso da nuvem é mais importante do que o tamanho da empresa.

Um CASB não substitui os sistemas de gerenciamento de identidade e acesso. A autenticação controla quem pode fazer login, enquanto o CASB controla o que acontece nos serviços em nuvem após a concessão do acesso.

A maioria das soluções CASB oferece suporte à governança em várias plataformas de nuvem. O controle centralizado evita a visibilidade fragmentada quando diferentes fornecedores são usados juntos.

O CASB continua sendo necessário porque o Zero Trust e o SASE descrevem arquiteturas de segurança em vez da própria governança de acesso à nuvem. A atividade de serviços em nuvem ainda exige uma camada de controle dedicada.