🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

O Cloud Infrastructure Entitlement Management (CIEM) é uma disciplina de segurança na nuvem focada em controlar as permissões que controlam o acesso aos recursos da nuvem. Essas permissões, conhecidas como direitos de nuvem, determinam quais ações as identidades podem realizar em serviços, contas e ambientes.

Em configurações nativas da nuvem, a automação, os serviços compartilhados e o escalonamento rápido criam gradualmente estruturas de permissão complexas que são difíceis de rastrear e ainda mais difíceis de validar. O CIEM esclarece essa complexidade ao mostrar como o acesso é realmente estruturado e onde as permissões se expandem silenciosamente além do que as operações diárias exigem.

O controle claro e contínuo dos direitos permite que as organizações reduzam a exposição à segurança sem diminuir o uso da nuvem. Por meio de visibilidade e alinhamento contínuos com os princípios de menor privilégio, o CIEM ajuda a manter o acesso adequado à medida que os ambientes de nuvem evoluem e mudam.

Atualmente, a segurança na nuvem depende muito do controle de permissões, tornando a visibilidade dos direitos essencial para reduzir o risco em ambientes de nuvem modernos.

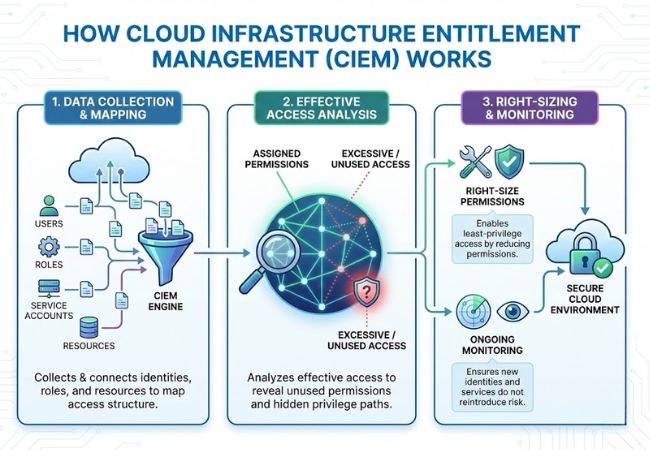

O gerenciamento de direitos de infraestrutura em nuvem funciona coletando continuamente dados de identidade e permissão de ambientes em nuvem para criar uma visão completa do acesso. Esse processo conecta usuários, funções, contas de serviço e recursos para mostrar como as permissões são estruturadas na nuvem.

Depois que os dados de direitos são coletados, o CIEM analisa o acesso efetivo em vez de confiar apenas nas funções ou políticas atribuídas. Essa análise revela permissões não utilizadas, acesso excessivo e caminhos de privilégios ocultos que aumentam o risco de segurança ao longo do tempo.

Com base nesses insights, o CIEM permite que as organizações dimensionem corretamente as permissões e mantenham o acesso com menos privilégios à medida que os ambientes mudam. O monitoramento contínuo garante que novas identidades, serviços e cargas de trabalho não reintroduzam silenciosamente o risco de direitos.

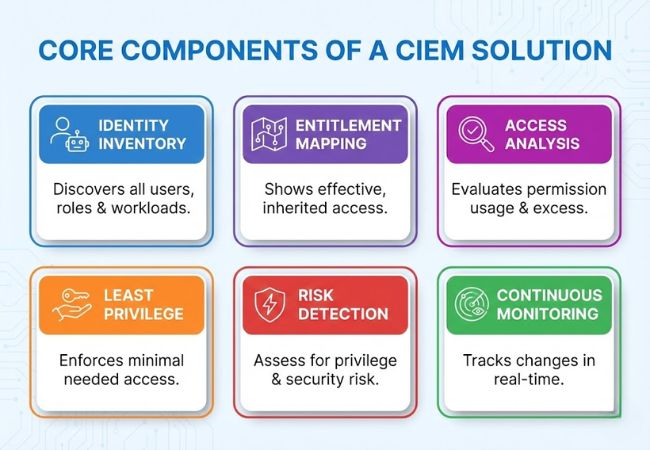

Uma solução CIEM é composta por vários componentes fortemente conectados que trabalham juntos para gerenciar, analisar e controlar as permissões de nuvem em grande escala.

O CIEM descobre continuamente todas as identidades que podem acessar os recursos da nuvem, incluindo usuários, funções, contas de serviço e cargas de trabalho automatizadas. A cobertura total de identidade é fundamental porque as identidades não humanas geralmente têm permissões amplas e persistentes.

As permissões são mapeadas em serviços, contas e recursos em nuvem para mostrar como o acesso é concedido e herdado. Esse mapeamento revela um acesso efetivo em vez de depender apenas de funções ou políticas atribuídas.

O CIEM avalia como as permissões são realmente usadas em ambientes de nuvem. Essa análise ajuda a identificar acessos não utilizados, privilégios excessivos e caminhos de permissão que se expandem silenciosamente com o tempo.

Os direitos são avaliados quanto ao risco de segurança, incluindo oportunidades de aumento de privilégios e acesso excessivamente permissivo. Destacar esses riscos permite que as equipes de segurança concentrem os esforços de remediação onde a exposição é maior.

O CIEM suporta permissões de dimensionamento correto para que as identidades mantenham somente o acesso de que precisam. A fiscalização contínua ajuda a manter o acesso com menos privilégios à medida que os ambientes mudam e se expandem.

Os ambientes em nuvem evoluem constantemente por meio de ciclos de automação e implantação. O CIEM monitora as mudanças de direitos em tempo real para evitar que novos riscos apareçam despercebidos.

Tanto o CIEM quanto o IAM desempenham papéis importantes na segurança da nuvem, mas abordam diferentes camadas de controle de acesso e gerenciamento de riscos em ambientes de nuvem.

O CIEM, o CSPM e o PAM abordam o risco de segurança na nuvem, mas cada um se concentra em uma camada de controle diferente, e é por isso que eles geralmente são usados juntos e não como substitutos.

O gerenciamento de direitos de infraestrutura em nuvem opera de forma diferente nas principais plataformas de nuvem porque cada provedor usa um modelo distinto de identidade e permissão.

Na Amazon Web Services, o acesso é governado por usuários, funções, políticas e funções vinculadas a serviços do IAM que geralmente acumulam permissões ao longo do tempo. O CIEM analisa essas políticas em camadas para determinar o acesso efetivo e identificar direitos não utilizados ou excessivamente permissivos em contas e serviços.

O Microsoft Azure depende do controle de acesso baseado em funções (RBAC) combinado com identidades e escopos de recursos do Azure Active Directory. O CIEM avalia atribuições de funções, permissões herdadas e acesso por assinatura cruzada para revelar onde os privilégios excedem os requisitos operacionais.

No Google Cloud Platform, as permissões são definidas por meio de funções que agrupam ações granulares em projetos e serviços. O CIEM examina essas funções e vínculos para descobrir o acesso excessivo e esclarecer como as permissões se propagam entre os projetos.

As organizações que operam em vários provedores de nuvem enfrentam modelos de permissão fragmentados e controles de acesso inconsistentes. O CIEM normaliza os dados de direitos na AWS, Azure e GCP para fornecer uma visão unificada das permissões, facilitando o gerenciamento de riscos e a aplicação consistente do acesso com menos privilégios.

O gerenciamento de direitos de infraestrutura em nuvem é aplicado às equipes de segurança, operações e conformidade para reduzir o risco criado por permissões de nuvem excessivas e não gerenciadas.

O CIEM ajuda a identificar e remover permissões desnecessárias que expandem a superfície de ataque na nuvem. Reduzir o acesso excessivo limita o raio de explosão de identidades e credenciais comprometidas.

O acesso com privilégios mínimos é um requisito fundamental dos modelos de segurança Zero Trust. O CIEM alinha continuamente as permissões com o uso real, garantindo que o acesso permaneça mínimo e justificado ao longo do tempo.

As auditorias geralmente exigem provas de que o acesso é controlado e revisado regularmente. O CIEM fornece visibilidade clara dos direitos, facilitando a demonstração da conformidade com os padrões regulatórios e de segurança.

Fluxos de trabalho rápidos de DevOps frequentemente introduzem acesso temporário ou automatizado que nunca é removido. O CIEM monitora essas mudanças para evitar o aumento de privilégios sem diminuir os ciclos de implantação.

As organizações que operam na AWS, Azure e GCP enfrentam modelos de permissão fragmentados. O CIEM centraliza a visibilidade dos direitos para aplicar políticas de acesso consistentes em todas as plataformas de nuvem.

A escolha da ferramenta CIEM certa depende da eficácia com que ela pode lidar com a complexidade da identidade, a expansão das permissões e as mudanças contínuas em ambientes de nuvem.

Uma ferramenta CIEM deve funcionar de forma consistente na AWS, Azure e GCP sem exigir fluxos de trabalho separados. A cobertura unificada ajuda as equipes de segurança a gerenciar os direitos de forma centralizada, em vez de lidar com as visões específicas do provedor.

Plataformas CIEM fortes são responsáveis por identidades humanas e não humanas, incluindo contas de serviço, cargas de trabalho e processos automatizados. Essa amplitude é essencial porque as identidades não humanas geralmente possuem permissões persistentes e de alto impacto.

A capacidade de analisar o acesso efetivo em vez das funções atribuídas é fundamental para uma visibilidade real do risco. As ferramentas devem mostrar claramente como as permissões se combinam e se propagam em cenários reais de uso.

Uma solução CIEM eficiente destaca permissões excessivas, não utilizadas e arriscadas com uma priorização clara. Os insights de risco acionáveis ajudam as equipes a concentrarem os esforços de remediação onde a exposição é maior.

O dimensionamento correto das permissões deve ser orientado por padrões de uso reais, não por suposições. A aplicação contínua de privilégios mínimos garante que o acesso permaneça adequado à medida que os ambientes evoluem.

As ferramentas CIEM devem se integrar perfeitamente aos sistemas existentes de IAM, segurança e DevOps. A integração perfeita reduz o atrito e ajuda o gerenciamento de direitos a se tornar parte das operações diárias na nuvem.

O gerenciamento de direitos de infraestrutura em nuvem é essencial para controlar o acesso em ambientes de nuvem modernos, nos quais as permissões definem limites de segurança. A visibilidade clara dos direitos ajuda as organizações a entender e controlar quem pode fazer o quê nos recursos da nuvem.

À medida que os ambientes de nuvem crescem e mudam rapidamente, as permissões não gerenciadas aumentam o risco de segurança. O CIEM aborda isso alinhando continuamente o acesso aos princípios de menor privilégio.

No futuro, a segurança centrada na identidade continuará sendo uma prioridade para a adoção da nuvem. O CIEM permite que as organizações reduzam os riscos e, ao mesmo tempo, mantenham a velocidade e a flexibilidade necessárias para as operações na nuvem.

Os direitos de nuvem são as permissões que definem quais ações uma identidade pode realizar nos recursos da nuvem. Essas permissões são concedidas por meio de funções, políticas e vinculações entre serviços e contas na nuvem.

O CIEM não substitui os sistemas de gerenciamento de identidade e acesso. O IAM estabelece o acesso, enquanto o CIEM analisa e governa continuamente como esse acesso é realmente usado ao longo do tempo.

A permissão excessiva aumenta a superfície de ataque ao permitir que as identidades acessem mais recursos do que o necessário. Se uma identidade for comprometida, permissões excessivas podem causar danos maiores e facilitar o aumento de privilégios.

O CIEM foi projetado para gerenciar identidades humanas e não humanas, incluindo contas de serviço, cargas de trabalho e processos automatizados. Isso é fundamental porque as identidades não humanas geralmente têm permissões persistentes e de alto impacto.

Até mesmo ambientes de nuvem única podem desenvolver estruturas de permissão complexas e não gerenciadas à medida que crescem. O CIEM ajuda a manter a visibilidade e o controle, independentemente de uma organização usar um provedor de nuvem ou vários.

O CIEM avalia o uso real da permissão e identifica o acesso que não é mais necessário. Isso permite que as organizações dimensionem corretamente as permissões e mantenham o acesso alinhado aos princípios de menor privilégio à medida que os ambientes evoluem.