🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Um trojan bancário é uma forma especializada de malware de trojan criada para comprometer as sessões bancárias on-line e roubar informações financeiras. Ao contrário dos trojans genéricos, seu objetivo principal é o roubo de credenciais relacionadas a bancos, plataformas de pagamento e serviços financeiros.

Essas ameaças se disfarçam de software legítimo ou se escondem em aplicativos confiáveis para evitar a detecção. Uma vez ativos, eles operam silenciosamente em segundo plano enquanto coletam dados confidenciais, o que os torna particularmente perigosos para usuários comuns e empresas.

Um trojan bancário funciona infectando um dispositivo, ativando-o durante a atividade bancária e roubando dados financeiros em segundo plano.

O trojan entra por meio de e-mails de phishing, links maliciosos, atualizações de software falsas ou aplicativos móveis infectados. Os usuários, sem saber, o instalam interagindo com arquivos ou aplicativos aparentemente legítimos.

Após a instalação, o malware permanece inativo até que o usuário acesse um site ou aplicativo bancário. Isso reduz a detecção e garante que ela se dirija somente a dados de alto valor.

O trojan rouba credenciais usando keylogging, captura de formulários ou injeção de navegador. Variantes avançadas manipulam páginas bancárias diretamente por meio de ataques man-in-the-browser.

Muitos trojans bancários ignoram os controles de segurança, como a autenticação de dois fatores. Eles fazem isso interceptando OTPs, cookies de sessão ou usando sobreposições de login falsas em dispositivos móveis.

Os dados roubados são enviados para servidores controlados pelo invasor usando comunicação criptografada. Isso permite que os cibercriminosos acessem contas ou cometam fraudes financeiras remotamente.

Os atacantes podem atualizar remotamente o trojan ou alterar seu comportamento. Isso mantém o malware eficaz contra novas medidas de segurança e proteções bancárias.

Os trojans bancários coletam uma ampla variedade de dados digitais e comportamentais que permitem que os invasores assumam contas e executem fraudes financeiras.

Os dados comumente direcionados incluem:

Ao combinar esses pontos de dados, os invasores podem se passar por usuários legítimos, contornar sistemas de detecção de fraudes e realizar atividades financeiras não autorizadas.

Vários trojans bancários foram identificados ao longo dos anos, cada um usando técnicas distintas para roubar dados financeiros de usuários e organizações.

O Zeus é um dos primeiros trojans bancários e introduziu métodos avançados de injeção de navegador. Muitos trojans bancários modernos são baseados ou inspirados em seu código-fonte vazado.

O TrickBot é um trojan bancário modular capaz de roubar credenciais e baixar outros malwares. É comumente usado em ataques financeiros e corporativos em grande escala.

O Emotet começou como um trojan bancário focado no roubo de credenciais, mas depois evoluiu para uma plataforma de distribuição de malware. É frequentemente usado para entregar outros trojans e ransomwares bancários.

O Dridex visa principalmente as credenciais bancárias por meio de e-mails de phishing e anexos de documentos maliciosos. Ele se concentra em metas financeiras corporativas e de alto valor.

Os trojans bancários móveis têm como alvo principalmente dispositivos Android usando sobreposições de login falsas e interceptação de SMS. Esses trojans são projetados para roubar credenciais bancárias e códigos de autenticação baseados em aplicativos.

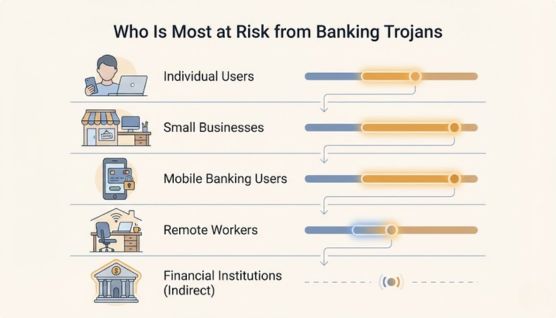

Os trojans bancários têm como alvo usuários e organizações que acessam regularmente serviços financeiros on-line, especialmente onde a conscientização ou os controles de segurança são fracos.

Usuários comuns que acessam serviços bancários on-line a partir de computadores pessoais ou smartphones são alvos comuns. Aqueles que clicam em links de phishing ou instalam aplicativos não verificados enfrentam um risco maior.

As pequenas empresas são alvos atraentes devido às defesas limitadas de segurança cibernética. Contas comerciais comprometidas podem levar a maiores perdas financeiras e exposição de dados.

Os usuários que dependem muito de aplicativos bancários móveis são cada vez mais alvos dos trojans bancários Android. Aplicativos maliciosos e sobreposições falsas tornam as plataformas móveis um ambiente de alto risco.

Trabalhadores remotos geralmente usam dispositivos pessoais e redes não seguras. Isso aumenta a exposição a infecções por trojans bancários baseados em phishing.

Os bancos são afetados indiretamente quando as contas dos clientes são comprometidas. Perdas por fraude, pressão regulatória e danos à reputação são consequências comuns.

As infecções bancárias por trojan geralmente são sutis, mas certos indicadores técnicos e comportamentais podem sinalizar comprometimento.

Transações inesperadas, alertas de falha no login ou alterações nas configurações da conta podem indicar credenciais roubadas. Essas ações geralmente ocorrem logo após o acesso bancário legítimo.

Os usuários podem notar páginas da web alteradas, solicitações repetidas de login ou pop-ups inesperados durante as sessões bancárias. Os usuários móveis podem ver telas falsas que imitam aplicativos bancários reais.

O desempenho mais lento do sistema, o alto uso de dados em segundo plano ou o consumo inexplicável da bateria podem indicar atividade maliciosa. Esses sintomas ocorrem quando o trojan é executado continuamente em segundo plano.

Avisos de antivírus, ferramentas de segurança desativadas ou atualizações bloqueadas do sistema podem indicar interferência de malware. Alguns trojans bancários tentam ativamente enfraquecer as defesas do dispositivo.

A proteção contra trojans bancários depende de um comportamento cauteloso e de controles básicos de segurança.

Não clique em links suspeitos nem abra anexos de e-mail inesperados. A maioria dos trojans bancários depende da engenharia social para acesso inicial.

Mantenha os sistemas operacionais, navegadores e aplicativos atualizados. Os patches de segurança fecham vulnerabilidades exploradas por malware.

Instale um antivírus confiável ou um software de segurança móvel com proteção em tempo real. Essas ferramentas ajudam a detectar e bloquear os trojans bancários mais cedo.

A autenticação multifator reduz o risco mesmo se as credenciais forem roubadas. Os aplicativos autenticadores oferecem uma proteção mais forte do que os códigos SMS.

Revise transações e alertas regularmente. A detecção precoce ajuda a evitar perdas financeiras significativas.

Bancos e organizações usam controles de segurança em camadas para detectar fraudes, mesmo quando as credenciais válidas são comprometidas.

Os bancos analisam padrões de login, comportamento do dispositivo e anomalias nas transações. Atividades incomuns podem acionar ações automáticas de segurança.

Os sistemas de detecção de fraudes em tempo real sinalizam transações suspeitas antes que elas sejam concluídas. Isso ajuda a reduzir as perdas financeiras rapidamente.

As organizações implantam ferramentas de proteção de terminais para detectar malware nos dispositivos dos funcionários. Isso é especialmente importante para ambientes de trabalho remotos e híbridos.

Treinar usuários para reconhecer tentativas de phishing reduz as taxas de infecção. A consciência humana continua sendo uma camada crítica de segurança.

Limitar o acesso aos sistemas financeiros reduz a exposição. O acesso baseado em funções e a autenticação forte ajudam a conter danos.

Não, os Trojans bancários são malwares que se disfarçam de software legítimo. Ao contrário dos vírus, eles não se replicam automaticamente, mas dependem da interação do usuário.

Sim, os dispositivos Android são alvos comuns dos trojans bancários móveis. Eles geralmente se espalham por meio de aplicativos maliciosos e sobreposições falsas.

Alguns trojans bancários avançados podem interceptar OTPs ou sequestrar sessões ativas. Isso permite que os invasores ignorem certos métodos de autenticação.

As ferramentas antivírus ajudam, mas não são infalíveis contra trojans novos ou modificados. Segurança em camadas e conscientização do usuário também são necessárias.

Desconecte o dispositivo da Internet e entre em contato com seu banco imediatamente. Em seguida, escaneie o dispositivo e altere todas as credenciais bancárias.

Os trojans bancários são projetados para roubar dados financeiros silenciosamente, explorando a confiança do usuário e as fracas práticas de segurança.

Entender como eles funcionam e reconhecer os primeiros sinais de alerta são essenciais para reduzir o risco. Com um comportamento cauteloso e controles de segurança em camadas, indivíduos e organizações podem limitar significativamente seu impacto.