🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

Principais conclusões:

Um ataque Adversary-in-the-Middle (AiTM) representa uma classe de ameaças cibernéticas focadas em abusar da identidade autenticada do usuário em vez de comprometer a infraestrutura de rede. Os sistemas de autenticação modernos tornam a confiança na sessão um alvo principal, o que coloca os ataques AiTM firmemente no cenário de ameaças à identidade.

Os ataques do AiTM se alinham estreitamente aos ambientes que priorizam a nuvem, onde navegadores, provedores de identidade e controle de acesso baseado em tokens dominam o design de autenticação. As plataformas de login único e os aplicativos da web estão especialmente expostos devido à dependência de sessões de login persistentes.

A operação dentro de fluxos de autenticação legítimos separa os ataques do AiTM das técnicas de interceptação mais antigas. A clareza conceitual nesse nível torna mais fácil distinguir os ataques AiTM dos ataques Man-in-the-Middle tradicionais, que visam a transmissão de dados em vez da confiança na identidade.

Ambos os ataques envolvem interceptação, mas o ataque Adversary-in-the-Middle (AiTM) e o ataque Man-in-the-Middle (MiTM) diferem em sua superfície de ataque, contexto de execução e impacto nos sistemas de autenticação modernos.

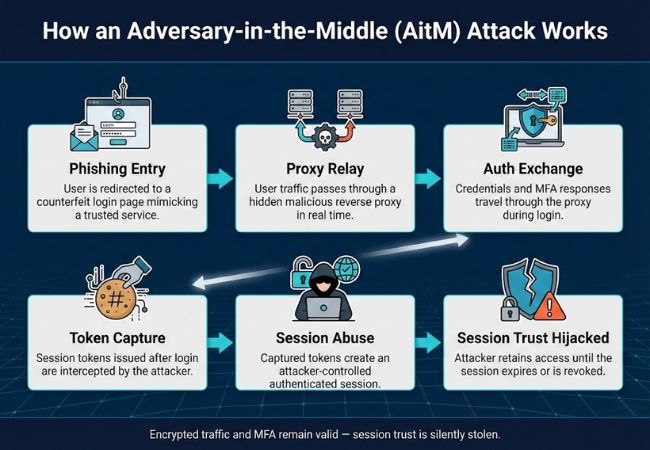

Um ataque Adversary-in-the-Middle (AiTM) funciona colocando um intermediário oculto dentro do fluxo de autenticação para que as sessões ativas do usuário possam ser invadidas sem interromper o processo de login.

A execução do ataque começa atraindo o usuário para uma página de login falsificada, projetada para espelhar um serviço legítimo. A familiaridade visual e o comportamento esperado de login incentivam os usuários a se autenticarem normalmente.

O tráfego entre o usuário e o aplicativo real é encaminhado por meio de um proxy reverso malicioso em tempo real. A comunicação criptografada permanece intacta, o que evita avisos visíveis ou falhas na funcionalidade.

As credenciais de login e as respostas da MFA atravessam o proxy durante a autenticação. Os cookies de sessão ou tokens de acesso emitidos após a verificação ficam expostos nesta fase.

Os artefatos de sessão capturados representam confiança autenticada em vez de credenciais brutas. A posse desses tokens permite que os invasores se façam passar por usuários sem repetir a autenticação.

Os tokens roubados são reutilizados para estabelecer uma sessão autenticada independente controlada pelo atacante. O acesso continua até que a sessão expire ou seja explicitamente revogada.

A confiança do aplicativo permanece vinculada à sessão roubada até a expiração ou a revogação manual. O transporte criptografado e a validação de MFA permanecem intactos enquanto o controle sobre a sessão é transferido silenciosamente para o atacante.

O desvio de MFA em cenários de AiTM ocorre após a autenticação ser bem-sucedida, quando a confiança da sessão é reutilizada sem verificação contínua de identidade.

A segmentação de tokens em ataques do AiTM se concentra em artefatos de sessão que representam confiança autenticada em vez de credenciais usadas durante o login.

Os cookies de sessão mantêm um estado de login em um navegador após a autenticação ser bem-sucedida. O controle desses cookies permite que os invasores se façam passar por usuários instantaneamente sem acionar a reautenticação.

Os tokens de acesso concedem permissões de escopo para aplicativos e APIs em nome de um usuário. O roubo permite a interação direta com recursos protegidos usando a identidade e os privilégios da vítima.

Os tokens de atualização estendem a duração da sessão emitindo novos tokens de acesso sem o envolvimento do usuário. O comprometimento aumenta a persistência e permite que os invasores mantenham o acesso por muito tempo após o login inicial.

Os tokens de login único permitem o acesso a vários aplicativos por meio de um único evento de autenticação. O abuso cria amplo acesso lateral entre serviços vinculados ao mesmo provedor de identidade.

O OAuth autoriza o acesso delegado entre os serviços quando o consentimento do usuário é estabelecido. O uso indevido permite que os invasores operem em aplicativos conectados sem repetidas verificações de identidade.

A exposição ao risco de ataques do AiTM decorre do abuso da confiança legítima da sessão, em vez da exploração de vulnerabilidades técnicas.

O roubo de tokens de sessão permite que os invasores assumam o controle total das contas dos usuários sem acionar desafios de autenticação. O acesso legítimo dificulta a distinção entre atividades maliciosas e comportamentos normais.

As sessões comprometidas podem ser usadas para acessar recursos administrativos ou funções confidenciais concedidas à vítima. Permissões elevadas aumentam o escopo e a gravidade da violação.

Sessões únicas autenticadas geralmente fornecem acesso a vários aplicativos e serviços conectados. Os atacantes aproveitam a confiança herdada para percorrer ambientes sem autenticação adicional.

O acesso autorizado permite a interação direta com dados confidenciais, sistemas internos e recursos de nuvem. Os controles tradicionais de acesso a dados geralmente falham porque as solicitações parecem legítimas.

Os tokens de atualização e as sessões de longa duração permitem que os invasores mantenham o acesso além do comprometimento inicial. A persistência estendida aumenta o tempo de permanência e a probabilidade de ataques secundários.

O acesso não autorizado a sistemas regulamentados pode resultar em violações dos requisitos de proteção de dados e conformidade de segurança. As trilhas de auditoria geralmente mostram atividades válidas do usuário, complicando os relatórios e investigações de incidentes.

O abuso pós-autenticação reduz a eficácia dos alertas de segurança e das ferramentas de monitoramento tradicionais. A detecção retardada aumenta o tempo de permanência do atacante e amplifica o dano geral.

A defesa contra ataques do AiTM exige controles que protejam a confiança da sessão antes, durante e depois da autenticação, em vez de depender apenas das credenciais.

Os métodos de autenticação resistentes a phishing evitam a reprodução de credenciais e tokens, mesmo quando as páginas de login são falsificadas. A autenticação criptográfica e com suporte de hardware remove a capacidade do atacante de reutilizar as sessões capturadas.

Vincular sessões a um dispositivo, navegador ou contexto criptográfico específico limita a portabilidade do token. Os artefatos de sessão roubados perdem valor quando reproduzidos em um ambiente diferente.

As políticas de acesso contextualizadas avaliam a postura, a localização e os sinais de risco do dispositivo antes de conceder ou manter o acesso. O contexto suspeito da sessão pode acionar a reautenticação ou a negação de acesso.

O monitoramento do comportamento da sessão pós-login detecta anomalias que ocorrem após a autenticação ser bem-sucedida. Padrões de acesso incomuns, mudanças de localização ou uso da API podem indicar abuso na sessão.

Os tokens de acesso de curta duração reduzem a janela de oportunidade para os atacantes. A rotação frequente de tokens limita a persistência mesmo quando os artefatos da sessão estão comprometidos.

O monitoramento centralizado de identidade fornece informações sobre eventos de autenticação em aplicativos e serviços. A correlação da atividade da sessão melhora a detecção de movimentos laterais e abusos.

Os ataques do AiTM minam os modelos de segurança que dependem da identidade como principal ponto de controle, em vez de limites de confiança baseados na rede.

As arquiteturas Zero Trust tratam a identidade como o novo perímetro para decisões de acesso. Os ataques do AiTM exploram essa mudança abusando de sessões confiáveis em vez de violar a infraestrutura.

Os aplicativos em nuvem geralmente herdam as decisões de autenticação dos provedores de identidade sem revalidação contínua. As sessões comprometidas permanecem confiáveis em todos os serviços quando o acesso é concedido.

As plataformas de nuvem modernas dependem muito das sessões do navegador e do acesso baseado em tokens. O controle sobre os artefatos da sessão permite que os invasores ignorem completamente os controles de perímetro.

As identidades únicas geralmente abrangem vários serviços, ambientes e níveis de privilégio. Os ataques do AiTM exploram essa expansão para expandir o impacto sem eventos adicionais de autenticação.

As implementações do Zero Trust que se concentram apenas no fortalecimento do login deixam a atividade pós-autenticação insuficientemente protegida. O abuso de sessão ocorre depois que a confiança já está estabelecida.

Os ambientes em nuvem amplificam o impacto do comprometimento da sessão devido aos modelos centralizados de identidade e acesso compartilhado. Uma única sessão roubada pode expor grandes partes da superfície digital de uma organização.

Ataques intermediários destacam uma mudança na forma como ocorre o comprometimento da conta, passando do roubo de senhas para o abuso da confiança autenticada na sessão. A criptografia e a MFA tradicional continuam importantes, mas não são mais suficientes sozinhas.

Os sistemas de autenticação modernos depositam uma confiança significativa nos tokens de sessão emitidos após o login. Depois que essa confiança é transferida, os atacantes podem operar com acesso legítimo, a menos que controles adicionais estejam em vigor.

Reduzir a exposição aos ataques do AiTM exige tratar a integridade da sessão como uma preocupação central de segurança, em vez de um controle secundário. As estratégias de segurança de identidade devem ir além da validação de login para proteger o acesso durante todo o ciclo de vida da sessão.

O phishing tradicional visa roubar credenciais para reutilização posterior, enquanto os ataques do AiTM interceptam sessões de autenticação ao vivo em tempo real. O acesso é obtido imediatamente após o login, abusando da confiança da sessão em vez das senhas armazenadas.

O HTTPS criptografa os dados em trânsito, mas não impede que os invasores retransmitam tráfego por meio de um intermediário mal-intencionado. As sessões criptografadas permanecem vulneráveis quando a confiança na autenticação é estabelecida por meio de um proxy comprometido.

A MFA padrão protege o evento de login, mas não protege a sessão após a autenticação ser bem-sucedida. A repetição da sessão continua possível, a menos que a autenticação seja resistente a phishing e esteja vinculada ao dispositivo ou contexto do usuário.

O monitoramento pós-autenticação pode revelar anomalias, como padrões de acesso incomuns ou mudanças de contexto. A detecção depende da visibilidade do comportamento da sessão e não de falhas de login.

Usuários e organizações baseados em nuvem que dependem de SSO e autenticação baseada em navegador enfrentam maior exposição. Uma única identidade comprometida pode fornecer acesso a vários aplicativos e serviços.