🚀 A CloudSEK se torna a primeira empresa de segurança cibernética de origem indiana a receber investimentos da Estado dos EUA fundo

Leia mais

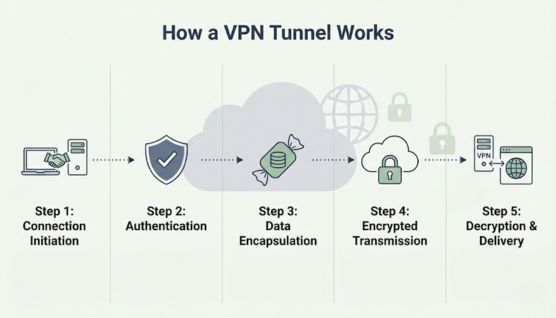

Um túnel VPN é uma conexão segura que envia seus dados da Internet por um caminho protegido em vez da Internet aberta. Ele cria um link privado entre seu dispositivo e um servidor VPN, mantendo sua atividade escondida de pessoas de fora.

Esse túnel seguro protege os dados usando criptografia, que transforma informações legíveis em dados codificados. Mesmo que os pacotes de dados sejam interceptados na Internet pública, eles permanecem ilegíveis sem a chave de decodificação.

O termo “túnel” é usado porque seus dados trafegam com segurança dentro dessa rota protegida enquanto a Internet pública existe fora dela. Como resultado, seu endereço IP, atividade de navegação e comunicação on-line permanecem privados e seguros.

Um túnel VPN funciona controlando continuamente como o tráfego da Internet é empacotado, protegido e enviado pela Internet pública. Enquanto ativo, ele força todos os dados a seguirem uma rota segura por meio de um servidor VPN em vez de uma conexão direta.

Um túnel VPN depende de várias tecnologias, cada uma delas gerenciando uma tarefa específica de segurança ou rede. Em vez de controlar o fluxo de dados, essas tecnologias definem como a proteção, o acesso e o transporte são aplicados.

A criptografia é responsável por proteger o conteúdo dos dados de ser lido ou alterado. Ele garante a confidencialidade ao tornar o tráfego interceptado inútil sem a chave de decodificação correta.

A autenticação controla quem tem permissão para usar o túnel VPN. Ao verificar usuários e dispositivos, ele impede que tráfego não autorizado entre na conexão segura.

Os protocolos de tunelamento definem as regras para empacotar e mover dados entre redes. Eles determinam o quão estável, rápido e compatível será o túnel VPN em diferentes dispositivos e ambientes.

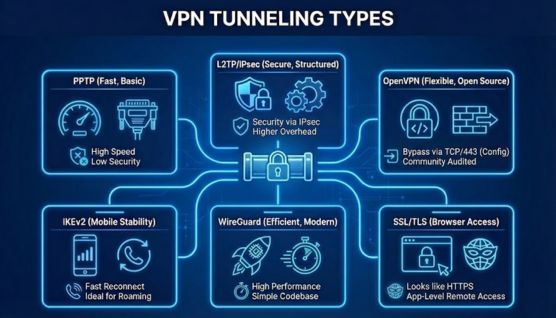

Os tipos de tunelamento de VPN são determinados pelo protocolo que uma rede privada virtual usa para mover dados entre dispositivos e servidores. Cada protocolo resolve um problema diferente, como limitações de velocidade, estabilidade móvel ou restrições de rede.

Como nenhum protocolo único se adapta a todas as situações, o tunelamento de VPN evoluiu com o tempo para atender às mudanças nas necessidades de segurança e desempenho.

O PPTP representa a primeira abordagem ao tunelamento VPN e se concentra na transferência rápida de dados. Seu design simples permite ampla compatibilidade com sistemas mais antigos.

À medida que as ameaças à segurança avançavam, os pontos fracos do PPTP se tornaram difíceis de ignorar. Os requisitos de privacidade modernos raramente se alinham com seus recursos limitados de proteção.

Para melhorar a segurança, o L2TP introduziu um método de tunelamento estruturado combinado com a criptografia IPsec. Essa combinação adicionou verificações de autenticação e integridade de dados ausentes em protocolos mais antigos.

A proteção adicional aumenta a sobrecarga de processamento. As redes que valorizam os controles de segurança padronizados geralmente aceitam essa compensação.

O OpenVPN abordou flexibilidade e transparência usando arquitetura de código aberto. A revisão do código público fortaleceu a confiança e a confiabilidade da segurança a longo prazo.

O suporte para vários métodos de transporte permite que o OpenVPN funcione em redes restritas. Ambientes com firewalls ou Wi-Fi público geralmente dependem dele.

A conectividade móvel introduziu novos desafios, particularmente mudanças frequentes na rede. O IKEv2 foi projetado para manter a estabilidade do túnel durante essas transições.

A reconexão rápida melhora a confiabilidade em smartphones e tablets. Os sistemas operacionais geralmente incluem suporte nativo devido a essa vantagem.

À medida que as demandas de desempenho aumentaram, o WireGuard se concentrou na eficiência e na simplicidade. Uma base de código menor reduziu a complexidade e as possíveis superfícies de ataque.

O design criptográfico moderno oferece altas velocidades sem sacrificar a segurança. As implantações focadas no desempenho adotam cada vez mais o WireGuard.

Alguns ambientes bloqueiam totalmente os protocolos VPN tradicionais. O tunelamento SSL/TLS contorna essa limitação usando o mesmo modelo de transporte do tráfego HTTPS.

O acesso baseado em navegador se torna possível sem o tunelamento completo do dispositivo. O acesso remoto ao sistema continua sendo o principal caso de uso.

O tunelamento dividido de VPN é um recurso que controla qual tráfego passa pelo túnel criptografado de uma rede privada virtual e qual tráfego se conecta diretamente à Internet. Essa configuração permite que dados confidenciais permaneçam protegidos enquanto o tráfego menos crítico ignora a VPN.

O túnel cria dois caminhos simultâneos para transmissão de dados. Um caminho criptografado carrega atividades confidenciais, como aplicativos bancários on-line ou de trabalho, enquanto um caminho direto lida com navegação geral, jogos ou streaming.

O tunelamento dividido melhora a velocidade da conexão e preserva o acesso a recursos locais, como impressoras ou redes internas. A proteção reduzida se aplica ao tráfego roteado para fora do túnel VPN, tornando necessária uma seleção cuidadosa do tráfego.

Um túnel VPN desempenha um papel fundamental na proteção de dados e identidade ao usar a Internet.

O tunelamento e a criptografia de VPN funcionam juntos, mas desempenham funções diferentes na proteção da comunicação pela Internet. Um controla como os dados trafegam, enquanto o outro controla como os dados são protegidos.

Os túneis VPN são mais comumente usados em situações em que as conexões com a Internet não são totalmente confiáveis. Eles ajudam a proteger os dados quando as pessoas trabalham, viajam ou se conectam por meio de redes compartilhadas.

As pessoas que trabalham em casa costumam usar túneis VPN para acessar os sistemas internos da empresa com segurança. Isso mantém os dados de trabalho protegidos mesmo quando a conexão é feita por meio de uma rede doméstica ou pública.

As empresas usam túneis VPN para conectar escritórios, servidores e equipes remotas em longas distâncias. Esses túneis permitem a comunicação privada sem expor os sistemas internos à Internet aberta.

O Wi-Fi público em lugares como cafés, aeroportos ou hotéis acarreta maiores riscos de segurança. Os túneis VPN protegem logins, mensagens e atividades de navegação de serem interceptados nessas redes.

Telefones e laptops frequentemente alternam entre Wi-Fi e dados móveis enquanto viajam. Os túneis VPN mantêm as conexões protegidas durante essas mudanças na rede e reduzem a exposição a ataques.

Algumas redes limitam o acesso a serviços ou sites específicos. Os túneis VPN permitem acesso seguro aos recursos aprovados, mantendo o tráfego protegido do monitoramento da rede local.

Você pode verificar se um túnel VPN está funcionando comparando seu endereço IP antes e depois de se conectar à VPN. Se o endereço IP mudar e corresponder à localização do servidor VPN, o tráfego está passando pelo túnel.

O tunelamento de VPN é legal na maioria dos países e comumente usado para privacidade e segurança. Algumas regiões restringem ou regulam o uso de VPN, portanto, as leis locais sempre devem ser verificadas.

Um túnel VPN pode reduzir um pouco a velocidade porque os dados são criptografados e roteados por meio de um servidor VPN. O impacto depende do protocolo usado, da distância do servidor e da qualidade da rede.

É muito difícil comprometer túneis VPN fortes quando protocolos e criptografia modernos são usados. Configurações fracas ou software desatualizado aumentam os riscos de segurança.

Não, diferentes serviços de VPN suportam diferentes protocolos de tunelamento com diferentes níveis de desempenho e segurança. Muitos provedores permitem que os usuários alternem entre protocolos com base em suas necessidades.

Um túnel VPN desempenha um papel central em manter a comunicação com a Internet privada e segura no uso diário. Ao entender como o tunelamento VPN funciona, os tipos disponíveis e as configurações, como o tunelamento dividido, os usuários podem tomar melhores decisões sobre a proteção de seus dados.

Sejam usados para trabalho remoto, Wi-Fi público ou privacidade pessoal, os túneis VPN fornecem controle sobre como o tráfego se move pela Internet. Escolher o método e a configuração corretos de tunelamento ajuda a equilibrar segurança, velocidade e usabilidade em situações do mundo real.